问

设备型号是SecPath F1070

2025-08-12提问

- 0关注

- 0收藏,714浏览

. 确认威胁日志功能状态

# 检查日志功能是否启用

display info-center status | include Threat

# 查看威胁检测引擎状态

display threat-defense status✅ 正常状态:

Threat Defense: Enabled+Logging Status: Active❌ 问题状态:若显示

Disabled需开启功能

2. 检查策略联动配置

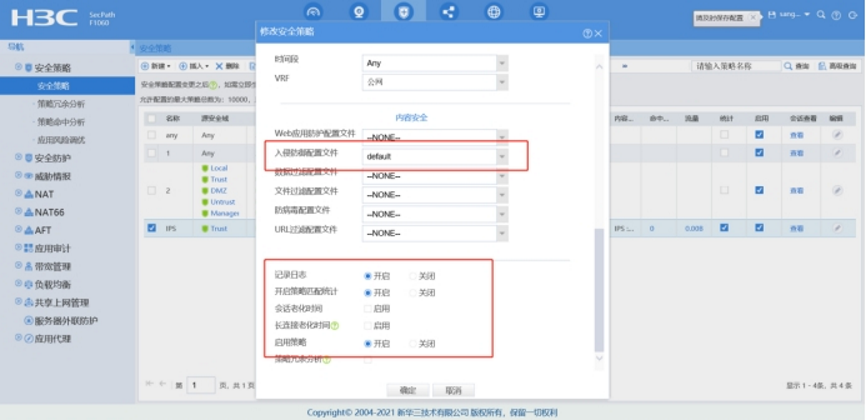

威胁日志依赖安全策略触发检测:

# 查看安全策略(重点关注action inspect)

display security-policy rule name "您的策略名"关键指标:

rule 0 name YOUR_POLICY

action: permit # 必须为permit才能触发检测

policy: inspect # 必须配置策略级检测!

service: ANY # 或指定协议🔧 解决方案(按优先级执行)

✅ 方案一:开启基础日志功能

# 进入系统视图

sys

# 启用威胁检测引擎

threat-defense enable

# 激活威胁日志

info-center source threat logfile level debugging

info-center logfile enable

threat-logging enable # 关键命令!✅ 方案二:配置策略级检测

# 创建或修改安全策略

security-policy ip

rule 0 name THREAT_POLICY

source-zone trust # 按需修改源域

destination-zone untrust

action permit # 必须是permit!

policy inspect # ★ 核心配置:启用流量检测

service any # 或指定协议✅ 方案三:设置日志输出目标

# 输出到控制台(临时调试)

info-center console channel threat

# 输出到日志主机(推荐)

info-center loghost 192.168.1.100 # 日志服务器IP

info-center source threat channel 2 log level warning # 指定威胁日志通道

# 保存配置

save force⚠️ 高频故障点

特征库过期

display threat-defense signature version # 若显示"Expired"需更新: threat-defense signature update onlineASIC芯片资源耗尽

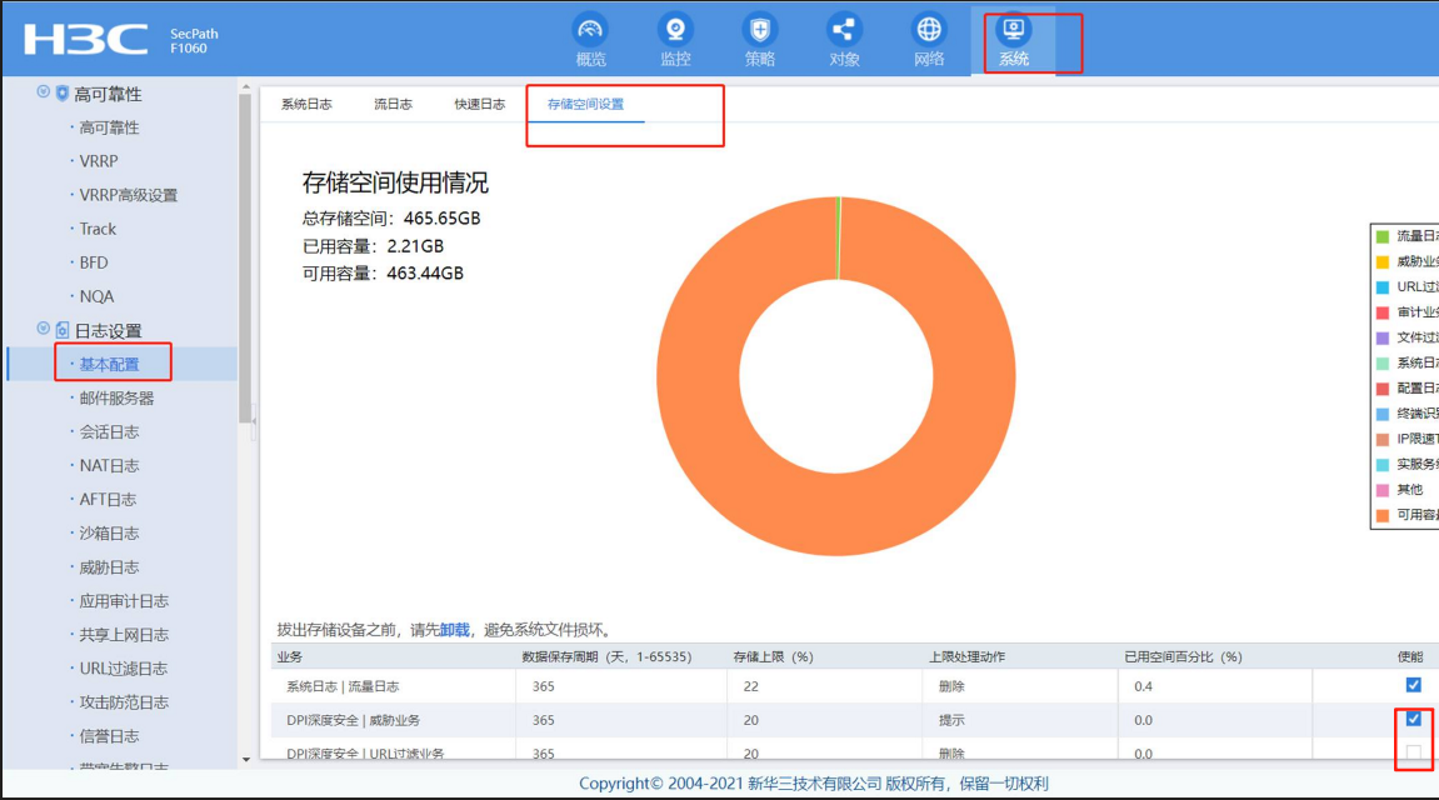

display cpu-usage | include "threat detection" # >80%时需优化策略: threat-defense policy global match-priority adjust high # 提升关键策略优先级日志存储空间满

dir log:/ # 清理日志: reset logfile

📊 策略配置示例(办公上网场景)

security-policy ip

rule 0 name OUTBOUND_INSPECT # 出向流量检测策略

source-zone trust

destination-zone untrust

source-ip-subnet 192.168.10.0 255.255.255.0

action permit

policy inspect # 核心:启用流量深度检测

service any

user any

rule 100 name DENY_ALL # 缺省拒绝策略(系统自动生成)

action deny🛠️ 高级诊断命令

# 实时跟踪日志生成

terminal monitor

terminal logging

debugging threat-engine event # 威胁检测调试

# 查看命中日志的策略

display threat-log buffer | include "Policy Name"

# 强制生成测试告警(制造ICMP攻击)

ping -c 1 10.1.1.100 size 2000 # 触发分片攻击检测📌 最终操作建议顺序

启用全局功能:

threat-defense enable+threat-logging enable检查策略动作:确认有策略配置

policy inspect更新特征库:

threat-defense signature update online验证日志输出:

display threat-log buffer

⚠️ 若仍无日志,收集诊断信息并联系H3C技术支持:

display diagnostic-information > ftp://admin:pass@192.168.1.100/diag.log

完成配置后测试:在监控 > 安全日志或Web界面的报表 > 威胁日志查看实时告警(需刷新页面)。策略调试期间建议配置日志级别为debugging以便抓取完整事件链。

- 2025-08-12回答

- 评论(0)

- 举报

-

(0)

编辑答案

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖

举报

×

侵犯我的权益

>

对根叔社区有害的内容

>

辱骂、歧视、挑衅等(不友善)

侵犯我的权益

×

侵犯了我企业的权益

>

抄袭了我的内容

>

诽谤我

>

辱骂、歧视、挑衅等(不友善)

骚扰我

侵犯了我企业的权益

×

您好,当您发现根叔知了上有关于您企业的造谣与诽谤、商业侵权等内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到 pub.zhiliao@h3c.com 邮箱,我们会在审核后尽快给您答复。

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

抄袭了我的内容

×

原文链接或出处

诽谤我

×

您好,当您发现根叔知了上有诽谤您的内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到pub.zhiliao@h3c.com 邮箱,我们会尽快处理。

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

对根叔社区有害的内容

×

垃圾广告信息

色情、暴力、血腥等违反法律法规的内容

政治敏感

不规范转载

>

辱骂、歧视、挑衅等(不友善)

骚扰我

诱导投票

不规范转载

×

举报说明

暂无评论