问题描述:

学习网络安全,要从那方面学起比较快(弱电)

组网及组网描述:

- 2025-08-15提问

- 举报

-

(0)

最佳答案

一、基础核心(3-4周速成)

1. 网络通信原理(弱电工程师优势领域)

- •

必学重点:

- •

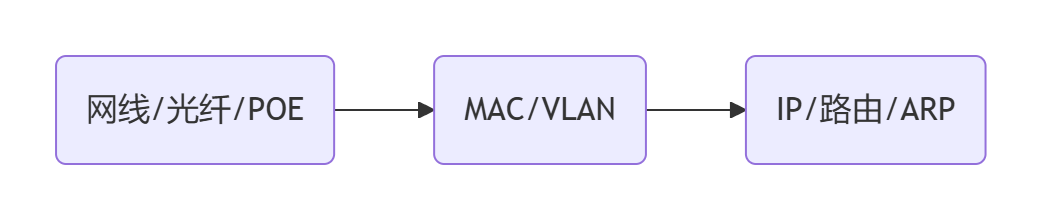

TCP/IP协议栈(物理层→网络层)

二层交换技术:VLAN划分、STP防环、端口安全

- •

路由基础:静态路由、OSPF基础

- •

实验工具:华三/华为模拟器(H3C Cloud Lab、eNSP),搭建小型企业网络拓扑

2. 物理安全与基础设施防护(直接延续弱电经验)

- •

重点内容:

- •

机房物理安全:门禁/视频监控联动、防雷接地标准(GB50174)

- •

网络设备硬防护:机柜上锁、光纤防拔插报警

- •

工业控制系统(ICS)安全:PLC访问控制、Modbus协议防护

- •

二、 网络安全核心技术(6-8周攻坚)

1. 安全设备配置(厂商认证导向)

设备类型

核心能力

厂商认证

实验重点

防火墙

策略配置/NAT/DDOS防护

HCIP-Security

华三F1000策略阻断实验

VPN网关

IPsec/SSL VPN搭建

CCNA Security

模拟分支机构加密通信

IDS/IPS

入侵检测规则编写

Fortinet NSE 4

抓取摄像头扫描流量并报警

2. 安全协议分析(抓包实战)

- •

工具链:Wireshark + Tcpdump

- •

关键分析场景:

- •

摄像头弱口令攻击流量(Telnet明文密码)

- •

BACnet楼宇协议未加密漏洞

tcp.port == 47808 // BACnet协议端口 ftp.request.command == "PASS" // FTP密码嗅探 - •

3. 漏洞扫描与加固

- •

优先学习目标:

- •

网络设备漏洞:交换机SNMP默认团体名、路由器Telnet开放

- •

弱电设备风险:海康威视摄像头CVE-2021-36260、西门子PLC漏洞

- •

- •

工具实践:

- •

使用Nmap扫描弱电设备:

nmap -sV --script vuln 192.168.1.0/24 - •

用OpenVAS生成安防系统加固报告

- •

三、 实战进阶(弱电融合场景)

1. 智能建筑安全渗透测试

防御方案:

- •

安防专网VLAN隔离

- •

IPCAM强制开启HTTPS

2. 工业物联网(IIoT)防护

- •

典型威胁:

- •

PLC勒索病毒(如LockerGoga)

- •

楼宇BA系统DDoS攻击

- •

- •

防御架构:

现场设备层 → 工业防火墙 → 镜像流量 → IDS分析 → SIEM告警 ↑ 安全策略:禁止PLC编程端口外联

四、 学习资源与工具包

类型

推荐内容

教材

《网络工程师的网络安全实践》(机械工业)

实验平台

青藤云蜂巢靶场(含工控场景)、TryHackMe

行业标准

GB/T 22239-2019(等保2.0)、IEC 62443(工业安全)

认证路径

HCIA-Security → CISSP(物理安全专项)

五、 弱电人独特优势

- 1.

设备熟悉度:比纯软件黑客更懂摄像头、门禁机的硬件接口

- 2.

工程实施能力:能亲自部署光电隔离、防电磁泄漏等物理防护

- 3.

行业壁垒:楼宇自控/工厂OT系统的安全需求爆发,传统IT安全人员难以切入

行动建议:

立即用现有弱电设备搭建测试环境:

1. 用旧交换机创建安防VLAN 2. 开启路由器日志功能 3. 用树莓派模拟PLC发起Modbus攻击三个月目标:具备大型园区网络的安全加固方案设计能力,拿下首份安防网络工程师offer。

- •

- •

- 2025-08-15回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论