问

F100-M-G可以对IP做流量监控吗?

2025-10-29提问

- 0关注

- 0收藏,1037浏览

问题描述:

可以看到每个IP的流量数据,然后可以针对个别IP进行管控,最近PCDN侵入太严重,严重占用上行,导致其他IP网络不均衡

- 2025-10-29提问

- 举报

-

(0)

最佳答案

H3C F100-M-G 防火墙支持对 IP 地址的流量监控和管控功能,可有效应对 PCDN 等异常流量占用上行带宽的问题,具体实现方式如下:

一、流量监控:查看各 IP 的流量数据

F100-M-G 可通过以下方式监控单个 IP 的实时 / 历史流量:

1. Web 界面实时监控

- 登录防火墙 Web 管理界面(默认地址:192.168.0.1,用户名 / 密码:

admin/Admin@123)。 - 进入 监控 → 流量分析 → IP 流量统计(或 “会话统计”),可查看各源 IP 的上行 / 下行流量速率、总流量、连接数等实时数据。

- 若需历史数据,可开启 流量日志:进入 日志管理 → 日志配置,启用 “流量日志” 并配置日志服务器(如本地 PC 或专用日志系统),通过日志分析工具(如 H3C iMC、ELK 等)统计 IP 流量趋势。

2. 命令行查看实时流量

登录 CLI(Console/Telnet/SSH),执行以下命令:

# 查看所有源IP的实时流量(按字节/包统计)

<F100-M-G> display firewall session table source-ip any verbose

# 按源IP统计流量(需开启会话统计功能)

<F100-M-G> system-view

[F100-M-G] firewall session statistics enable

[F100-M-G] display firewall session statistics source-ip

二、流量管控:限制异常 IP 的上行带宽

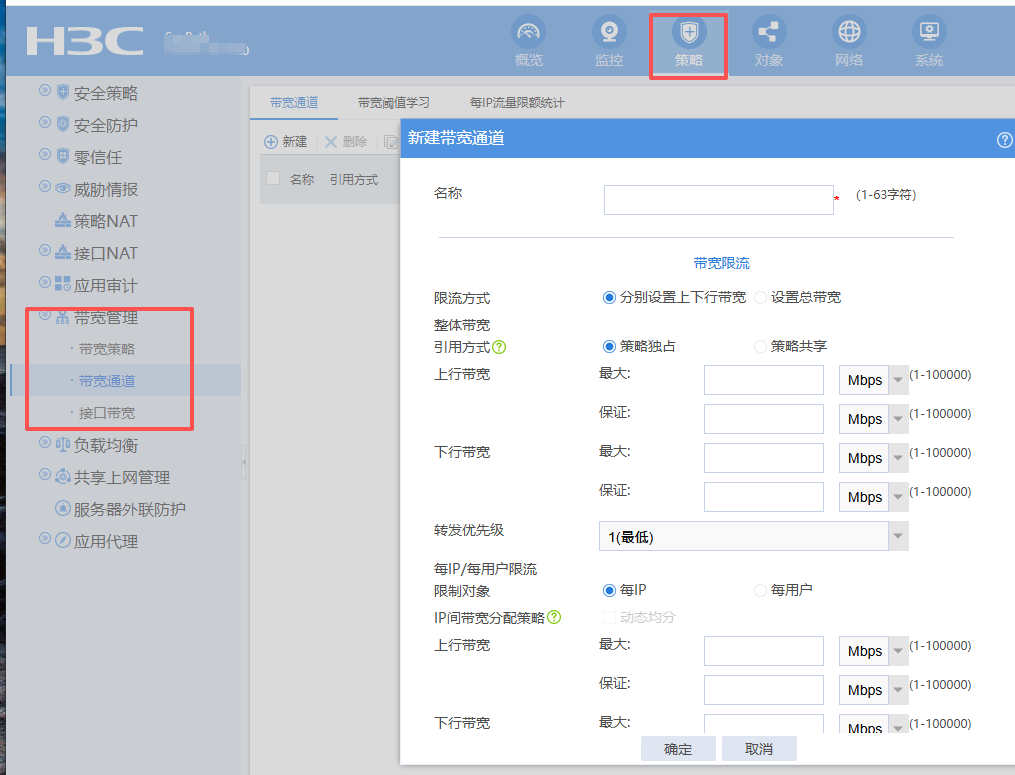

针对 PCDN 等占用大量上行带宽的 IP,可通过 QoS 带宽限制 功能管控其流量:

1. 基于源 IP 的上行带宽限制(推荐)

步骤:

- 创建流量分类(识别目标 IP):[F100-M-G] traffic classifier PCDN_IP operator or

[F100-M-G-classifier-PCDN_IP] if-match source-ip 192.168.1.100 32 # 单个IP [F100-M-G-classifier-PCDN_IP] if-match source-ip 192.168.1.101 32 # 可添加多个IP [F100-M-G-classifier-PCDN_IP] quit - 创建流量行为(限制上行带宽,单位:kbit/s):[F100-M-G] traffic behavior LIMIT_UPLINK

[F100-M-G-behavior-LIMIT_UPLINK] car cir 10240 cbs 1500000 # 限制上行带宽为10Mbps(根据需求调整) [F100-M-G-behavior-LIMIT_UPLINK] quit - 创建 QoS 策略并关联:[F100-M-G] qos policy PCDN_LIMIT

[F100-M-G-qospolicy-PCDN_LIMIT] classifier PCDN_IP behavior LIMIT_UPLINK [F100-M-G-qospolicy-PCDN_LIMIT] quit - 在出口接口应用策略(上行流量通常在连接公网的接口,如 GigabitEthernet 0/1):[F100-M-G] interface GigabitEthernet 0/1

[F100-M-G-GigabitEthernet0/1] qos apply policy PCDN_LIMIT outbound # 出口方向限制上行流量 [F100-M-G-GigabitEthernet0/1] quit

2. 进阶:结合应用识别精准管控 PCDN

若已知 PCDN 的特征(如端口、域名、应用协议),可通过 应用层识别 增强管控精度:

- 在流量分类中添加应用匹配条件:[F100-M-G-classifier-PCDN_IP] if-match application pcdn # 若防火墙支持PCDN应用特征库

- 需确保防火墙已更新应用特征库(进入 系统管理 → 升级管理 → 特征库升级)。

三、补充建议

- 动态黑名单:若 PCDN IP 为动态变化,可通过 攻击防范 → 黑名单 功能,手动添加或通过流量阈值自动封禁异常 IP(需配置 “流量异常检测”)。

- 带宽保证:同时配置其他正常 IP 的带宽保证,避免被挤占:# 例如,为办公IP段保证20Mbps上行带宽

[F100-M-G] traffic classifier NORMAL_IP [F100-M-G-classifier-NORMAL_IP] if-match source-ip 192.168.1.0 24 [F100-M-G] traffic behavior GUARANTEE_BW [F100-M-G-behavior-GUARANTEE_BW] car cir 20480 pir 30720 # 保证20Mbps,峰值30Mbps [F100-M-G-qospolicy-PCDN_LIMIT] classifier NORMAL_IP behavior GUARANTEE_BW

通过以上配置,可有效监控并限制 PCDN 等异常 IP 的上行流量,保障网络带宽均衡。操作后建议通过 Web 监控界面验证流量是否被有效管控。

- 2025-10-29回答

- 评论(0)

- 举报

-

(0)

你好可以实现的,做每个IP进行限速就可以

防火墙可以基于IP段统计指定时间内的出入方向流量,并对单个IP的流量进行监控与管控。针对PCDN异常占用上行带宽问题,可通过识别异常外网IP,将其加入地址组,并配置安全策略进行限流或阻断。同时启用IPS和AV策略,结合日志分析,确保异常流量可被检测与响应,从而保障内网其他IP的网络均衡与安全。

- 2025-10-29回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖

举报

×

侵犯我的权益

>

对根叔社区有害的内容

>

辱骂、歧视、挑衅等(不友善)

侵犯我的权益

×

侵犯了我企业的权益

>

抄袭了我的内容

>

诽谤我

>

辱骂、歧视、挑衅等(不友善)

骚扰我

侵犯了我企业的权益

×

您好,当您发现根叔知了上有关于您企业的造谣与诽谤、商业侵权等内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到 pub.zhiliao@h3c.com 邮箱,我们会在审核后尽快给您答复。

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

抄袭了我的内容

×

原文链接或出处

诽谤我

×

您好,当您发现根叔知了上有诽谤您的内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到pub.zhiliao@h3c.com 邮箱,我们会尽快处理。

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

对根叔社区有害的内容

×

垃圾广告信息

色情、暴力、血腥等违反法律法规的内容

政治敏感

不规范转载

>

辱骂、歧视、挑衅等(不友善)

骚扰我

诱导投票

不规范转载

×

举报说明

暂无评论