问题描述:

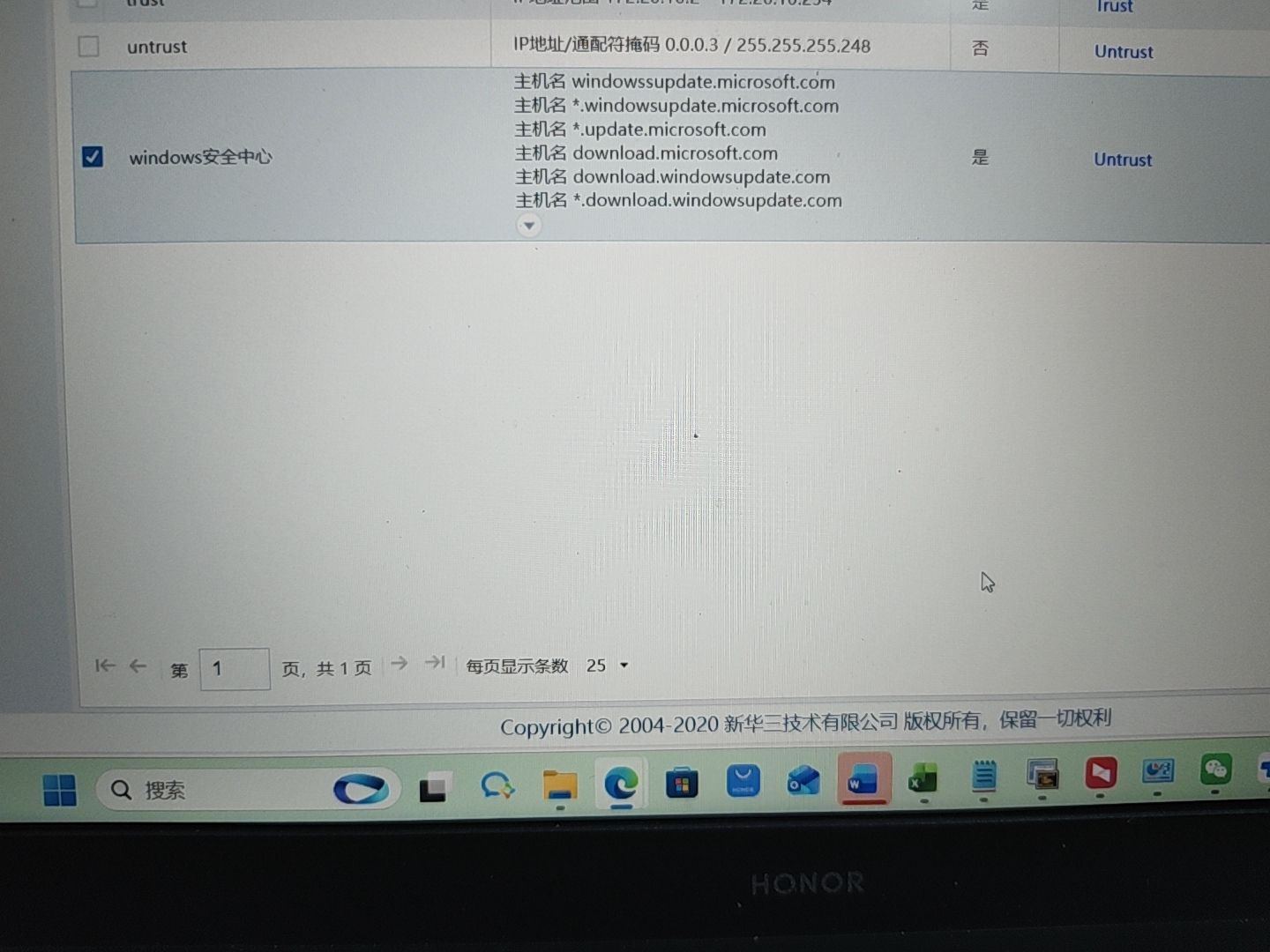

H3C SecPath F1000-AK123防火墙放行了域名和端口 还是访问不了这些域名网页是什么原因 现在想做到精确匹配允许内网Windows安全中心可以正常更新 其它的流量拒绝掉

组网及组网描述:

- 2025-11-19提问

- 举报

-

(0)

最佳答案

问题根本原因分析

域名≠IP地址:防火墙无法直接识别"***.***"这样的域名,它只能基于IP地址进行过滤

DNS解析缺失:您的配置缺少DNS解析环节,防火墙不知道这些域名对应什么IP地址

动态IP问题:微软更新服务器的IP地址经常变化,基于域名的过滤在防火墙上很难实现

正确的配置方案

方案一:推荐方案 - 基于应用和端口的精确控制

这是最实用和稳定的方案,不依赖具体的IP地址。

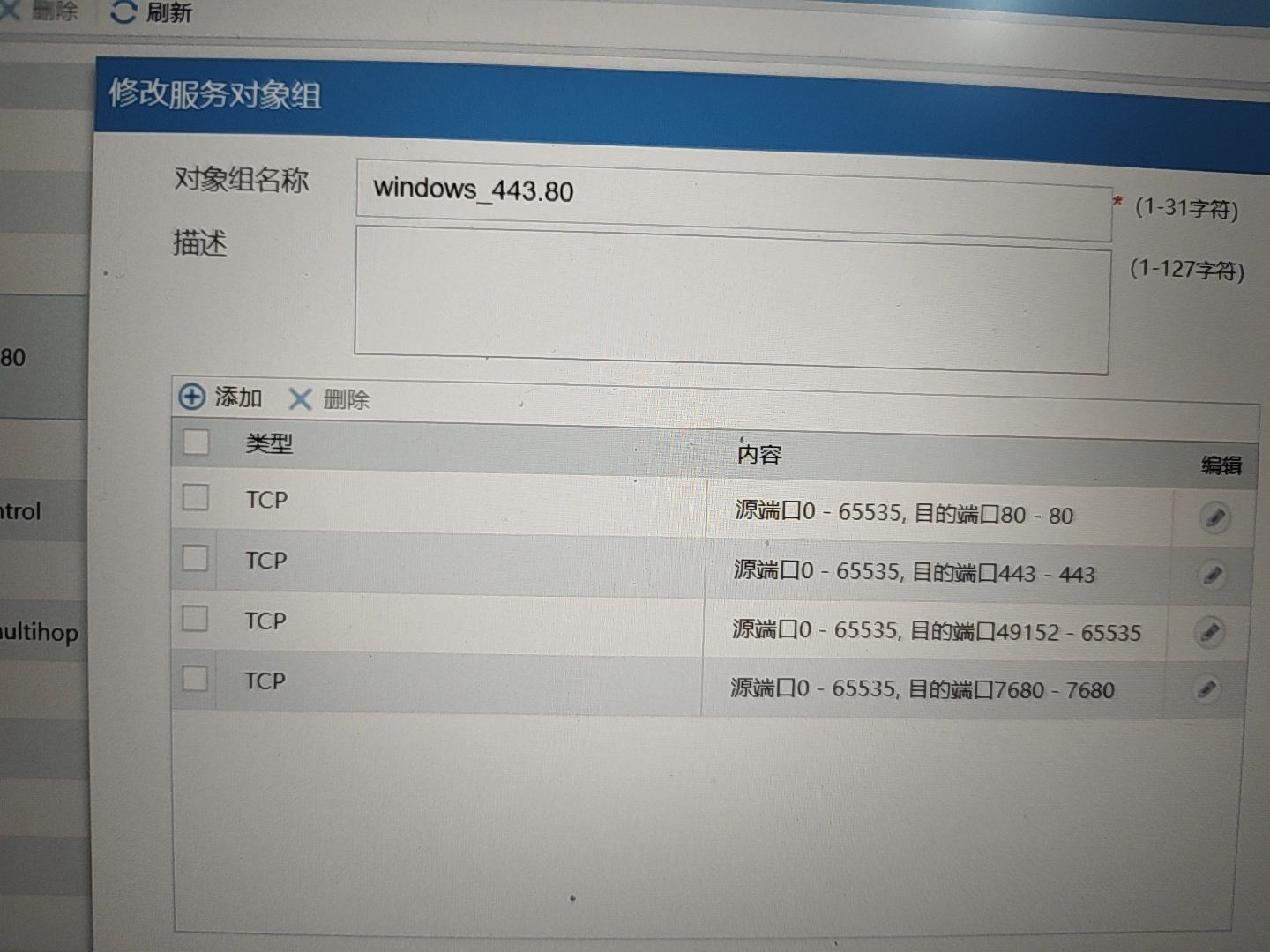

1. 创建正确的服务对象组

您当前的windows_443.80服务对象组基本正确,但需要补充Windows更新所需的所有端口:

# Windows更新所需端口

TCP 80 (HTTP)

TCP 443 (HTTPS)

TCP 7680 (Windows推送通知)

UDP 53 (DNS,必须的!)

TCP 53 (DNS)

动态端口范围:49152-65535

2. 配置安全策略(关键修正)

# 1. 允许DNS查询(必须首先放行)

security-policy ip

rule name "Permit_WindowsUpdate_DNS"

action pass

source-zone trust

destination-zone untrust

service DNS # 或手动指定UDP/TCP 53

source-ip <内网Windows服务器IP或网段>

profile default

# 2. 允许Windows更新流量

rule name "Permit_WindowsUpdate"

action pass

source-zone trust

destination-zone untrust

service windows_443_80 # 您的服务对象组

source-ip <内网Windows服务器IP或网段>

profile default

# 3. 拒绝其他流量(最后一条)

rule name "Deny_Other"

action deny

source-zone trust

destination-zone untrust

source-ip <内网Windows服务器IP或网段>

方案二:基于微软IP地址段的控制(较复杂)

如果必须使用IP地址过滤,需要获取微软更新服务器的IP段:

1. 获取微软IP地址段

# 查询微软Azure和更新服务的IP段

# 可以从这里获取:***.***/en-us/download/details.aspx?id=53602

2. 创建地址对象组

ip address-set Microsoft_Update type group

address-set Microsoft_Update_1

address 1.2.3.4 255.255.255.255

address-set Microsoft_Update_2

address 5.6.7.8 255.255.255.255

3. 基于IP的安全策略

security-policy ip

rule name "Permit_Microsoft_IP"

action pass

source-zone trust

destination-zone untrust

destination-address address-set Microsoft_Update

service windows_443_80

source-ip <内网Windows服务器IP>

方案三:最简单的临时测试方案

先确保基本连通性,逐步排查:

1. 临时放行所有出站流量测试

# 临时策略,测试完成后删除

security-policy ip

rule name "Temp_Test" # 放在最前面

action pass

source-zone trust

destination-zone untrust

source-ip <Windows服务器IP>

2. 如果这样能访问,说明是策略配置问题

3. 如果还是不能访问,说明是路由或基础网络问题

详细排查步骤

第一步:检查基础连通性

在Windows服务器上执行:

# 测试DNS解析

nslookup ***.***

# 测试网络连通性

ping ***.***

# 测试端口连通性

telnet ***.*** 443

第二步:检查防火墙会话表

在防火墙上检查是否有匹配的会话:

# 查看会话表

display session table source-ip <Windows服务器IP>

# 查看策略命中计数

display security-policy statistics rule-name "您的策略名"

第三步:启用日志进行调试

# 在策略上启用日志

security-policy ip

rule name "Permit_WindowsUpdate"

logging

...

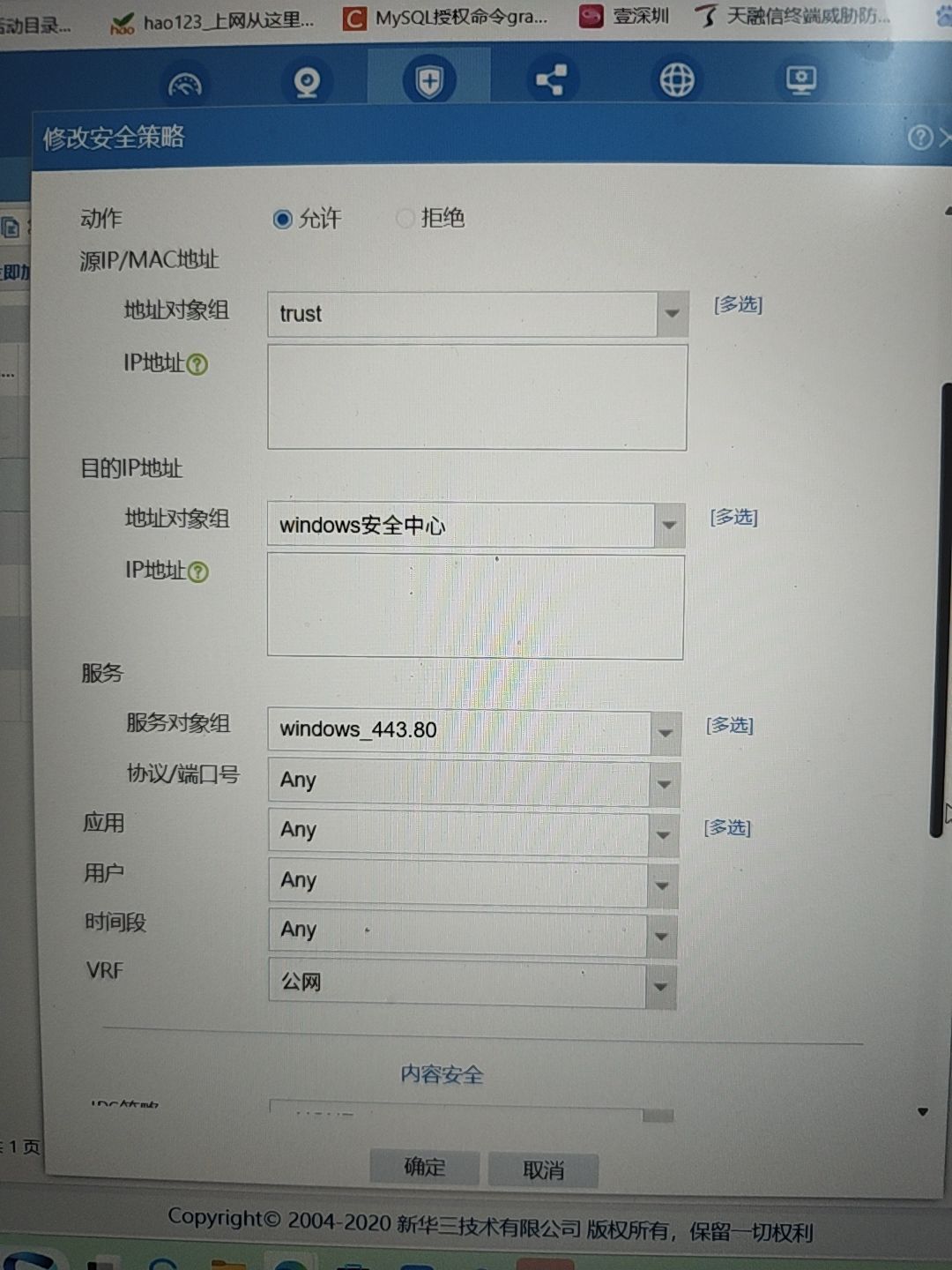

您当前配置的具体问题

域名对象配置错误:您配置的"windows安全中心"域名对象实际上没有被策略使用

缺少DNS放行:没有放行UDP/TCP 53端口,无法进行域名解析

IP地址缺失:目的地址为空白,策略可能不生效

推荐配置总结

按照这个顺序配置:

放行DNS → 2. 放行更新端口 → 3. 拒绝其他流量

# 正确的策略顺序

rule 0: permit DNS (UDP/TCP 53)

rule 1: permit Windows更新端口 (80,443,7680,49152-65535)

rule 2: deny 其他所有流量

请先尝试方案一,这是最稳定和实用的方案。如果还有问题,请提供以下信息以便进一步排查:

Windows服务器执行nslookup ***.***的结果

防火墙display session table的相关输出

当前完整的安全策略列表

- 2025-11-19回答

- 评论(1)

- 举报

-

(0)

放行了dns服务之后 需要在防火墙上做dns代理之类的吗?

看下终端的域名解析正常吗,跟防火墙上解析出来的ip不一致通不了

- 2025-11-19回答

- 评论(3)

- 举报

-

(0)

https://www.h3c.com/cn/d_202405/2152679_30005_0.htm#_Toc166773457官网的配置指导

防火墙上如何让它解析域名呢?我以为会自动解析

放通本地到DNS的安全策略比如8.8.8.8这类的,然后墙上做dns代理,解析出来的ip就一致了

https://www.h3c.com/cn/d_202405/2152679_30005_0.htm#_Toc166773457官网的配置指导

防火墙需要做dns代理 ,需要能解析这些域名

- 2025-11-19回答

- 评论(1)

- 举报

-

(0)

怎么做呢

怎么做呢

需要在防火墙做DNS代理,由防火墙代替终端做dns解析,这样防火墙才能知道那些IP对应哪些域名:

Web方式:DNS proxy典型配置

还有终端需要设置防火墙内部接口的地址为DNS服务器。

- 2025-11-19回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

放行了dns服务之后 需要在防火墙上做dns代理之类的吗?