SecPath F1000-AI-25 把某个ip映射到外网

- 0关注

- 0收藏,834浏览

最佳答案

支持的

Web方式:外网用户通过外网地址访问内网服务器典型配置

使用版本

本举例是在F1000-AI-55的R8860版本上进行配置和验证的。

组网需求

如下图所示,公司有一台对外提供Web服务的Web Server,其地址为172.16.100.1/24,通过配置NAT内部服务器功能,外部网络主机Host可以通过公网地址200.2.2.1/24访问公司内部的Web Server。

图-1 NAT内部服务器配置组网图

注意事项

本特性不支持与策略NAT特性混用。

配置步骤

Device配置

配置接口的IP地址和安全域

# 选择“网络 > 接口 > 接口”,进入接口配置页面。

# 单击接口GE1/0/1右侧的<编辑>按钮,配置如下。

· 安全域:Untrust

· 选择“IPv4地址”页签,配置IP地址/掩码:200.2.2.254/24

· 其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

# 按照同样的步骤配置接口GE1/0/2,配置如下。

· 安全域:Trust

· 选择“IPv4地址”页签,配置IP地址/掩码:172.16.100.254/24

· 其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

配置安全策略

# 选择“策略 > 安全策略> 安全策略”,单击<新建>按钮,选择新建策略,进入新建安全策略页面。

# 新建安全策略,并进行如下配置:

名称:Secpolicy

源安全域:Untrust

目的安全域:Trust

类型:IPv4

动作:允许

源IPv4地址:100.100.100.100

目的IPv4地址:172.16.100.1

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

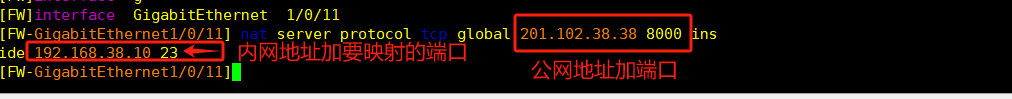

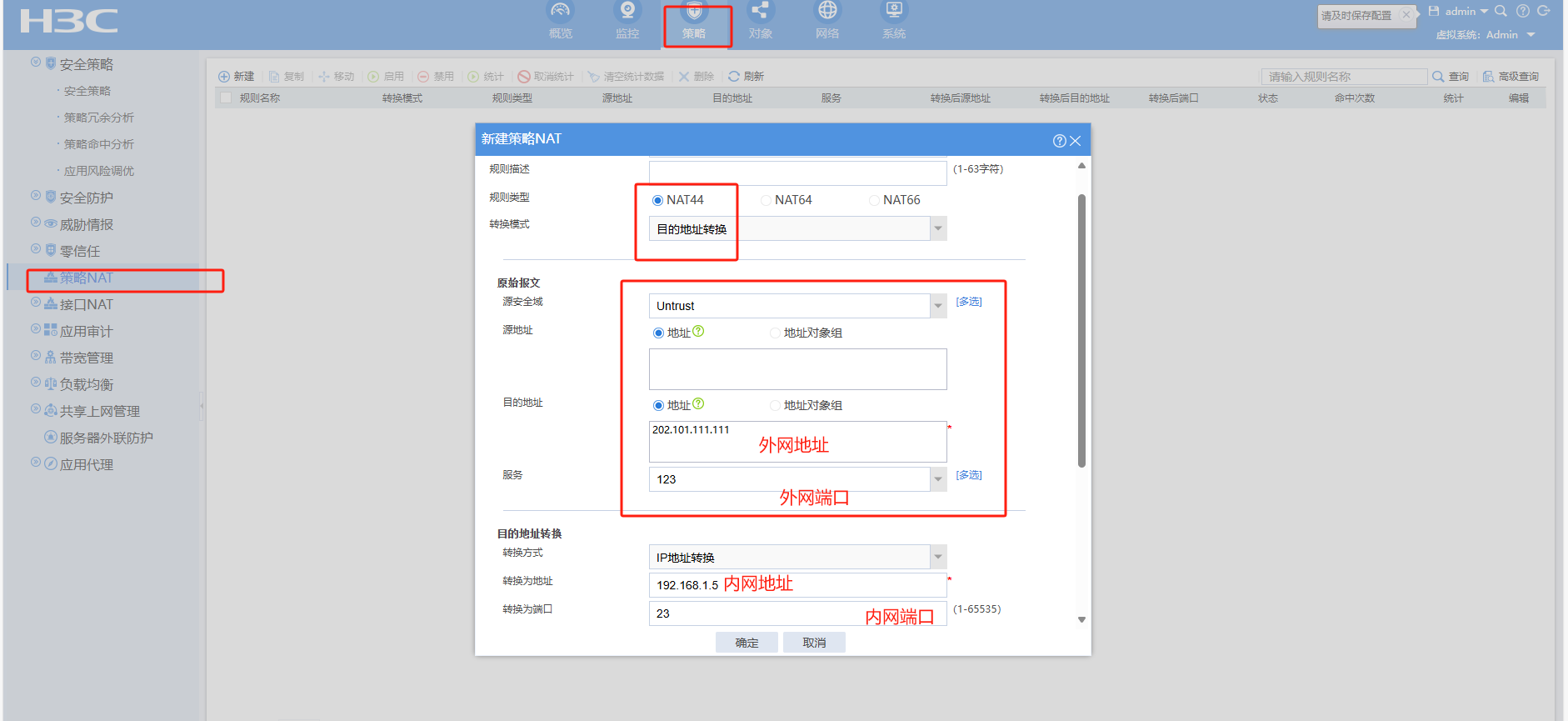

配置NAT内部服务器转换

# 选择“策略 > 接口NAT > IPv4 > NAT内部服务器 > 策略配置”。

# 单击<新建>按钮,新建NAT内部服务器,参数配置如下图所示。

图-2 新建NAT内部服务器

# 单击<确定>按钮,完成NAT内部服务器配置。

验证配置

Host主机可以Ping通外部网络的服务器地址。

C:\Users\abc>ping 200.2.2.1

正在 Ping 200.2.2.1 具有 32 字节的数据:

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

200.2.2.1 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 0ms,最长 = 0ms,平均 = 0ms

在Device上,选择“监控 > 会话列表”,查看NAT的会话信息。

图-3 会话列表

- 2025-12-17回答

- 评论(0)

- 举报

-

(0)

参考手册 2.15.3 外网用户通过外网地址访问内网服务器配置举例

打开你的电脑,在浏览器输入知了社区,找到这个帖子,要么在别人下面评论,要么点我的头像。

我翻了下记录,你之前提问时11月初,现在还没有解决啊。

- 2025-12-17回答

- 评论(0)

- 举报

-

(0)

暂无评论

你好,参考这个

2.13.3 外网用户通过外网地址访问内网服务器配置举例

1. 组网需求

某公司内部对外提供Web、FTP和SMTP服务,而且提供两台Web服务器。公司内部网址为10.110.0.0/16。其中,内部FTP服务器地址为10.110.10.3/16,内部Web服务器1的IP地址为10.110.10.1/16,内部Web服务器2的IP地址为10.110.10.2/16,内部SMTP服务器IP地址为10.110.10.4/16。公司拥有202.38.1.1至202.38.1.3三个公网IP地址。需要实现如下功能:

· 外部的主机可以访问内部的服务器。

· 选用202.38.1.1作为公司对外提供服务的IP地址,Web服务器2对外采用8080端口。

2. 组网图

图2-5 外网用户通过外网地址访问内网服务器配置组网图

3. 配置步骤

(1) 配置接口IP地址

# 根据组网图中规划的信息,配置各接口的IP地址,具体配置步骤如下。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 10.110.10.10 16

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 将接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

(3) 配置安全策略

# 配置名称为untrust-trust的安全策略,保证Untrust安全域中的Host可以访问Trust安全域中的Server,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule name untrust-trust

[Device-security-policy-ip-1-untrust-trust] source-zone untrust

[Device-security-policy-ip-1-untrust-trust] destination-zone trust

[Device-security-policy-ip-1-untrust-trust] destination-ip-host 10.110.10.1

[Device-security-policy-ip-1-untrust-trust] destination-ip-host 10.110.10.2

[Device-security-policy-ip-1-untrust-trust] destination-ip-host 10.110.10.3

[Device-security-policy-ip-1-untrust-trust] destination-ip-host 10.110.10.4

[Device-security-policy-ip-1-untrust-trust] action pass

[Device-security-policy-ip-1-untrust-trust] quit

[Device-security-policy-ip] quit

(4) 配置NAT功能

# 配置服务对象组,提供FTP、Web和SMTP服务。

[Device] object-group service service1

[Device-obj-grp-service-service1] service tcp destination eq 21

[Device-obj-grp-service-service1] quit

[Device] object-group service service2

[Device-obj-grp-service-service2] service tcp destination eq 80

[Device-obj-grp-service-service2] quit

[Device] object-group service service3

[Device-obj-grp-service-service3] service tcp destination eq 8080

[Device-obj-grp-service-service3] quit

[Device] object-group service service4

[Device-obj-grp-service-service4] service tcp destination eq 25

[Device-obj-grp-service-service4] quit

# 配置全局NAT规则,允许外网主机访问内网服务器。

[Device] nat global-policy

[Device-nat-global-policy] rule name rule1

[Device-nat-global-policy-rule-rule1] destination-ip host 202.38.1.1

[Device-nat-global-policy-rule-rule1] source-zone untrust

[Device-nat-global-policy-rule-rule1] service service1

[Device-nat-global-policy-rule-rule1] action dnat ip-address 10.110.10.3 local-port 21

[Device-nat-global-policy-rule-rule1] quit

[Device-nat-global-policy] rule name rule2

[Device-nat-global-policy-rule-rule2] destination-ip host 202.38.1.1

[Device-nat-global-policy-rule-rule2] source-zone untrust

[Device-nat-global-policy-rule-rule2] service service2

[Device-nat-global-policy-rule-rule2] action dnat ip-address 10.110.10.1 local-port 80

[Device-nat-global-policy-rule-rule2] quit

[Device-nat-global-policy] rule name rule3

[Device-nat-global-policy-rule-rule3] destination-ip host 202.38.1.1

[Device-nat-global-policy-rule-rule3] source-zone untrust

[Device-nat-global-policy-rule-rule3] service service3

[Device-nat-global-policy-rule-rule3] action dnat ip-address 10.110.10.2 local-port 80

[Device-nat-global-policy-rule-rule3] quit

[Device-nat-global-policy] rule name rule4

[Device-nat-global-policy-rule-rule4] destination-ip host 202.38.1.1

[Device-nat-global-policy-rule-rule4] source-zone untrust

[Device-nat-global-policy-rule-rule4] service service4

[Device-nat-global-policy-rule-rule4] action dnat ip-address 10.110.10.4 local-port 25

[Device-nat-global-policy-rule-rule4] quit

[Device-nat-global-policy] quit

4. 验证配置

# 以上配置完成后,外网Host能够通过NAT地址访问各内网服务器。通过查看如下显示信息,可以验证以上配置成功。

[Device] display nat all

NAT global-policy information:

Totally 4 NAT global-policy rules.

Rule name: rule1

Type : nat

DestIP address : 202.38.1.1

Source-zone name : untrust

Service object group : service1

DNAT action:

IPv4 address: 10.110.10.3

Port: 21

NAT counting : 0

Config status: Active

Rule name: rule2

Type : nat

DestIP address : 202.38.1.1

Source-zone name : untrust

Destination-zone name : trust

Service object group : service2

DNAT action:

IPv4 address: 10.110.10.1

Port: 80

NAT counting : 0

Config status: Active

Rule name: rule3

Type : nat

DestIP address : 202.38.1.1

Source-zone name : untrust

Destination-zone name : trust

Service object group : service3

DNAT action:

IPv4 address: 10.110.10.2

Port: 80

NAT counting : 0

Config status: Active

Rule name: rule4

Type : nat

DestIP address : 202.38.1.1

Source-zone name : untrust

Destination-zone name : trust

Service object group : service4

DNAT action:

IPv4 address: 10.110.10.4

Port: 25

NAT counting : 0

Config status: Active

NAT logging:

Log enable : Disabled

Flow-begin : Disabled

Flow-end : Disabled

Flow-active : Disabled

Port-block-assign : Disabled

Port-block-withdraw : Disabled

Alarm : Disabled

NO-PAT IP usage : Disabled

NAT mapping behavior:

Mapping mode : Address and Port-Dependent

ACL : ---

Config status: Active

NAT ALG:

DNS : Enabled

FTP : Enabled

H323 : Disabled

ICMP-ERROR : Enabled

ILS : Disabled

MGCP : Disabled

NBT : Disabled

PPTP : Enabled

RTSP : Enabled

RSH : Disabled

SCCP : Disabled

SCTP : Disabled

SIP : Disabled

SQLNET : Disabled

TFTP : Disabled

XDMCP : Disabled

Static NAT load balancing: Disabled

NAT link-switch recreate-session: Disabled

NAT configuration-for-new-connection: Disabled

# 通过以下显示命令,可以看到Host访问FTP server时生成NAT会话信息。

[Device] display nat session verbose

Slot 1:

Initiator:

Source IP/port: 202.38.1.2/52802

Destination IP/port: 202.38.1.1/21

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Untrust

Responder:

Source IP/port: 10.110.10.3/21

Destination IP/port: 202.38.1.2/52802

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: -/-/-

Rule name:

Start time: 2017-05-21 11:13:39 TTL: 3597s

Initiator->Responder: 7 packets 313 bytes

Responder->Initiator: 6 packets 330 bytes

Total sessions found: 1

- 2025-12-17回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

/images/m230712x1z448/x_Img_x_png_12.png)

/images/m230712x1z448/x_Img_x_png_13.png)

暂无评论