F1000防火墙应用代理代理策略的详细原理

- 0关注

- 0收藏,683浏览

问题描述:

F1000防火墙应用代理代理策略的详细原理,有更详细的文档介绍么

- 2026-01-05提问

- 举报

-

(0)

最佳答案

特性简介

应用代理功能支持TCP代理和SSL代理。用户可通过配置代理策略,配置不同的代理功能。

代理策略的过滤条件

代理策略中可同时配置多类过滤条件,具体包括:源安全域、目的安全域、源地址、目的地址、用户和服务。一类过滤条件可以配置多个匹配项,任何一个匹配项被匹配成功则认为该过滤条件匹配成功。一条策略被匹配成功的条件是:策略中已配置的所有过滤条件必须均被匹配成功。

代理策略的匹配顺序

设备上可以配置多个代理策略,设备缺省按照策略的创建顺序对报文进行匹配,先创建的先匹配。因此,首先需要将规划的所有策略按照“深度优先”的原则(即控制范围小的、条件细化的在前,范围大的在后)进行排序,然后按照此顺序配置每一个代理策略。

代理策略的动作

设备将根据代理策略中配置的动作对命中策略的流量进行如下处理:

代理策略的动作配置为TCP代理时,设备将对命中策略的流量进行TCP代理,为客户端和服务器端之间提供TCP层隔离,有效的拦截恶意连接和攻击。

代理策略的动作配置为SSL解密时,设备将对命中策略的流量进行SSL代理,并基于此对SSL流量进行解密,并对解密后的流量进行应用安全深度检测。此动作仅对基于SSL加密的协议生效,如HTTPS、SMTPS和POP3S等。

代理策略的动作配置为不代理时,设备将对命中策略的流量进行透传。

白名单

白名单的支持情况与设备型号有关,请以页面的实际显示为准。

当用户不需要或者不能以代理的方式访问某些服务器时,可以将这些服务器域名加入自定义白名单。设备将对匹配白名单的所有连接直接透传。

设备支持预定义白名单和自定义白名单。

预定义白名单

设备预置的白名单,包含如下类型:

Chrome-HSTS类型:表示Chrome浏览器强制使用HTTPS方式访问的域名。当关闭Chrome-HSTS全局白名单后,将禁用所有Chrome-HSTS类型白名单;当开启Chrome-HSTS全局白名单后,可单独启用或禁用指定的Chrome-HSTS类型白名单。

其他类型:除Chrome-HSTS类型之外的白名单。

自定义白名单

用户手动添加的需要透传连接的服务器域名。

设备使用用户配置的服务器域名字符串与SSL请求报文中携带的服务器证书的“DNS Name”或“Common Name”字段进行匹配,只要含有指定字符串的域名均会匹配成功。匹配成功后,则透传该连接。

SSL解密保护对象

SSL解密功能支持如下类型:

保护内网客户端:用于保护内网客户端的场景,可与DPI深度安全功能配合使用。设备解密报文后再对报文进行DPI深度安全业务的检测,防止内网客户端受到外部恶意网站的攻击。在此场景下,设备需要使用代理服务器证书与客户端进行SSL协商。

保护内网服务器:用于保护内网服务器的场景,可与DPI深度安全功能配合使用。设备解密报文后再对报文进行DPI深度安全业务的检测,防止外部恶意流量对内网服务器进行攻击。在此场景下,设备需要使用导入的内网服务器证书与客户端进行SSL协商。

请务必根据不同的使用场景正确配置SSL解密功能的保护对象,并配置相应类型的证书与客户端进行SSL协商。

SSL证书

SSL解密功能的保护对象不同,需要配置相应类型的证书与客户端进行SSL协商。

SSL解密证书

在保护内网客户端的场景下,设备作为SSL代理服务器时,需要向客户端发送证书表明自身的身份。但设备并不是直接将客户端访问的服务器的证书发送给客户端,也不是简单地将自己的证书发送给客户端。而是根据客户端访问的服务器证书的内容,使用导入的SSL解密证书重新签发一本新的“服务器证书”发送给客户端。

用户导入SSL解密证书时,需要为其标识为可信或者不可信,用于签发不同可信度的新的“服务器证书“。

可信:表示客户端信任的证书。

不可信:表示客户端不信任的证书。

设备将使用PKI域中的CA证书替客户端验证服务器是否可信,验证结果不同,设备使用不同标识的SSL解密证书。当服务器不可信时,设备将使用标识为“不可信”的SSL解密证书签发一个新的“服务器证书”给客户端,由客户端决定是否继续访问不可信的服务器;当服务器可信时,设备将使用标识为“可信”的SSL解密证书签发一个新的“服务器证书”发送给客户端。有关PKI域的详细介绍,请参见“PKI”。

内部服务器证书

在SSL代理保护内网服务器的场景下,需要用户导入受保护的内网服务器证书。导入证书后,设备将对证书进行解析,并生成一个CER格式的证书文件和一个密钥文件。CER证书用于校验服务器身份,密钥文件用于后续SSL代理过程中加解密报文。设备将计算CER证书文件的MD5值,并将MD5值作为证书的唯一标识。

在SSL代理过程中,设备收到服务器发来的证书后,会先计算证书的MD5值,并与已导入的内网服务器证书的MD5值进行匹配。如果MD5值相同,则认为该证书可信,并使用导入的内网服务器证书与客户端进行SSL协商;如果MD5值不同,则认为证书不可信,不进行SSL代理。

用户可导入多个内网服务器证书,若导入证书的MD5值已存在,则覆盖MD5值相同的已有证书。

vSystem相关说明

非缺省vSystem对于本特性的支持情况,请以页面的实际显示为准。

使用限制和注意事项

TCP代理与SSL代理对设备的转发性能会产生较大的影响,请根据实际情况判断是否需要开启上述功能。

配置代理策略时,请尽量细化策略的过滤条件,避免配置过滤条件宽泛的代理策略,影响设备的正常转发。

需要在客户端浏览器上安装并信任SSL解密证书。防止设备启用SSL解密功能后,客户端通过浏览器访问HTTPS类网站时,会弹出服务器证书不是由受信任机构颁发的告警信息,甚至有些应用程序不提示告警信息就直接中断了连接,影响用户的正常使用。

默认情况下,火狐浏览器不共享系统中的证书库,如果已经在其他浏览器上导入SSL解密证书,则可以通过修改火狐浏览器中的高级设置,使其共享系统中的证书库,不再单独导入证书,具体操作步骤:在地址栏中输入:about:config,搜索框中输入:security.enterprise_roots.enabled,双击选中的条目,或者单击鼠标右键,选择切换,修改其值为true。

开启SSL代理后,入侵防御功能的抓包动作将失效。

在非对称组网环境(即报文来回路径不一致)下,TCP代理与SSL代理功能将失效。

设备不支持对HTTP 2.0版本协议流量进行SSL代理。开启SSL代理功能后,如果服务器仅支持HTTP 2.0版本协议,则会导致客户端无法访问服务器。

配置指南

配置思路

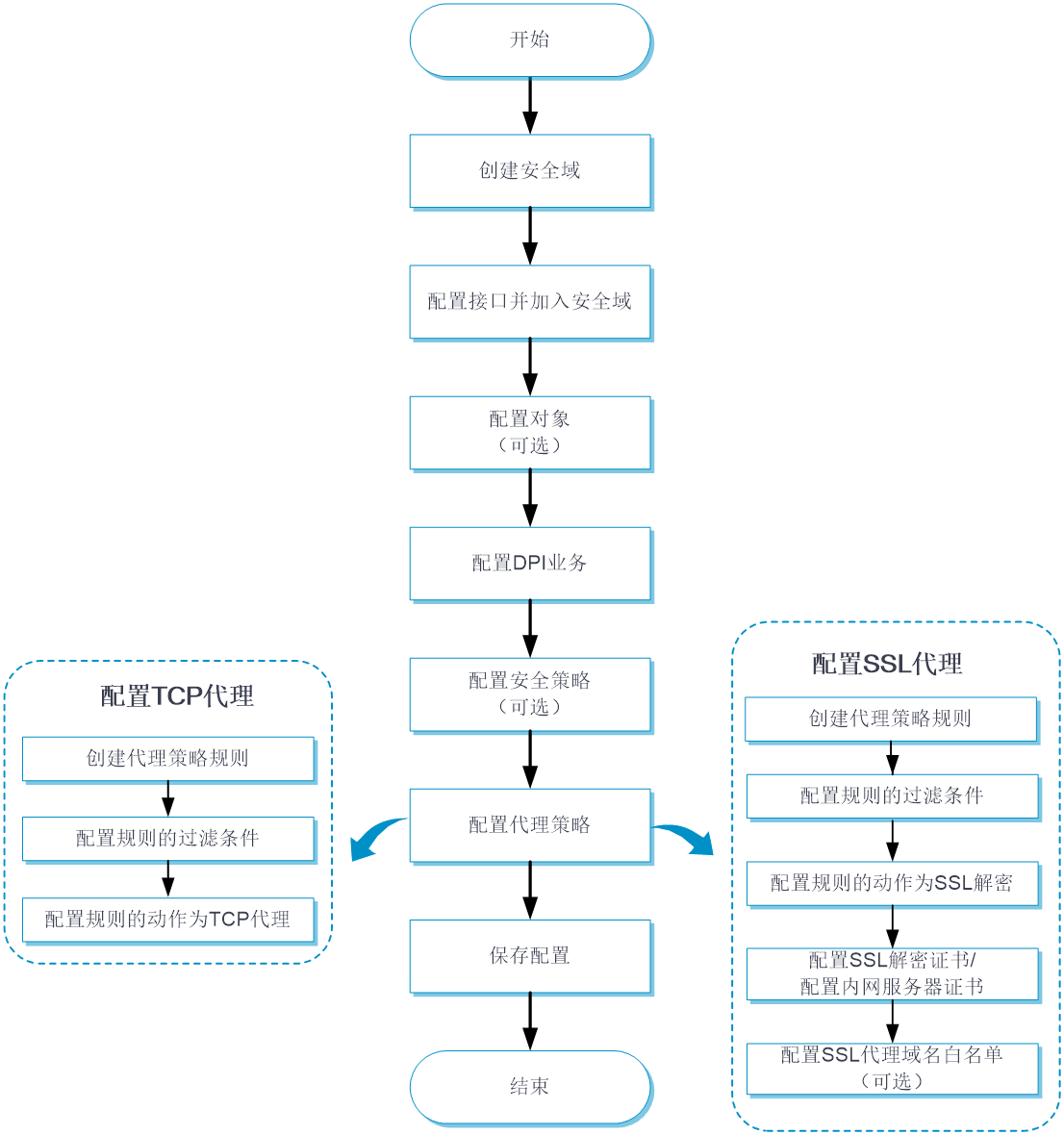

应用代理功能的配置思路如下图所示:

图-1 应用代理功能配置指导图

配置准备

在配置本特性之前,需要完成以下任务:

配置路由,保证路由可达。路由在“网络 > 路由”页面配置。

创建安全域。安全域在“网络 > 安全域”页面配置。

配置接口加入安全域。可在安全域页面添加接口,也可在接口页面选择接口所属的安全域。

配置安全策略,放行业务流量。安全策略在“策略 > 安全策略”页面配置。

配置保护内网客户端的代理策略

为了防止内网客户端受到外部恶意网站的攻击,在这种情况下,可以配置设备使用代理服务器证书与客户端进行SSL协商(即SSL解密防护类型是client)。

配置SSL解密证书

SSL解密证书的具体配置步骤如下:

选择“策略 > 应用代理 > SSL解密证书”,进入SSL解密证书页面。

单击<导入>按钮,进入导入SSL解密证书页面,具体配置内容如下:

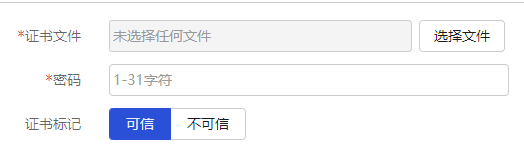

图-2 导入SSL解密证书

表-1 导入SSL解密参数表

参数

说明

证书文件

SSL解密证书文件

密码

SSL解密证书密码

证书标记

证书标记为可信或者不可信

单击<确认>按钮,完成SSL解密证书的导入。

配置代理策略

代理策略的具体配置步骤如下:

选择“策略 > 应用代理 > 代理策略”。

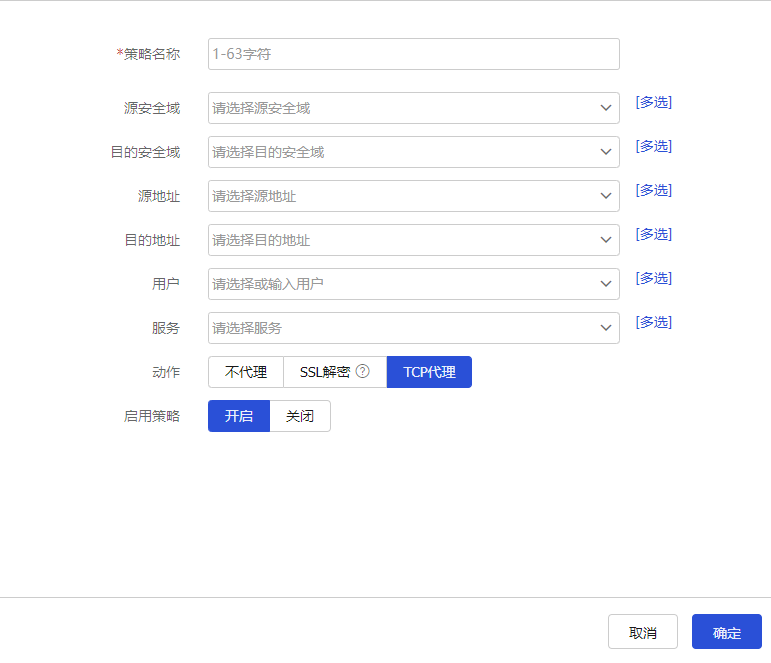

在“代理策略”页面单击<新建>按钮,进入“新建代理策略”页面,具体配置内容如下表所示:

图-3 新建SSL解密代理策略

表-2 代理策略配置参数表

参数

说明

策略名称

表示代理策略的名称

源安全域

配置源安全域作为代理策略的过滤条件

目的安全域

配置目的安全域作为代理策略的过滤条件

源地址

配置源地址作为代理策略的过滤条件

目的地址

配置目的地址作为代理策略的过滤条件

用户

配置身份识别用户作为代理策略的过滤条件

服务

配置服务作为代理策略的过滤条件

动作

代理策略动作包括如下:

不代理:表示对符合代理策略过滤条件的报文进行透传

TCP代理:表示对符合代理策略过滤条件的报文进行TCP代理

SSL解密:表示对符合代理策略过滤条件的报文进行SSL代理,并基于此对SSL流量进行解密,并对解密后的流量进行应用安全深度检测

解密业务类型

类型包括如下:

保护内网客户端:表示SSL解密功能用于保护内网客户端的场景

保护内网服务器:表示SSL解密功能用户保护内网服务器的场景

本功能仅在动作为SSL解密时配置

启用策略

选择开启后,此代理策略才能生效

单击<确定>按钮,新建代理策略成功,并会在代理策略页面中显示。

配置保护内网服务器的代理策略

为了防止内网服务器受到外部恶意流量的攻击,在这种情况下,可以配置设备使用内网服务器证书与客户端进行SSL协商(即SSL解密防护类型是server)。

配置内部服务器证书

内部服务器证书的具体配置步骤如下:

选择“策略 > 应用代理 > 内部服务器证书”,进入内部服务器证书页面。

单击<导入>按钮,进入导入内部服务器证书页面,具体配置内容如下:

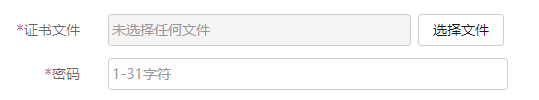

图-4 导入内部服务器证书

表-3 导入内部服务器参数表

参数

说明

证书文件

内部服务器证书文件

密码

内部服务器证书密码

单击<确认>按钮,完成内部服务器证书的导入。

配置代理策略

在“策略 > 应用代理 > 代理策略”页面中单击<新建>按钮,进入“新建代理策略”页面,动作选择保护内网服务器。新建代理策略的具体参数解释请参见“配置保护内网客户端的代理策略”中的配置代理策略

配置TCP的代理策略

设备作为TCP代理,分别与客户端和服务器之间建立TCP连接,为客户端和服务器之间提供TCP层隔离,有效地拦截恶意连接和攻击。

选择“策略 > 应用代理 > 代理策略”。

在“代理策略”页面单击<新建>按钮,进入“新建代理策略”页面,具体配置内容如下表所示:

图-5 新建TCP代理策略

表-4 代理策略配置参数表

参数

说明

策略名称

表示代理策略的名称

源安全域

配置源安全域作为代理策略的过滤条件

目的安全域

配置目的安全域作为代理策略的过滤条件

源地址

配置源地址作为代理策略的过滤条件

目的地址

配置目的地址作为代理策略的过滤条件

用户

配置身份识别用户作为代理策略的过滤条件

服务

配置服务作为代理策略的过滤条件

动作

代理策略动作包括如下:

不代理:表示对符合代理策略过滤条件的报文进行透传

TCP代理:表示对符合代理策略过滤条件的报文进行TCP代理

SSL解密:表示对符合代理策略过滤条件的报文进行SSL代理,并基于此对SSL流量进行解密,并对解密后的流量进行应用安全深度检测

解密业务类型

类型包括如下:

保护内网客户端:表示SSL解密功能用于保护内网客户端的场景

保护内网服务器:表示SSL解密功能用户保护内网服务器的场景

本功能仅在动作为SSL解密时配置

启用策略

选择开启后,此代理策略才能生效

单击<确定>按钮,新建TCP代理策略成功,并会在代理策略页面中显示。

配置白名单

新建自定义白名单

新建自定义白名单的具体配置步骤如下:

选择“策略 > 应用代理 > 自定义白名单”,进入自定义白名单页面。

单击<新建>按钮,进入“新建自定义白名单表项”页面。

配置白名单名称。单击<确认>按钮,完成自定义白名单的配置。

图-6 新建自定义白名单表项

单击<提交>按钮,使新建的自定义白名单生效。

启用预定义白名单

启用预定义白名单的具体配置步骤如下:

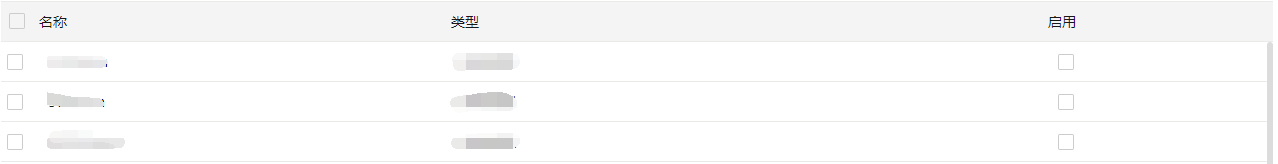

选择“策略 > 应用代理 > 预定义白名单”,进入预定义白名单页面。

如果启用Chrome-HSTS类型的白名单,需要先单击<开启Chrome-HSTS全局白名单>按钮,再勾选指定白名单右侧的“启用“复选框。

图-7 开启Chrome-HSTS全局白名单

如果启用其他类型的白名单,则直接勾选指定白名单右侧的“启用“复选框。

图-8 启用其他类型的白名单

单击<提交>按钮,使预定义白名单生效。

- 2026-01-05回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论