h3c-secpath m9008-s 如何配置ssl-vpn

- 0关注

- 0收藏,742浏览

问题描述:

h3c-secpath m9008-s 如何配置ssl-vpn 最好是web界面配置,sslvpn客户端在哪里下载

- 2026-02-28提问

- 举报

-

(0)

最佳答案

客户端:

案例:

Web方式:Web接入缺省证书认证典型配置

使用版本

本举例是在M9000-X06的E9671版本上进行配置和验证的。

组网需求

如下图所示,SSL VPN网关设备连接公网用户和企业私有网络。用户通过SSL VPN网关设备、采用Web接入方式能够安全地访问位于私有网络内的Server A和Server B。其中,Server A和Server B均为Web服务器,使用HTTP协议、端口号80。具体需求如下:

SSL VPN网关设备对用户进行本地认证和本地授权。

用户能访问Server A和Server B。

图-1 Web接入缺省证书认证配置组网图

配置步骤

Device的配置

配置接口IP地址和安全域

# 选择“网络 > 接口 > 接口”,进入接口配置页面。

# 单击接口GE1/0/1右侧的<编辑>按钮,参数配置如下:

安全域:Untrust

选择“IPV4地址”页签,配置IP地址/掩码:1.1.1.2/24

其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

# 单击接口GE1/0/2右侧的<编辑>按钮,参数配置如下:

安全域:Trust

选择“IPV4地址”页签,配置IP地址/掩码:3.3.3.3/24

其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

# 单击接口GE1/0/3右侧的<编辑>按钮,参数配置如下:

安全域:Trust

选择“IPV4地址”页签,配置IP地址/掩码:2.2.2.2/24

其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

配置路由

本举例仅以静态路由为例,若实际组网中需采用动态路由,请配置对应的动态路由协议。

# 选择“网络 > 路由 > 静态路由 > IPv4静态路由”,单击<新建>按钮,进入新建IPv4静态路由页面。

# 新建IPv4静态路由,并进行如下配置:

目的IP地址:20.2.2.2

掩码长度:24

下一跳IP地址:2.2.2.3

其他配置项使用缺省值

# 单击<确定>按钮,完成静态路由的配置。

# 按照同样的步骤新建IPv4静态路由,配置如下。

目的IP地址:30.3.3.3

掩码长度:24

下一跳IP地址:3.3.3.4

其他配置项使用缺省值

# 单击<确定>按钮,完成静态路由的配置。

# 按照同样的步骤新建IPv4静态路由,配置如下。

目的IP地址:40.1.1.1

掩码长度:24

下一跳IP地址:1.1.1.3

其他配置项使用缺省值

# 单击<确定>按钮,完成静态路由的配置。

配置安全策略

# 选择“策略 > 安全策略> 安全策略”,单击<新建>按钮,选择新建策略,进入新建安全策略页面。

# 新建安全策略,并进行如下配置:

名称:untrust-local

源安全域:Untrust

目的安全域:Local

类型:IPv4

动作:允许

源IPv4地址:40.1.1.1

目的IPv4地址:1.1.1.2

其他配置项使用缺省值

# 按照同样的步骤新建安全策略,配置如下。

名称:local-trust

源安全域:Local

目的安全域:Trust

类型:IPv4

动作:允许

源IPv4地址:2.2.2.2,3.3.3.3

目的IPv4地址:20.2.2.2,30.3.3.3

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

配置SSL VPN网关

# 选择“网络 > SSL VPN > 网关”,进入SSL VPN网关页面,单击<新建>按钮,创建SSL VPN网关,参数配置如下图所示。

图-2 配置SSL VPN网关

# 单击<确定>按钮,完成配置。

配置SSL VPN访问实例

# 选择“网络 > SSL VPN > 访问实例”,进入SSL VPN访问实例页面,单击<新建>按钮,创建SSL VPN访问实例,参数配置如下图所示,未显示的部分,采用默认配置即可。

图-3 配置SSL VPN访问实例

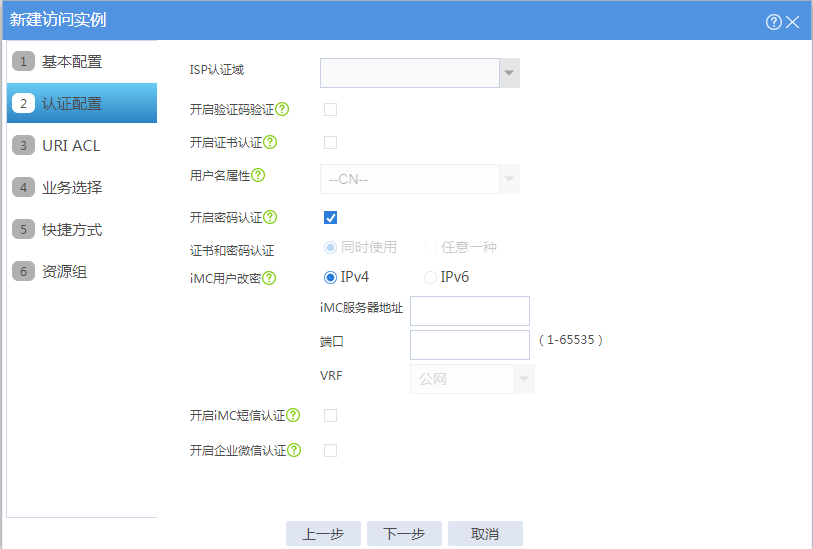

# 单击<下一步>,配置认证配置,参数配置如下图所示。

# 单击<下一步>,不配置URI ACL,继续单击<下一步>,在跳转的页面选择“Web业务”,单击<下一步>。配置所需的Web接入资源,配置结果如下图所示。

图-4 Web接入资源

# 单击<下一步>,不配置快捷方式,继续单击<下一步>,在跳转的页面单击<新建>按钮,配置资源组,参数配置如下图所示。

图-5 配置资源组

# 单击<确定>按钮,如下图所示。

图-6 资源组

# 单击<完成>按钮,完成配置。

# 在<使能>按钮的选择框上挑勾,使能配置的访问实例,如下图所示。

图-7 使能访问实例

创建SSL VPN用户

# 选择“对象 > 用户 > 用户管理 > 本地用户”,进入用户界面,点击<新建>按钮,创建SSL VPN用户,参数配置如下图所示。

图-8 创建SSL VPN用户

# 为该用户授权SSL VPN策略组,参数配置如下图所示。

图-9 授权属性

# 单击<确定>按钮,完成配置。

Host的配置

# 配置IP地址、网关,保证到SSL VPN网关的路由可达。

验证配置

# 在浏览器地址栏输入https://1.1.1.2,回车确认之后跳转到域列表选择界面,如下图所示。

图-10 域列表

# 单击 “domainweb”,跳转到SSL VPN登录界面,输入用户名密码(用户名user1,密码123456),如下图所示。

图-11 SSL VPN登录界面

# 单击<登录>按钮,成功登录后可看到如下图所示的资源列表。

图-12 Web接入资源列表

# 单击链接名为ServerA的链接,可以成功访问Web服务器ServerA对应的资源,如下图所示。

图-13 成功访问ServerA

# 单击链接名为ServerB的链接,可以成功访问Web服务器ServerB对应的资源,如下图所示。

图-14 成功访问ServerB

- 2026-02-28回答

- 评论(0)

- 举报

-

(0)

一、前提准备

- 网络连通性:确保设备已配置公网/内网接口 IP(如

GigabitEthernet 1/0/1作为 SSL VPN 监听接口),并开启路由可达。 - 证书准备(可选但推荐):

- SSL VPN 通常使用 HTTPS 加密,建议配置证书(自签名或 CA 颁发)。若未配置,设备会使用默认证书(安全性较低)。

- 生成自签名证书(示例):

system-view pki domain sslvpn_domain # 创建PKI域 public-key rsa local generate 2048 # 生成本地RSA密钥对 certificate self-sign # 自签名生成证书 subject-alternative-name ip 10.1.1.1 # 替换为设备公网IP(可选) validity 3650 # 有效期10年 quit

二、启用 SSL VPN 功能

system-view

ssl server-policy default_policy # 创建SSL服务器策略(或使用默认)

pki-domain sslvpn_domain # 关联之前创建的PKI域(若使用证书)

quit

webvpn enable # 全局启用WebVPN(SSL VPN)

webvpn interface GigabitEthernet 1/0/1 # 指定监听接口(替换为实际接口)三、配置用户认证

1. 创建本地用户组(可选)

local-user-group vpn_users # 创建用户组2. 创建本地用户并绑定组

local-user user1 class network # 创建网络类用户(用于VPN)

password simple password123 # 设置密码(建议使用复杂密码)

service-type webvpn # 授权SSL VPN服务

authorization-attribute user-group vpn_users # 加入用户组

quit四、配置 SSL VPN 资源与策略

1. 创建资源组(可选)

webvpn resource-group office_resources # 创建资源组2. 添加具体资源(示例)

- Web资源(HTTP/HTTPS URL):

webvpn resource url http://192.168.1.100:8080 # 添加Web URL资源 resource-group office_resources # 关联到资源组 - TCP/UDP端口转发资源(如SSH到内网服务器):

webvpn resource tcp 192.168.1.200 22 # 目标IP+端口(SSH) resource-name ssh_to_server # 命名资源 resource-group office_resources - 网络扩展资源(全内网访问,需谨慎):

webvpn resource network 192.168.1.0 255.255.255.0 # 内网网段 resource-group office_resources

3. 关联用户组与资源组

webvpn policy vpn_policy # 创建SSL VPN策略

user-group vpn_users # 关联用户组

resource-group office_resources # 关联资源组

quit五、配置接入参数

1. 设置 SSL VPN 端口(默认443)

webvpn port 443 # 可选,默认即为443(HTTPS)2. 启用客户端下载(可选)

webvpn client-download enable # 允许用户下载客户端六、配置安全策略

acl advanced 3000 # 创建高级ACL

rule permit tcp source any destination 10.1.1.1 0 destination-port eq 443 # 替换为设备IP

quit

interface GigabitEthernet 1/0/1 # 监听接口

packet-filter 3000 inbound # 应用ACL(入方向)

quit七、测试与验证

- 登录 SSL VPN:

- 浏览器访问

https://<设备公网IP>(如https://202.100.1.1),输入用户名user1和密码password123。 - 成功登录后,根据资源类型(Web/端口转发/网络扩展)访问对应资源。

- 查看状态:

display webvpn session # 查看当前在线会话 display webvpn configuration # 检查配置摘要

常见问题排查

- 无法登录:检查用户密码、认证方式(本地/外部)、ACL是否放行443端口。

- 资源无法访问:确认资源IP/端口正确,内网设备可达,防火墙未拦截。

- 证书错误:若使用自签名证书,浏览器会提示不安全,需手动信任;建议更换为CA证书。

- 2026-02-28回答

- 评论(0)

- 举报

-

(0)

暂无评论

你好,参考这个

1.2 配置需求及实现的效果

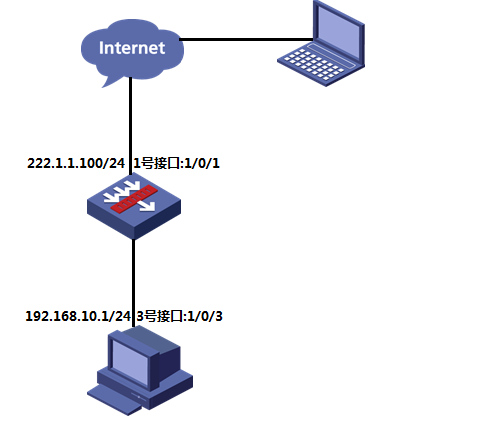

V7防火墙设备作为出口设备,外网PC通过inode软件拨SSLVPN,认证成功后可以访问内网192.168.10.0网段的资源。IP地址及接口规划如下表所示:

外网接口 | 公网地址/掩码 | 内网接口 | 内网地址/掩码 |

GE1/0/1 | 222.1.1.100/24 | GE1/0/3 | 192.168.10.1/24 |

2 组网图

配置步骤

3 配置步骤

3.1 防火墙上网配置

防火墙上网配置请参考“2.2.2 防火墙外网使用固定IP地址上网配置方法”进行配置,本文只针对SSLVPN配置进行介绍。

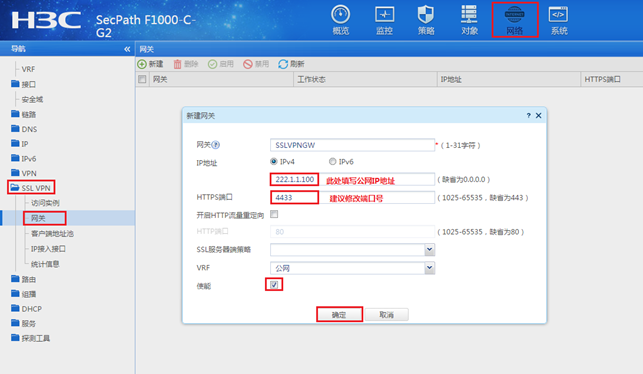

3.2 配置SSL VPN网关

#选择 “网络”>“SSL VPN”>“网关”点击”新建”,IP地址填写防火墙1口地址222.1.1.1.00,端口号修改为4433,缺省端口为443,443端口和https端口冲突。勾选“使能”选项点击“确认”

完成配置

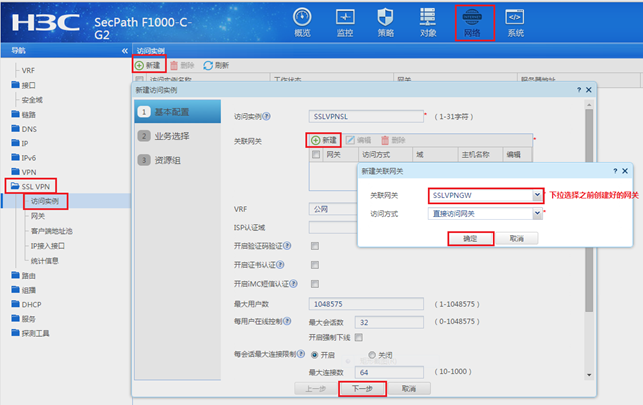

3.3 配置SSL VPN实例

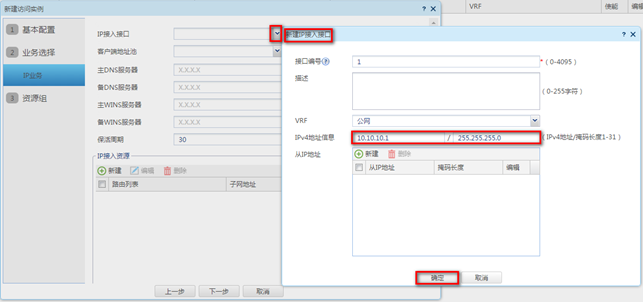

#选择 “网络”>“SSL VPN”>“访问实例”中点击新”,在“关联网关”中点击新建,下拉选择上一步创建的SSL VPN网关,确定后点击“下一步”

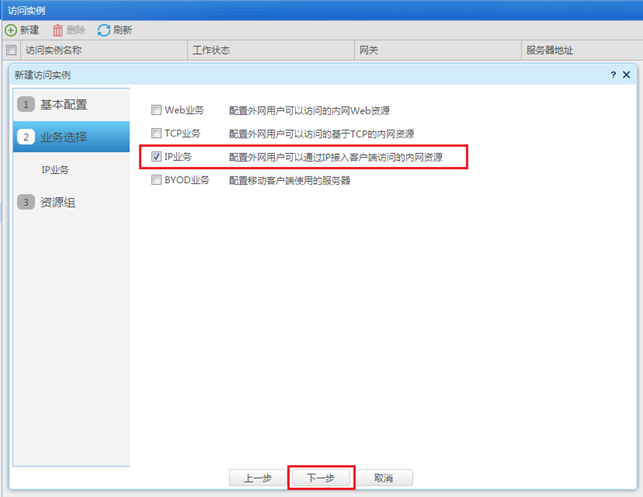

#勾选“IP业务”,然后点击“下一步”

#新建SSL VPN接口,接口编号为1,配置SSL VPN接口IP,IP地址不要和内网网段冲突,配置完成点击“确定”。

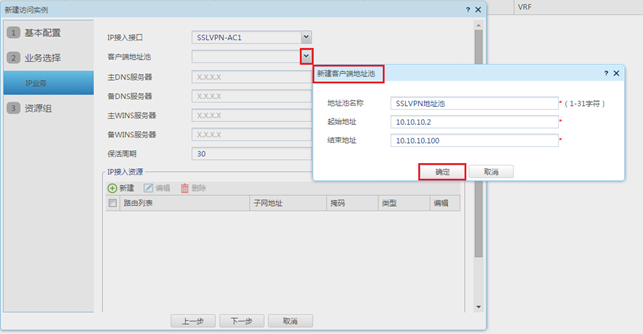

#新建SSL VPN客户端地址池,用于给认证成功后的SSL VPN终端下发地址

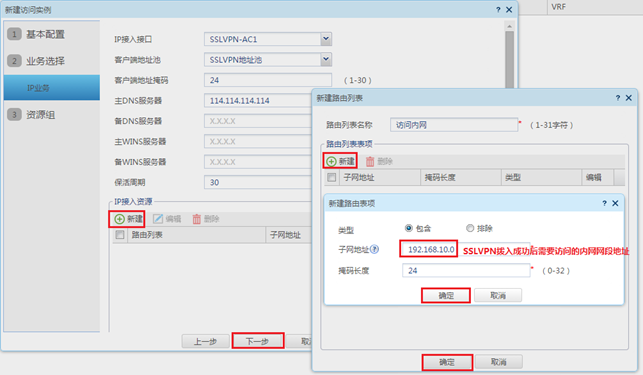

#填写客户端地址掩码,主dns服务器地址(可选), 在“IP接入资源”中新建路由列表,列表名称为“访问内网”,路由列表中添加SSL VPN认证成功后需要访问的内网网段地址,确定后点击“下一步”

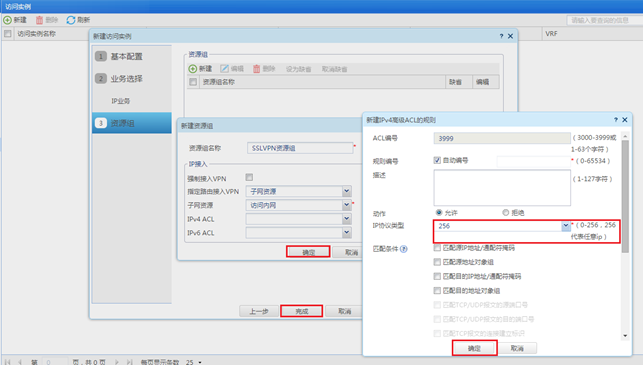

#新建资源组,组名称为“SSLVPN”资源组,指定路由接入VPN中选择“子网资源”,子网资源引用之前创建的IP路由列表“访问内网”,新建IPV4 ACL 3999,只有通过ACL检查的报文才可以访问IP资源

#IPV4 ACL 3999中IP协议类型中填写256,256代表任意IP,配置完IPV4 ACL 3999点击“确定”,再点击“完成”

#实例配置完成后勾选“使能”选项来生效配置

3.4 新建SSL VPN拨号用户,关联SSL VPN策略组

#选择 “对象”>“用户”>“用户管理”>“本地用户”点击“新建”, 来新建SSLVPN用户,配置用户名密码,可用服务中选中SSL VPN

#点击“授权属性”>“SSL VPN策略组”填写SSL VPN实例中创建的SSLVPN资源组,点击“确定”完成配置

3.5 将SSL VPN端口加入安全域,放通对应安全策略

#选择“网络”>“接口”>“安全域”点击新建,安全域名称为“SSLVPN”,三层成员列表中选中SSLVPN-AC1接口加入到此安全域

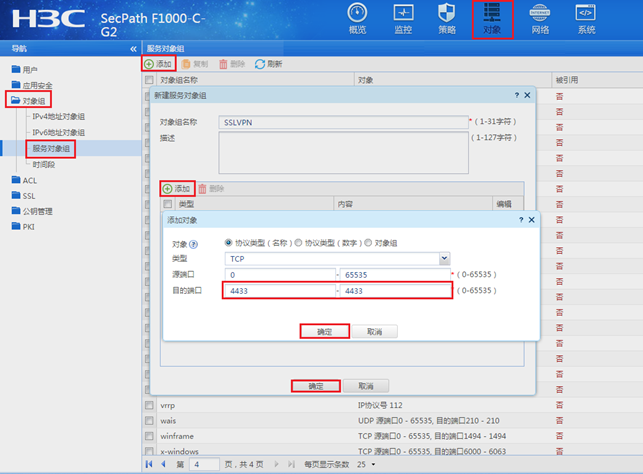

#选择“对象”>“对象组>“服务对象组”点击“添加”,对象组名称“SSLVPN”,添加对象,类型为TCP,目的端口为SSL VPN端口4433

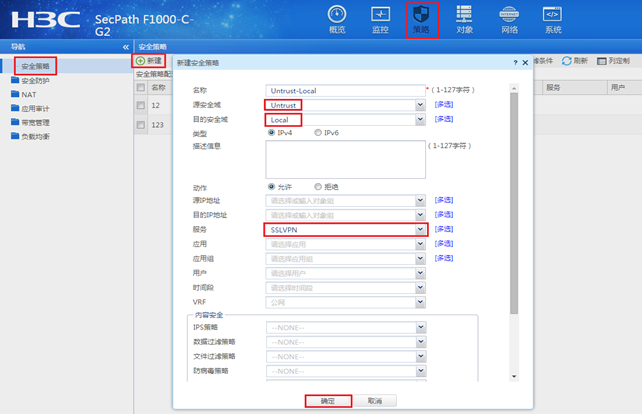

#选择“策略”>“安全策略”>点击新建,策略名称为“Untrust-Local”,源安全域为Untrust,目的安全域为Local,服务引用之前创建好的服务对象“SSLVPN”

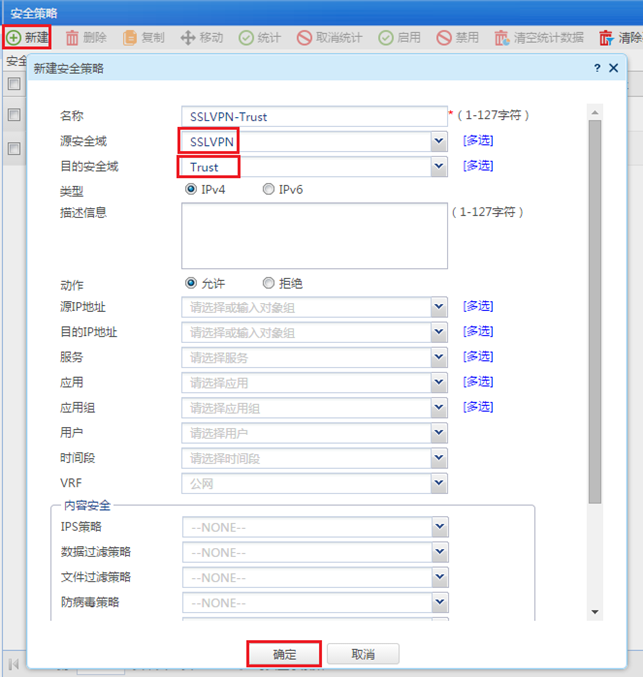

#新建安全策略,策略名称为“SSLVPN-Trust,源安全域为SSLVPN,目的安全域为Trust

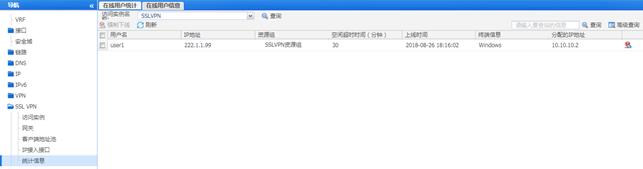

3.6 配置验证,查看拨号成功的用户

#输入SSLVPN网关地址加端口,输入用户名密码点击连接

拨号成功后获取到SSLVPN地址池中IP地址

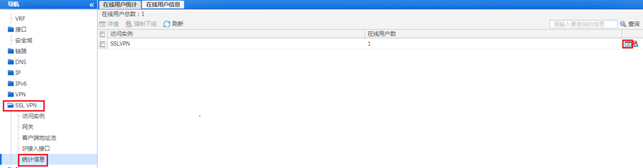

#在“网络”>“SSL VPN”>“统计信息”>中查看拨入成功的用户

#点击详细可以查看终端详细信息,如:拨号的用户名,分配到的IP地址等

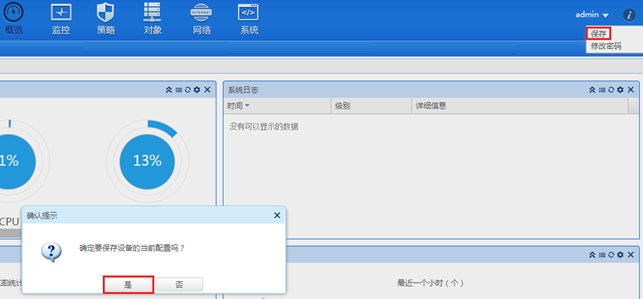

3.7 保存配置

#在设备右上角选择“保存”选项,点击“是”完成配置。

4 注意事项

1、本案例适应的是默认证书,不需要手工导入CA证书和本地正常

2、不需要配置SSL服务器端策略,SSLVPN网关不需要引用SSL服务器端策略

- 2026-02-28回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论