防火墙tcp rest功能

- 0关注

- 0收藏,525浏览

问题描述:

firewall tcp-rst [ rate-limit rate-limit-value ]

缺省情况下,发送TCP RST报文功能处于关闭状态。

开启功能后,当设备收到TCP非SYN报文且未命中会话时,发送TCP RST报文,并进行速率限制,防止设备被作为跳板RST报文攻击。

请问我们防火墙是否有这种功能?不是直接丢弃而是发送RST包 具体命令是什么样的

- 2026-03-12提问

- 举报

-

(0)

H3C防火墙确实支持TCP RST功能,并且可以配置速率限制以防止设备被作为跳板RST报文攻击。要开启此功能,您需要在防火墙上进行相应的配置。

具体来说,您可以通过以下步骤来配置TCP RST功能和速率限制:

1. 登录到您的H3C防火墙设备。

2. 进入系统视图模式,通过命令`system-view`进入。

3. 创建一个新的ACL规则,例如使用`acl [number]`命令,其中[number]是您为该规则分配的序号。

4. 在ACL规则中,您可以定义哪些流量应该触发TCP RST报文。例如,您可以添加一个条件来匹配TCP非SYN报文。

5. 启用TCP RST报文的发送,这通常涉及到配置相应的协议栈参数。

6. 对于速率限制,您可以使用H3C提供的速率限制命令或功能来实现。这可能需要结合其他安全特性,如访问控制列表(ACL)和流量整形(Traffic Shaping)。

请注意,具体的命令和配置步骤可能会因H3C设备的型号和软件版本而有所不同。建议您参考设备的官方文档或联系技术支持以获取详细的配置指导。

如果您需要更具体的命令示例或有其他问题,请随时告知。

- 2026-03-12回答

- 评论(0)

- 举报

-

(0)

是的,H3C 防火墙(例如 SecPath 系列,包括 F100、F1020、M9000 等)具备发送 TCP RST 报文来终止异常连接的功能。不过,它通常不是通过一个名为 tcp-rst 的全局命令来控制的,而是通过 IPS(入侵防御)策略 或 高级安全策略 来实现的。

功能实现逻辑

你描述的场景(收到非SYN报文且未命中会话时发送RST)主要对应两种常见的安全机制:

状态检测防火墙的默认行为:对于无会话的非SYN报文,防火墙通常直接丢弃。但结合 IPS 策略,可以配置为主动发送 RST 包给通信双方,强制断开连接。

防恶意扫描或攻击:当防火墙检测到异常报文(如针对未开放端口的非SYN探测)时,通过 IPS 的特定签名,可以配置“重置”动作(action reset),而不是简单的“丢弃”(drop)。

具体配置命令(通过 IPS 策略)

虽然不同型号和软件版本命令略有差异,但标准 Comware 平台(如 F100、M9000 系列)的配置思路如下:

进入系统视图

system-view- 创建一个 IPS 策略(如果已有策略可直接修改)ips policy name reset-policy

- 配置针对特定报文的动作

方法一:使用预定义的签名(例如针对非法TCP报文的通用签名)

signature override signature-id 12345 action reset # 将动作修改为reset,而不是默认的drop或alert# 进入IPS策略视图后,选择针对TCP异常流量的签名(具体签名ID需查阅设备支持列表)- 方法二:如果设备支持更底层的TCP洪水防御,可以在攻击防御策略中配置发送RST

- attack-defense policy tcp-protect # 指定在检测到RST Flood攻击时,向后续包发送RST rst-flood action reset# 创建攻击防御策略

- # 将IPS策略应用到内网到外网的安全域对(例如Trust到Untrust) zone-pair security source trust destination untrust packet-filter 3000 # 引用ACL匹配感兴趣流量 ips apply policy reset-policy

- 应用 IPS 策略到安全域或接口

- (可选)配置速率限制为了防止设备被利用发起RST风暴,可以在IPS策略或攻击防御策略中配置速率限制。例如:# 在攻击防御策略中,限制发送RST报文的速率(假设每秒不超过100个)rst-flood action reset rate-limit 10

命令位置:发送RST的功能通常嵌套在

ips policy或attack-defense policy中,而不是一个独立的全局开关。动作区别:

drop是直接丢弃报文,对端会一直等待直到超时;reset是主动发送RST包,让对端立即知道连接被重置,体验上更快,但会增加少量控制报文。确认支持:建议在设备的命令行中输入

ips policy name ?或attack-defense policy ?以及action ?,查看当前版本支持的具体参数。

- 2026-03-12回答

- 评论(0)

- 举报

-

(0)

暂无评论

firewall tcp-syn-check。功能与命令详解

- 功能名称:TCP SYN检查。

- 默认状态:与您描述一致,该功能默认关闭。关闭时,设备对非SYN首包(如RST、ACK等)的处理方式是直接丢弃,不会回应任何报文。

- 开启后的行为:开启后,当设备收到一个TCP非SYN首包(即不是用来发起连接的包)且无法匹配任何现有会话时,会主动向报文的源地址发送一个TCP RST报文,以重置对方的连接尝试。

- 核心命令:

system-view firewall tcp-syn-check enable这条命令在系统视图下执行,会全局开启TCP SYN检查功能。

速率限制配置(可选)

- 配置位置:在接口视图下配置。

- 命令格式:

system-view interface GigabitEthernet 1/0/1 # 进入需要限速的接口 firewall tcp-syn-check rate-limit 1000 # 设置该接口发送RST报文的速率上限,例如1000个/秒 quit

配置建议与验证

- 建议配置:

system-view firewall tcp-syn-check enable # 全局开启功能 interface range GigabitEthernet 1/0/1 to GigabitEthernet 1/0/24 # 批量进入所有内外网接口 firewall tcp-syn-check rate-limit 500 # 设置一个合理的速率限制,如500pps quit - 验证命令:

- 查看全局状态:

display firewall tcp-syn-check - 查看接口下的速率限制:

display current-configuration interface GigabitEthernet 1/0/1

firewall tcp-syn-check enable 命令。开启后,设备将对非法TCP首包回应RST报文,而非静默丢弃。强烈建议同时在各接口上使用 firewall tcp-syn-check rate-limit 命令配置速率限制,以符合安全最佳实践。- 2026-03-12回答

- 评论(0)

- 举报

-

(0)

暂无评论

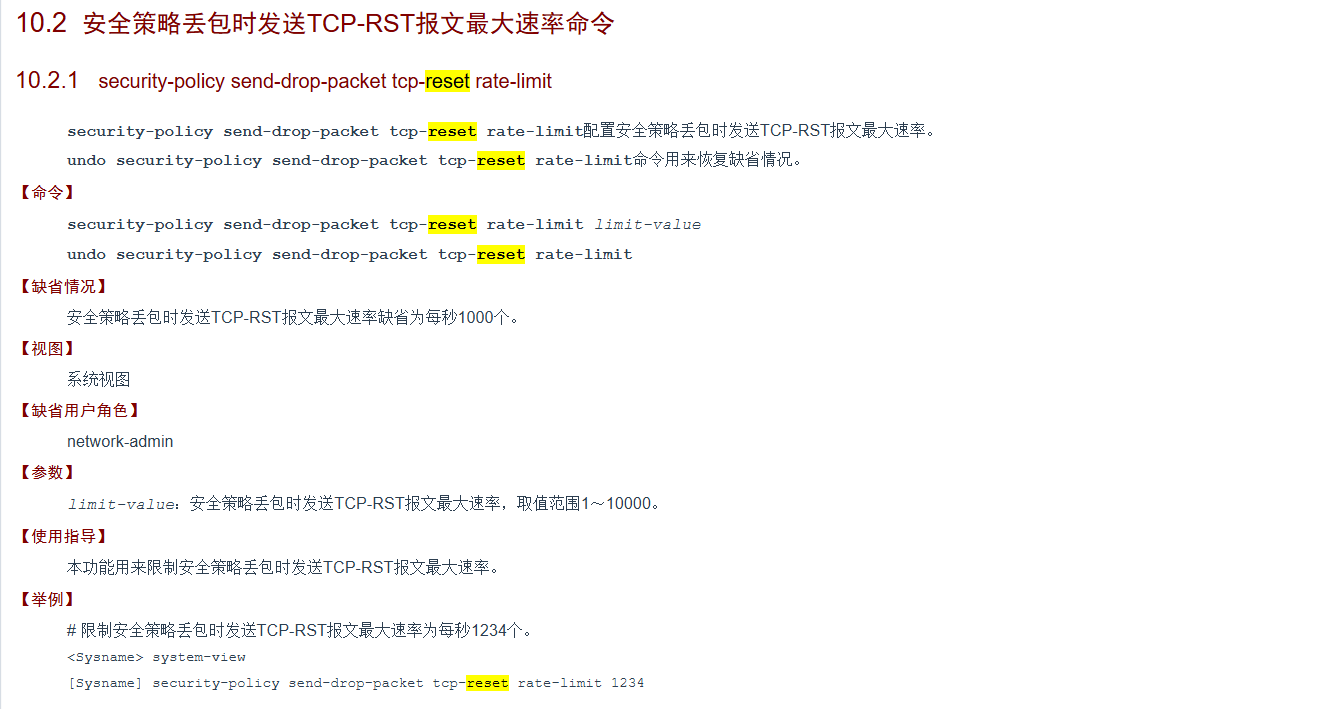

有的,开启该功能并进行速率限制,主要是为了防止**攻击者利用大量jia的 TCP 非 SYN 报文触发设备发送 TCP RST 响应,从而导致设备 CPU 资源耗尽或网络拥塞(即防范 TCP RST 泛洪攻击)**。 该机制确保在安全策略丢包或会话未匹配时,设备能以受控的速率(默认 1000 个/秒)回复 RST 报文,既维持了正常的连接重置行为,又避免了因响应风暴影响设备性能。

- 2026-03-12回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论