多台交换机日志提示arp丢弃

- 0关注

- 0收藏,508浏览

问题描述:

现场拓扑是这样的的,5580交换机的--傻瓜交换机--终端。现场S5580S-48T6X-EI接入交换机经常提示有arp丢弃,然后现场其他的接入交换机也一并跟着提示,客户对日志就比较困惑,请问各位大佬这个是什么原因造成的,有没有缓解的方法?

组网及组网描述:

- 2026-03-13提问

- 举报

-

(0)

最佳答案

这是一个典型的由傻瓜交换机环路引发的广播风暴,并触发了交换机的ARP攻击防御机制。

1.拓扑中的“傻瓜交换机”是罪魁祸首

你提到拓扑是 5580交换机 → 傻瓜交换机 → 终端。这种拓扑中,傻瓜交换机(即非网管交换机)本身不具备环路防护能力,如果用户不小心将傻瓜交换机的两个端口用网线连接起来(或者下联的终端设备形成了环路),就会在傻瓜交换机内部形成环路。

2. 环路引发广播风暴

当傻瓜交换机下存在环路时:

广播报文(包括ARP请求、DHCP请求等)会在环路中不断循环复制

每个循环的报文都会被复制并泛洪到所有端口,包括上联到5580交换机的端口

5580交换机的GE1/0/18口会收到海量的、源MAC相同的报文

3. 为什么同一个MAC会在不同端口出现?

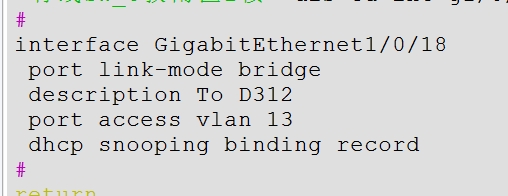

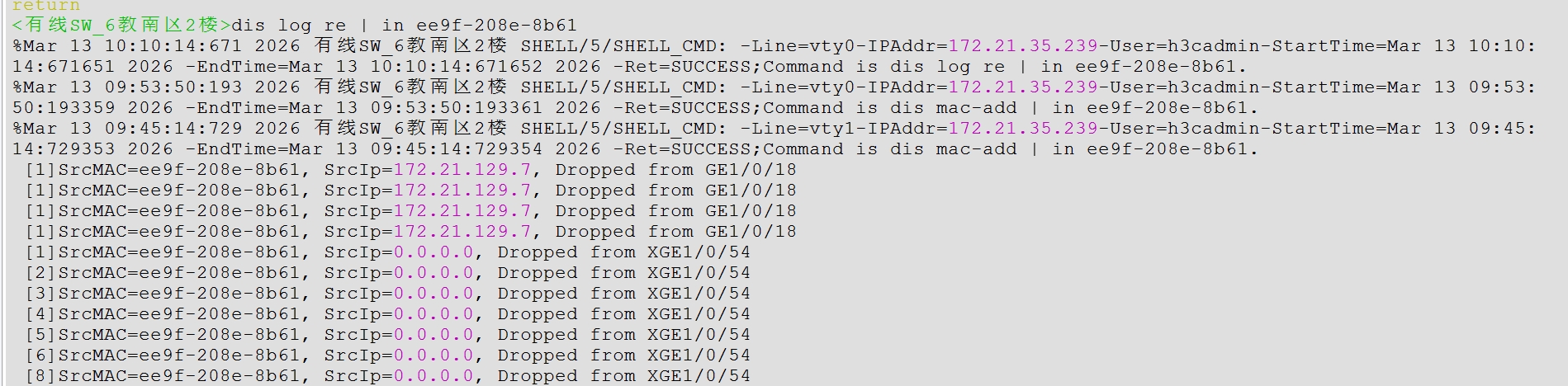

从日志看,这个MAC地址 ee9f-208e-8b61:

在GE1/0/18出现时,源IP是

172.21.129.7在XGE1/0/54出现时,源IP是

0.0.0.0

这是因为:

GE1/0/18 可能是下联傻瓜交换机的端口,收到的是正常的ARP请求(有源IP)

XGE1/0/54 可能是上联口或互联口,收到的是经过环路泛洪后的报文(源IP可能被修改或丢失)

当广播风暴足够严重时,这个MAC的报文会从交换机的多个端口同时出现,这本身就违反了交换机MAC地址表的学习规则,触发了安全机制。

4. 为什么其他交换机也一起报错?

你提到“其他的接入交换机也一并跟着提示”,这是因为:

如果风暴足够大,广播报文会通过核心交换机泛洪到全网

所有收到异常报文的交换机,如果开启了ARP防御功能,都会触发告警

这就造成了“全网都在报同一个MAC”的现象

排查步骤

第一步:定位问题端口

既然日志显示GE1/0/18和XGE1/0/54都在丢弃这个MAC的报文,我们需要确定这个MAC的真实位置:

查看MAC地址表:

dis mac-add | in ee9f-208e-8b61正常情况下,一个MAC应该只在一个端口学习到。如果看到这个MAC在两个端口同时出现(尤其是不同VLAN的端口),说明有环路。检查端口流量:

dis int xgigabitethernet 1/0/54观察这两个端口的输入/输出速率,如果某个端口速率异常高(接近端口带宽),那就是风暴入口。dis int gigabitethernet 1/0/18

第二步:追溯傻瓜交换机位置

由于傻瓜交换机不可网管,需要物理排查:

顺着GE1/0/18的网线找下去,找到下联的傻瓜交换机。

检查傻瓜交换机上的连线:

是否有两根网线同时插在傻瓜交换机上并连接到同一台5580交换机的不同端口?

是否有用户私自将傻瓜交换机的两个端口用网线连接起来?

是否有无线AP通过傻瓜交换机下联,且AP本身形成了无线桥接环路?

第三步:临时缓解措施

在找到环路之前,可以先采取以下措施缓解:

在5580交换机上关闭可疑端口:

shutdown关闭端口后观察全网是否恢复,其他交换机的告警是否停止。interface gigabitethernet 1/0/18调整ARP攻击防御阈值:

如果环路暂时无法解决,可以适当放宽ARP检测阈值,避免误报:arp source-suppression enable arp source-suppression limit 100 # 调高阈值system-view

- 2026-03-13回答

- 评论(0)

- 举报

-

(0)

1. ARP缓存问题:交换机上的ARP缓存可能出现了问题,导致无法正确处理ARP请求。

2. 网络拥塞:高网络流量可能导致交换机处理ARP请求的能力下降。

3. 交换机配置问题:交换机的配置可能存在问题,例如ARP防护设置不当。

4. 硬件故障:交换机硬件可能存在故障,影响ARP处理能力。

为了进一步排查问题,您可以尝试以下步骤:

1. 检查ARP缓存:在交换机上执行`show arpreply`命令,查看是否有ARP回复失败的记录。

2. 监控网络流量:使用网络监控工具检查当前的网络流量情况,确保没有异常。

3. 检查配置:确认交换机的ARP配置是否正确,特别是ARP防护和响应设置。

4. 重启交换机:有时简单的重启操作可以解决临时的ARP缓存问题。

如果以上步骤未能解决问题,建议您提供更多的设备日志信息,以便更深入地分析问题。如有需要,请提供更多信息。

- 2026-03-13回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论