SecPath F5000-AI-160-G RBM与VRRP联动主备架构下NAT配置咨询

- 0关注

- 0收藏,533浏览

问题描述:

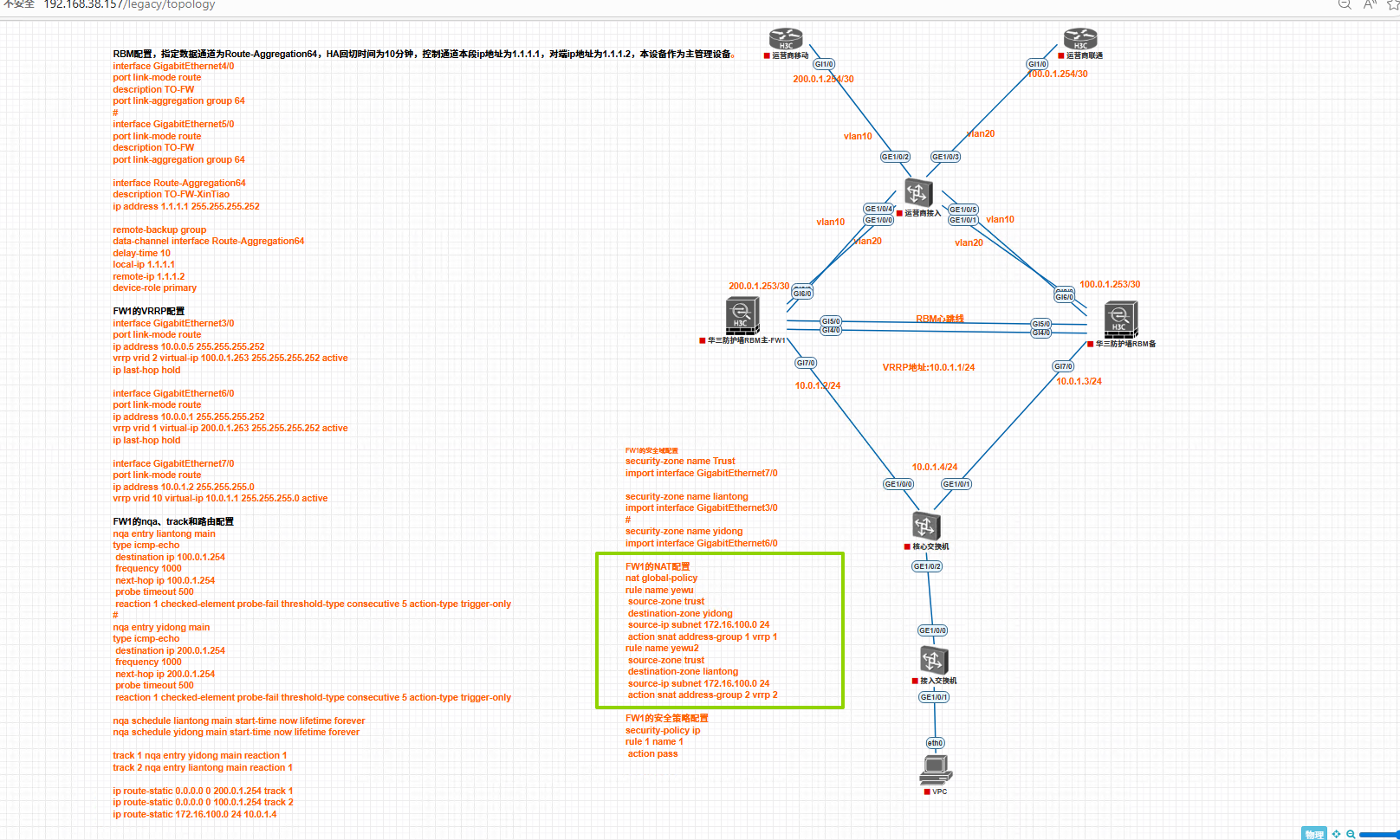

原本迪普设备替换为H3C,原来做的接口NAT,只使用了两个接口,配置翻译为H3C的想通过如下几个方案

1、接口NAT,这个对应接口下配置vrrp即可,因为easy-nat后不可跟vrrp参数

2、全局NAT,全局有参考案例,但源目NAT都做可以都绑定一个VRRP吗,类似如下

nat global-policy

rule name dnat

destination-ip 29.x.x.x/32

action dnat ip-address 27.1.1.1 vrrp 29

rule name snat

source-ip 27.x.x.x/32

action snat address-group 1 vrrp 29

3、Snat全局绑定vrrp,DNAT在接口下使用nat server在指定vrrp呢

- 2026-03-13提问

- 举报

-

(0)

最佳答案

接口nat也可以的,参考案例:

Web方式:HA联动VRRP主备模式中接口NAT功能(静态地址转换)典型配置

使用版本

本举例是在F5000-AI-55-G的E9900版本上进行配置和验证的。

组网需求

如下图所示,某公司以Device作为网络边界安全防护设备,连接公司内部网络和Internet。为提高业务稳定性,使用两台Device进行HA组网,Device A作为主设备,Device B作为备设备。当Device A或其链路发生故障时,由Device B接替Device A继续工作,保证业务不中断。同时需要在Device上配置静态NAT功能保证内网用户可以访问Internet,该公司拥有2.1.1.1到2.1.1.10十个外网IPv4地址。

图-1 HA联动VRRP三层直连主备组网图

注意事项

在部署HA功能之前,请先保证主/备设备的硬件环境的一致和软件环境的一致。

本举例仅用以太网接口作为控制通道和数据通道接口使用。对于设备同时拥有HA接口和以太网接口的情况,建议使用HA接口作为控制通道和数据通道接口使用,这样能够更好地保护设备的安全性和稳定性。HA接口不能作为业务接口使用。

硬件环境一致

部署HA前,请先保证主/备设备硬件环境的一致,具体要求如下:

主/备设备的型号必须一致。

主/备设备上管理接口、业务接口、控制通道接口和数据通道接口需要分别使用相互独立的接口,且所使用的相关接口编号和类型必须一致。

主/备设备上硬盘的类型、位置和数量建议一致。未安装硬盘的设备日志存储量将远低于安装了硬盘的设备,而且部分日志和报表功能不可用。

软件环境一致

部署HA前,请先保证主/备设备软件环境的一致性,具体要求如下:

主/备设备的系统软件环境及其版本必须一致,如:Boot包、System包、Feature包和补丁包等等。

主/备设备上被授权的特征库和特性环境必须一致,如:特征库的种类,每类特征库的版本、授权时间范围、授权的资源数等等。

主/备设备的接口编号必须一致。

主/备设备之间建立HA控制通道和数据通道的接口类型、速率和编号等信息必须一致,推荐使用静态聚合接口。

主/备设备上聚合接口的编号、成员接口编号必须一致。

主/备设备相同编号的接口必须加入相同的安全域。

HA与其他特性配合使用

HA与NAT

在HA联动VRRP的组网环境中,必须将NAT相关配置(NAT策略、NAT动态转换、NAT静态转换、NAT内部服务器)与VRRP备份组进行绑定,否则NAT无法正常工作。

HA与SSL VPN

在HA组网环境中,必须在SSL VPN的”全局配置”中配置SSL VPN在双机热备中传输用户数据的端口,否则SSL VPN功能在HA组网环境中不能正常使用。

SSL VPN功能仅支持在HA+VRR的主备模式下进行可靠性部署,不支持在HA的其他主备和双主模式下进行可靠性部署。

HA与应用安全

在HA透明直连双主的非对称路径组网环境中,需要使用应用安全相关业务时,必须在应用安全的“高级配置”中开启DPI业务支持双机热备功能。否则,可能会出现应用安全业务无法准确识别和处理报文的问题。

配置步骤

此典型配置中各设备上的具体配置步骤如下。

配置Switch A

# 在Switch A上创建VLAN 10,并将连接Device A、Device B和Router的接口设置成工作在二层模式,接口链路类型为Access,并将此接口加入VLAN 10。

配置Switch B

# 在Switch B上创建VLAN 10,并将连接Device A、Device B和Host的接口设置成工作在二层模式,接口链路类型为Access,并将此接口加入VLAN 10。

配置Router

# 配置接口GigabitEthernet1/0/7的IPv4地址为2.1.1.15/24。

# 配置路由信息,去往内网流量的下一跳IPv4地址为VRRP备份组1的虚拟IPv4地址2.1.1.3,去往Internet流量的下一跳IPv4地址为出接口对端的IPv4地址。

配置Device A

基础配置

配置接口的IP地址

# 选择“网络 > 接口与VRF > 接口”,进入接口配置页面。

# 单击接口GE1/0/1右侧的<编辑>按钮,配置如下。

安全域:Untrust

选择“IPv4地址”页签,配置IP地址/掩码:2.1.1.1/24

其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

# 按照同样的步骤配置接口GE1/0/2,配置如下。

加入到安全域:Trust

IP地址/掩码:10.1.1.1/24

其他配置项使用缺省值

# 按照同样的步骤配置接口GE1/0/3,配置如下。

IP地址/掩码:10.2.1.1/24

其他配置项使用缺省值

配置路由

本举例仅以静态路由为例,若实际组网中需采用动态路由,请配置对应的动态路由协议。

# 选择“网络 > 路由 > 静态路由 > IPv4静态路由”,单击<新建>按钮,进入新建IPv4静态路由页面。

# 新建IPv4静态路由,并进行如下配置:

目的IP地址:0.0.0.0

掩码长度:0

下一跳IP地址:2.1.1.15

其他配置项使用缺省值

# 单击<确定>按钮,完成静态路由的配置。

配置安全策略,允许所需的业务报文通过

此部分安全策略只需在主管理设备配置,HA组网完成后,从管理设备会自动同步这些安全策略配置信息。

# 选择“策略 > 安全策略 > 安全策略”,单击<新建>按钮,选择新建策略,进入新建安全策略页面。

# 新建安全策略,并进行如下配置:

名称:trust-untrust

源安全域:Trust

目的安全域:Untrust

类型:IPv4

动作:允许

源IPv4地址:10.1.1.0/24

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

配置安全策略,允许VRRP协议报文通过

当HA通道断开时,使Device A与Device B之间可以交换VRRP报文,进行VRRP角色竞选,保证网络互通。

此部分安全策略只需在主管理设备配置,HA组网完成后,从管理设备会自动同步这些安全策略配置信息。

# 选择“策略 > 安全策略 > 安全策略”,单击<新建>按钮,选择新建策略,进入新建安全策略页面。

# 新建安全策略,并进行如下配置:

名称:vrrp1

源安全域:Trust

目的安全域:Local

类型:IPv4

动作:允许

服务对象组:vrrp

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

# 新建安全策略,并进行如下配置:

名称:vrrp2

源安全域:Local

目的安全域:Trust

类型:IPv4

动作:允许

服务对象组:vrrp

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

# 新建安全策略,并进行如下配置:

名称:vrrp3

源安全域:Untrust

目的安全域:Local

类型:IPv4

动作:允许

服务对象组:vrrp

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

# 新建安全策略,并进行如下配置:

名称:vrrp4

源安全域:Local

目的安全域:Untrust

类型:IPv4

动作:允许

服务对象组:vrrp

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

配置双机热备

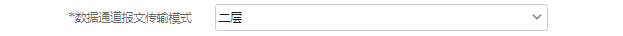

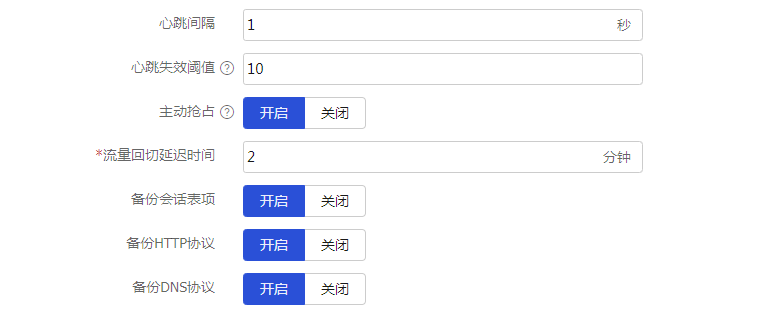

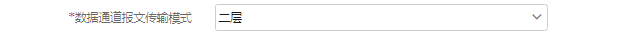

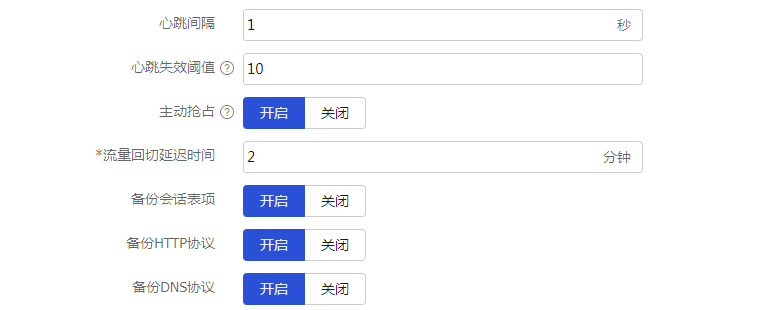

# 选择“系统 > 高可靠性 > 双机热备”,单击<配置>按钮,进入配置双机热备页面。具体配置如下图所示。

图-2 配置双机热备

# 单击<确定>按钮,完成配置。

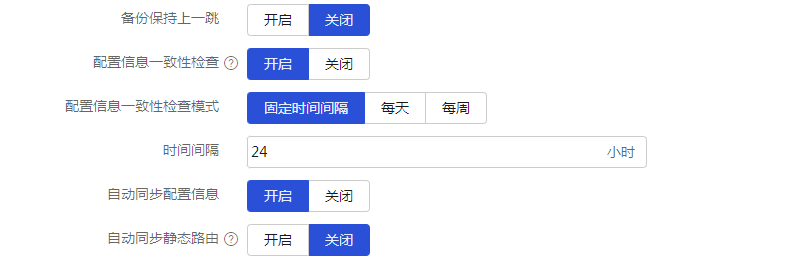

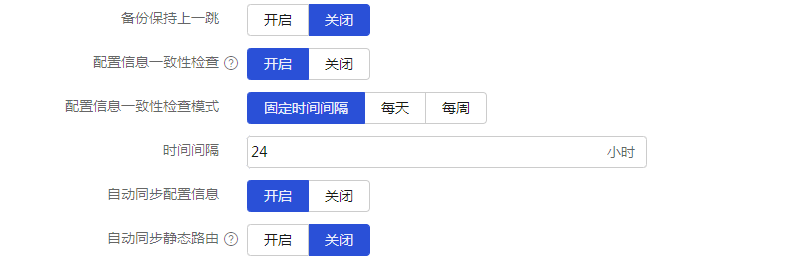

配置HA联动VRRP

# 选择“系统 > 高可靠性 > VRRP”,单击<新建>按钮,进入新建VRRP备份组页面。具体配置如下图所示。

图-3 配置HA联动VRRP备份组1

图-4 配置HA联动VRRP备份组2

# 单击<确定>按钮,完成配置。

配置NAT业务

配置静态地址转换

# 选择“策略 > 接口NAT > IPv4 > NAT静态转换”,进入NAT出方向静态地址转换页面。

# 单击<新建>按钮,新建NAT出方向静态地址转换,配置如下图所示。

图-5 新建NAT出方向静态地址转换

# 单击<确定>按钮,完成NAT出方向静态地址转换配置。

图-6 NAT出方向静态地址转换配置

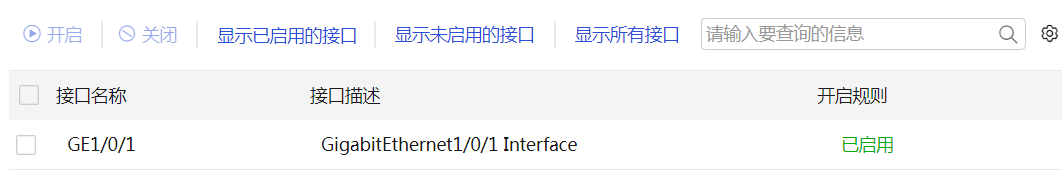

应用NAT静态地址转换

# 选择“策略 > 接口NAT > IPv4 > NAT静态转换 > 策略应用”,勾选GE1/0/1,单击开启按钮,结果如下图所示。

图-7 策略应用

配置安全业务

# 以上有关HA的配置部署完成后,可以配置各种安全业务。对于HA支持配置信息备份的功能模块仅需要在此主管理设备上(Device A)进行配置即可。

配置Device B

基础配置

配置接口的IP地址

# 选择“网络 > 接口与VRF > 接口”,进入接口配置页面。

# 单击接口GE1/0/1右侧的<编辑>按钮,配置如下:

安全域:Untrust

选择“IPv4地址”页签,配置IP地址/掩码:2.1.1.2/24

其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

# 按照同样的步骤配置接口GE1/0/2,配置如下:

加入到安全域:Trust

IP地址/掩码:10.1.1.2/24

其他配置项使用缺省值

# 按照同样的步骤配置接口GE1/0/3,配置如下:

IP地址/掩码:10.2.1.2/24

其他配置项使用缺省值

配置路由

本举例仅以静态路由为例,若实际组网中需采用动态路由,请配置对应的动态路由协议。

# 选择“网络 > 路由 > 静态路由 > IPv4静态路由”,单击<新建>按钮,进入新建IPv4静态路由页面。

# 新建IPv4静态路由,并进行如下配置:

目的IP地址:0.0.0.0

掩码长度:0

下一跳IP地址:2.1.1.15

其他配置项使用缺省值

# 单击<确定>按钮,完成静态路由的配置。

配置双机热备

# 选择“系统 > 高可靠性 > 双机热备”,单击<配置>按钮,进入配置双机热备页面。具体配置如下图所示。

图-8 配置双机热备

# 单击<确定>按钮,完成配置。

配置HA联动VRRP

# 选择“系统 > 高可靠性 > VRRP”,单击<新建>按钮,进入新建VRRP备份组页面。具体配置如下图所示。

图-9 配置HA联动VRRP备份组1

图-10 配置HA联动VRRP备份组2

# 单击<确定>按钮,完成配置。

配置Host

# 配置Host的默认网关为VRRP备份组2的虚拟IPv4地址10.1.1.3。

验证配置

Host主机可以Ping通外部网络的服务器地址。

C:\Users\abc>

ping 202.38.1.5正在 Ping 202.38.1.5 具有 32 字节的数据:

来自 202.38.1.5 的回复: 字节=32 时间<1ms TTL=253

来自 202.38.1.5 的回复: 字节=32 时间<1ms TTL=253

来自 202.38.1.5 的回复: 字节=32 时间<1ms TTL=253

来自 202.38.1.5 的回复: 字节=32 时间<1ms TTL=253

202.38.1.5 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 0ms,最长 = 0ms,平均 = 0ms

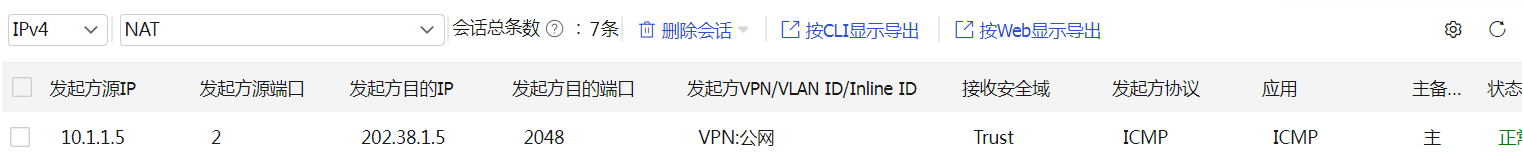

在Device上,选择“监控 > 网络与流量 > 会话列表”,查看NAT的会话信息。

图-11 会话列表

- 2026-03-13回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论