问

uc平台涉及这个漏洞吗

2026-03-17提问

- 0关注

- 0收藏,535浏览

zhiliao_Gixe

六段

您好!

关于您提到的UC平台是否涉及某个漏洞的问题,由于您提供的信息不够具体,我无法直接判断。UC平台通常指的是统一通信平台,而H3C的网络设备如U-Center 2.0是用于管理和监控网络设备的软件。

为了更准确地回答您的问题,我需要了解以下几点:

1. 您提到的漏洞具体是什么?是否有相关的CVE编号或漏洞描述?

2. 您使用的H3C设备型号和固件版本是什么?

3. 您是否有访问漏洞数据库或安全公告的途径,可以查看最新的漏洞信息?

如果您能提供这些信息,我将能够更准确地判断您的UC平台是否涉及该漏洞,并给出相应的建议和解决方案。

如有需要,请提供更多信息。

关于您提到的UC平台是否涉及某个漏洞的问题,由于您提供的信息不够具体,我无法直接判断。UC平台通常指的是统一通信平台,而H3C的网络设备如U-Center 2.0是用于管理和监控网络设备的软件。

为了更准确地回答您的问题,我需要了解以下几点:

1. 您提到的漏洞具体是什么?是否有相关的CVE编号或漏洞描述?

2. 您使用的H3C设备型号和固件版本是什么?

3. 您是否有访问漏洞数据库或安全公告的途径,可以查看最新的漏洞信息?

如果您能提供这些信息,我将能够更准确地判断您的UC平台是否涉及该漏洞,并给出相应的建议和解决方案。

如有需要,请提供更多信息。

- 2026-03-17回答

- 评论(0)

- 举报

-

(0)

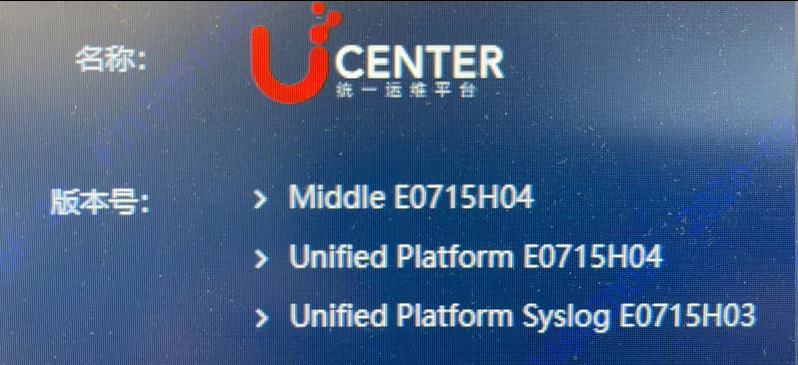

从你提供的两张图片来看,UCENTER平台本身(作为运维管理平台)极大概率不直接涉及这些漏洞,或者至少在你展示的版本号中无法直接判定涉及。以下是详细的分析:

1. 漏洞报告与UCENTER版本的对应关系

你提供的第二张图是漏洞扫描报告,其中的漏洞主要集中在 TLS 1.0 协议过时 和 RSA密钥交换不安全 这类通用网络安全配置问题。

- 漏洞性质:这些是通用的SSL/TLS协议配置漏洞,通常出现在任何提供HTTPS服务的Web服务器、应用服务器或数据库上。

- UCENTER的定位:UCENTER是一个统一运维平台,它通常包含Web管理界面。如果该平台的Web服务(如Tomcat、Nginx等)配置了老旧的TLS协议,理论上它是可能受到影响的。

2. 为什么说“极大概率不直接涉及”?

关键在于你提供的第一张图,显示的版本号是

Middle E0715H04 和 Unified Platform E0715H04。- 厂商特定版本:这个版本号(E0715H04)看起来非常像是某个特定厂商(可能是新华三H3C或类似国内厂商)的定制化版本或补丁包。

- 漏洞库匹配:通用的漏洞扫描器(如Nessus, OpenVAS等)通常基于CVE(通用漏洞披露)编号来识别漏洞。如果这个版本的UCENTER是基于较新的底层组件(如Java 11+, Tomcat 9+, OpenSSL 1.1.1+)构建的,它可能已经默认禁用了TLS 1.0并强制使用更安全的密钥交换算法。

- 扫描目标:报告中提到的受影响主机IP(如

172.19.51.72)可能是UCENTER平台所管理的被管设备(例如服务器、网络设备、数据库),而不是UCENTER平台服务器本身。扫描器可能只是探测到了这些设备上的服务端口。

3. 如何确认?

要确切知道UCENTER平台是否受影响,不能只看版本号,需要进行以下检查:

检查UCENTER的Web服务配置

- 登录UCENTER服务器:找到运行UCENTER Web服务的进程(通常是Tomcat或类似的Java容器)。

- 检查配置文件:查看

server.xml或类似的配置文件中关于Connector的部分。- 检查

sslEnabledProtocols参数,确保不包含TLSv1。 - 检查

ciphers参数,确保配置了现代的加密套件(如包含ECDHE的套件)。

- 检查

- 使用工具测试:在UCENTER的登录页面URL(

https://<UCENTER_IP>:<PORT>)上使用在线工具(如 SSL Labs)进行测试。如果测试结果显示支持TLS 1.0或使用RSA密钥交换,则说明UCENTER平台本身也存在该漏洞。

检查扫描报告的上下文

仔细查看扫描报告的“受影响主机”列表。如果IP地址

172.19.51.72 指向的是你的数据库服务器、旧的Windows服务器或网络设备,那么这些漏洞属于那些设备,与UCENTER平台无关。- 2026-03-17回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖

举报

×

侵犯我的权益

>

对根叔社区有害的内容

>

辱骂、歧视、挑衅等(不友善)

侵犯我的权益

×

侵犯了我企业的权益

>

抄袭了我的内容

>

诽谤我

>

辱骂、歧视、挑衅等(不友善)

骚扰我

侵犯了我企业的权益

×

您好,当您发现根叔知了上有关于您企业的造谣与诽谤、商业侵权等内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到 pub.zhiliao@h3c.com 邮箱,我们会在审核后尽快给您答复。

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

抄袭了我的内容

×

原文链接或出处

诽谤我

×

您好,当您发现根叔知了上有诽谤您的内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到pub.zhiliao@h3c.com 邮箱,我们会尽快处理。

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

对根叔社区有害的内容

×

垃圾广告信息

色情、暴力、血腥等违反法律法规的内容

政治敏感

不规范转载

>

辱骂、歧视、挑衅等(不友善)

骚扰我

诱导投票

不规范转载

×

举报说明

暂无评论