问题描述:

我创建了两个VLAN,现在需要VLAN20可以访问VLAN10,但是不能访问外网;VLAN10可以访问VLAN20,VLAN10可以访问外网。我该怎么正确填写下面

我创建了两个VLAN,现在需要VLAN20可以访问VLAN10,但是不能访问外网;VLAN10可以访问VLAN20,VLAN10可以访问外网。我该怎么正确填写下面

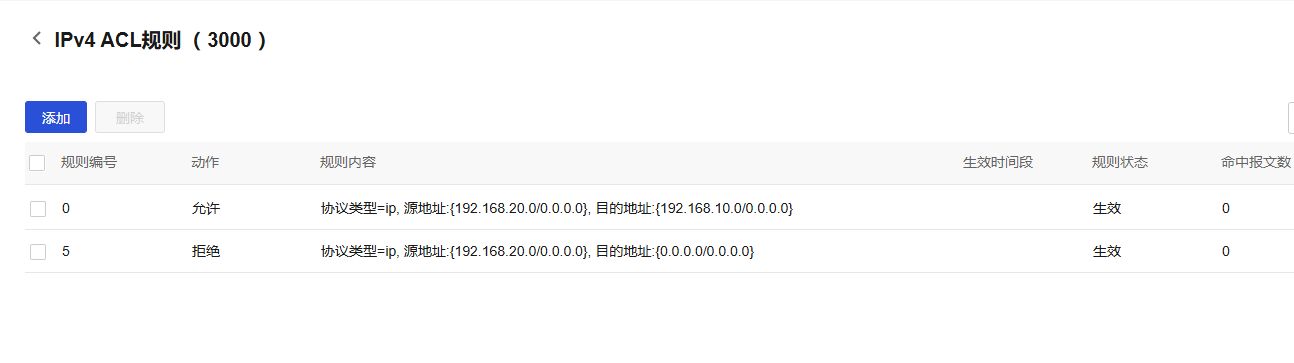

填写后

填写后

在包过滤VLAN中用ACL,提示指定的配置对象不支持对应配置,交换机型号LS-5016PV6-EI 是二层交换机。

在包过滤VLAN中用ACL,提示指定的配置对象不支持对应配置,交换机型号LS-5016PV6-EI 是二层交换机。

组网及组网描述:

- 2026-03-22提问

- 举报

-

(0)

最佳答案

您的交换机型号 H3C LS-5016PV6-EI (即 S5016PV6-EI) 虽然是一款功能较强的二层网管交换机,支持ACL(访问控制列表),但它不支持在 VLAN-interface(虚接口)上直接应用IPv4高级ACL进行包过滤。

- 原因:该系列交换机是二层设备。虽然它可以创建 VLAN-interface 并配置IP地址用于管理或作为简单的网关(如果开启了一些三层功能),但其硬件架构和软件版本(通常是简化版的Comware V7)通常只支持在物理端口(如 GigabitEthernet1/0/x)上应用ACL,或者仅支持特定类型的ACL(如二层ACL或简化的IPv4 ACL)。当您在Web界面尝试将高级ACL绑定到

VLAN-interface时,系统会提示“不支持”。 - 解决方案:您需要将ACL规则应用到连接终端设备的物理端口上,而不是VLAN接口上。或者,如果您的网络中有上层路由器或三层交换机作为网关,最佳实践是在那个三层设备上配置ACL。

如何在 H3C S5016PV6-EI 上正确配置(方案一:在接入端口配置)

既然不能在VLAN接口配,我们就在连接电脑的物理端口上做文章。这是二层交换机实现此类控制的常用方法。

假设环境:

- VLAN 10: 网段

192.168.10.0/24,连接在端口G1/0/1到G1/0/8。 - VLAN 20: 网段

192.168.20.0/24,连接在端口G1/0/9到G1/0/16。 - 上行口: 连接路由器/外网的端口(假设为

G1/0/24,且该端口可能属于VLAN 10或一个独立的Uplink VLAN,此处假设路由器是默认网关)。 - 目标:

- VLAN 20 (

192.168.20.x) -> 允许访问 VLAN 10 (192.168.10.x)。 - VLAN 20 (

192.168.20.x) -> 禁止访问外网。 - VLAN 10 (

192.168.10.x) -> 允许访问 VLAN 20。 - VLAN 10 (

192.168.10.x) -> 允许访问外网。

- VLAN 20 (

配置思路:

我们需要在 VLAN 20 所连接的物理端口 上应用一个入方向 (Inbound) 的ACL。因为流量是从电脑进入交换机的。

我们需要在 VLAN 20 所连接的物理端口 上应用一个入方向 (Inbound) 的ACL。因为流量是从电脑进入交换机的。

步骤 1: 创建高级 ACL (编号 3000-3999)

我们需要创建一个ACL,它的逻辑是:

- 允许访问 VLAN 10 的流量。

- 拒绝访问外网(非 VLAN 10 和非 VLAN 20)的流量。

- (隐含) 允许访问 VLAN 20 内部的流量(如果需要)。

注意:H3C ACL 默认动作通常是

deny (拒绝所有),所以我们需要显式地 permit 允许的流量。 Web 界面操作指南:

- 登录 Web 界面。

- 找到 ACL 或 安全 -> ACL 配置。

- 新建 IPv4 高级 ACL,编号填

3001。 - 添加规则:

- 规则ID:

5, 动作:允许, 源IP:192.168.20.0, 掩码:0.0.0.255, 目的IP:192.168.10.0, 掩码:0.0.0.255。 - 规则ID:

10, 动作:允许, 源IP:192.168.20.0, 掩码:0.0.0.255, 目的IP:192.168.20.0, 掩码:0.0.0.255。 - 不要添加允许所有的规则。

- 规则ID:

- 找到 端口管理 或 接口配置 -> 包过滤 (Packet Filter)。

- 选择端口

GigabitEthernet 1/0/9(以及其他VLAN 20的端口)。 - 方向选择:入方向 (Inbound)。

- 绑定 ACL:选择刚才创建的

3001。 - 点击应用/保存。

效果验证:

- VLAN 20 的电脑访问

192.168.10.x-> 匹配规则5 -> 允许。 - VLAN 20 的电脑访问外网 (例如

8.8.8.8) -> 不匹配规则5和10 -> 命中默认拒绝 -> 断开。 - VLAN 10 的电脑 -> 没有应用限制ACL -> 正常访问外网和VLAN 20。

方案二:在上层网关设备配置(推荐)

如果您的网络结构中有一台路由器或三层交换机作为所有 VLAN 的网关(即 VLAN 10 和 VLAN 20 的 IP 地址都配置在那台设备上,而不是这台 S5016PV6-EI 上),那么最标准、性能最好的做法是在那台三层设备上配置 ACL。为什么推荐?- 集中管理:策略在网关统一控制,不需要在每台接入交换机的每个端口上配。

- 性能:三层设备处理路由和ACL效率更高。

- 避免二层限制:彻底避开二层交换机不支持 VLAN 接口 ACL 的问题

方案二:在上层网关设备配置(推荐)

如果您的网络结构中有一台路由器或三层交换机作为所有 VLAN 的网关(即 VLAN 10 和 VLAN 20 的 IP 地址都配置在那台设备上,而不是这台 S5016PV6-EI 上),那么最标准、性能最好的做法是在那台三层设备上配置 ACL。

为什么推荐?

- 集中管理:策略在网关统一控制,不需要在每台接入交换机的每个端口上配。

- 性能:三层设备处理路由和ACL效率更高。

- 避免二层限制:彻底避开二层交换机不支持 VLAN 接口 ACL 的问题。

- 2026-03-23回答

- 评论(0)

- 举报

-

(0)

Super_King

七段

就是允许192.168.20.0 0.0.0.255 192.168.10.0 0.0.0.255 然后下一条拒绝所有 调用在vlan 20 的接口就好

- 2026-03-22回答

- 评论(2)

- 举报

-

(0)

在web端我填写0.0.0.255失去焦点它自动变成0.0.0.0

zhiliao_vzOLds

发表时间:2026-03-22

zhiliao_Gixe

六段

由于你的交换机是二层交换机,可能不支持直接在二层进行基于IPv4高级ACL这么复杂的操作。

如果想实现这样的访问控制,你可以考虑在连接外网的路由器或者三层交换机上配置。如果是H3C设备,在三层设备上配置高级ACL的基本步骤如下:

1. 创建高级ACL:

- 命令:`acl number 3000`(这里3000是自定义的ACL编号,可根据需求调整)。

2. 定义规则:

- 允许VLAN10访问外网:

- 如果源IP地址是VLAN10的网段(假设VLAN10的IP网段是192.168.10.0/24),目的IP为外网(0.0.0.0/0),命令如`rule 5 permit ip source 192.168.10.0 0.0.0.255 destination 0.0.0.0 0.0.0.0`。

- 允许VLAN10访问VLAN20:

- 假设VLAN20的IP网段是192.168.20.0/24,命令如`rule 10 permit ip source 192.168.10.0 0.0.0.255 destination 192.168.20.0 0.0.0.255`。

- 允许VLAN20访问VLAN10:

- 命令如`rule 15 permit ip source 192.168.20.0 0.0.0.255 destination 192.168.10.0 0.0.0.255`。

- 拒绝VLAN20访问外网:

- 命令如`rule 20 deny ip source 192.168.20.0 0.0.0.255 destination 0.0.0.0 0.0.0.0`。

3. 应用ACL到接口:

- 假设连接VLAN10的接口是GigabitEthernet1/0/1,连接外网的接口是GigabitEthernet1/0/2,在对应接口应用ACL,如`interface GigabitEthernet1/0/2`,`packet - filter 3000 inbound`(入方向应用,根据实际需求可能是出方向)。

请注意在配置前备份好原配置,并且确保你的网络拓扑结构和IP地址分配与上述假设相符,

如果想实现这样的访问控制,你可以考虑在连接外网的路由器或者三层交换机上配置。如果是H3C设备,在三层设备上配置高级ACL的基本步骤如下:

1. 创建高级ACL:

- 命令:`acl number 3000`(这里3000是自定义的ACL编号,可根据需求调整)。

2. 定义规则:

- 允许VLAN10访问外网:

- 如果源IP地址是VLAN10的网段(假设VLAN10的IP网段是192.168.10.0/24),目的IP为外网(0.0.0.0/0),命令如`rule 5 permit ip source 192.168.10.0 0.0.0.255 destination 0.0.0.0 0.0.0.0`。

- 允许VLAN10访问VLAN20:

- 假设VLAN20的IP网段是192.168.20.0/24,命令如`rule 10 permit ip source 192.168.10.0 0.0.0.255 destination 192.168.20.0 0.0.0.255`。

- 允许VLAN20访问VLAN10:

- 命令如`rule 15 permit ip source 192.168.20.0 0.0.0.255 destination 192.168.10.0 0.0.0.255`。

- 拒绝VLAN20访问外网:

- 命令如`rule 20 deny ip source 192.168.20.0 0.0.0.255 destination 0.0.0.0 0.0.0.0`。

3. 应用ACL到接口:

- 假设连接VLAN10的接口是GigabitEthernet1/0/1,连接外网的接口是GigabitEthernet1/0/2,在对应接口应用ACL,如`interface GigabitEthernet1/0/2`,`packet - filter 3000 inbound`(入方向应用,根据实际需求可能是出方向)。

请注意在配置前备份好原配置,并且确保你的网络拓扑结构和IP地址分配与上述假设相符,

- 2026-03-22回答

- 评论(0)

- 举报

-

(0)

vlan 10相当于不用做任何限制,vlan20可以写一个 deny 所有、允许20访问10,调用在vlan20的入方向。反过来写也行,但是后续加网段互访的,不太方便修改。acl匹配规则是根据步长去匹配,没匹配上就向下一直匹配,直到一条也没匹配上,就默认deny了

- 2026-03-23回答

- 评论(0)

- 举报

-

(0)

编辑答案

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖

举报

×

侵犯我的权益

>

对根叔社区有害的内容

>

辱骂、歧视、挑衅等(不友善)

侵犯我的权益

×

侵犯了我企业的权益

>

抄袭了我的内容

>

诽谤我

>

辱骂、歧视、挑衅等(不友善)

骚扰我

侵犯了我企业的权益

×

您好,当您发现根叔知了上有关于您企业的造谣与诽谤、商业侵权等内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到 pub.zhiliao@h3c.com 邮箱,我们会在审核后尽快给您答复。

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

抄袭了我的内容

×

原文链接或出处

诽谤我

×

您好,当您发现根叔知了上有诽谤您的内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到pub.zhiliao@h3c.com 邮箱,我们会尽快处理。

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

对根叔社区有害的内容

×

垃圾广告信息

色情、暴力、血腥等违反法律法规的内容

政治敏感

不规范转载

>

辱骂、歧视、挑衅等(不友善)

骚扰我

诱导投票

不规范转载

×

举报说明