问

802.1x认证 uam日志提示非法报文

2026-03-25提问

- 0关注

- 0收藏,345浏览

问题描述:

做的802.1x无线认证,但是收日志没看到raduis报文,但是提示收到了ac的非法报文,这个是什么原因

- 2026-03-25提问

- 举报

-

(0)

问题分析

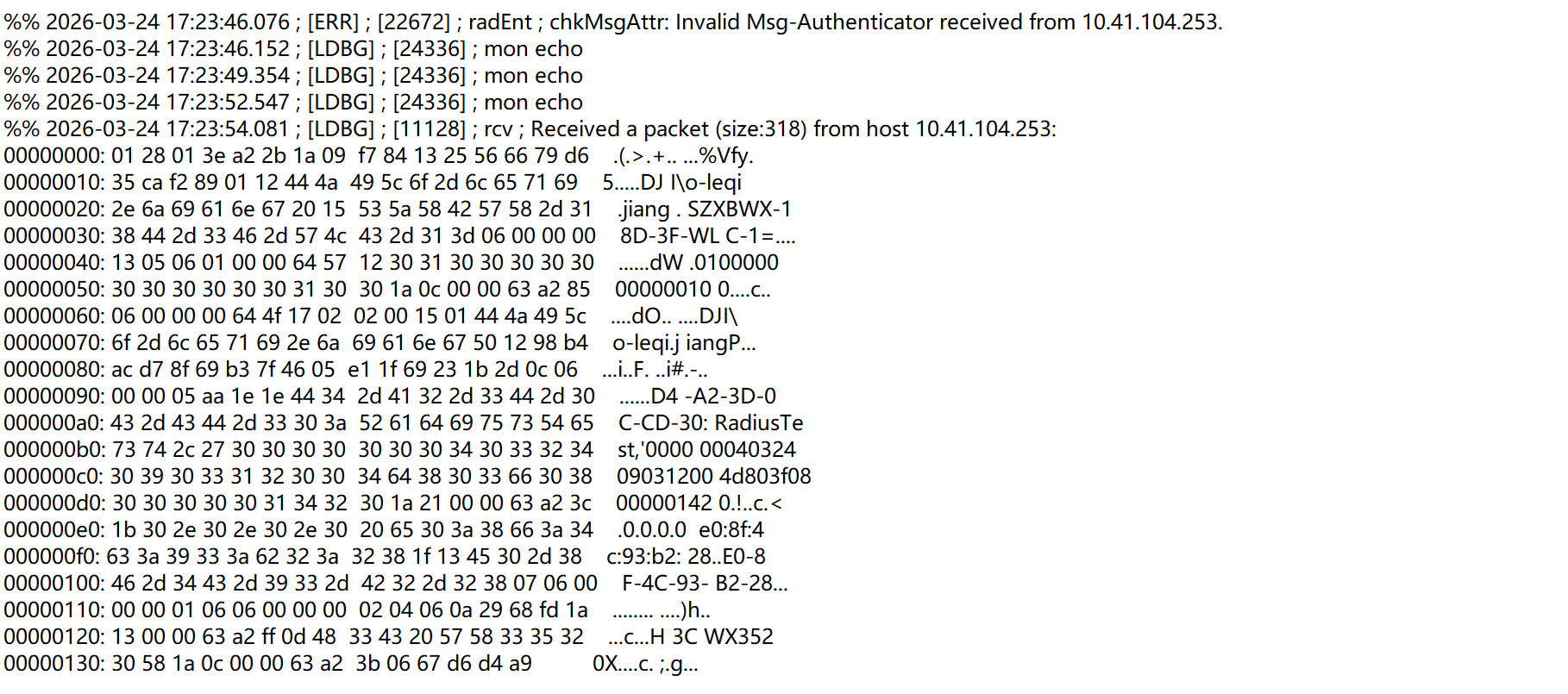

从日志来看,核心错误是

[ERR] ... Invalid Msg-Authenticator received from 10.41.104.253.这意味着你的 RADIUS 服务器(可能是你正在查看日志的这台设备)收到来自 IP 地址为

10.41.104.253 的设备(这应该就是你的 AC,无线控制器)发来的数据包,但是这个数据包的 消息认证码(Message Authenticator) 是无效的或不正确的。在 802.1X 认证中,AC 作为认证者(Authenticator),会把客户端(Supplicant)的 EAP 报文封装在 RADIUS 协议中发送给 RADIUS 服务器。为了保证报文的完整性和真实性,RADIUS 协议中引入了 Message Authenticator 属性。

可能的原因

- 共享密钥不匹配(最常见原因)

- 原因:AC 和 RADIUS 服务器之间配置的共享密钥(Shared Secret)不一致。

- 分析:Message Authenticator 是使用共享密钥和报文内容通过 MD5 算法计算出来的。如果两边的密钥不一样,RADIUS 服务器收到报文后,用自己配置的密钥重新计算出的值就会和报文里携带的值对不上,从而判定为“非法报文”。

- AC 配置问题

- 原因:AC 上配置的 RADIUS 服务器 IP 地址错误,或者发送报文的源 IP 地址与 RADIUS 服务器配置的“客户端”IP 地址不匹配。

- 分析:有些 RADIUS 服务器软件会严格检查报文来源 IP。如果 AC 发送报文的源 IP(比如是 Loopback 地址)和你在 RADIUS 服务器上配置的 AC 的 IP 不一致,也可能导致认证失败。

- 报文传输过程中被篡改

- 原因:网络链路不稳定,或者中间有设备(如防火墙、NAT 设备)对 UDP 报文进行了修改。

- 分析:RADIUS 使用 UDP 协议,本身不提供可靠性保证。如果报文在网络传输中被损坏,Message Authenticator 校验自然会失败。

- AC 软件 Bug 或版本问题

- 原因:AC 设备的固件或软件存在 Bug,导致生成的 Message Authenticator 计算错误。

- 分析:这种情况相对少见,但也不是不可能。

- RADIUS 服务器软件配置问题

- 原因:RADIUS 服务器软件(比如 FreeRADIUS, IAS 等)的配置文件中,对 Message Authenticator 的处理逻辑有误,或者配置了不兼容的选项。

排查步骤建议

- 核对共享密钥:这是最优先要检查的。登录到你的 AC(10.41.104.253),找到 RADIUS 配置页面,仔细核对与 RADIUS 服务器之间的共享密钥。然后登录到 RADIUS 服务器,检查对应的客户端配置,确保两边的密钥完全一致(注意大小写和特殊字符)。

- 检查 AC 的源 IP 配置:查看 AC 上是否配置了 RADIUS 报文的源 IP 地址(Source IP / Origin IP)。确保这个 IP 地址和你在 RADIUS 服务器上配置的“允许的客户端 IP”一致。

- 检查网络连通性:使用

ping或traceroute等工具,确保 AC 和 RADIUS 服务器之间的网络是通畅的,没有丢包或延迟过高的情况。 - 检查防火墙/NAT 设备:如果 AC 和 RADIUS 服务器之间有防火墙或 NAT 设备,确保它们没有对 UDP 1812(RADIUS 认证端口)的流量进行拦截或修改。

- 查看 AC 侧日志:登录到 AC(10.41.104.253),查看它发送 RADIUS 报文时的日志。看是否有报错,或者是否收到了 RADIUS 服务器的拒绝响应。

- 抓包分析(进阶):如果以上步骤都无法解决问题,可以在 RADIUS 服务器上使用 Wireshark 或 tcpdump 抓取 UDP 1812 端口的流量。分析 AC 发送过来的报文,看看 Message Authenticator 属性的具体值,以及报文的其他字段是否有异常。

- 2026-03-25回答

- 评论(0)

- 举报

-

(0)

zhiliao_Gixe

六段

检查UAM服务器日志中"非法报文"的具体描述,通常与RADIUS报文格式或共享密钥有关。

1. 确认AC与UAM服务器之间的网络连通性,使用ping测试。

2. 检查AC上的RADIUS服务器配置,确保IP地址、端口和共享密钥与UAM服务器完全一致:

`display radius scheme [scheme-name]`

3. 在AC上开启RADIUS报文调试,查看交互过程:

`debugging radius packet`

`terminal debugging`

4. 检查UAM服务器时间是否与AC同步,时间偏差过大会导致报文被丢弃。

5. 确认UAM服务器上配置的AC地址和共享密钥是否正确。

需要补充UAM日志中"非法报文"的完整提示内容、AC型号软件版本以及RADIUS方案配置片段,以便进一步定位。

1. 确认AC与UAM服务器之间的网络连通性,使用ping测试。

2. 检查AC上的RADIUS服务器配置,确保IP地址、端口和共享密钥与UAM服务器完全一致:

`display radius scheme [scheme-name]`

3. 在AC上开启RADIUS报文调试,查看交互过程:

`debugging radius packet`

`terminal debugging`

4. 检查UAM服务器时间是否与AC同步,时间偏差过大会导致报文被丢弃。

5. 确认UAM服务器上配置的AC地址和共享密钥是否正确。

需要补充UAM日志中"非法报文"的完整提示内容、AC型号软件版本以及RADIUS方案配置片段,以便进一步定位。

- 2026-03-25回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖

举报

×

侵犯我的权益

>

对根叔社区有害的内容

>

辱骂、歧视、挑衅等(不友善)

侵犯我的权益

×

侵犯了我企业的权益

>

抄袭了我的内容

>

诽谤我

>

辱骂、歧视、挑衅等(不友善)

骚扰我

侵犯了我企业的权益

×

您好,当您发现根叔知了上有关于您企业的造谣与诽谤、商业侵权等内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到 pub.zhiliao@h3c.com 邮箱,我们会在审核后尽快给您答复。

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

抄袭了我的内容

×

原文链接或出处

诽谤我

×

您好,当您发现根叔知了上有诽谤您的内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到pub.zhiliao@h3c.com 邮箱,我们会尽快处理。

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

对根叔社区有害的内容

×

垃圾广告信息

色情、暴力、血腥等违反法律法规的内容

政治敏感

不规范转载

>

辱骂、歧视、挑衅等(不友善)

骚扰我

诱导投票

不规范转载

×

举报说明

暂无评论