问题描述:

交换机和路由器可以做到连续登陆失败后把源ip加入黑名单的配置吗

- 2026-03-25提问

- 举报

-

(0)

最佳答案

user-block(用户阻塞) 功能实现的,但根据设备类型(路由器/三层交换机 或 二层交换机)和软件版本,具体命令和细节略有不同。一、 核心配置原理与命令(通用)

- 启用登录失败检测与阻塞:

# 进入系统视图 system-view # 设置登录失败策略:在60秒内,如果来自同一IP的登录失败次数达到5次,则触发阻塞 user-block failed-times 5 within 60 # 设置阻塞时间为10分钟(600秒),超时后自动解除 user-block reactive 600 - 应用该策略到具体的登录服务:

# 对SSH服务应用该阻塞策略 ssh server user-block # 对Telnet服务应用该阻塞策略(如果启用) telnet server user-block # 对HTTP/Web服务应用该阻塞策略 ip http user-block # 对HTTPS/Web服务应用该阻塞策略 ip https user-block

二、 针对不同设备的注意事项

设备类型 | 支持情况与关键点 |

|---|---|

路由器 / 三层交换机 | 完美支持。上述 user-block命令是标准配置,可直接使用。 |

二层交换机 | 部分支持,取决于具体型号和软件版本。 • 较新型号/高版本:支持上述 user-block命令。• 老旧型号/低版本:可能不支持 user-block。此时需采用备用方案:1. 使用ACL手动封锁:通过 acl命令创建黑名单规则。2. 使用 login-attack策略:部分型号支持 login-attack disable-source-ip命令,效果类似。 |

三、 至关重要的补充配置(避免误锁自己)

# 1. 创建一个高级别ACL(例如3000),允许可信的管理IP网段

acl advanced 3000

rule 0 permit ip source 192.168.1.0 0.0.0.255 # 允许整个管理网段

rule 5 permit ip source 10.10.10.50 0 # 允许特定的管理主机

# 2. 将该ACL应用到VTY用户线(登录通道)上

line vty 0 63

authentication-mode scheme

acl 3000 inbound # 只允许ACL 3000中定义的IP登录

user-role network-admin四、 管理与查看

- 查看当前被阻塞的IP:

display user-block - 手动解除某个IP的阻塞:

user-block reactive ip-address <被封锁的IP>

总结与建议

- 确认型号版本:登录设备后,使用

display version命令确认您的具体型号和软件版本,然后查阅对应的官方配置指南,这是最准确的依据。 - 配置顺序:务必遵循 “先配白名单ACL,再启用自动封锁” 的顺序。

- 测试验证:配置完成后,可从非白名单IP尝试错误登录,触发封锁后,使用

display user-block命令验证效果。 - 结合日志:使用

info-center enable和terminal monitor开启日志,实时监控登录失败和封锁事件。

user-block系列命令即可高效、自动地实现您所需的安全防护。- 2026-03-25回答

- 评论(0)

- 举报

-

(0)

以交换机为例,关键配置如下:

进入系统视图

system-view

开启对指定登录方式(如SSH)的登录失败惩罚功能

security-login fail-penalty ssh enable

设置失败次数上限和静默时间(例如:5次失败后静默10分钟)

security-login fail-penalty ssh max-attempts 5 punish-time 10

对于路由器或防火墙,命令类似,具体语法可能因软件版本略有差异。配置前请备份当前配置。

- 2026-03-25回答

- 评论(0)

- 举报

-

(0)

可以的。H3C的交换机和路由器都支持这个功能,官方叫 Login攻击防范,可以实现“连续登录失败后自动将源IP加入黑名单”。

一、配置方法(推荐方案)

方案一:Login攻击防范(官方推荐,针对SSH/Telnet/HTTP/HTTPS)

方案二:Password Control(可同时覆盖Console口)

如果你还想限制Console口的登录失败次数,需要配合Password Control功能:

二、功能验证

配置完成后,可以用以下命令查看效果:

三、关键注意事项

必须开启全局黑名单:

attack-defense login enable必须配合blacklist global enable才能生效Console口无法自动拉黑IP:因为Console口没有IP地址,无法用Login攻击防范功能。

用户名错误也会触发:无论是“用户名错误”还是“密码错误”,只要认证失败就会计数

防火墙的区别:如果你用的是H3C防火墙,封禁IP的方式会有所不同,主要通过黑名单或安全策略实现

- 2026-03-25回答

- 评论(1)

- 举报

-

(0)

请教下怎么配置

请教下怎么配置

#

attack-defense login enable //

attack-defense login max-attempt 5 //

attack-defense login block-timeout 100 //

blacklist global enable //

#

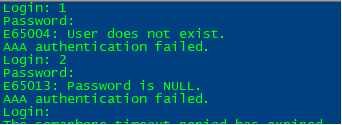

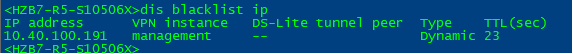

配置完成后模拟用不存在的用户反复登陆:

- 2026-03-25回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明