问

IPSEC二层透明部署组网问题

2026-03-29提问

- 1关注

- 0收藏,364浏览

问题描述:

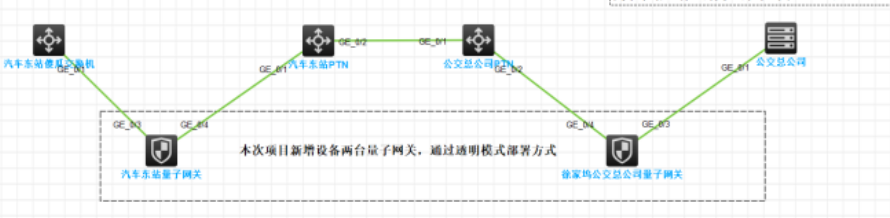

东站交换机(192.168.1.4)-防火墙(IPSEC-VLANIF)-PTN-外网-总公司PTN-防火墙(IPSEC-VLANIF)-服务器(192.168.1.1)

如上组网,在两端新增防火墙设备建立IPSEC,如何部署最合适组网改动最小?防火墙做透明模式部署

- 2026-03-29提问

- 举报

-

(0)

最佳答案

PTN能做ipsec吗 还是防火墙做ipsec

防火墙做的话,不能透明

- 2026-03-29回答

- 评论(4)

- 举报

-

(0)

防火墙做IPSEC,为什么不能做透明部署?

zhiliao_uTeyfc

发表时间:2026-03-29

vlanif地址做IPSEC互联地址不可行吗?

zhiliao_uTeyfc

发表时间:2026-03-29

其实主要还是两个内网同网段问题吧?感兴趣流不能一样,我就是想问这个组网怎么改会好一点,量子网关必须做IPSEC,只能改其他局点内网地址你觉得是否是这样?

zhiliao_uTeyfc

发表时间:2026-03-29

打通到内网的网络,那不就是三层了?

zhiliao_sEUyB

发表时间:2026-03-30

zhiliao_Gixe

五段

二层透明部署,防火墙作为IPSEC网关,旁挂在交换机与PTN之间。

关键点:

1. 物理连接:防火墙两个接口(如G1/0/1、G1/0/2)分别接入东站交换机与PTN设备,以及总公司侧对应位置。接口配置为二层模式(如 `port link-mode bridge`),并加入安全域。

2. VLAN配置:确保防火墙透传业务VLAN(例如VLAN 10)。在接口视图下配置 `port trunk permit vlan 10`。

3. IPSEC配置:创建隧道接口(如Tunnel 0),配置IP地址(可规划私网地址,如192.168.255.1/30和192.168.255.2/30)。配置IPSEC安全提议、策略、配置文件,并在隧道接口应用。

4. 路由配置:在两端防火墙配置静态路由,指向隧道对端的内网网段,下一跳为隧道对端地址。例如:`ip route-static 192.168.1.0 24 Tunnel 0`。

5. 策略放行:在安全策略中放行隧道接口与内网接口间的流量,以及IPSEC协议(UDP 500、4500,ESP)流量。

优点:无需改动现有网络设备IP地址和路由,仅串行接入,组网改动最小。配置变更前请备份设备配置。

关键点:

1. 物理连接:防火墙两个接口(如G1/0/1、G1/0/2)分别接入东站交换机与PTN设备,以及总公司侧对应位置。接口配置为二层模式(如 `port link-mode bridge`),并加入安全域。

2. VLAN配置:确保防火墙透传业务VLAN(例如VLAN 10)。在接口视图下配置 `port trunk permit vlan 10`。

3. IPSEC配置:创建隧道接口(如Tunnel 0),配置IP地址(可规划私网地址,如192.168.255.1/30和192.168.255.2/30)。配置IPSEC安全提议、策略、配置文件,并在隧道接口应用。

4. 路由配置:在两端防火墙配置静态路由,指向隧道对端的内网网段,下一跳为隧道对端地址。例如:`ip route-static 192.168.1.0 24 Tunnel 0`。

5. 策略放行:在安全策略中放行隧道接口与内网接口间的流量,以及IPSEC协议(UDP 500、4500,ESP)流量。

优点:无需改动现有网络设备IP地址和路由,仅串行接入,组网改动最小。配置变更前请备份设备配置。

- 2026-03-29回答

- 评论(1)

- 举报

-

(0)

感兴趣流呢?同网段有问题

zhiliao_uTeyfc

发表时间:2026-03-29

更多>>

感兴趣流呢?同网段有问题

zhiliao_uTeyfc

发表时间:2026-03-29

核心策略:旁挂透明模式

由于防火墙工作在透明模式(二层模式),它在网络中相当于一个“智能网桥”或“二层交换机”。因此,部署的关键在于不改变原有路由结构,仅将防火墙串接在现有链路中。

具体部署步骤(两端对称配置)

1. 物理连接(关键改动)

将防火墙串接在PTN设备和原有边界设备之间。

- 东站侧(左侧):

- 原有链路: 汽车东站核心交换机 → 汽车东站PTN

- 新链路:

- 汽车东站核心交换机(GE_01) → 防火墙内网口

- 防火墙外网口 → 汽车东站PTN(GE_01)

- 注:如果防火墙接口不够,也可以串在PTN之后,即“汽车东站PTN → 防火墙 → 外网”,效果相同。

- 总公司侧(右侧):

- 原有链路: 徐家坞公交总公司PTN → 公交总公司

- 新链路:

- 徐家坞公交总公司PTN(GE_04) → 防火墙外网口

- 防火墙内网口 → 公交总公司服务器/交换机(GE_01)

2. IP地址规划(保持不变)

这是实现“改动最小”的核心:

- 原有IP保留:

- 汽车东站核心交换机接口IP:192.168.1.4(保持不变)

- 公交总公司服务器/接口IP:192.168.1.1(保持不变)

- 防火墙接口IP:

- 防火墙的内网口和外网口不需要配置网关。

- 为了管理方便,可以给防火墙配置一个管理IP(Management IP),该IP需与两端网段同网段但不冲突(例如东站侧配置192.168.1.254,总公司侧配置192.168.1.253)。

3. IPSec隧道配置

由于防火墙工作在透明模式,IPSec的源/目的地址不再是原来的交换机IP,而是防火墙接口的MAC地址或防火墙自身的管理IP(取决于厂商对透明模式IPSec的支持方式)。

- 模式选择: 透明模式(Bridge Mode / Layer 2 Mode)。

- IPSec配置:

- 本端源地址: 防火墙的管理IP(或外网口的MAC地址,视设备支持而定)。

- 对端目的地址: 对端防火墙的管理IP。

- 感兴趣流(Traffic Selector): 配置为

源IP: 192.168.1.4→目的IP: 192.168.1.1(即保护原本要通信的两个业务IP)。

部署优势分析

- 无需修改路由表: 由于防火墙是透明的,两端的PTN设备和核心交换机不需要修改任何路由配置。

- 无需重新划VLAN: 保持原有的VLANIF配置不变。

- 高可靠性: 如果防火墙故障,理论上可以通过Bypass功能(如果有)或物理直连恢复网络,不影响底层转发。

- 2026-03-30回答

- 评论(0)

- 举报

-

(0)

编辑答案

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖

举报

×

侵犯我的权益

>

对根叔社区有害的内容

>

辱骂、歧视、挑衅等(不友善)

侵犯我的权益

×

侵犯了我企业的权益

>

抄袭了我的内容

>

诽谤我

>

辱骂、歧视、挑衅等(不友善)

骚扰我

侵犯了我企业的权益

×

您好,当您发现根叔知了上有关于您企业的造谣与诽谤、商业侵权等内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到 pub.zhiliao@h3c.com 邮箱,我们会在审核后尽快给您答复。

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

抄袭了我的内容

×

原文链接或出处

诽谤我

×

您好,当您发现根叔知了上有诽谤您的内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到pub.zhiliao@h3c.com 邮箱,我们会尽快处理。

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

对根叔社区有害的内容

×

垃圾广告信息

色情、暴力、血腥等违反法律法规的内容

政治敏感

不规范转载

>

辱骂、歧视、挑衅等(不友善)

骚扰我

诱导投票

不规范转载

×

举报说明

打通到内网的网络,那不就是三层了?