关于防火墙和IPS查询会话和威胁日志源IP问题。

- 0关注

- 0收藏,299浏览

问题描述:

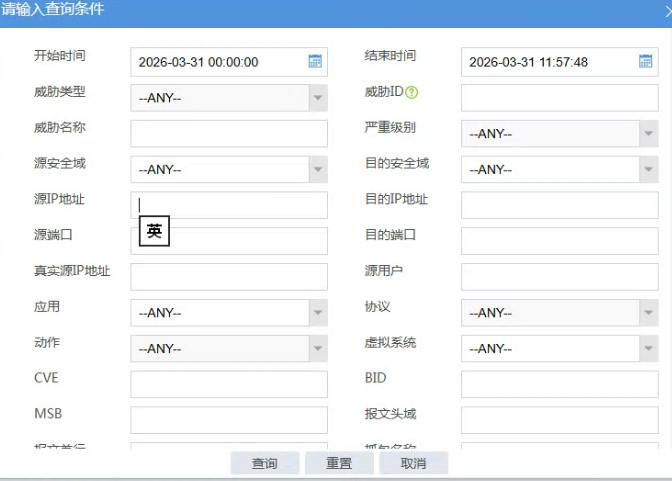

这个源IP只能单个IP吗,能范围查询吗?192.168.1.0/24,192.168.1.1-10,192.168.1.1-192.168.1.10 都不得。也没个提示要范围要怎么填。

组网及组网描述:

- 2026-03-31提问

- 举报

-

(0)

最佳答案

这主要是因为Web界面设计上将该字段视为一个精确值查询框,用于直接匹配单个IP地址。要实现对IP范围的灵活查询,需要采用以下替代方案:

1. 明确Web界面源IP字段的限制

无论是“会话查询”还是“威胁日志查询”,界面上的“源IP地址”和“目的IP地址”输入框都只接受单个、精确的IPv4地址。你尝试的192.168.1.0/24、192.168.1.1-10等格式会被系统识别为无效输入,导致查询无果或报错。

2. 推荐的替代查询方案

以下是三种绕过此限制、实现范围查询的有效方法,按推荐程度排序:

| 方案 | 核心方法 | 优点 | 适用场景 |

|---|---|---|---|

| 方案一:使用命令行(CLI) | 使用display session table或display logbuffer命令配合通配符掩码(Wildcard Mask) 或ACL进行过滤。 | 最灵活、最强大,是网工最常用的专业手段,能精确匹配任何复杂的IP范围。 | 需要频繁进行复杂查询的专业运维人员。 |

| 方案二:导出日志后分析 | 将日志导出为CSV/Excel文件,或配置发送到日志服务器,然后利用表格软件的筛选功能进行分析。 | 界面友好,利用现有工具,无需学习新命令,非常适合深度分析和报告整理。 | 需要制作报表、进行复杂数据分析或非经常性的大范围排查。 |

| 方案三:分步多次查询 | 将IP范围手动拆解为多个精确的IP或几个有代表性的IP,进行多次独立查询。 | 简单直接,无需任何额外配置或学习成本。 | 临时、快速地确认某个小网段(如192.168.1.1-5)内是否存在活动会话或日志。 |

方案一:使用命令行(CLI)进行范围查询

这是最专业的做法。你可以通过SSH或Console登录到防火墙,使用display命令配合通配符掩码或ACL来实现。

查看特定源IP网段的会话:

display session table ipv4 source-ip 192.168.1.0 0.0.0.255# 查看源IP属于 192.168.1.0/24 网段的所有会话- 解释:这里的

0.0.0.255是通配符掩码,代表IP地址的前24位必须匹配192.168.1,最后8位可以是任意值,效果等同于192.168.1.0/24。 使用高级ACL进行更复杂的过滤:

你可以先创建一个高级ACL来定义复杂的IP范围条件,然后在查询时调用它。这在处理非常规子网或需要组合条件时非常有用。acl advanced 3000 rule 5 permit ip source 192.168.1.1 0.0.0.10 # 2. 使用这个ACL来显示会话 display session table ipv4 acl 3000# 1. 创建一个ACL来定义范围,例如 192.168.1.1 到 192.168.1.10- 注意:通配符掩码的匹配规则是“0”表示精确匹配,“1”表示忽略,因此计算范围需要一定网络基础。

方案二:导出日志到外部进行分析

如果对命令行不熟悉,这会是更顺手的方法。核心思路是将防火墙的日志集中到外部系统,利用外部系统的强大功能进行分析。

配置日志主机:在Web界面 (

系统 > 日志设置 > 基本配置) 或命令行中,配置将日志发送到一台专门的日志服务器(如Syslog服务器)。info-center loghost 192.168.100.100# 命令行配置示例使用日志分析软件:在日志服务器上安装如Splunk、ELK Stack或简单的Kiwi Syslog Server等软件。这些工具都提供了强大的搜索和过滤功能,你可以像操作Excel一样,在“源IP”这一列上轻松地筛选出任何你想要的IP范围。

3. 理解华三防火墙的不同日志类型

在排查时,了解你正在查询的日志类型有助于理解其来源和用途,官方文档对此有清晰的说明:

会话日志 (Flow Log):基于“五元组”记录的流量统计信息。主要用于查看谁在何时访问了哪里,是网络访问行为的“流水账”。

威胁日志 (Syslog):由入侵防御(IPS)、防病毒(AV)等安全功能检测到威胁时产生的告警。你截图中的“威胁日志”查询界面就属于此类。

快速日志 (Fast Log):为了节省系统资源,将特定日志(如威胁日志)直接、快速地发送到日志主机的方式,绕过了信息中心。

- 2026-03-31回答

- 评论(1)

- 举报

-

(0)

华三的安全设备太难用了。

支持的格式:

单个IP:`192.168.1.1`

网段(CIDR格式):`192.168.1.0/24`

IP范围(仅部分型号/版本支持):`192.168.1.1-192.168.1.10` 或 `192.168.1.1 192.168.1.10`

排查与配置:

1. 确认版本:检查设备软件版本,早期版本可能不支持IP范围查询。使用 `display version` 命令。

2. Web界面:在日志查询页面的源IP字段,直接尝试输入 `192.168.1.0/24`。不同Web版本界面有差异,请检查是否有“IP范围”或“地址组”的单独选项。

3. 命令行查询:使用 `display session` 或 `display threat-log` 命令时,可通过 `source-ip` 参数指定,例如 `display session source-ip 192.168.1.0 24`。具体参数请使用 `?` 查看帮助。

若仍无效:可能是Web界面限制,建议使用CIDR格式或升级至更新版本。

- 2026-03-31回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

华三的安全设备太难用了。