防火墙做IRF,接口配从地址有什么限制吗?

- 0关注

- 0收藏,299浏览

最佳答案

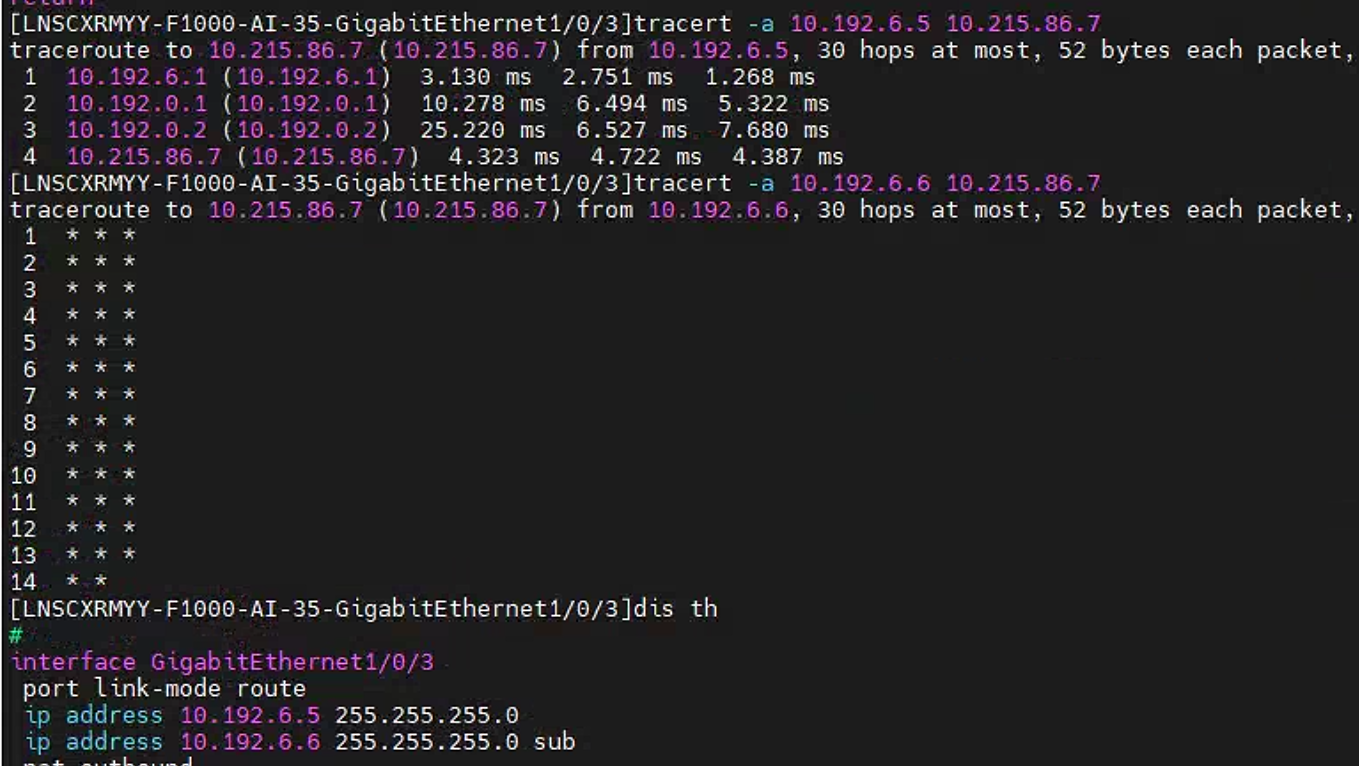

当从同一个物理接口发出报文时,防火墙的本地发包机制通常默认会优先选择接口的主地址作为源IP。即便你在命令里用 -a 参数指定了从地址,防火墙在处理这个报文时,可能因为内部路由或转发表项的查找逻辑,最终还是“绕过”了你的指定,用主地址发了出去,或者因为源地址和期望的不匹配而直接被丢弃。

1. 检查并开启ICMP差错报文控制

这是最关键的一步。很多H3C防火墙默认关闭了 tracert 必需的报文回应功能。

在防火墙的系统视图下,执行以下命令:

ip ttl-expires enable

ip ttl-expires enable:允许设备在收到TTL为1的报文时,发送“ICMP Time Exceeded”差错报文。ip unreachables enable:允许设备在无法到达目标时,发送“ICMP Destination Unreachable”差错报文。执行后再次测试。如果问题依旧,进行下一步。

2. 检查并放行安全策略

你需要在安全策略中,明确放行源地址为 10.192.6.6 的流量,并且不能仅放行 ping 协议。

tracert 同时使用了 ICMP 和 UDP 报文(默认使用UDP高端口),因此策略需要放行这两种协议。

检查方向:从防火墙本身(Local域)发起的流量。

可以参考以下策略示例(以Web配置为例,或在命令行配置):

| 项目 | 配置值 |

|---|---|

| 源安全域 | Local (因为是从防火墙自身发起的流量) |

| 目的安全域 | Trust (即 GigabitEthernet1/0/3 接口所在的安全域) |

| 源地址 | 10.192.6.6 |

| 目的地址 | 10.215.86.7 |

| 服务/协议 | ICMP 和 UDP (或直接放行 tracert 服务,如果设备支持) |

特别注意:在配置安全策略时,除了上述从Local域到Trust域的放行策略,还需要检查Trust域到Local域是否有允许返回的ICMP差错报文的策略,即放行 icmp-type time-exceeded 和 icmp-type port-unreachable。

配置后再次测试。如果问题依旧,进行下一步。

3. 检查策略路由的匹配逻辑

如果你配置了策略路由(PBR),也可能影响流量走向。

检查策略路由的匹配规则,是否只匹配了源地址为

10.192.6.5或10.192.6.0/24网段。确保源地址

10.192.6.6被正确地匹配,并应用了正确的下一跳和出接口。如果策略路由将流量引向了错误的方向,tracert也会失败。

4. 检查防火墙是否开启了防攻击保护

有些安全防护功能会直接丢弃 tracert 报文。

检查并尝试关闭以下功能:

- 2026-03-31回答

- 评论(0)

- 举报

-

(0)

就是 关闭了 tracert 必需的报文回应功能,开启就完事了,就这么简单。我发现好多人的回答都是AI出来的。一堆有的没有的,一句话能说清楚的,巴拉巴拉一堆文字

- 2026-03-31回答

- 评论(1)

- 举报

-

(0)

不是这个原因,主地址就能tracert通

不是这个原因,主地址就能tracert通

ping设备的下一跳通吗?

- 2026-03-31回答

- 评论(1)

- 举报

-

(0)

也不通,删掉从地址重新配了一下就好了

也不通,删掉从地址重新配了一下就好了

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明