问

imc涉及该漏洞吗CVE-2016-2183

2026-04-01提问

- 0关注

- 0收藏,316浏览

问题描述:

OpenSSL 信息泄露漏洞(CVE-2016-2183是否可以直接升级或者直接禁用掉 SSL支持64位块大小加密套件(SWEET32)

- 2026-04-01提问

- 举报

-

(0)

zhiliao_Gixe

六段

不涉及。iMC平台使用的OpenSSL版本通常较新,已规避此早期漏洞。该漏洞主要影响支持64位块加密算法(如3DES、Blowfish)的旧版本OpenSSL。iMC的SSL配置默认已禁用不安全的加密套件。如需确认,可检查iMC服务器上OpenSSL版本(`openssl version`)及SSL配置。

- 2026-04-01回答

- 评论(0)

- 举报

-

(0)

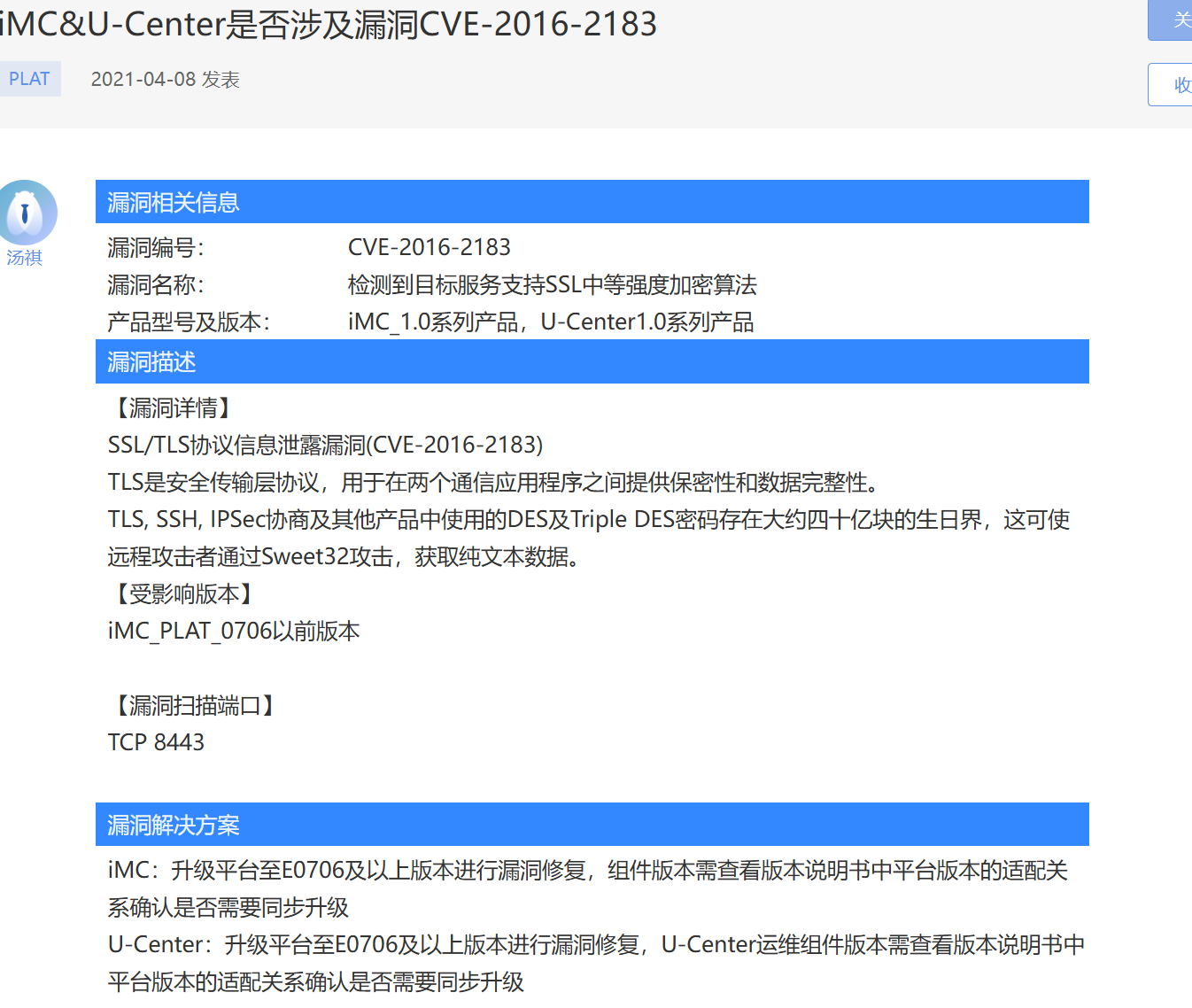

iMC_PLAT_0706 以前的版本存在该漏洞,官方推荐的修复方案是升级平台版本,而非直接禁用 SSL 加密套件

修复方案是 升级 IMC 平台至 E0706 及以上版本:

确认当前版本:登录 IMC 管理界面,查看右下角或“系统管理”中的版本信息。

升级平台:将 iMC PLAT 升级到 E0706 或更高版本。

组件适配:如果还部署了 EIA、EIP 等组件,升级前需查阅版本说明书,确认组件版本与平台版本的适配关系,必要时同步升级。

升级完成后,新版本默认会禁用不安全的加密套件,漏洞自然修复。

- 2026-04-01回答

- 评论(0)

- 举报

-

(0)

暂无评论

神烦烦烦烦烦烦烦烦烦烦卍

七段

https://zhiliao.h3c.com/Theme/details/151443

iMC:升级平台至E0706及以上版本进行漏洞修复,组件版本需查看版本说明书中平台版本的适配关系确认是否需要同步升级

- 2026-04-01回答

- 评论(0)

- 举报

-

(0)

暂无评论

结论:iMC PLAT 会受 CVE-2016-2183(SWEET32)影响,不建议直接升级系统 OpenSSL,优先通过 iMC 自身配置禁用 3DES 等弱加密套件修复。

一、漏洞与 iMC 的关系

CVE-2016-2183(SWEET32)是 SSL/TLS 信息泄露漏洞,利用 3DES、DES 等 64 位块加密算法 的生日攻击风险,可泄露会话数据。iMC 依赖 OpenSSL 提供 HTTPS 管理、SSL 认证等服务,若启用 3DES 套件,即存在该漏洞风险。

二、修复方案(推荐顺序)

方案 1:升级 iMC 到安全版本(最彻底)

- 官方已在 iMC 7.3 E0506P03 及更高版本中修复 / 加固 OpenSSL 与加密套件配置。

- 操作:

- 备份 iMC 数据库与配置。

- 下载对应版本升级包,按官方步骤升级。

- 升级后默认禁用弱加密套件,无需额外配置。

方案 2:iMC 侧禁用 3DES 弱加密套件(无需升级系统)

iMC 内置 SSL 策略配置,可直接禁用 3DES,不依赖系统 OpenSSL 版本。

- 登录 iMC 服务器(Windows/Linux),定位 SSL 配置文件:

- Windows:

iMC\server\conf\server.xml(Tomcat 配置) - Linux:

/opt/iMC/server/conf/server.xml

- Windows:

- 找到 HTTPS 连接器(通常端口 8443/443),修改

ciphers参数,移除 3DES、DES,仅保留 AES 等强套件:plaintextciphers="TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,TLS_RSA_WITH_AES_256_GCM_SHA384" - 重启 iMC 服务(

imcserver restart)。 - 验证:用

nmap --script ssl-enum-ciphers -p 8443 <iMC-IP>检查,确保无 3DES 套件。

方案 3:系统 OpenSSL 升级(不推荐,仅应急)

- iMC 依赖自身集成的 OpenSSL,直接升级系统 OpenSSL 可能导致依赖冲突、服务异常。

- 仅在无法升级 iMC、无法修改配置时,临时升级系统 OpenSSL 到 1.0.2k/1.1.0+,并重启 iMC 服务。

三、关键提醒

- 不要直接禁用整个 SSL:会导致 iMC Web、API、设备接入等功能不可用。

- 优先用 方案 1 / 方案 2,方案 3 仅应急。

- 修复后复测漏洞,确保 3DES 套件已禁用。

- 2026-04-01回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖

举报

×

侵犯我的权益

>

对根叔社区有害的内容

>

辱骂、歧视、挑衅等(不友善)

侵犯我的权益

×

侵犯了我企业的权益

>

抄袭了我的内容

>

诽谤我

>

辱骂、歧视、挑衅等(不友善)

骚扰我

侵犯了我企业的权益

×

您好,当您发现根叔知了上有关于您企业的造谣与诽谤、商业侵权等内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到 pub.zhiliao@h3c.com 邮箱,我们会在审核后尽快给您答复。

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

抄袭了我的内容

×

原文链接或出处

诽谤我

×

您好,当您发现根叔知了上有诽谤您的内容时,您可以向根叔知了进行举报。 请您把以下内容通过邮件发送到pub.zhiliao@h3c.com 邮箱,我们会尽快处理。

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

我们认为知名企业应该坦然接受公众讨论,对于答案中不准确的部分,我们欢迎您以正式或非正式身份在根叔知了上进行澄清。

对根叔社区有害的内容

×

垃圾广告信息

色情、暴力、血腥等违反法律法规的内容

政治敏感

不规范转载

>

辱骂、歧视、挑衅等(不友善)

骚扰我

诱导投票

不规范转载

×

举报说明

暂无评论