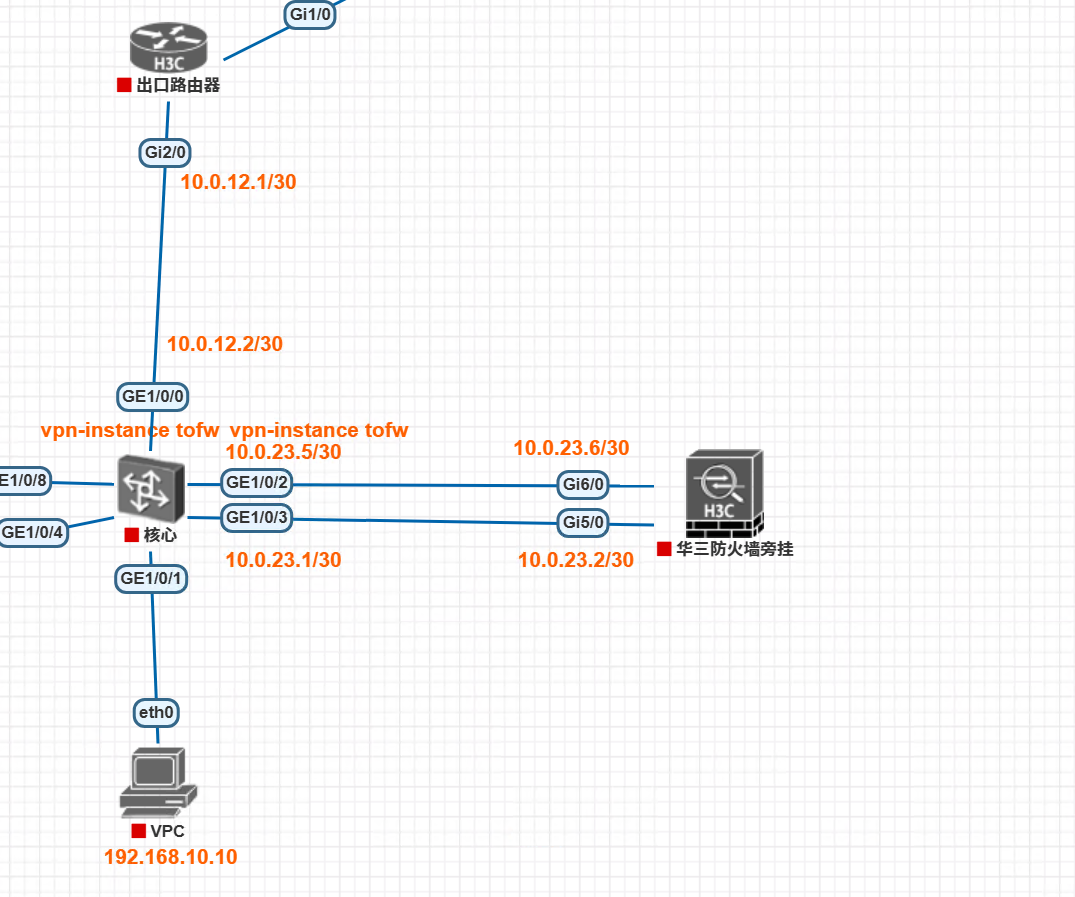

问题描述:

防火墙旁挂核心,采用两条链路连接,a ,b 两条链路,

在做策略路由时,流量可以引到防火墙,但是核心上有多条直连接网段,不通,策略路由比核心三层直连优先吗。

1.流量通过策略路由到了防火墙,因为防火墙有回程路由,看是内网段,又回到核心了,导致不通,这里是不是环路。

问题:

1、策略路由没有比直连接优先,这里要用ACL deny 核心直连接网段,

2、如果核心直连接网段,也能经过防火墙来过滤,这时,要怎么处理,写回程路由有冲突,开成环路了

- 2026-04-07提问

- 举报

-

(0)

最佳答案

要解决这个问题,关键不在于比较优先级,而是要在核心交换机上为内网互访流量“开绿灯”,让它绕过策略路由,直接走直连路由进行二层转发。策略路由的优先级确实高于直连路由,所以才导致了环路

思路一:策略路由精细化(推荐)

如果你希望防火墙只过滤进出外网的流量,对内网互访完全放行,这是最合适的方案。

核心思路:在核心交换机的策略路由中,增加一个优先级更高的节点,专门匹配“源IP属于内网,且目的IP也属于内网”的流量。对这个节点不执行任何动作(即放行),让它去查普通路由表,走直连路由转发。

配置示例(假设核心交换机IP为

192.168.1.254):acl advanced 3000# 1. 创建高级ACL 3000,精确匹配内网互访流量

rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

# 如果需要包含更多网段,可以继续添加 rule

# rule 10 permit ip source 10.0.0.0 0.0.255.255 destination 10.0.0.0 0.0.255.255

quit

# 2. 创建策略路由,节点编号建议比引流节点小(优先级高)

policy-based-route INTERNAL_PBR permit node 5

if-match acl 3000

# 注意:此处无 apply 语句,表示匹配后直接查找路由表转发

quit

# 3. (原有)创建引流策略,匹配去外网的流量

acl advanced 3001

rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 0.0.0.0 0.0.0.0

quit

policy-based-route TO_WAN permit node 10

if-match acl 3001

apply next-hop 10.0.0.2 # 假设这是防火墙的IP

quit

# 4. 在流量入接口应用策略路由

interface Vlan-interface 1

ip policy-based-route INTERNAL_PBR

进阶:基于VRF的隔离方案

如果业务复杂,流量繁多,也可以考虑利用MPLS L3VPN技术,在核心交换机上创建多个VRF(虚拟路由转发)实例,将内网、外网等不同业务平面彻底隔离,从架构上避免路由冲突。但这会增加配置和维护的复杂度,适用于对网络隔离要求极高的环境。

思路二:改变网络架构

如果网络规模不大,也可以考虑调整架构,将所有业务网关都迁移到防火墙上。这样,防火墙成为所有流量的必经之路,核心交换机只做二层转发,也就不再需要策略路由了。不过这种方式对防火墙性能要求更高,一旦故障影响面也更大。

- 2026-04-07回答

- 评论(0)

- 举报

-

(0)

根本原因: 在H3C设备上,策略路由的优先级高于普通路由(包括直连路由和静态路由)。当数据包匹配PBR时,会按PBR转发,而不查路由表。回程流量在防火墙上查路由表指向核心,核心收到后,对于目的地址是自身直连网段的流量,其PBR再次生效,又将流量引向防火墙,形成环路。

---

解决方案与步骤:

1. 解决环路问题(推荐方案):

在核心交换机配置PBR的ACL中,使用`deny`规则排除所有核心直连网段。这样,去往这些直连网段的流量不匹配PBR,直接走直连路由,避免被错误引向防火墙。

关键命令示例(核心交换机):

acl advanced 3000

rule 0 deny ip destination 10.1.1.0 0.0.0.255 // 示例:拒绝去往核心直连网段10.1.1.0/24

rule 5 permit ip // 放行其他需要引流到防火墙的流量

policy-based-route FIREWALL permit node 10

if-match acl 3000

apply next-hop 192.168.1.2 // 防火墙接口地址

interface GigabitEthernet 1/0/1 // 连接用户的接口

ip policy-based-route FIREWALL

2. 若需所有流量(含核心直连网段)都经防火墙过滤:

此场景为“三层旁路引流”,需关闭核心交换机上相关VLAN接口或三层物理接口的本地代理ARP功能,并确保防火墙上有到所有内网网段(包括核心直连网段)的回程路由。

关键操作:

- 在核心交换机上: 对连接用户的VLAN接口或物理接口执行 `undo local-proxy-arp enable`。这会使核心对直连网段的ARP请求不作回应,迫使去往这些网段的流量也通过PBR指向防火墙。

- 在防火墙上: 配置回程路由,将所有内网网段(包括核心直连网段)的下一跳指向核心交换机。

- 风险提示: 此配置会改变二层通信模式,需充分评估。务必在变更前备份配置。

信息补充: 请提供具体的网络拓扑、核心与防火墙互联的IP地址、以及需要引流和排除的网段,以便给出更精确的ACL规则。

- 2026-04-07回答

- 评论(0)

- 举报

-

(0)

暂无评论

用VPN实例会更好

在做策略路由时,流量可以引到防火墙,但是核心上有多条直连接网段,不通,策略路由比核心三层直连优先吗。

那是因为他匹配到了策略路由,所以导致不通,一般需要写一条不加行为的策略

policy-based-route A1 permit node 5

if-match acl 3003

acl advanced 3003(互访)

rule 25 permit ip source 172.16.121.0 0.0.0.255 destination 172.16.120.0 0.0.0.255

rule 30 permit ip source 172.16.121.0 0.0.0.255 destination 172.16.121.0 0.0.0.255

- 2026-04-07回答

- 评论(0)

- 举报

-

(0)

暂无评论

先说结论

- 策略路由(PBR)优先级 > 直连路由你遇到的不是优先级问题,是流量被 PBR 拐去防火墙 → 防火墙发现是内网 → 又指回核心 → 环路 / 不通。

- 直连网段之间互访不应该、也不需要过防火墙一旦过了,必然出现来回路径不一致 + 路由环路。

- 正确做法只有一个:PBR 里先 deny 内网互访,只让外网流量(去互联网 / 跨区域)牵引到防火墙。

一、你现在的流量路径(错误)

- PC1 ping PC2(都是核心直连)

- 被 策略路由 PBR 抓去防火墙

- 防火墙查路由:目标是内网,回指核心

- 数据包又回到核心

- 再次命中 PBR → 又丢给防火墙→ 环路、不通、丢包

防火墙看是内网段,又回到核心,导致不通

二、正确结构(标准旁挂旁路)

1)核心上做 PBR,只牵引出网流量

2)PBR 必须加:

acl number 3000

rule 5 deny ip source 192.168.0.0 0.0.255.255 destination 192.168.0.0 0.0.255.255

rule 10 permit ip source any destination any

- deny 内网互访 → 走正常路由(直连)

- permit 其他 → 走策略路由去防火墙

三、回答你的两个问题

问题 1:策略路由比直连优先吗?

问题 2:如果我就想让直连网段也过防火墙过滤,怎么避免环路?

不能这样做!

- 来回路径不一致

- 防火墙会话异常

- 路由环路

- 速度极慢 / 不通

正确方案二选一

方案 A(推荐 99% 场景)

- 内网 → 互联网

- 外网 → 内网过防火墙

方案 B(必须内网互访也过墙)

四、你现场最实用的配置模板(直接复制改)

1. 先写 ACL,放行内网互访不走 PBR

acl number 3000

rule 5 deny ip source 192.168.0.0 0.0.255.255 destination 192.168.0.0 0.0.255.255

rule 10 permit ip

2. 策略路由绑定 ACL,只牵引出网流量

policy-based-route PBR_TO_FW permit node 10

if-match acl 3000

apply ip-address next-hop 防火墙对接核心的IP

3. 在核心下行口 / VLANIF 应用 PBR

interface Vlan-interface10

ip policy-based-route PBR_TO_FW

4. 防火墙回程路由

ip route 0.0.0.0 0.0.0.0 核心对接防火墙IP

五、一句话总结你现在的故障

- PBR 优先级高于直连

- 内网互访被 PBR 拐去防火墙

- 防火墙又指回核心 → 环路

- 解决:ACL deny 内网互访,不让它进 PBR

- 2026-04-07回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论