设备型号LS-7503E-M,电脑无法远程到这台设备上

- 0关注

- 0收藏,322浏览

问题描述:

电脑无法远程到交换机上,但是电脑能ping通ip地址,也能telnet通22端口,但是远程不上去,也用crt,mobaxter,xshell尝试登陆过,都无法远程上去

- 2026-04-16提问

- 举报

-

(0)

最佳答案

🔍 问题根因与解决方案

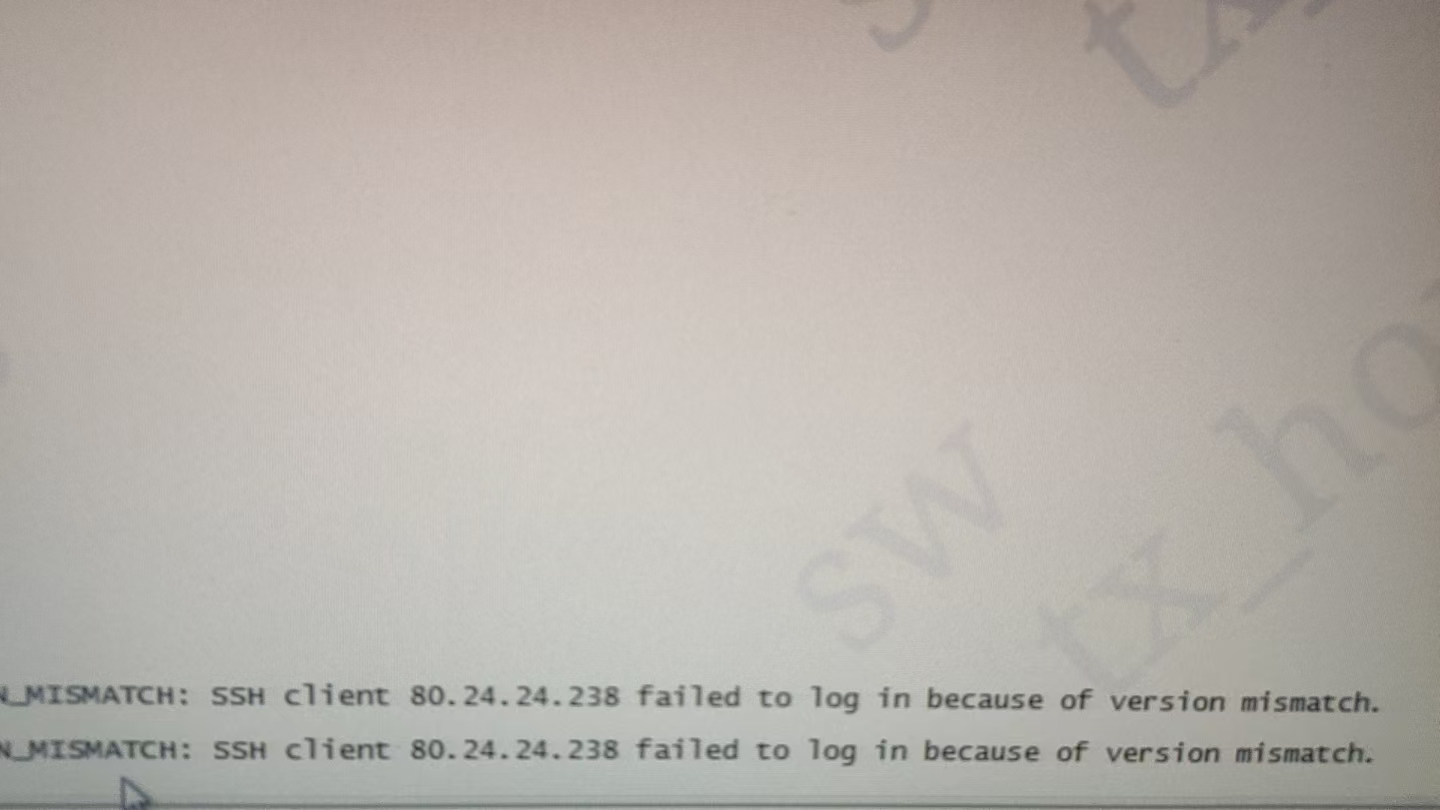

从日志 SSH client 80.24.24.238 failed to log in because of version mismatch 可以100% 定位根因:SSH 版本不匹配:交换机只支持 SSH v1 或仅支持 v2,而你的客户端(CRT/MobaXterm/Xshell)默认用了不兼容的版本,导致握手失败。同时你能 telnet 通22端口,说明网络完全正常,仅 SSH 协议版本协商失败,和 ACL、账号权限无关。

一、先验证当前 SSH 配置(必做)

登录交换机(Console 口 / 本地 Telnet)执行以下命令,确认当前 SSH 状态:

bash

运行

# 查看SSH服务器状态、支持的版本

display ssh server status

# 查看SSH用户配置

display ssh user-information

# 查看VTY用户线配置

display user-interface vty 0 4

正常输出参考(问题场景)

plaintext

SSH server is enabled

Version 1.99 is running # 兼容v1/v2,或仅v2

如果输出 Version 1.0 is running,就是仅支持 SSH v1,而现代客户端默认禁用 v1,导致无法登录。

二、核心修复方案(两种场景)

场景 1:交换机仅支持 SSH v1,客户端禁用 v1(最常见)

方案 A:升级交换机 SSH 版本为兼容 v1/v2(推荐)

bash

运行

# 全局开启SSH服务器,设置为兼容模式(v1.99=同时支持v1和v2)

ssh server enable

ssh server compatible-ssh1x enable

# 配置VTY用户线支持SSH

user-interface vty 0 4

authentication-mode scheme

protocol ssh

quit

# 保存配置

save

方案 B:客户端手动开启 SSH v1(临时应急)

Xshell:新建连接 → SSH → 高级 → 协议版本 选择 SSH1

MobaXterm:会话设置 → SSH → 协议版本 选择 SSH v1

CRT:会话选项 → 连接 → SSH → 协议版本 选择 SSH 1.0

⚠️ 注意:SSH v1 存在严重安全漏洞,仅临时使用,必须尽快升级到 v2

场景 2:交换机仅支持 SSH v2,客户端用 v1(少见)

方案:强制交换机仅用 v2,客户端用 v2

bash

运行

# 关闭v1兼容,强制仅用v2

undo ssh server compatible-ssh1x enable

# 确认状态

display ssh server status

# 输出应为:Version 2.0 is running

客户端默认用 v2 即可正常登录(现代客户端默认 v2,无需修改)

三、额外排查(排除其他干扰)

1. 确认账号权限

bash

运行

# 查看本地用户配置

display local-user

# 确保用户有SSH服务权限

local-user admin

service-type ssh

authorization-attribute user-role network-admin

quit

2. 检查 ACL 限制

bash

运行

# 查看是否有ACL限制SSH

display acl

display ssh server acl

# 如果有ACL,确保客户端IP 80.24.24.238在允许列表

3. 重置 SSH 服务(应急)

bash

运行

# 关闭再开启SSH服务器,重置会话

undo ssh server enable

ssh server enable

四、一句话总结

报错 version mismatch = SSH 版本不兼容,网络完全正常

交换机开 ssh server compatible-ssh1x enable 兼容 v1/v2,客户端用 v2 即可登录

或客户端手动切 v1 应急,生产环境必须用 v2

五、最终可直接复制的修复配置(推荐)

bash

运行

# 1. 开启SSH服务器,兼容v1/v2

ssh server enable

ssh server compatible-ssh1x enable

# 2. 配置VTY用户线

user-interface vty 0 4

authentication-mode scheme

protocol ssh

idle-timeout 30

quit

# 3. 确认用户权限

local-user admin

service-type ssh

authorization-attribute user-role network-admin

quit

# 4. 保存配置

save

- 2026-04-16回答

- 评论(0)

- 举报

-

(0)

根据您提到的vision dismatch这个明确的错误提示,问题基本可以确定是SSH客户端(您的电脑)和服务器(交换机)之间的版本或加密算法不兼容导致的。

核心排查思路是:先从交换机端确认并调整SSH版本和算法,如果问题依旧,再检查客户端配置或网络环境。

第一步:确认并调整交换机端的SSH设置

这是最关键的一步,需要登录到交换机上进行操作。

检查当前SSH状态:执行

display ssh server status命令。重点关注输出的SSH version字段。如果显示为

2.0,表示交换机只接受SSH2.0及以上的连接,这可能是问题的原因。如果显示为

1.99,表示交换机同时兼容SSH1和SSH2客户端,通常问题不大。

配置交换机兼容旧版SSH客户端:如果上一步发现版本是

2.0,可以尝试开启与SSH1版本的兼容性。ssh server compatible-ssh1x enablesystem-view

注意:此命令仅临时用于测试,因为它会启用已被淘汰的SSH1,存在安全风险。建议在验证问题后,通过undo ssh server compatible-ssh1x将其关闭。配置交换机使用更安全的加密算法:有时问题不在于协议版本,而在于客户端不支持交换机默认的密钥交换算法或加密算法.您可以手动指定更通用的算法:

ssh server key-exchange dh-group14-sha1 dh-group1-sha1system-view

ssh server cipher aes256-cbc aes128-cbc

注意:以上命令中的算法仅为示例,目的是为了兼容性。请在您的设备上查看ssh server key-exchange和ssh server cipher命令的可用参数,选择最适合的组合。务必注意,这些旧算法本身也存在安全风险,建议仅作为临时排查手段使用。

第二步:检查SSH客户端软件的设置

您的客户端软件(Xshell, MobaXterm, SecureCRT)本身也需要确保支持尝试连接的协议和算法。

Xshell / MobaXterm: 新建会话时,在“连接 -> SSH -> 加密”选项中,勾选或尝试添加

diffie-hellman-group1-sha1,aes256-cbc,aes128-cbc等旧算法。您也可以直接将“密钥交换”和“加密”算法的选项设置为“默认”,让软件自行协商。SecureCRT: 在会话的“SSH2”设置中,确保启用了这些算法。

第三步:检查网络与堆叠环境

排查堆叠与链路聚合干扰:根据H3C官方知了社区的一个案例,链路聚合(特别是跨设备聚合)有时会干扰SSH协商,导致版本不匹配的错误。如果您的环境中有此类配置,可以尝试临时断开一条聚合链路,观察问题是否消失。这是一个重要的排查方向。

检查SSH服务访问控制:检查交换机上是否配置了仅允许特定源IP访问SSH的策略。可以执行

display current-configuration | include ssh server查看是否存在类似ssh server acl或ssh server source-ip的配置。若有,请确认您的客户端IP是否在允许列表中。

第四步:验证用户权限与VTY配置

检查用户权限:确保您使用的本地用户(local-user)被授予了足够的级别(例如

level 15),并正确指定了服务类型为ssh。authorization-attribute user-role network-adminlocal-user <username> class manage

service-type ssh检查VTY配置:SSH登录依赖于VTY(虚拟类型终端)接口。请确保VTY接口的认证模式设置为

scheme,并且允许SSH协议接入。authentication-mode schemeuser-interface vty 0 4

protocol inbound ssh # 或 protocol inbound all

- 2026-04-16回答

- 评论(1)

- 举报

-

(0)

那是需要继续尝试更换ssh软件还是需要对交换机做一些配置

那是需要继续尝试更换ssh软件还是需要对交换机做一些配置

1. 检查SSH基础配置

命令:display ssh server status,确认SSH服务已开启,未开启则执行ssh server enable;若客户端版本过旧,可配置ssh server compatible-ssh1x enable做兼容。

2. 检查本地密钥对

命令:display public-key local rsa public,无密钥则执行public-key local create rsa(建议密钥长度设为2048位),SSH必须有密钥对才能正常握手。

3. 检查VTY线配置

命令:display user-interface vty 0 15,确认protocol inbound ssh允许SSH接入,认证模式为authentication-mode scheme(AAA认证)或password,无拦截客户端IP的ACL规则。

4. 检查用户权限

命令:display local-user 登录用户名,确认用户service-type包含ssh,用户级别≥1;执行display ssh user检查SSH用户认证类型(密码/公钥)和客户端登录方式是否匹配。

5. 检查连接数

命令:display ssh server session,若连接数满,执行free user-interface vty 会话号踢除闲置会话。

重要变更前先执行save备份配置。

- 2026-04-16回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明