问题描述:

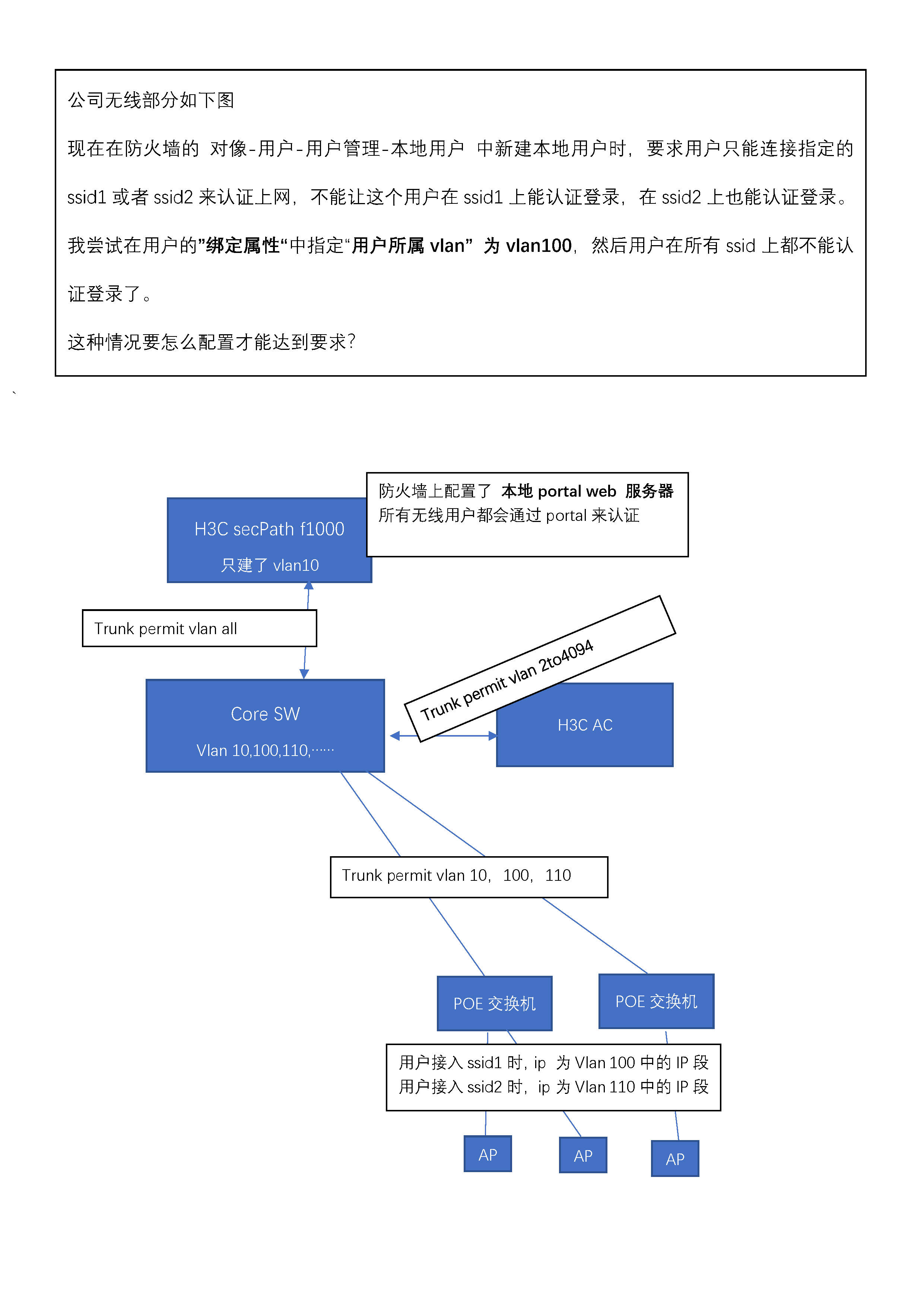

见图中描述,想让用户只能连接指定的ssid,否则不能在portal上通过认证;

看图中的尝试,指定了vlan,用户都完全无法认证了,是不是因为防火墙上没有vlan 100,110?

请各位大佬支个招,怎么能达到要求。

- 2026-04-18提问

- 举报

-

(0)

最佳答案

看你的拓扑应该用户网关在核心上,那么流量到防火墙是核心交换机走三层转发发上去的,所以防火墙无法知道下面上来的用户是属于哪个vlan,也就导致你在用户里面直接绑定vlan后,用户都匹配不上,也就都不好使了。

目前看这个需求按当前组网在防火墙上做本地portal没啥好的实现方式

- 2026-04-18回答

- 评论(2)

- 举报

-

(0)

那如果在防火墙上建vlan 100,110,可以不?或者核心和防火墙的连接端口改成路由口,可行不?

<H3C>dis portal user all

Total portal users: 10

Username: vlan100test

Portal server: N/A

State: Online

VPN instance: N/A

MAC IP VLAN Interface

903f-86f8-4ada 192.168.100.156 10 Vlan-interface10

Authorization information:

DHCP IP pool: N/A

User profile: N/A

Session group profile: N/A

ACL number/name: N/A

Inbound CAR: N/A

Outbound CAR: N/A

查看了一下在线的用户,认证成功的用户,MAC地址是核心交换机上vlan10接口的mac,所属vlan也是vlan10,

MAC IP VLAN Interface

903f-86f8-4ada 192.168.100.156 10 Vlan-interface10

- 2026-04-18回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

改动大了,防火墙和交换机用trunk互联,用户网关上移到防火墙,这样防火墙才能知道用户所属的vlan。