最佳答案

1. 全局开启客户端IP跟踪功能:

[AC] wlan client ip-tracking enable

2. 进入对应AP组(或单个AP视图)开启AP侧客户端IP上报:本地转发流量由AP直接处理,AP捕获客户端ARP报文后会通过CAPWAP隧道上报给AC:

[AC] wlan ap-group 你的AP组名称

[AC-ap-group-xxx] wlan report client ip enable

3. (认证场景补充)如果部署了802.1X/Portal认证,在对应AAA认证方案下开启客户端IP学习:

[AC] aaa authentication scheme 你的认证方案名

[AC-aaa-authen-xxx] client-ip learn enable

配置完成客户端上线后,执行display wlan client all即可直接查看客户端IP地址信息。需确保AC和AP之间的CAPWAP隧道未拦截AP上报的客户端IP报文。

- 2026-05-08回答

- 评论(0)

- 举报

-

(0)

暂无评论

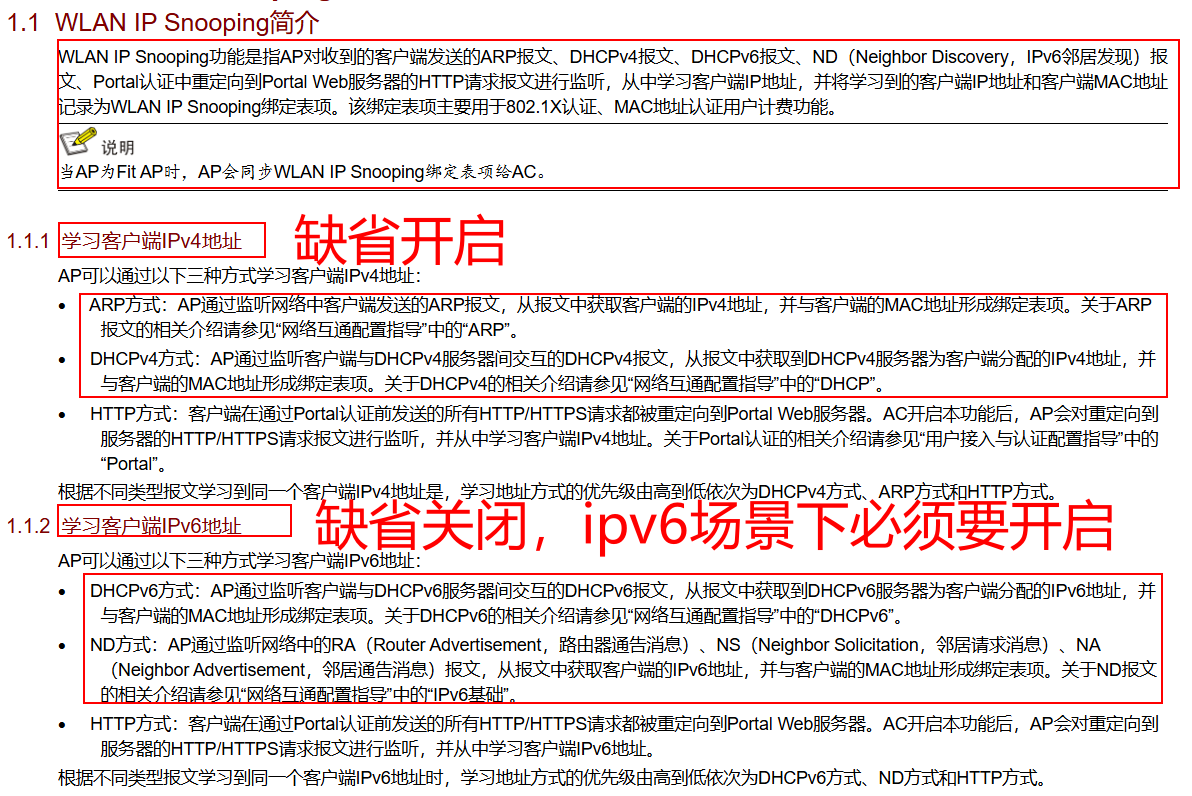

这个问题的根本原因在于本地转发的工作模式与三层网络架构的结合:

控制与转发分离:在本地转发模式下,AP负责将客户端的数据流量直接发往本地网关,这些流量不再像集中转发那样全部经过AC。因此,AC无法通过分析经过它的用户数据包来学习和记录客户端的IP地址。

协议报文缺失:正是因为数据流不经过AC,AC也“听”不到客户端在获取IP时发出的DHCP请求以及进行通信时的ARP请求。这两种协议报文是AC感知客户端IP地址的主要途径。

不过,H3C提供了一个专门的机制来应对这种情况。

解决方案:启用IP地址学习功能

核心命令是:wlan client learn-ipaddr enable。

这个命令会指示AC,通过CAPWAP控制隧道(存在于AC和AP之间,与数据转发路径无关)主动向AP查询并学习客户端的IP信息,从而弥补本地转发的不足。

配置步骤:

进入系统视图:登录AC的命令行界面,输入

system-view。执行配置命令:

[AC] wlan client learn-ipaddr enable这条命令全局生效,配置后AC就会开始从所有上线客户端学习IP地址。

验证配置:

配置成功后,使用不带verbose参数的display wlan client命令即可直接查看客户端的IP地址。

备选方案与补充机制

如果上述方案因故未能完全满足需求,或你希望AC能更主动地进行安全防御,可以考虑以下补充或替代方案:

集中转发模式:如果网络条件允许,将服务模板的转发模式由本地转发改回集中转发。在集中转发模式下,所有客户端数据流量都经过AC,AC可以自然地学到IP。但需考量AC的转发性能是否会成为瓶颈。

WLAN SAVI (源地址有效性验证):若你关注的不仅是“看到”IP,更在于“确保IP合法”,可使用此功能。它通过DHCP Snooping或ND Snooping记录客户端的IP地址等信息,并将其与客户端的MAC地址绑定,生成安全表项。之后AC会检查每个报文,只有源地址与表项匹配的才允许转发,从而杜绝IP地址仿冒。

Client漫游中心:适用于大型网络或需要监控全网客户端漫游信息的场景。开启此功能并配置漫游中心服务器后,AC会将所有接入用户的信息同步过去,实现对全网客户端MAC和IP地址的集中监控与仿冒检测。

快速排查指南

如果在配置后问题依旧,可以按以下步骤快速排查:

确认转发模式:在服务模板视图下执行

display this,检查是否有client forwarding-location ap的配置。若有,则确认为本地转发。检查IP地址/协议:确认客户端是自动获取还是手动配置的IP。对于手动配置的静态IP,可能需要额外的DHCP Snooping或ARP Snooping配置来保证AC能学习到。

检查ARP Snooping(备选):在VLAN视图下,可以尝试开启ARP Snooping(例如,

arp-snooping enable),让AC通过侦听ARP报文来学习IP地址。

- 2026-05-08回答

- 评论(0)

- 举报

-

(0)

暂无评论

WX5540E 跨三层 + AP 本地转发,让控制器能看到终端客户端 IP 完整配置

核心原理

一、必须开启的关键功能(三条必配)

1、全局开启 终端信息采集

wlan client info collect enable

2、在 AP 模板里开启 本地转发下 IP 上报

wlan ap 模板名 model WAxxx

option local-forward client-ip-report enable

3、VLAN / 三层网络放行 CAPWAP 及终端上报报文

- AP 与 AC 路由互通

- 中间三层设备不拦截 CAPWAP 5246/5247 端口

- 不用把业务流量引回 AC,只放行AP 上报终端信息的控制报文

二、可选补充(提高 IP 学习成功率)

1、开启 DHCP Snooping 联动(推荐)

dhcp snooping enable

2、开启 ARP 探测上报

wlan client arp-detect enable

三、配置完如何查看

display wlan client

display wlan client verbose

四、常见坑(配完还是看不到 IP)

- 没敲 option local-forward client-ip-report enable(最关键漏配)

- 只开全局收集,AP 模板没开本地转发 IP 上报

- 中间三层 ACL / 防火墙拦截了 AP 上报控制报文

- 终端静态 IP,没走 DHCP,AP 抓不到 IP,需要 ARP 探测补开

五、最简总结

- 全局

wlan client info collect enable - AP 模板下

option local-forward client-ip-report enable

- 2026-05-08回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论