F1000防火墙路由模式组网静态路由问题

- 0关注

- 0收藏,213浏览

问题描述:

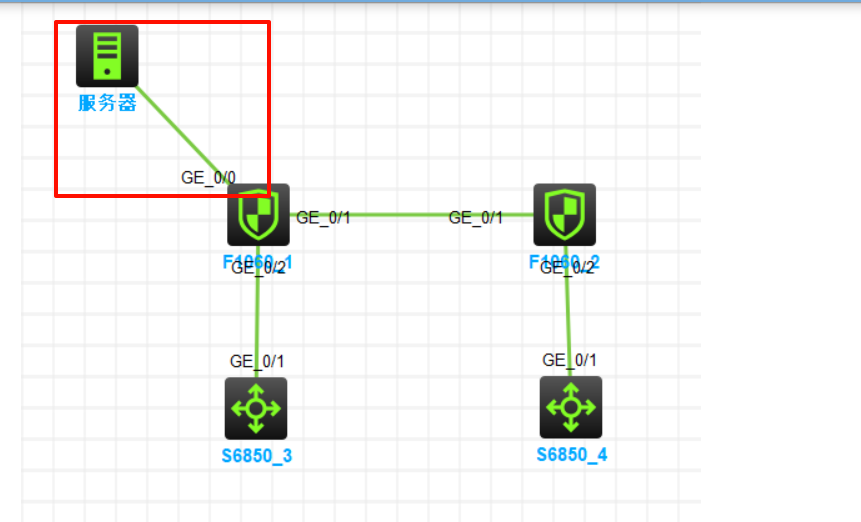

网络结构大致如上,两台防火墙都是路由模式,中间是点对点专线,防火墙1上有做到服务器的静态路由,所以S6850_3可以访问服务器

防火墙2上做静态路由是下一跳指向的是防火墙1 GE0/1口的IP ,出端口是防火墙2的GE0/1,但是测试发现S68504到不了服务器,

这个路由应该怎么调整

- 2026-05-08提问

- 举报

-

(0)

最佳答案

问题根因与完整解决(路由模式下的静态路由双向性)

一、先分析流量走向,找出断点

S6850_4 → F1000_2 → F1000_1 → 服务器(你配置的路由只覆盖了这段)- 服务器回包:

服务器 → F1000_1 → F1000_2 → S6850_4(你完全没配置这段路由)

你的错误点

- F1000_2 上配置的静态路由,只能让去程流量指向 F1000_1;

- 但服务器回包时,F1000_1 不知道

S6850_4的网段要发给谁,直接丢弃了回包,所以 S6850_4 一直收不到响应。

二、关键前提:先确认所有互联接口 IP 与安全域

| 设备 | 接口 | IP 地址 | 安全域 | 说明 |

|---|---|---|---|---|

| F1000_1 | GE0/0 | 192.168.10.1/24 | Trust | 接服务器 |

| F1000_1 | GE0/1 | 10.1.1.1/30 | UnTrust | 专线互联 |

| F1000_1 | GE0/2 | 192.168.20.1/24 | Trust | 接 S6850_3 |

| F1000_2 | GE0/1 | 10.1.1.2/30 | UnTrust | 专线互联 |

| F1000_2 | GE0/2 | 192.168.30.1/24 | Trust | 接 S6850_4 |

| 服务器 | - | 192.168.10.10/24 | - | 业务 IP |

| S6850_4 | 网段 | 192.168.30.0/24 | - | 终端网段 |

三、完整路由配置(双向必须配)

1. 修正 F1000_2 的去程路由(你现在的配置)

# 1. 指向服务器网段,下一跳是F1000_1的互联IP

ip route-static 192.168.10.0 255.255.255.0 10.1.1.1

# 或更精确到服务器IP

ip route-static 192.168.10.10 255.255.255.255 10.1.1.1

2. 关键补充:F1000_1 上配置回程路由(你漏配的)

S6850_4的网段,要发给专线对端的 F1000_2:# F1000_1上配置指向S6850_4网段的回程路由

ip route-static 192.168.30.0 255.255.255.0 10.1.1.2

3. 补充:S6850_3/S6850_4 的默认路由

# S6850_3配置

ip route-static 0.0.0.0 0.0.0.0 192.168.20.1

# S6850_4配置

ip route-static 0.0.0.0 0.0.0.0 192.168.30.1

4. 安全策略放行(路由通了但访问不通的常见坑)

F1000_2 策略

security-policy

rule name Trust-to-Server

source-zone trust

destination-zone untrust

source-address 192.168.30.0 0.0.0.255

destination-address 192.168.10.0 0.0.0.255

action permit

F1000_1 策略

security-policy

rule name Untrust-to-Server

source-zone untrust

destination-zone trust

source-address 192.168.30.0 0.0.0.255

destination-address 192.168.10.0 0.0.0.255

action permit

四、配置完验证方法(快速定位)

1. 查看路由表是否存在

# F1000_2上查看去程路由

display ip routing-table 192.168.10.10

# F1000_1上查看回程路由

display ip routing-table 192.168.30.0

2. 用 tracert(traceroute)定位断点

tracert 192.168.10.10

- 若能到

10.1.1.1(F1000_1),但后面丢包 → 问题在 F1000_1 的回程路由或安全策略 - 若第一步就丢包 → 问题在 F1000_2 的路由或安全策略

五、一句话总结你的问题

- 你只配了去程路由(S6850_4→服务器),没配回程路由(服务器→S6850_4),导致流量 “有去无回”。

- 解决:在 F1000_1 上添加指向 S6850_4 网段的静态路由,同时放通双向安全策略。

- 2026-05-08回答

- 评论(2)

- 举报

-

(0)

回程路由有的,抛开服务器的话,四台设备网络是互通的,只是防火墙2和交换机2和服务器不通

路由跟踪是走到10.1.1.1就没有下一跳了

1. 先验证直连专线连通性:在F2执行ping -a 本端GE0/1互联IP 防火墙1 GE0/1互联IP,确认三层直连互通,排除专线链路故障。

2. 补全防火墙1缺失的回程静态路由:在F1上配置ip route-static S6850_4所在客户端网段 子网掩码 防火墙2的互联侧直连IP,否则F1收到访问服务器的回包找不到回程路径直接丢弃,这是该场景最常见根因。

3. 优化F2的静态路由配置:删除当前同时指定出接口+下一跳的冗余配置,仅保留目的服务器网段指向F1互联IP的路由:ip route-static 服务器业务网段 子网掩码 防火墙1 GE0/1互联IP,以太网专线场景同时指定出接口易引发ARP代答异常。

4. 检查安全策略放行:确认两台防火墙互联接口所属安全域之间,放通S68504网段到服务器网段的双向访问策略,执行display ip routing-table确认两端路由均已正确下发,测试连通性,若仍不通执行tracert 服务器IP定位丢包节点。

- 2026-05-08回答

- 评论(1)

- 举报

-

(0)

除掉服务器,剩下四台设备网络都是互通的, 现在是FW1和SW1都能到服务器,FW2和SW2到不了服务器

除掉服务器,剩下四台设备网络都是互通的, 现在是FW1和SW1都能到服务器,FW2和SW2到不了服务器

先把安全策略全部any-any pass通过,再去判断路由的问题。

SW4到不了sever 那它能到哪里呢?

fw1是否有sw4的路由。

打开你的电脑,在浏览器输入知了社区,找到这个帖子,要么在别人下面评论,要么点我的头像。

看了你的路由,fw1和server都不是直连的,fw1和server中间这一段路没有去往10.53.0.0 16的路由啊。这咋互通???另外,服务器又是公网地址,

公网和私网直接除非是模拟环境,真实环境根本不能互通。fw1的nat应该包括所有内网 那就能通了。

- 2026-05-08回答

- 评论(8)

- 举报

-

(0)

除掉服务器,剩下四台设备网络都是互通的, 现在是FW1和SW1都能到服务器,FW2和SW2到不了服务器

FW1地址10.54.0.254 FW2地址10.53.0.254 FW1和FW2互联地址 10.10.10.2-10.10.10.1 SW1地址10.54.0.1 SW2地址10.53.0.1 服务器地址153.95.192.90 FW1配置: interface GigabitEthernet1/0/8 port link-mode route ip address 10.10.10.2 255.255.255.0 manage https inbound manage https outbound manage ping inbound manage ping outbound ip route-static 10.53.0.0 16 GigabitEthernet1/0/8 10.10.10.1 preference 10 ip route-static 153.95.192.90 32 172.20.100.247 FW2配置: interface GigabitEthernet1/0/8 port link-mode route ip address 10.10.10.1 255.255.255.0 manage http inbound manage http outbound manage https inbound manage https outbound manage ping inbound manage ping outbound ip route-static 10.54.0.0 16 GigabitEthernet1/0/8 10.10.10.2 preference 10 ip route-static 153.95.192.90 32 GigabitEthernet1/0/8 10.10.10.2 preference 10 跟踪路由是走到了10.10.10.2就没有下一跳了

这个图表述错误,FW1和服务器之间也是走的专线,这是3个不同的地方,原来SW1和FW2是专线直连的,到服务器正常,现在改成FW1专线连FW2了,到服务器就不通了

根据你的描述,问题可能出在缺少回程路由、安全策略阻拦,或是 NAT 转换不当。我们来一起分步排查一下。

第一步:检查路由是否“有去有回”

通信需要双向畅通。请先在两台防火墙上分别查看路由表:

核心静态路由检查:你需要确认去程和回程的路由都完整。你可以参考下表进行配置和检查:

方向 设备 目的网段 下一跳 说明 去程 防火墙2 服务器网段 (如 192.168.1.0/24)防火墙1 GE0/1 接口 IP (如 10.0.0.1)确保 S6850_4的网段被正确指向防火墙1回程 服务器/防火墙1 S6850_4所在网段防火墙2 GE0/1 接口 IP (如 10.0.0.2)关键! 这是最易被忽略的,需要确保响应流量能正确返回

操作建议:如果发现路由条目缺失,可使用

ip route-static命令补充配置,确保双向路由完整。

第二步:排查防火墙策略是否“放行”

H3C防火墙默认会阻止不同安全域间的流量。你需要创建一个允许“Untrust”到“Trust”的策略,放行 S6850_4 的 IP 段访问服务器的 8088 端口。

在两台防火墙上执行

display firewall session table查看会话信息。如果没有建立会话,说明策略可能拦截了。可以尝试临时放通所有流量,测试是否为策略问题。

同时检查接口是否加入了正确的安全域。

第三步:检查策略路由优先级

如果网络中配置了策略路由,其优先级会高于静态路由。

在两台防火墙上执行 display policy-based-route 命令,检查现有策略是否会覆盖或干扰你规划的静态路由。

第四步:检查 NAT 是否有影响

路由模式下的防火墙可能配置了NAT,导致来自 S6850_4 的流量在发出前被转换了源IP,进而引发服务器侧的回程路由混乱。

检查两台防火墙上是否存在源NAT(

nat outbound)或目的NAT(nat server)的配置。临时禁用相关NAT规则,测试是否为NAT影响。

检查防火墙日志中是否存在被拒绝的NAT会话。

第五步:验证基础网络环境

完成上述逻辑层面排查后,可从物理和协议层面进行验证:

检查ARP学习:分别在两台防火墙上执行

display arp,确认能互相学习到对端的ARP表项,确保二层通信正常。连通性测试:在防火墙2上执行

ping -a source-ip S6850_4网段网关IP 服务器IP,测试带源IP的通断。配置多维度检查:通过

display current-configuration | include ip route-static等命令核对路由、安全域接口等配置。

如果尝试以上步骤后问题仍未解决,建议收集这两条命令的完整输出(涉及IP部分可脱敏),以便进一步分析:

防火墙1:

display ip routing-table verbose防火墙2:

display ip routing-table verbose

- 2026-05-08回答

- 评论(0)

- 举报

-

(0)

防火墙2上做静态路由是下一跳指向的应该是防火墙1的IP

- 2026-05-08回答

- 评论(1)

- 举报

-

(0)

那肯定是的

那肯定是的

应该是回程路由没写,2到1有路由,1到2也要写一条路由才行

- 2026-05-08回答

- 评论(1)

- 举报

-

(0)

回程路由有的,四台网络设备都是互通的

回程路由有的,四台网络设备都是互通的

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

路由跟踪是走到10.1.1.1就没有下一跳了