开启了dhcp snooping还是无法阻止非法dhcp服务器

- 0关注

- 0收藏,218浏览

问题描述:

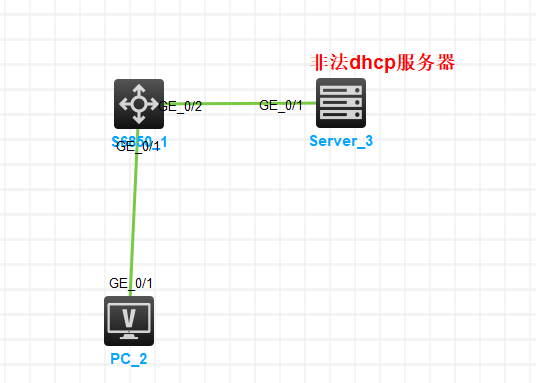

在S6850_1交换机上全局开启了dhcp snooping enable,而且在相应vlan上也开启了dhcp snooping enable vlan 1,所有接口都没开启dhcp snooping trust。按道理pc不应该获取到非法dhcp server的ip地址啊?我在模拟器和实体机上都试了,pc还是能获取到非法的ip地址。为什么呢?

组网及组网描述:

- 2026-05-09提问

- 举报

-

(0)

检查下你的配置有没有问题

5.17.2 按VLAN开启DHCP Snooping配置举例

1. 组网需求

Switch B通过以太网端口Twenty-FiveGigE1/0/1连接到合法DHCP服务器,通过以太网端口Twenty-FiveGigE1/0/3连接到非法DHCP服务器,通过Twenty-FiveGigE1/0/2连接到DHCP客户端。要求:

· VLAN 100上与合法DHCP服务器相连的端口可以转发DHCP服务器的响应报文,而其他端口不转发DHCP服务器的响应报文。

· 记录DHCP-REQUEST报文和信任端口收到的DHCP-ACK报文中DHCP客户端IP地址及MAC地址的绑定信息。

2. 组网图

图5-5 按VLAN开启DHCP Snooping配置组网示意图

3. 配置步骤

# 配置端口Twenty-FiveGigE1/0/1、Twenty-FiveGigE1/0/2和Twenty-FiveGigE1/0/3为Access端口,允许VLAN 100通过。

<SwitchB> system-view

[SwitchB] vlan 100

[SwitchB-vlan100] port twenty-fivegige 1/0/1 to twenty-fivegige 1/0/3

[SwitchB-vlan100] quit

# 在VLAN100内开启DHCP Snooping功能。

[SwitchB] dhcp snooping enable vlan 100

# 指定端口Twenty-FiveGigE1/0/1为VLAN 100下DHCP Snooping功能的信任端口。

[SwitchB] vlan 100

[SwitchB-vlan100] dhcp snooping trust interface twenty-fivegige 1/0/1

# 在VLAN 100内开启DHCP Snooping表项记录功能。

[SwitchB-vlan100] dhcp snooping binding record

[SwitchB-vlan100] quit

4. 验证配置

配置完成后,DHCP客户端只能从合法DHCP服务器获取IP地址和其它配置信息,非法DHCP服务器无法为DHCP客户端分配IP地址和其他配置信息。且使用display dhcp snooping binding可查询到获取到的DHCP Snooping表项。

- 2026-05-09回答

- 评论(2)

- 举报

-

(0)

最后我发现,在客户端ipconfig /release 一下,就解决了。。看来开启了dhcp snooping后,客户端得刷新一下。

看到您在S6850上严格按照规范启用了DHCP Snooping,但非法服务器依然“坚挺”,这种挫败感我懂。这种情况通常不是原理不对,而是一些关键的隐性细节没对上。

配置核查四步法

我们可以通过下面四个步骤来精准定位问题:

1. 检查Snooping数据库:最关键的诊断点

这是判断功能是否真正工作的“铁证”。请务必依次执行:

在用户终端上执行

ipconfig /release然后ipconfig /renew(或直接拔插网线),主动触发一次DHCP申请。立即在S6850交换机上,执行命令

display dhcp snooping binding。关键判断:

如果显示有条目:说明DHCP Snooping已正确启用,并成功记录了

IP-MAC-VLAN-接口的绑定关系。但是,您需要核对条目中的IP地址和DHCP服务器MAC地址,是否与您预期的真实信息一致。如果不一致,说明非法服务器在Offer/ACK环节“战胜”了真实服务器。如果没有条目:说明DHCP Snooping可能根本没有生效,请进入下一步骤继续排查。

2. 检查全局与VLAN状态:分层确认

虽然您已全局开启,但DHCP Snooping还需要在VLAN级别单独激活。请执行以下命令,逐层确认:

查看全局:

display dhcp snooping→ 确认状态为Enable。查看VLAN 1:

display dhcp snooping vlan 1→ 确认VLAN 1下状态也为Enable。查看接口:

display dhcp snooping trust→ 确认连接真实服务器的接口确实在列表里,并且所有连接终端的接口都不在列表里。

3. 追踪非法DHCP服务器:定位并解决

当Snooping条目显示是非法服务器在提供地址时,您需要把它揪出来。

先在S6850上执行

display mac-address mac-address <非法服务器的MAC地址>,看是从哪个端口学到的。如果该端口下联的是另一台交换机,那就需要登录到下联交换机,继续用同样的命令追踪。必须一级一级查,直到找到那台私接的路由器或恶意软件主机。

直接“封杀”:找到非法服务器后,可在直连的交换机上,进入其连接的端口,执行

dhcp snooping deny命令。这会直接丢弃该端口收到的所有DHCP报文,一劳永逸。

4. 使用离线拒绝命令:更彻底的防护

在H3C交换机上,除了配置trust端口,还可以在连接终端的端口上,使用更彻底的拒绝命令:

dhcp snooping deny:进入用户端口(如interface GigabitEthernet 1/0/1)后执行此命令,该端口将直接丢弃所有收到的DHCP报文。这能完美解决您的问题,因为非法DHCP服务器的响应报文(Offer)在进入该端口时就会被丢弃,根本到不了客户端。

- 2026-05-09回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

嗯。。