inode无法ssl问题

- 0关注

- 0收藏,208浏览

问题描述:

防火墙当出口配置了sslvpn,外网 telnet 公网IP+端口号通,iNode登不上,防火墙开debugging 都没有回显

- 2026-05-13提问

- 举报

-

(0)

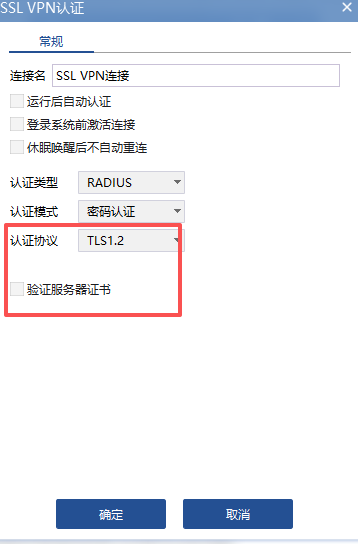

您好,Inode设置了证书认证了吧,,

- 2026-05-13回答

- 评论(2)

- 举报

-

(0)

没配置

跟你这张图一模一样的

配置的 证书认证?

- 2026-05-13回答

- 评论(3)

- 举报

-

(0)

没有证书认证,跟一楼那个截图一样的

根据你描述的现象,问题的关键在于“Telnet 通但 iNode 无法登录,且 debugging 无回显”。这几乎可以确定问题出在 TLS/SSL 握手或应用层认证阶段,而非基础的网络层连通性。

首先,快速排查关键配置(防火墙侧)

在深入分析报文前,请先复查以下防火墙配置,这是最常见的故障点:

| 检查项 | 核心目的 | 关键配置命令 |

|---|---|---|

| 1. 检查封装模式 | iNode客户端需要ip-tunnel模式。 | display this in SSLVPN context |

| 2. 检查安全域 | 确保物理口和逻辑口(SSLVPN-AC)在域中。 | display ip interface brief |

| 3. 检查安全策略 | 确保域间策略放行了SSH/SSL流量。 | display security-policy ip |

| 4. 检查地址池 | 确认地址池有足够IP可分配。 | display sslvpn ip address-pool |

| 5. 检查资源访问 | 确认用户/组已关联策略组。 | display sslvpn policy-group |

其次,深入分析“debugging无回显”的根因

如果以上配置无误,则需进行针对性排查。关于核心的 debugging 无输出现象,一般有两种情况:

报文根本没到达SSL VPN处理进程。最典型的原因就是安全策略阻拦,报文虽然到达了接口,但没被送到SSL VPN模块就被丢弃了。

报文已到达,但握手过程卡在非常早期的阶段。这也能解释为什么常规的

debug sslvpn event/error没有输出日志。

我们可以按优先级从高到低的顺序进行验证和排查:

1. 安全策略与端口:检查报文是否被丢弃

这是排查的起点。首先要确保报文顺利抵达SSLVPN进程,否则后续所有诊断都无从谈起。

开启策略丢包调试:使用

debug security-policy packet denied命令查看是否有报文被安全策略丢弃。检查端口冲突:SSL VPN默认使用

443端口,如果防火墙的HTTPS管理也使用了该端口,则必须修改。如果没有特别指定,建议在SSLVPN网关视图下,使用port 4430或其它非标准端口来规避冲突。随后,在iNode客户端创建连接时,地址格式要设置为:https://公网IP:新端口。

2. TLS/SSL握手:检查iNode与防火墙的兼容性

这是常见的故障原因,即使打开了debug,许多早期握手失败也不会被记录为error级别。

调整TLS版本(iNode侧):推荐直接设置以便快速见效。请让所有iNode客户端,在新建的SSL VPN连接属性页面,点击 “更多”→“属性”,手动将“客户端认证协议版本”修改为

TLS 1.2。一个典型的兼容性案例就是防火墙支持TLS 1.1/1.2/1.3,但iNode仍使用TLS 1.0发起连接,导致协商失败。更换测试客户端:使用手机端(如H3C iMC/iNode)或Windows自带的

系统VPN尝试拨号,以验证VPN服务本身是否正常,快速判断问题是否与特定iNode客户端相关。

3. 网关可达性:检查“查询网关”失败的原

这是iNode客户端在完成TCP连接后,第一个真正意义上的SSL VPN交互步骤。如果客户端长时间卡在“正在查询SSL VPN网关参数...”后报错,则TLS握手本身可能就存在问题。

诊断方法:在用

telnet确认端口可达后,强烈建议在客户端电脑上使用Wireshark抓包,同时在防火墙上执行debugging sslvpn all。比对两边的报文,看TLSClient Hello是否发出,以及防火墙是否回应了Server Hello。

- 2026-05-13回答

- 评论(0)

- 举报

-

(0)

iNode SSL VPN 证书认证失败 完整排查方案

一、先判断核心问题:防火墙没收到你的 SSL 握手请求

debugging 完全没有回显,说明客户端的 SSL 握手请求根本没到达防火墙,卡在了客户端到防火墙之间的某个环节。1. 客户端侧问题(概率最高)

- 系统时间异常客户端电脑时间与标准时间偏差超过 10 分钟,会直接导致证书校验失败。解决:同步系统时间,确保时区、日期、时间完全正确。

- iNode 版本与防火墙版本不兼容低版本 iNode 对新 TLS1.2/1.3 支持有问题,或证书校验逻辑有 bug。解决:升级 iNode 到与防火墙配套的最新稳定版本(如 7.3 E0605+)。

- 客户端证书 / 信任链问题

- 如果你配置了客户端证书认证:确认证书未过期、未被吊销,且 CA 根证书已导入系统信任列表。

- 如果你配置的是仅用户名密码认证:防火墙开启了 “强制证书校验”,导致客户端必须信任服务器证书。解决:在 iNode 中导入防火墙的服务器证书,或临时关闭客户端的证书校验(测试用)。

- 客户端 TLS 协议版本不匹配防火墙只开启了 TLS1.2/1.3,但客户端系统(如 Win7)默认禁用了这些协议。解决:在 IE 浏览器的 “Internet 选项 - 高级” 中,勾选 TLS1.2/1.3,重启电脑后重试。

2. 网络侧问题(请求被丢弃)

- 运营商 / 中间设备拦截:部分运营商会对 443/4433 等端口的 TLS 流量做深度检测,拦截异常 SSL 握手。

- 防火墙 NAT / 会话异常:外网到防火墙的 NAT 会话已建立,但 TCP 会话被异常重置,导致 SSL 握手失败。

- 安全策略 / 应用识别拦截:防火墙配置了应用层过滤,识别到 SSL VPN 流量并丢弃。

3. 防火墙侧配置问题(debug 无回显,优先级靠后)

- SSL VPN 虚拟网关配置错误

- 未启用 SSL VPN 服务,或虚拟网关未绑定正确的接口 / 公网 IP。

- 服务器证书未加载、已过期,或与网关域名 / IP 不匹配。

- 开启了 “强制客户端证书认证”,但客户端未提供证书。

- TLS 策略配置错误防火墙只支持 TLS1.3,但客户端仅支持 TLS1.2,导致握手失败。解决:修改 SSL 服务器策略,开启 TLS1.2/1.3 兼容。

二、分步排查操作(按顺序)

步骤 1:快速验证客户端环境

- 检查系统时间,同步到北京时间。

- 用浏览器访问

https://公网IP:SSL端口,看是否能打开证书警告页面:- 能打开:说明端口通、TLS 握手能到防火墙,问题在客户端证书或 iNode 配置。

- 打不开:说明请求被拦截,重点排查网络侧。

步骤 2:临时绕过证书校验测试

- 能连接:说明是证书信任问题,需导入服务器证书或配置客户端证书。

- 仍不能连接:说明是网络或防火墙配置问题。

步骤 3:防火墙侧排查

- 确认 SSL VPN 虚拟网关已启用,绑定了正确的公网接口和端口。

- 检查服务器证书状态:

display pki certificate,确认证书未过期、密钥对正常。 - 临时关闭防火墙的应用层过滤、IPS 功能,测试是否被拦截。

三、关键解决命令(防火墙侧)

# 1. 查看SSL VPN服务状态

display sslvpn gateway

# 2. 查看服务器证书状态

display pki certificate domain default

# 3. 开启debug(注意,仅测试用)

debugging sslvpn all

terminal debugging

terminal monitor

- 2026-05-13回答

- 评论(0)

- 举报

-

(0)

你用错误的密码连一下,看看报什么错误,报证书有可能是误报。

- 2026-05-13回答

- 评论(5)

- 举报

-

(0)

错误密码也报这个

肯定配置问题

其他的防火墙也这么配置的,都没问题,我试试抽空更新版本看看了

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

跟你这张图一模一样的