防火墙ipsec访问

- 0关注

- 0收藏,206浏览

问题描述:

防火墙的ipsecvpn,可否在电脑上通过ipsec连接防火墙访问公司内网,是否有相关教程

- 2026-05-14提问

- 举报

-

(0)

可以

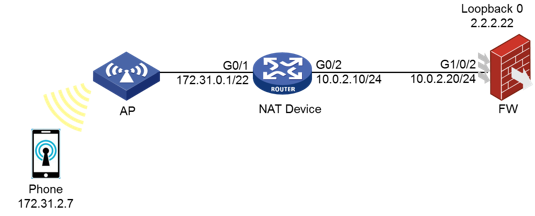

4.2 实验组网图

实验组网如图4-1所示。手机连接wifi获取地址172.31.2.7,与网关设备172.31.0.1同网段,防火墙在网关上做NAT,手机与防火墙建立IPSec VPN。

4.3 背景需求

V7防火墙设备作为VPN总部,客户通过移动终端Phone拨入,中间跨越运营商NAT,客户拨入后可实现访问总部资源的需求。

4.4 实验设备和器材

本实验所需之主要设备器材如表4-1所示。

|

名称和型号 |

版本 |

数量 |

描述 |

|

F1020 |

CMW710-D9333P07 |

2 |

|

|

SR6602 |

CMW520-R3303P41 |

2 |

|

|

Phone |

-- |

1 |

Android/IOS |

|

AP |

-- |

1 |

|

|

第5类UTP以太网连接线 |

-- |

2 |

|

4.5 实验过程

实验任务一:配置防火墙侧IPSec VPN

步骤一:准备工作

按照图4-1搭建实验环境,配置网关设备的接口地址和NAT功能。配置如下:

[Router]interface GigabitEtherne0/1

[Router-GigabitEthernet0/1]ip address 172.31.0.1 255.255.252.0

[Router-GigabitEthernet0/1]nat server protocol udp global 172.31.0.22 any inside 10.0.2.20 any

[Router-GigabitEthernet0/1]quit

[Router]interface GigabitEtherne0/2

[Router-GigabitEthernet0/2]ip address 10.0.2.10 255.255.255.0

[Router-GigabitEthernet0/2]quit

配置防火墙G1/0/2的接口地址为10.0.2.20/24,将接口加入安全域Untrust,并配置所需的安全策略。配置和显示信息如下:

[FW]interface GigabitEthernet 1/0/2

[FW-GigabitEthernet1/0/2]ip address 10.0.2.20 255.255.255.0

[FW-GigabitEthernet1/0/2]quit

[FW]security-zone name trust

[FW-security-zone-Trust]import interface Ten-GigabitEthernet1/0/24

[FW-security-zone-Trust]quit

#配置安全策略为全通

[FW]security-policy ip

[FW-security-policy-ip]rule 1 name any

[FW-security-policy-ip-1-any]action pass

[FW-security-policy-ip]display this

#

security-policy ip

rule 1 name any

action pass

#

return

[FW-security-policy-ip]quit

#配置默认路由

[FW]ip route-static 0.0.0.0 0 10.0.2.10

AP配置略,手机能获取到地址即可。

步骤二:采用模板方式配置IPSec VPN

由于终端地址不固定,总部防火墙采用模板方式建立IPSec VPN。

说明:

由于手机接入IPSec的部分配置特殊,当前版本Web界面暂无配置项,因此建议使用命令行配置。

配置domain的IKE认证/授权类型:

[FW]domain system

[FW-isp-system]authentication ike none

[FW-isp-system]authorization ike local

配置为移动终端分配IPv4地址的IKE本地地址池,从而使得企业分支客户端使用由企业中心网关统一分配的IP地址作为私网地址来进行通信,配置如下:

[FW]ike address-group ikepool 2.2.2.2 2.2.2.10 255.255.255.255

创建本地用户并指定用户类型为IKE,并授权IKE地址池:

[FW]local-user user1 class network

[FW-luser-network-user1]password simple 654321

[FW-luser-network-user1]service-type ike

[FW-luser-network-user1]authorization-attribute ip-pool ikepool

配置IKE提议:

[FW]ike proposal 1

[FW-ike-proposal-1]dh group2

[FW-ike-proposal-1]quit

配置IKE keychain:

[FW]ike keychain 1

[FW-ike-keychain-1]pre-shared-key address 0.0.0.0 0.0.0.0 key simple 123456

[FW-ike-keychain-1]quit

配置IKE策略:

[FW]ike profile 1

[FW-ike-profile-1]proposal 1

[FW-ike-profile-1]keychain 1

[FW-ike-profile-1]match remote identity address 0.0.0.0 0.0.0.0

#开启对客户端的认证,指定为xauth认证类型

[FW-ike-profile-1]client-authentication xauth

[FW-ike-profile-1]aaa authorization domain system username user1

[FW-ike-profile-1]quit

配置IPSec安全提议:

[FW]ipsec transform-set 1

[FW-ipsec-transform-set-1]esp encryption-algorithm aes-cbc-256

[FW-ipsec-transform-set-1]esp authentication-algorithm sha1

[FW-ipsec-transform-set-1]quit

创建一个IPSec安全策略模板,引用安全提议和IKE策略:

[FW]ipsec policy-template 1 10

[FW-ipsec-policy-template-1-10]transform-set 1

[FW-ipsec-policy-template-1-10]ike-profile 1

[FW-ipsec-policy-template-1-10]quit

引用IPsec安全策略模板创建一条IKE协商方式的IPsec安全策略:

[FW]ipsec policy 1 10 isakmp template 1

在接口G1/0/2下应用IPSec安全策略:

[FW]interface GigabitEthernet 1/0/2

[FW-GigabitEthernet1/0/2] ipsec apply policy 1

实验任务二:配置手机侧IPSec拨入(IOS系统)

步骤一:IOS系统配置

添加VPN配置,选择类型为IPSec,配置服务器为防火墙NAT后地址“172.31.0.22”,账户user1,密码654321,与防火墙上创建的IKE本地用户保持一致。

其中密钥为防火墙上配置的预共享密钥123456。

图4-2 IOS系统VPN配置

步骤二:验证配置

点击连接VPN,VPN状态显示已连接,查看VPN详情如图所示,其中“地址”就是从防火墙上配置的IKE地址中自动获取的。

图4-3 IOS系统VPN详细情况

在防火墙上可查看隧道状态正常,安全策略采用的协商方式为模板方式,对端受保护数据流的IP地址为2.2.2.2/32。

<FW>display ipsec sa

-------------------------------

Interface: GigabitEthernet1/0/2

-------------------------------

-----------------------------

IPsec policy: 1

Sequence number: 10

Mode: Template

-----------------------------

Tunnel id: 0

Encapsulation mode: tunnel

Perfect Forward Secrecy:

Inside VPN:

Extended Sequence Numbers enable: N

Traffic Flow Confidentiality enable: N

Path MTU: 1420

Tunnel:

local address: 10.0.2.20

remote address: 172.31.2.7

Flow:

sour addr: 0.0.0.0/0.0.0.0 port: 0 protocol: ip

dest addr: 2.2.2.2/255.255.255.255 port: 0 protocol: ip

[Inbound ESP SAs]

SPI: 2652109651 (0x9e13fb53)

Connection ID: 21474836481

Transform set: ESP-ENCRYPT-AES-CBC-256 ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843173/3384

Max received sequence-number: 347

Anti-replay check enable: Y

Anti-replay window size: 64

UDP encapsulation used for NAT traversal: Y

Status: Active

[Outbound ESP SAs]

SPI: 246464222 (0x0eb0bede)

Connection ID: 21474836480

Transform set: ESP-ENCRYPT-AES-CBC-256 ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843200/3384

Max sent sequence-number: 0

UDP encapsulation used for NAT traversal: Y

Status: Active

在防火墙上创建一个loopback接口,配置接口地址为2.2.2.22/32。从手机侧ping这个地址,可以ping通。

图4-4 IOS系统VPN测试连通性

实验任务三:配置手机侧IPSec拨入(Android系统)

步骤一:Android系统配置

添加VPN网络,选择“IPSec Xauth PSK”。配置服务器地址为防火墙NAT后地址“172.31.0.22”,用户名user1,密码654321,IPSec预共享密钥123456。

图4-5 Android系统VPN配置

步骤二:验证配置

点击连接VPN,VPN状态为已连接,说明IPSec VPN建立成功。如图4-6所示:

图4-6 Android系统VPN连接状态

在防火墙上可查看隧道状态正常,安全策略采用的协商方式为模板方式,对端受保护数据流的IP地址为2.2.2.2/32。

<FW>display ipsec sa

-------------------------------

Interface: GigabitEthernet1/0/2

-------------------------------

-----------------------------

IPsec policy: 1

Sequence number: 10

Mode: Template

-----------------------------

Tunnel id: 0

Encapsulation mode: tunnel

Perfect Forward Secrecy:

Inside VPN:

Extended Sequence Numbers enable: N

Traffic Flow Confidentiality enable: N

Path MTU: 1420

Tunnel:

local address: 10.0.2.20

remote address: 172.31.2.7

Flow:

sour addr: 0.0.0.0/0.0.0.0 port: 0 protocol: ip

dest addr: 2.2.2.2/255.255.255.255 port: 0 protocol: ip

[Inbound ESP SAs]

SPI: 4040720768 (0xf0d88180)

Connection ID: 30064771072

Transform set: ESP-ENCRYPT-AES-CBC-256 ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843199/3591

Max received sequence-number: 8

Anti-replay check enable: Y

Anti-replay window size: 64

UDP encapsulation used for NAT traversal: Y

Status: Active

[Outbound ESP SAs]

SPI: 9696822 (0x0093f636)

Connection ID: 38654705665

Transform set: ESP-ENCRYPT-AES-CBC-256 ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843200/3591

Max sent sequence-number: 0

UDP encapsulation used for NAT traversal: Y

Status: Active

在防火墙上创建一个loopback接口,配置接口地址为2.2.2.22/32。从手机侧ping这个地址,可以ping通。

图4-7 Android系统VPN测试连通性

4.6 实验中的命令列表

表4-2 命令列表

|

命令 |

描述 |

|

ike proposal proposal-number |

创建IKE安全提议,并进入安全提议视图 |

|

dh { group1 | group14 | group2 | group24 | group5 } |

配置IKE阶段1密钥协商时所使用的DH密钥交换参数。 |

|

ike keychain keychain-name |

创建并进入一个IKE ketchain视图 |

|

pre-shared-key { address { ipv4-address [ mask | mask-length ] | ipv6 ipv6-address [ prefix-length ] } | hostname host-name } key { cipher cipher-key | simple simple-key } |

配置预共享密钥 |

|

ike profile profile-name |

创建IKE profile,并进入IKE profile视图 |

|

keychain keychain-name |

指定采用预共享密钥认证时使用的IKE keychain |

|

proposal proposal-number&<1-6> |

配置IKE profile引用的IKE提议 |

|

match remote { certificate policy-name | identity { address { { ipv4-address [ mask | mask-length ] | range low-ipv4-address high-ipv4-address } | ipv6 { ipv6-address [ prefix-length ] | range low-ipv6-address high-ipv6-address } } [ vpn-instance vpn-name ] | fqdn fqdn-name | user-fqdn user-fqdn-name } } |

配置一条用于匹配对端身份的规则 |

|

ipsec transform-set transform-set-name |

创建IPsec安全提议,并进入IPsec安全提议视图 |

|

ipsec { ipv6-policy-template | policy-template } template-name seq-number |

用来创建一个IPsec安全策略模板,并进入IPsec安全策略模板视图 |

|

ipsec { ipv6-policy | policy } policy-name seq-number isakmp template template-name |

用来引用IPsec安全策略模板创建一条IKE协商方式的IPsec安全策略。 |

|

transform-set transform-set-name&<1-6> |

指定IPsec安全策略/IPsec安全策略模板/IPsec安全框架所引用的IPsec安全提议 |

|

ike-profile profile-name |

指定IPsec安全策略/IPsec安全策略模板引用的IKE profile |

4.7 思考题

1. 连接VPN时如果设备上报以下信息,错误原因可能是什么?

%Sep 11 12:16:27:510 2018 FW IKE/6/IKE_P1_SA_ESTABLISH_FAIL: -COntext=1; Failed to establish phase 1 in Main mode IKE_P1_STATE_INIT state.

Reason: No acceptable transform.

SA information:

Role: responder

Local IP: 10.0.2.20

Local ID type: Unknown

Local ID:

Local port: 500

Retransmissions: 0

Remote IP: 172.31.2.7

Remote ID type: Unknown

Remote ID:

Remote port: 500

Recived retransmissions: 0

Inside VPN instance:

Outside VPN instance:

Initiator COOKIE: 4a50d658887e30bf

Responder COOKIE: 011df8f1d3f8240f

Connection ID: 15

Tunnel ID: 4294967295

IKE profile name:

答:IKE第一阶段协商失败,IKE策略名称为空,说明IKE参数不对称。其中最可能出错的地方是IKE提议,IKE proposal由手机侧发起且不可配置,防火墙侧必须保证协商双方具有相同的加密算法、认证方法、认证算法和DH group标识。

IKE提议内容可以通过抓包确认,缺省情况下,防火墙IKE第一阶段密钥协商时所使用的DH密钥交换参数为group1,即768-bit的Diffie-Hellman group,而手机侧不使用group1,造成IKE提议协商错误。

图4-8 防火墙外网接口抓包

- 2026-05-14回答

- 评论(0)

- 举报

-

(0)

防火墙侧(V7平台)关键配置命令

配置给远程终端分配的地址池

ipsec pool ipsec-remote 1 172.16.100.0 24

gateway 172.16.100.1

配置IKE对等体,推荐野蛮模式适配无固定公网IP的终端

ike peer remote-peer

pre-shared-key simple 自定义预共享密钥

ike-mode aggressive

proposal 1

nat-traversal

配置IPSec策略模板

ipsec transform-set remote-ts

esp encryption-algorithm aes-256

esp authentication-algorithm sha2-256

ipsec policy-template remote-temp 1

transform-set remote-ts

ike-peer remote-peer

pool ipsec-remote 1

外网接口绑定IPSec策略

ipsec policy ipsec-remote 10 isakmp

template remote-temp 1

interface 外网物理接口

ipsec-policy ipsec-remote

配置安全策略放通流量:外网→内网,源地址为IPSec地址池段,目的为公司内网段,动作允许

官方完整教程路径

H3C官网→支持→文档中心→安全→对应防火墙型号的配置指导→IPSec VPN配置指导→「远程接入IPSec VPN」章节,包含全步骤配置+Windows/macOS/Linux多系统客户端对接图文教程。

注意提前确认防火墙外网口UDP500、UDP4500端口未被运营商拦截。

- 2026-05-14回答

- 评论(0)

- 举报

-

(0)

暂无评论

参考手册案例配置 1.16.10 主机与网关之间采用IKE方式建立保护IPv4报文的IPsec隧道配置举例(本地扩展认证及地址授权方式)

打开你的电脑,在浏览器输入知了社区,找到这个帖子,要么在别人下面评论,要么点我的头像。

- 2026-05-14回答

- 评论(0)

- 举报

-

(0)

暂无评论

一、防火墙配置(L2TP over IPsec,命令行)

1. 基础环境(接口、安全域)

# 公网接口(示例G1/0/1,接互联网)

interface GigabitEthernet1/0/1

port link-mode route

ip address 202.100.1.1 255.255.255.252 # 公网IP

service-manage ping permit

# 内网接口(示例G1/0/2,接内网)

interface GigabitEthernet1/0/2

port link-mode route

ip address 192.168.1.1 255.255.255.0

# 安全域放通

security-zone name Trust

import interface GigabitEthernet1/0/2

security-zone name Untrust

import interface GigabitEthernet1/0/1

2. 配置 IPsec(IKE+ESP,预共享密钥)

# 1. IKE提议(第一阶段加密认证)

ike proposal 10

encryption-algorithm aes-128

authentication-algorithm sha1

dh group14

quit

# 2. IKE对等体(预共享密钥,客户端用野蛮模式)

ike profile L2TP-IKE

proposal 10

pre-shared-key simple vpn123456 # 客户端密钥一致

exchange-mode aggressive # 客户端拨号必须野蛮模式

match remote identity any

quit

# 3. IPsec提议(第二阶段ESP加密)

ipsec transform-set L2TP-ESP

esp encryption-algorithm aes-128

esp authentication-algorithm sha1

quit

# 4. IPsec策略模板(动态匹配客户端)

ipsec policy-template L2TP-TPL 1

transform-set L2TP-ESP

ike-profile L2TP-IKE

quit

# 5. IPsec策略(绑定模板,公网接口调用)

ipsec policy L2TP-POL 1 isakmp template L2TP-TPL

quit

interface GigabitEthernet1/0/1

ipsec policy L2TP-POL

quit

3. 配置 L2TP(地址池、用户、虚模板)

# 1. L2TP地址池(给客户端分配内网IP,避开内网网段)

ip pool L2TP-POOL 10.10.10.100 10.10.10.200

# 2. 本地用户(VPN拨号账号密码)

local-user vpnuser class manage

password simple vpn123456

service-type ppp

# 3. PPP认证域(绑定用户)

domain system

ppp authentication-method chap

# 4. 虚模板(L2TP隧道接口)

interface Virtual-Template1

ip address 10.10.10.1 255.255.255.0

ppp authentication-mode chap domain system

remote address pool L2TP-POOL

# 5. L2TP启用,绑定虚模板

l2tp enable

l2tp-group 1

allow l2tp

virtual-template 1

quit

# 6. 安全策略放通(Untrust→Local、Untrust→Trust)

security-policy

rule name L2TP-IN

source-zone Untrust

destination-zone Local

service l2tp

service ike

service esp

action permit

rule name L2TP-TO-TRUST

source-zone Untrust

destination-zone Trust

source-address 10.10.10.0 24

action permit

# 7. 静态路由(客户端回包到内网)

ip route-static 192.168.1.0 24 192.168.1.1

二、Windows 电脑客户端配置(系统自带,无需软件)

1. 添加 VPN 连接

- 打开 设置 → 网络和 Internet → VPN → 添加 VPN 连接

- 填写:

- VPN 提供商:Windows(内置)

- 连接名称:公司 L2TP VPN(自定义)

- 服务器名称或地址:防火墙公网 IP(202.100.1.1)

- VPN 类型:L2TP/IPsec

- 登录信息类型:用户名和密码

- 用户名:vpnuser

- 密码:vpn123456

- 点击 保存

2. 设置 IPsec 预共享密钥(关键!)

- 选中刚创建的 VPN → 高级选项 → VPN 属性 → 安全 → IPsec 设置

- 勾选 使用预共享密钥,输入密钥:vpn123456(和防火墙一致)

- 确定保存

3. 连接 VPN 并测试

- 点击 VPN → 连接,提示 “已连接” 即成功

- 测试:

ping 192.168.1.1(防火墙内网口)、ping 内网服务器IP

三、常见报错解决(Windows)

- 报错:安全层协商错误管理员 CMD 执行以下命令,重启电脑:bash运行

reg add HKLM\SYSTEM\CurrentControlSet\Services\RasMan\Parameters /v ProhibitIpSec /t REG_DWORD /d 0 /f reg add HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent /v AssumeUDPEncapsulationContextOnSendRule /t REG_DWORD /d 2 /f - 报错:809(无法建立 L2TP 隧道):检查防火墙公网 IP 连通性、端口 1701(L2TP)/500(IKE)/4500(NAT-T)是否放行

四、关键注意事项

- 防火墙公网 IP 必须固定,端口 1701/500/4500 放行

- 客户端和防火墙预共享密钥、加密算法(aes-128/sha1)必须一致

- L2TP 地址池(10.10.10.0/24)不能和内网(192.168.1.0/24)冲突

- 2026-05-14回答

- 评论(0)

- 举报

-

(0)

暂无评论

可以,使用电脑通过IPsec VPN连接防火墙来访问公司内网,是远程办公的一个标准方案。

H3C 防火墙主要支持两种配置模式,我帮你梳理了它们的区别和配置要点:

📋 两种主流方案的对比

| 特性 | 方案一:L2TP Over IPsec | 方案二:纯 IPsec (IKEv2) |

|---|---|---|

| 客户端工具 | H3C官方 iNode 客户端 或 系统自带VPN | 系统自带VPN客户端 (高版本Win/Android/iOS) |

| 用户认证 | 支持,通过用户名+密码(可结合 EIA 等 AAA 服务器) | 有限/不支持,通常仅依靠预共享密钥(PSK)或证书验证设备 |

| 地址分配 | 灵活,可为每个拨入用户分配固定/动态IP | 复杂,需配置 IKEv2 地址池 |

| 配置复杂度 | 中等。需分别配置 L2TP 和 IPsec 部分,且 L2TP 流量必须被 IPsec 保护(关键命令 ipsec policy) | 较高。需处理 IKEv2 策略、地址池等,配置需与多种终端兼容 |

| 适用场景 | 需要用户认证、权限精细管理的标准远程办公 | 无需用户级别认证,或仅需移动端原生接入的场景 |

方案详解与配置要点

方案一:L2TP Over IPsec (H3C iNode 客户端)

这是功能最全的方案,通过 L2TP 处理用户认证,再为整条隧道添加 IPsec 加密。

防火墙侧配置要点:

配置 L2TP:启用 L2TP 服务,创建用户,并配置虚拟模板接口(VT)。

配置 IPsec:创建一个 IPsec 策略,用于加密 L2TP 流量。

关键一步:关联保护:在 L2TP 的虚拟模板接口(VT)视图下,必须执行

ipsec policy <策略名>命令,将 IPsec 策略关联到 L2TP 隧道。注意:如果未配置此命令,L2TP 将以“裸奔”模式运行,流量是不加密的。

配置安全策略:在防火墙涉及的安全域之间(例如

Untrust到Local、Trust),放通UDP 500和4500端口,以及 L2TP 使用的UDP 1701端口。

教程资源:

官方教程:H3C 官网的 《17-H3C EIA L2TP IPsec VPN接入典型配置举例》,包含从 EIA 认证、LNS 网关到 iNode 客户端配置的完整步骤。

方案二:纯 IPsec/IKEv2 (系统自带客户端)

此方案无需安装专用客户端,利用手机、笔记本电脑等终端自带VPN功能即可,但配置难度较高。

终端配置要点 (示例:Windows)

您有两种方式配置 Windows 自带的 IPsec VPN 客户端:

方式A:使用netsh命令行(更快捷)

以管理员身份运行

cmd或powershell执行以下命令创建IPsec策略,可根据需要替换密钥和算法参数:

netsh ipsec static add policy win2vsr mmsec="3DES-SHA1-2" mmlifetime=1440 # 创建IP筛选器列表 netsh ipsec static add filterlist win2vsr netsh ipsec static add filterlist vsr2win # 创建筛选器操作(ESP封装,MD5完整性校验,DES加密) netsh ipsec static add filteraction name=win2vsr action=negotiate qmsec="ESP[MD5,DES]" # 创建规则(关联策略、筛选器、操作,并指定预共享密钥) netsh ipsec static add rule name=win2vsr policy=win2vsr filterlist=win2vsr filteraction=win2vsr tunnel=<防火墙公网IP> cOnntype=all kerberos=no psk=<你的预共享密钥> netsh ipsec static add rule name=vsr2win policy=win2vsr filterlist=vsr2win filteraction=win2vsr tunnel=<你的电脑IP> cOnntype=all kerberos=no psk=<你的预共享密钥> # 激活策略 netsh ipsec static set policy name=win2vsr assign=yes,上述命令示例基于特定的算法组合(DES/MD5)。在生产环境中,建议根据您的安全要求替换为更安全的算法(如AES/SHA256)。详细参数说明可参考CSDN相关技术博客# 创建IPsec策略(名称、加密算法、生存时间)方式B:使用图形化界面(更直观)

按

Win + R,输入secpol.msc并回车,打开“本地安全策略”。右键点击 “IP安全策略,在本地计算机”,选择 “创建IP安全策略”。

按向导创建新策略,在配置规则时,选择 “隧道终结点由下列IP地址指定”,并填入防火墙的公网IP。

为隧道配置“IP筛选器列表”和“筛选器操作”(即两端需加密通信的网段),并选择使用 “预共享密钥” 进行身份验证。

创建完成后,在“本地安全策略”窗口中,右键点击新策略并选择 “分配” 来激活它。

- 2026-05-14回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论