F1000-E-SI 配置SSL VPN

- 1关注

- 1收藏,2826浏览

最佳答案

按照典配确认 防火墙侧配置是否完整.。典配见下,确认地址池地址是否配置

http://www.h3c.com/cn/d_201901/1145529_30005_0.htm#_Toc534208458

1.23.5 IP接入配置举例(缺省证书)

1. 组网需求

Device为SSL VPN网关设备,连接公网用户和企业私有网络。用户通过Device可以通过IP

接入方式安全地访问私有网络内的Server。Device采用本地认证和授权方式对用户进行认证和授权。

2. 组网图

图1-32 IP接入配置组网图(缺省证书)

3. 配置步骤

![]()

· 请确保SSL VPN用户和SSL VPN网关设备Device间的路由可达。

· 请确保SSL VPN网关设备Device与Server间的路由可达。

· Server上存在到达网段10.1.1.0/24的路由。

(1) 配置接口IP地址、路由、安全域及域间安全策略保证网络可达,具体配置步骤略

(2) 配置SSL VPN网关

# 配置SSL VPN网关gw的IP地址为1.1.1.2,端口号为4430。

<Device> system-view

[Device] sslvpn gateway gw

[Device-sslvpn-gateway-gw] ip address 1.1.1.2 port 4430

[Device-sslvpn-gateway-gw] service enable

[Device-sslvpn-gateway-gw] quit

(3) 创建SSL VPN客户端地址池

# 创建为SSL VPN客户端分配地址的地址池sslvpnpool,地址范围为10.1.1.1~10.1.1.10。

[Device] sslvpn ip address-pool sslvpnpool 10.1.1.1 10.1.1.10

(4) 创建SSL VPN AC接口

# 创建SSL VPN AC接口1,配置该接口的IP地址为10.1.1.100/24。

[Device] interface sslvpn-ac 1

[Device-SSLVPN-AC1] ip address 10.1.1.100 24

[Device-SSLVPN-AC1] quit

(5) 配置SSL VPN访问实例

# 配置SSL VPN访问实例ctxip,引用SSL VPN网关gw,指定域名为domainip。

[Device] sslvpn context ctxip

[Device-sslvpn-context-ctxip] gateway gw domain domainip

# 配置IP接入引用的SSL VPN AC接口1.

[Device-sslvpn-context-ctxip] ip-tunnel interface sslvpn-ac 1

# 创建路由表rtlist,并添加路由表项20.2.2.0/24。

[Device-sslvpn-context-ctxip] ip-route-list rtlist

[Device-sslvpn-context-ctxip-route-list-rtlist] include 20.2.2.0 24

[Device-sslvpn-context-ctxip-route-list-rtlist] quit

# 引用SSL VPN客户端地址池sslvpnpool。

[Device-sslvpn-context-ctxip] ip-tunnel address-pool sslvpnpool mask 24

# 创建SSL VPN策略组resourcegrp,引用路由列表rtlist,并同时配置对IP接入进行ACL过滤。

[Device-sslvpn-context-ctxip] policy-group resourcegrp

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] ip-tunnel access-route ip-route-list rtlist

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] filter ip-tunnel acl 3000

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] quit

# 开启SSL VPN访问实例ctxip。

[Device-sslvpn-context-ctxip] service enable

[Device-sslvpn-context-ctxip] quit

# 创建ACL 3000,规则为允许源IP为10.1.1.0/24的报文访问目标IP网段20.2.2.0/24。

[Device] acl advanced 3000

[Device-acl-ipv4-adv-3000] rule permit ip source 10.1.1.0 0.0.0.255 destination 20.2.2.0 0.0.0.255

[Device-acl-ipv4-adv-3000] quit

(6) 配置SSL VPN用户

# 创建本地SSL VPN用户sslvpnuser,密码为123456,用户角色为network-operator,授权用户的SSL VPN策略组为resourcegrp。

[Device] local-user sslvpnuser class network

[Device-luser-network-sslvpnuser] password simple 123456

[Device-luser-network-sslvpnuser] service-type sslvpn

[Device-luser-network-sslvpnuser] authorization-attribute sslvpn-policy-group resourcegrp

[Device-luser-network-sslvpnuser] authorization-attribute user-role network-operator

[Device-luser-network-sslvpnuser] quit

4. 验证配置

# 在Device上查看SSL VPN网关状态,可见SSL VPN网关gw处于Up状态。

[Device] display sslvpn gateway

Gateway name: gw

Operation state: Up

IP: 1.1.1.2 Port: 4430

Front VPN instance: Not configured

# 在Device上查看SSL VPN访问实例状态,可见SSL VPN访问实例ctx处于Up状态。

[Device] display sslvpn context

Context name: ctxip

Operation state: Up

AAA domain: Not specified

Certificate authentication: Disabled

Password authentication: Enabled

Authentication use: All

Dynamic password: Disabled

Code verification: Disabled

Default policy group: Not configured

Associated SSL VPN gateway: gw

Domain name: domainip

Maximum users allowed: 1048575

VPN instance: Not configured

Idle timeout: 30 min

# SSL VPN用户sslvpnuser在PC浏览器上输入https://1.1.1.2:4430/,进入Domain List页面,如下图所示。

![]()

因为SSL VPN网关设备使用缺省证书(自签名),因此在访问SSL VPN网关的时候浏览器会提示非安全连接。

图1-33 Domain List页面

# 选择domainip进入登录页面,输入用户sslvpnuser和密码123456。

图1-34 登录页面

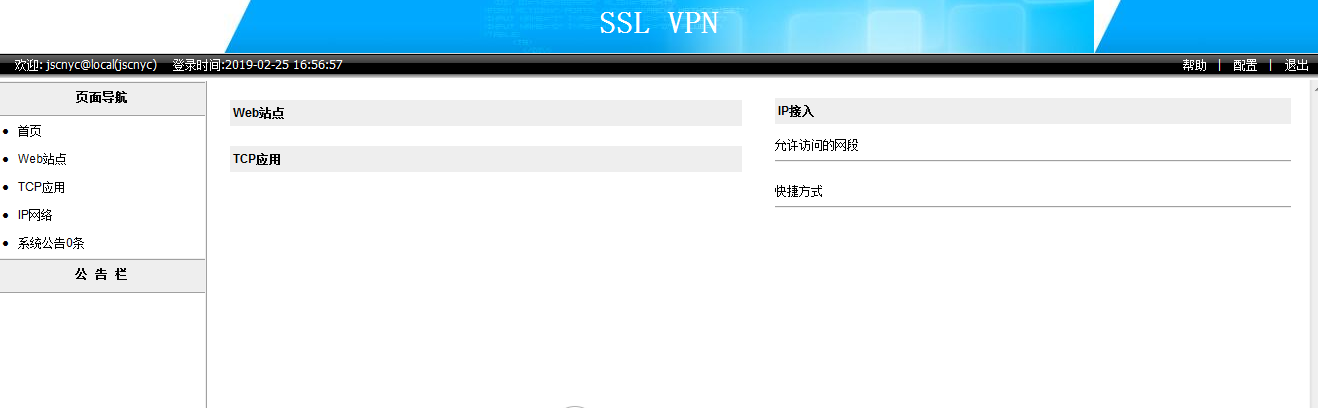

# 单击<登录>按钮,可以成功登录SSL VPN网关。在网页的应用程序栏中选择“启动IP客户端应用程序”,如下图所示。

图1-35 应用程序列表

# 单击<启动>按钮,下载IP接入客户端软件Svpnclient并安装,安装完成后,启动iNode客户端,输入如下图所示的参数。

图1-36 iNode客户端

# 单击<连接>按钮,成功登录SSL VPN客户端,如下图所示。

图1-37 成功登录SSL VPN网关

# SSL VPN用户sslvpnuser可以Ping通服务器地址20.2.2.2,如下图所示。

图1-38 SSL VPN用户Ping服务器

# 在Device上可以看到SSL VPN用户sslvpnuser的会话信息。

[Device] display sslvpn session user sslvpnuser

User : sslvpnuser

Context : ctxip

Policy group : resourcegrp

Idle timeout : 30 min

Created at : 16:38:48 UTC Wed 07/26/2017

Lastest : 16:47:41 UTC Wed 07/26/2017

User IPv4 address : 172.16.1.16

Alloced IP : 10.1.1.1

Session ID : 14

Web browser/OS : Windows

- 2019-02-25回答

- 评论(1)

- 举报

-

(0)

http://www.h3c.com/cn/d_201901/1145529_30005_0.htm#_Toc534208458 1.23.5 IP接入配置举例(缺省证书) 1. 组网需求 Device为SSL VPN网关设备,连接公网用户和企业私有网络。用户通过Device可以通过IP 接入方式安全地访问私有网络内的Server。Device采用本地认证和授权方式对用户进行认证和授权。 2. 组网图 图1-32 IP接入配置组网图(缺省证书) 3. 配置步骤 说明 · 请确保SSL VPN用户和SSL VPN网关设备Device间的路由可达。 · 请确保SSL VPN网关设备Device与Server间的路由可达。 · Server上存在到达网段10.1.1.0/24的路由。 (1) 配置接口IP地址、路由、安全域及域间安全策略保证网络可达,具体配置步骤略 (2) 配置SSL VPN网关 # 配置SSL VPN网关gw的IP地址为1.1.1.2,端口号为4430。 <Device> system-view [Device] sslvpn gateway gw [Device-sslvpn-gateway-gw] ip address 1.1.1.2 port 4430 [Device-sslvpn-gateway-gw] service enable [Device-sslvpn-gateway-gw] quit (3) 创建SSL VPN客户端地址池 # 创建为SSL VPN客户端分配地址的地址池sslvpnpool,地址范围为10.1.1.1~10.1.1.10。 [Device] sslvpn ip address-pool sslvpnpool 10.1.1.1 10.1.1.10 (4) 创建SSL VPN AC接口 # 创建SSL VPN AC接口1,配置该接口的IP地址为10.1.1.100/24。 [Device] interface sslvpn-ac 1 [Device-SSLVPN-AC1] ip address 10.1.1.100 24 [Device-SSLVPN-AC1] quit (5) 配置SSL VPN访问实例 # 配置SSL VPN访问实例ctxip,引用SSL VPN网关gw,指定域名为domainip。 [Device] sslvpn context ctxip [Device-sslvpn-context-ctxip] gateway gw domain domainip # 配置IP接入引用的SSL VPN AC接口1. [Device-sslvpn-context-ctxip] ip-tunnel interface sslvpn-ac 1 # 创建路由表rtlist,并添加路由表项20.2.2.0/24。 [Device-sslvpn-context-ctxip] ip-route-list rtlist [Device-sslvpn-context-ctxip-route-list-rtlist] include 20.2.2.0 24 [Device-sslvpn-context-ctxip-route-list-rtlist] quit # 引用SSL VPN客户端地址池sslvpnpool。 [Device-sslvpn-context-ctxip] ip-tunnel address-pool sslvpnpool mask 24 # 创建SSL VPN策略组resourcegrp,引用路由列表rtlist,并同时配置对IP接入进行ACL过滤。 [Device-sslvpn-context-ctxip] policy-group resourcegrp [Device-sslvpn-context-ctxip-policy-group-resourcegrp] ip-tunnel access-route ip-route-list rtlist [Device-sslvpn-context-ctxip-policy-group-resourcegrp] filter ip-tunnel acl 3000 [Device-sslvpn-context-ctxip-policy-group-resourcegrp] quit # 开启SSL VPN访问实例ctxip。 [Device-sslvpn-context-ctxip] service enable [Device-sslvpn-context-ctxip] quit # 创建ACL 3000,规则为允许源IP为10.1.1.0/24的报文访问目标IP网段20.2.2.0/24。 [Device] acl advanced 3000 [Device-acl-ipv4-adv-3000] rule permit ip source 10.1.1.0 0.0.0.255 destination 20.2.2.0 0.0.0.255 [Device-acl-ipv4-adv-3000] quit (6) 配置SSL VPN用户 # 创建本地SSL VPN用户sslvpnuser,密码为123456,用户角色为network-operator,授权用户的SSL VPN策略组为resourcegrp。 [Device] local-user sslvpnuser class network [Device-luser-network-sslvpnuser] password simple 123456 [Device-luser-network-sslvpnuser] service-type sslvpn [Device-luser-network-sslvpnuser] authorization-attribute sslvpn-policy-group resourcegrp [Device-luser-network-sslvpnuser] authorization-attribute user-role network-operator [Device-luser-network-sslvpnuser] quit 4. 验证配置 # 在Device上查看SSL VPN网关状态,可见SSL VPN网关gw处于Up状态。 [Device] display sslvpn gateway Gateway name: gw Operation state: Up IP: 1.1.1.2 Port: 4430 Front VPN instance: Not configured # 在Device上查看SSL VPN访问实例状态,可见SSL VPN访问实例ctx处于Up状态。 [Device] display sslvpn context Context name: ctxip Operation state: Up AAA domain: Not specified Certificate authentication: Disabled Password authentication: Enabled Authentication use: All Dynamic password: Disabled Code verification: Disabled Default policy group: Not configured Associated SSL VPN gateway: gw Domain name: domainip Maximum users allowed: 1048575 VPN instance: Not configured Idle timeout: 30 min # SSL VPN用户sslvpnuser在PC浏览器上输入https://1.1.1.2:4430/,进入Domain List页面,如下图所示。 说明 因为SSL VPN网关设备使用缺省证书(自签名),因此在访问SSL VPN网关的时候浏览器会提示非安全连接。 图1-33 Domain List页面 # 选择domainip进入登录页面,输入用户sslvpnuser和密码123456。 图1-34 登录页面 # 单击<登录>按钮,可以成功登录SSL VPN网关。在网页的应用程序栏中选择“启动IP客户端应用程序”,如下图所示。 图1-35 应用程序列表 # 单击<启动>按钮,下载IP接入客户端软件Svpnclient并安装,安装完成后,启动iNode客户端,输入如下图所示的参数。 图1-36 iNode客户端 # 单击<连接>按钮,成功登录SSL VPN客户端,如下图所示。 图1-37 成功登录SSL VPN网关 # SSL VPN用户sslvpnuser可以Ping通服务器地址20.2.2.2,如下图所示。 图1-38 SSL VPN用户Ping服务器 # 在Device上可以看到SSL VPN用户sslvpnuser的会话信息。 [Device] display sslvpn session user sslvpnuser User : sslvpnuser Context : ctxip Policy group : resourcegrp Idle timeout : 30 min Created at : 16:38:48 UTC Wed 07/26/2017 Lastest : 16:47:41 UTC Wed 07/26/2017 User IPv4 address : 172.16.1.16 Alloced IP : 10.1.1.1 Session ID : 14 Web browser/OS : Windows

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

http://www.h3c.com/cn/d_201901/1145529_30005_0.htm#_Toc534208458 1.23.5 IP接入配置举例(缺省证书) 1. 组网需求 Device为SSL VPN网关设备,连接公网用户和企业私有网络。用户通过Device可以通过IP 接入方式安全地访问私有网络内的Server。Device采用本地认证和授权方式对用户进行认证和授权。 2. 组网图 图1-32 IP接入配置组网图(缺省证书) 3. 配置步骤 说明 · 请确保SSL VPN用户和SSL VPN网关设备Device间的路由可达。 · 请确保SSL VPN网关设备Device与Server间的路由可达。 · Server上存在到达网段10.1.1.0/24的路由。 (1) 配置接口IP地址、路由、安全域及域间安全策略保证网络可达,具体配置步骤略 (2) 配置SSL VPN网关 # 配置SSL VPN网关gw的IP地址为1.1.1.2,端口号为4430。 <Device> system-view [Device] sslvpn gateway gw [Device-sslvpn-gateway-gw] ip address 1.1.1.2 port 4430 [Device-sslvpn-gateway-gw] service enable [Device-sslvpn-gateway-gw] quit (3) 创建SSL VPN客户端地址池 # 创建为SSL VPN客户端分配地址的地址池sslvpnpool,地址范围为10.1.1.1~10.1.1.10。 [Device] sslvpn ip address-pool sslvpnpool 10.1.1.1 10.1.1.10 (4) 创建SSL VPN AC接口 # 创建SSL VPN AC接口1,配置该接口的IP地址为10.1.1.100/24。 [Device] interface sslvpn-ac 1 [Device-SSLVPN-AC1] ip address 10.1.1.100 24 [Device-SSLVPN-AC1] quit (5) 配置SSL VPN访问实例 # 配置SSL VPN访问实例ctxip,引用SSL VPN网关gw,指定域名为domainip。 [Device] sslvpn context ctxip [Device-sslvpn-context-ctxip] gateway gw domain domainip # 配置IP接入引用的SSL VPN AC接口1. [Device-sslvpn-context-ctxip] ip-tunnel interface sslvpn-ac 1 # 创建路由表rtlist,并添加路由表项20.2.2.0/24。 [Device-sslvpn-context-ctxip] ip-route-list rtlist [Device-sslvpn-context-ctxip-route-list-rtlist] include 20.2.2.0 24 [Device-sslvpn-context-ctxip-route-list-rtlist] quit # 引用SSL VPN客户端地址池sslvpnpool。 [Device-sslvpn-context-ctxip] ip-tunnel address-pool sslvpnpool mask 24 # 创建SSL VPN策略组resourcegrp,引用路由列表rtlist,并同时配置对IP接入进行ACL过滤。 [Device-sslvpn-context-ctxip] policy-group resourcegrp [Device-sslvpn-context-ctxip-policy-group-resourcegrp] ip-tunnel access-route ip-route-list rtlist [Device-sslvpn-context-ctxip-policy-group-resourcegrp] filter ip-tunnel acl 3000 [Device-sslvpn-context-ctxip-policy-group-resourcegrp] quit # 开启SSL VPN访问实例ctxip。 [Device-sslvpn-context-ctxip] service enable [Device-sslvpn-context-ctxip] quit # 创建ACL 3000,规则为允许源IP为10.1.1.0/24的报文访问目标IP网段20.2.2.0/24。 [Device] acl advanced 3000 [Device-acl-ipv4-adv-3000] rule permit ip source 10.1.1.0 0.0.0.255 destination 20.2.2.0 0.0.0.255 [Device-acl-ipv4-adv-3000] quit (6) 配置SSL VPN用户 # 创建本地SSL VPN用户sslvpnuser,密码为123456,用户角色为network-operator,授权用户的SSL VPN策略组为resourcegrp。 [Device] local-user sslvpnuser class network [Device-luser-network-sslvpnuser] password simple 123456 [Device-luser-network-sslvpnuser] service-type sslvpn [Device-luser-network-sslvpnuser] authorization-attribute sslvpn-policy-group resourcegrp [Device-luser-network-sslvpnuser] authorization-attribute user-role network-operator [Device-luser-network-sslvpnuser] quit 4. 验证配置 # 在Device上查看SSL VPN网关状态,可见SSL VPN网关gw处于Up状态。 [Device] display sslvpn gateway Gateway name: gw Operation state: Up IP: 1.1.1.2 Port: 4430 Front VPN instance: Not configured # 在Device上查看SSL VPN访问实例状态,可见SSL VPN访问实例ctx处于Up状态。 [Device] display sslvpn context Context name: ctxip Operation state: Up AAA domain: Not specified Certificate authentication: Disabled Password authentication: Enabled Authentication use: All Dynamic password: Disabled Code verification: Disabled Default policy group: Not configured Associated SSL VPN gateway: gw Domain name: domainip Maximum users allowed: 1048575 VPN instance: Not configured Idle timeout: 30 min # SSL VPN用户sslvpnuser在PC浏览器上输入https://1.1.1.2:4430/,进入Domain List页面,如下图所示。 说明 因为SSL VPN网关设备使用缺省证书(自签名),因此在访问SSL VPN网关的时候浏览器会提示非安全连接。 图1-33 Domain List页面 # 选择domainip进入登录页面,输入用户sslvpnuser和密码123456。 图1-34 登录页面 # 单击<登录>按钮,可以成功登录SSL VPN网关。在网页的应用程序栏中选择“启动IP客户端应用程序”,如下图所示。 图1-35 应用程序列表 # 单击<启动>按钮,下载IP接入客户端软件Svpnclient并安装,安装完成后,启动iNode客户端,输入如下图所示的参数。 图1-36 iNode客户端 # 单击<连接>按钮,成功登录SSL VPN客户端,如下图所示。 图1-37 成功登录SSL VPN网关 # SSL VPN用户sslvpnuser可以Ping通服务器地址20.2.2.2,如下图所示。 图1-38 SSL VPN用户Ping服务器 # 在Device上可以看到SSL VPN用户sslvpnuser的会话信息。 [Device] display sslvpn session user sslvpnuser User : sslvpnuser Context : ctxip Policy group : resourcegrp Idle timeout : 30 min Created at : 16:38:48 UTC Wed 07/26/2017 Lastest : 16:47:41 UTC Wed 07/26/2017 User IPv4 address : 172.16.1.16 Alloced IP : 10.1.1.1 Session ID : 14 Web browser/OS : Windows