求一个防火墙pppoe拨号+地址映射出去配置模板,不要链接

- 1关注

- 1收藏,2771浏览

最佳答案

2.2.3 配置拨号接口

1. 功能简介

在配置PPPoE会话之前,需要先配置一个Dialer接口,并在接口上开启共享DDR。每个PPPoE会话唯一对应一个Dialer bundle,而每个Dialer bundle又唯一对应一个Dialer接口。这样就相当于通过一个Dialer接口可以创建一个PPPoE会话。

2. 配置步骤

(1) 进入系统视图。

system-view

(2) 创建拨号访问组,并配置拨号控制规则。

dialer-group group-number rule { ip | ipv6 } { deny | permit | acl { acl-number | name acl-name } }

仅工作在按需拨号模式下需要配置本命令。

(3) 创建Dialer接口,并进入该Dialer接口视图。

interface dialer number

(4) 配置接口IP地址。

ip address { address mask | ppp-negotiate }

缺省情况下,接口未配置IP地址。

(5) 开启共享DDR。

dialer bundle enable

缺省情况下,接口上未开启共享DDR。

(6) 配置该拨号接口关联的拨号访问组,将该接口与拨号控制规则关联起来。

dialer-group group-number

缺省情况下,接口不与任何拨号访问组相关联。

仅工作在按需拨号模式下需要配置本命令。

(7) 配置链路空闲时间。

dialer timer idle idle [ in | in-out ]

缺省情况下,链路空闲时间为120秒。

未配置dialer diagnose时,当idle配置为0时,PPPoE会话工作在永久在线模式下,不为0时工作在按需拨号模式下。

(8) 配置DDR应用工作在诊断模式。

dialer diagnose [ interval interval ]

缺省情况下,工作在非诊断模式。

当工作在永久在线模式或者诊断模式情况下不要配置本命令。

(9) (可选)配置DDR自动拨号的间隔时间。

dialer timer autodial autodial-interval

缺省情况下,DDR自动拨号的间隔时间为300秒。

当链路断开后将启动自动拨号定时器,等待自动拨号定时器超时后再重新发起呼叫。

为了在链路断开时可以尽快自动重新拨号,建议将自动拨号的时间间隔配置的小一些。

(10) (可选)配置Dialer接口的MTU值。

mtu size

缺省情况下,Dialer接口的MTU值为1500字节。

对于PPPoE Client应用的Dialer接口,应修改其MTU值,保证分片后的报文加上2个字节的PPP头和6个字节的PPPoE头之后的总长度不超过对应PPPoE会话所在接口的MTU值。

2.7.3 配置普通内部服务器

(1) 进入系统视图。

system-view

(2) 进入接口视图。

interface interface-type interface-number

(3) 配置普通内部服务器。请至少选择其中一项进行配置。

¡ 外网地址单一,未使用外网端口或外网端口单一。

nat server [ protocol pro-type ] global { global-address | current-interface | interface interface-type interface-number } [global-port ] [ vpn-instance global-vpn-instance-name ] inside local-address [ local-port ] [ vpn-instance local-vpn-instance-name ] [ acl { ipv4-acl-number | name ipv4-acl-name } ] [ reversible ] [ rule rule-name ] [ disable ] [ description text ] [counting ]

¡ 外网地址单一,外网端口连续。

nat server protocol pro-type global { global-address | current-interface | interface interface-type interface-number }global-port1 global-port2 [ vpn-instance global-vpn-instance-name ] inside { { local-address | local-address1 local-address2 } local-port | local-address local-port1 local-port2 } [ vpn-instance local-vpn-instance-name ] [ acl { ipv4-acl-number | nameipv4-acl-name } ] [ rule rule-name ] [ disable ] [ description text ] [ counting ]

¡ 外网地址连续,未使用外网端口或外网端口单一。

nat server protocol pro-type global global-address1 global-address2 [ global-port ] [ vpn-instance global-vpn-instance-name ] inside { local-address | local-address1 local-address2 } [ local-port ] [ vpn-instance local-vpn-instance-name ] [ acl {ipv4-acl-number | name ipv4-acl-name } ] [ rule rule-name ] [ disable ] [ description text ] [ counting ]

¡ 外网地址连续,外网端口单一。

nat server protocol pro-type global global-address1 global-address2 global-port [ vpn-instance global-vpn-instance-name] inside local-address local-port1 local-port2 [ vpn-instance local-vpn-instance-name ] [ acl { ipv4-acl-number | name ipv4-acl-name } ] [ rule rule-name ] [ disable ] [ description text ] [ counting ]

一个接口下可以配置多个普通内部服务器。

- 2019-12-04回答

- 评论(0)

- 举报

-

(0)

发布内网服务器配置案例

目录

1 配置需求或说明

1.1 适用的产品系列

本案例适用于软件平台为Comware V7系列防火墙:F100-X-G2、F1000-X-G2、F100-WiNet、F1000-AK、F10X0等

注:本案例是在F100-C-G2的Version 7.1.064, Release 9510P08版本上进行配置和验证的。

1.2 配置需求及实现的效果

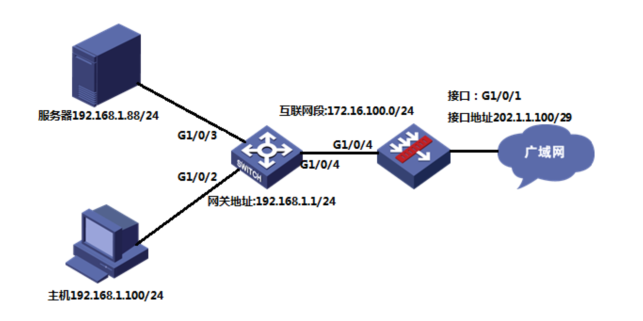

防火墙部署在互联网出口,内网有一台OA服务器192.168.1.88通过防火墙发布了8081端口到外网,内网用户使用192.168.1.88加端口号8081可以正常访问服务器,目前需要实现外用用户通过公网地址202.1.1.100加端口号8081访问OA服务器

2 组网图

3 配置步骤

3.1 配置内部服务器映射(端口映射)

#在外网口填写运营商提供的公网地址,掩码,配置映射,映射端口8081,服务器地址192.168.1.88

<H3C> system-view

[H3C] interface GigabitEthernet1/0/1

[H3C-GigabitEthernet1/0/1]ip add 202.1.1.100 255.255.255.248

[H3C-GigabitEthernet1/0/1]nat server protocol tcp global 202.1.1.100 8081 inside 192.168.1.88 8081

[H3C-GigabitEthernet1/0/1] quit

3.2 配置安全策略(域间策略)

#创建地址对象组,地址对象组名称为OA服务器

[H3C]object-group ip address OA服务器

[H3C-obj-grp-ip-OA服务器]network host address 192.168.1.88

[H3C-obj-grp-ip-OA服务器]quit

#创建服务对象组,服务对象组名称为8081端口,目的端口8081

[H3C]object-group service 8081端口

[H3C-obj-grp-service-8081端口]service tcp destination eq 8081

[H3C-obj-grp-service-8081端口]quit

#创建IPv4对象策略,策略名称为0A服务器

[H3C]object-policy ip OA服务器

[H3C-object-policy-ip-OA服务器]rule 0 pass destination-ip 0A服务器 service 8081端口

#创建安全策略,源安全域为Untrust目的安全域为Trust,放通外网访问OA服务器的8081端口

[H3C]zone-pair security source Untrust destination Trust

[H3C-zone-pair-security-Untrust-Trust]object-policy apply ip OA服务器

[H3C-zone-pair-security-Untrust-Trust]quit

3.3 保存配置

[H3C]save force

- 2019-12-04回答

- 评论(0)

- 举报

-

(0)

暂无评论

1 配置需求或说明

1.1 适用的产品系列

本案例适用于软件平台为Comware V7系列防火墙:F100-X-G2、F1000-X-G2、F100-WiNet、F1000-AK、F10X0等

注:本案例是在F100-C-G2的Version 7.1.064, Release 9510P08版本上进行配置和验证的。

1.2 配置需求及实现的效果

防火墙部署在互联网出口,内网有一台OA服务器192.168.1.88通过防火墙发布了8081端口到外网,内网用户使用192.168.1.88加端口号8081可以正常访问服务器,目前需要实现外用用户通过公网地址202.1.1.100加端口号8081访问OA服务器

2 组网图

3 配置步骤

3.1 配置内部服务器映射(端口映射)

#在外网口填写运营商提供的公网地址,掩码,配置映射,映射端口8081,服务器地址192.168.1.88

<H3C> system-view

[H3C] interface GigabitEthernet1/0/1

[H3C-GigabitEthernet1/0/1]ip add 202.1.1.100 255.255.255.248

[H3C-GigabitEthernet1/0/1]nat server protocol tcp global 202.1.1.100 8081 inside 192.168.1.88 8081

[H3C-GigabitEthernet1/0/1] quit

3.2 配置安全策略(域间策略)

#创建地址对象组,地址对象组名称为OA服务器

[H3C]object-group ip address OA服务器

[H3C-obj-grp-ip-OA服务器]network host address 192.168.1.88

[H3C-obj-grp-ip-OA服务器]quit

#创建服务对象组,服务对象组名称为8081端口,目的端口8081

[H3C]object-group service 8081端口

[H3C-obj-grp-service-8081端口]service tcp destination eq 8081

[H3C-obj-grp-service-8081端口]quit

#创建IPv4对象策略,策略名称为0A服务器

[H3C]object-policy ip OA服务器

[H3C-object-policy-ip-OA服务器]rule 0 pass destination-ip 0A服务器 service 8081端口

#创建安全策略,源安全域为Untrust目的安全域为Trust,放通外网访问OA服务器的8081端口

[H3C]zone-pair security source Untrust destination Trust

[H3C-zone-pair-security-Untrust-Trust]object-policy apply ip OA服务器

[H3C-zone-pair-security-Untrust-Trust]quit

3.3 保存配置

[H3C]save force

另外, F100-C60-wiNet支持web的,可以通过全局下ip https enable和ip http enable开启

如有帮助,谢谢采纳

- 2019-12-04回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论