H3C S3600V2-28TP-SI ACL访问配置

- 0关注

- 1收藏,2447浏览

问题描述:

假设,要求192.168.1.0/24网段用户可以主动访问192.168.2.0/24网段用户,但反过来192.168.2.0/24网段用户不能主动访问192.168.1.0/24。

这种ACL列表具体如何实现?

组网及组网描述:

网关都在H3C S3600V2-28TP-SI上

- 2018-02-07提问

- 举报

-

(0)

最佳答案

可以查下相关手册这个我实现过是可以实现单向限制访问的

- 2018-02-07回答

- 评论(2)

- 举报

-

(0)

packet-filter inbound命令 在 S3600上无法实现

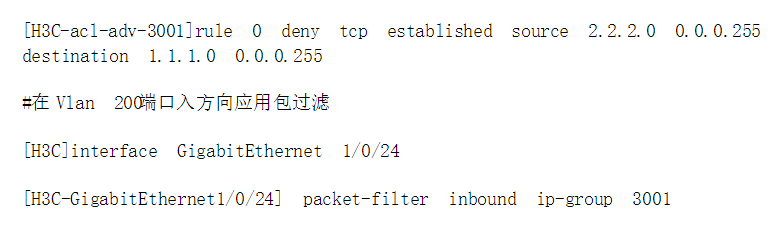

1.5 ACL典型配置举例 1.5.1 应用IPv4 ACL进行报文过滤配置举例 1. 组网需求 要求通过在Device A的端口Ethernet1/0/1上配置IPv4报文过滤功能,实现在每天的8点到18点期间只允许Host A访问互联网,并以10分钟为周期记录IPv4报文过滤的日志信息并输出至控制台。 2. 组网图 图1-1 应用IPv4 ACL进行报文过滤配置组网图 3. 配置步骤 # 创建名为study的时间段,其时间范围为每天的8点到18点。 <DeviceA> system-view [DeviceA] time-range study 8:0 to 18:0 daily # 创建IPv4基本ACL 2009,并制订如下规则:在名为study的时间段内只允许来自Host A的报文通过、禁止来自其它IP地址的报文通过,且在这些规则中对允许通过的报文记录日志信息。 [DeviceA] acl number 2009 [DeviceA-acl-basic-2009] rule permit source 192.168.1.2 0 time-range study logging [DeviceA-acl-basic-2009] rule deny source any time-range study [DeviceA-acl-basic-2009] quit # 配置IPv4报文过滤日志的生成与发送周期为10分钟。 [DeviceA] acl logging frequence 10 # 配置系统信息的输出规则,将级别为informational的日志信息输出至控制台。 [DeviceA] info-center source default channel 0 log level informational # 应用IPv4基本ACL 2009对端口Ethernet1/0/1入方向上的报文进行过滤。 [DeviceA] interface ethernet 1/0/1 [DeviceA-Ethernet1/0/1] packet-filter 2009 inbound [DeviceA-Ethernet1/0/1] quit 官网文档有

- 2018-02-07回答

- 评论(1)

- 举报

-

(0)

HW的可以实现单向访问,利用TCP中间连接过程的报文可实现,但H3C的不清楚

HW的可以实现单向访问,利用TCP中间连接过程的报文可实现,但H3C的不清楚

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

1.5 ACL典型配置举例 1.5.1 应用IPv4 ACL进行报文过滤配置举例 1. 组网需求 要求通过在Device A的端口Ethernet1/0/1上配置IPv4报文过滤功能,实现在每天的8点到18点期间只允许Host A访问互联网,并以10分钟为周期记录IPv4报文过滤的日志信息并输出至控制台。 2. 组网图 图1-1 应用IPv4 ACL进行报文过滤配置组网图 3. 配置步骤 # 创建名为study的时间段,其时间范围为每天的8点到18点。 <DeviceA> system-view [DeviceA] time-range study 8:0 to 18:0 daily # 创建IPv4基本ACL 2009,并制订如下规则:在名为study的时间段内只允许来自Host A的报文通过、禁止来自其它IP地址的报文通过,且在这些规则中对允许通过的报文记录日志信息。 [DeviceA] acl number 2009 [DeviceA-acl-basic-2009] rule permit source 192.168.1.2 0 time-range study logging [DeviceA-acl-basic-2009] rule deny source any time-range study [DeviceA-acl-basic-2009] quit # 配置IPv4报文过滤日志的生成与发送周期为10分钟。 [DeviceA] acl logging frequence 10 # 配置系统信息的输出规则,将级别为informational的日志信息输出至控制台。 [DeviceA] info-center source default channel 0 log level informational # 应用IPv4基本ACL 2009对端口Ethernet1/0/1入方向上的报文进行过滤。 [DeviceA] interface ethernet 1/0/1 [DeviceA-Ethernet1/0/1] packet-filter 2009 inbound [DeviceA-Ethernet1/0/1] quit 官网文档有