问题描述:

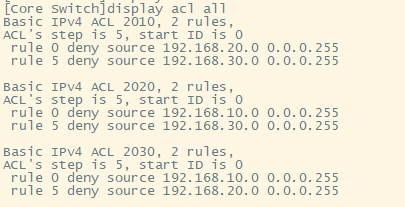

vlan10 192.168.10.0 ; vlan20 192.168.20.0 ; vlan30 192.168.30.0

vlan10:packet-filter 2010 inbound ;

vlan20:packet-filter 2020 inbound ;

vlan30:packet-filter 2030 inbound

packet-filter filter命令也在int vlan下配置过

结果 这3个vlan 还是可以互相访问这是什么原因?

acl只能作用到G1/0/1-24的端口上吗?

组网及组网描述:

vlan10 192.168.10.0 ; vlan20 192.168.20.0 ; vlan30 192.168.30.0vlan10:packet-filter 2010 inbound ;vlan20:packet-filter 2020 inbound ; vlan30:packet-filter 2030 inboundpacket-filter filter命令也在int vlan下配置过结果 这3个vlan 还是可以互相访问这是什么原因?acl只能作用到G1/0/1-24的端口上吗?

- 2020-06-11提问

- 举报

-

(0)

您好,请知:

可尝试ACL在应用时inbound和outbound方向都用上试下。

不行的话使用高级ACL来做限制。

可参考如下高级ACL的典型组网配置案例:

- 2020-06-11回答

- 评论(2)

- 举报

-

(1)

谢谢提醒,s 192.168.10.0 d 192.168.20.0 在vlan10 上做入方向就可以了

案例里面这个acl是做在G1/0/1上面,vlan上不知道怎么回事

谢谢提醒,s 192.168.10.0 d 192.168.20.0 在vlan10 上做入方向就可以了

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明