s7510e console口如何设置密码

- 0关注

- 1收藏,2774浏览

最佳答案

您好,请知:

2.2.3 Console口登录的认证方式介绍

通过在Console口用户界面下配置认证方式,可以对使用Console口登录的用户进行限制,以提高设备的安全性。Console口支持的认证方式有none、password和scheme三种。

l 认证方式为none:表示下次使用Console口本地登录设备时,不需要进行用户名和密码认证、任何人都可以通过Console口登录到设备上,这种情况可能会带来安全隐患。

l 认证方式为password:表示下次使用Console口本地登录设备时,需要进行密码认证、只有密码认证成功、用户才能登录到设备上。配置认证方式为password后,请妥善保存密码,如果密码丢失,恢复方法请参见“登录密码恢复手册”。

l 认证方式为scheme:表示下次使用Console口登录设备时需要进行用户名和密码认证,用户名或密码错误,均会导致登录失败。用户认证又分为本地认证和远程认证,如果采用本地认证,则需要配置本地用户及相应参数;如果采用远程认证,则需要在远程认证服务器上配置用户名和密码。有关用户认证方式及参数的详细介绍请参见“安全配置指导”中的“AAA配置”。配置认证方式为scheme后,请妥善保存用户名及密码,如果密码丢失,恢复方法请参见“登录密码恢复手册”。

不同的认证方式下,Console口登录方式需要进行的配置不同,具体配置如表2-3所示。

认证方式 | 认证所需配置 | 说明 | ||

None | 设置登录用户的认证方式为不认证 | 具体内容请参见2.2.4 | ||

Password | 设置登录用户的认证方式为Password认证 | 具体内容请参见2.2.5 | ||

设置本地验证的口令 | ||||

Scheme | 设置登录用户的认证方式为Scheme认证 | 具体内容请参见2.2.6 | ||

选择认证方案 | 采用远端AAA服务器认证 | 在设备上配置RADIUS/HWTACACS方案 | ||

在设备上配置域使用的AAA方案 | ||||

在AAA服务器上配置相关的用户名和密码 | ||||

采用本地认证 | 在设备上配置认证用户名和密码 | |||

在设备上配置域使用的AAA方案为本地认证 | ||||

![]()

改变Console口登录方式的认证方式后,该认证方式的设置不会立即生效。用户需要退出命令行接口后重新登录,该设置才会生效。

2.2.4 配置通过Console口登录设备时无需认证(None)

1. 配置前提

用户已经成功登录到了设备上,并希望以后通过Console口登录设备时无需进行认证。

缺省情况下,用户可以直接通过Console口本地登录设备,登录时认证方式为None(不需要用户名和密码),登录用户级别为3。如何在缺省情况下登录设备,具体请参见2.2.2 缺省配置下如何通过Console口登录设备。

2. 配置过程

表2-4 配置用户通过Console口登录设备时无需认证

操作 | 命令 | 说明 |

进入系统视图 | system-view | - |

进入AUX用户界面视图 | user-interface aux first-number [ last-number ] | - |

设置登录用户的认证方式为不认证 | authentication-mode none | 必选 缺省情况下,用户通过Console口登录,认证方式为none(即不需要进行认证) |

配置AUX用户界面的公共属性 | - | 可选 详细配置请参见2.2.7 配置Console口登录方式的公共属性(可选) |

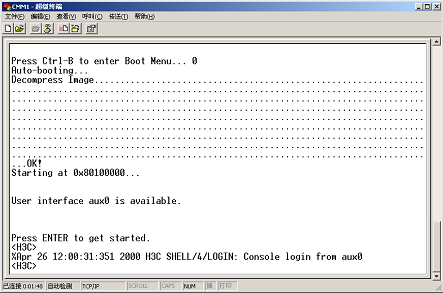

配置完成后,当用户再次通过Console口登录设备时,设备将提示用户键入回车,之后将出现命令行提示符(如<H3C>),如图2-7所示。

图2-7 用户通过Console口登录设备时无需认证登录界面

2.2.5 配置通过Console口登录设备时采用密码认证(Password)

1. 配置前提

用户已经成功登录到了设备上,并希望以后通过Console口登录设备时采用密码认证、以提高设备的安全性。

缺省情况下,用户可以直接通过Console口本地登录设备,登录时认证方式为None(不需要用户名和密码),登录用户级别为3。如何在缺省情况下登录设备,具体请参见2.2.2 缺省配置下如何通过Console口登录设备。

2. 配置过程

表2-5 配置用户通过Console口登录设备时采用密码认证

操作 | 命令 | 说明 |

进入系统视图 | system-view | - |

进入AUX用户界面视图 | user-interface aux first-number [ last-number ] | - |

设置登录用户的认证方式为本地口令认证 | authentication-mode password | 必选 缺省情况下,用户通过Console口登录,认证方式为none(即不需要进行认证) |

设置本地验证的口令 | set authentication password { cipher | simple } password | 必选 缺省情况下,没有设置本地认证的口令 |

配置AUX用户界面的公共属性 | - | 可选 详细配置请参见2.2.7 配置Console口登录方式的公共属性(可选) |

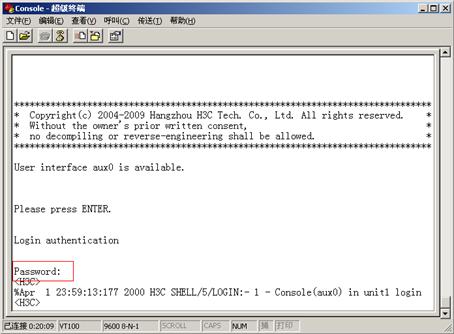

配置完成后,当用户再次通过Console口登录设备时,键入回车后,设备将要求用户输入登录密码,正确输入登录密码并回车,登录界面中出现命令行提示符(如<H3C>),如图2-8所示。

图2-8 用户通过Console口登录设备时采用密码认证登录界面

2.2.6 配置通过Console口登录设备时采用AAA认证(Scheme)

1. 配置前提

用户已经成功的登录到了设备上,并希望以后通过Console口登录设备时采用AAA认证、以提高设备的安全性。

缺省情况下,用户可以直接通过Console口本地登录设备,登录时认证方式为None(不需要用户名和密码),登录用户级别为3。如何在缺省情况下登录设备,具体请参见2.2.2 缺省配置下如何通过Console口登录设备。

2. 配置过程

表2-6 配置用户通过Console口登录设备时采用AAA认证

操作 | 命令 | 说明 | |

进入系统视图 | system-view | - | |

进入AUX用户界面视图 | user-interface aux first-number [ last-number ] | - | |

设置登录用户的认证方式为通过认证方案认证 | authentication-mode scheme | 必选 具体采用本地认证还是RADIUS认证、HWTACACS认证视AAA方案配置而定 缺省情况下,用户通过Console口登录,认证方式为none(即不需要进行认证) | |

使能命令行授权功能 | command authorization | 可选 l 缺省情况下,没有使能命令行授权功能,即用户登录后执行命令行不需要授权 l 缺省情况下,用户登录设备后可以使用的命令行由用户级别决定,用户只能使用缺省级别等于/低于用户级别的命令行。配置命令行授权功能后,用户可使用的命令行将受到用户级别和AAA授权的双重限制。即便是足够级别的用户每执行一条命令都会进行授权检查,只有授权成功的命令才被允许执行。 l 需要注意的是,执行此命令后,命令行授权功能将立即生效,此后执行的命令都要经过AAA授权后才能执行成功,因此请先完成对AAA授权及AAA服务器的配置,再使能此功能 | |

使能命令行计费功能 | command accounting | 可选 l 缺省情况下,没有使能命令行计费功能,即计费服务器不会记录用户执行的命令行 l 命令行计费功能用来在HWTACACS服务器上记录用户对设备执行过的命令(只要设备支持的命令,不管执行成功或者失败都会记录),以便集中监视、控制用户对设备的操作。命令行计费功能生效后,如果没有配命令行授权功能,用户执行的每一条命令都会发送到HWTACACS服务器上做记录;如果配置了命令行授权功能,则每一条授权成功的命令都会发送到HWTACACS服务器上做记录。 l 需要注意的是,执行此命令后,命令行计费功能将立即生效,因此请先完成对AAA计费及AAA服务器的配置,再使能此功能 | |

退出至系统视图 | quit | - | |

配置设备采用的认证方案 | 进入ISP域视图 | domain domain-name | 可选 缺省情况下,系统使用的AAA方案为local 如果采用local认证,则必须进行后续的本地用户配置;如果采用RADIUS或者HWTACACS方式认证,则需进行如下配置: l 设备上的RADIUS、HWTACACS方案配置请参见“安全配置指导”中的“AAA配置” l AAA服务器上需要配置相关的用户名和密码,具体请参见服务器的指导书 |

配置域使用的AAA方案 | authentication default { hwtacacs-scheme hwtacacs-scheme-name [ local ] | local | none | radius-scheme radius-scheme-name [ local ] } | ||

退出至系统视图 | quit | ||

创建本地用户(进入本地用户视图) | local-user user-name | 必选 缺省情况下,无本地用户 | |

设置本地用户认证口令 | password { cipher | simple } password | 必选 | |

设置本地用户的命令级别 | authorization-attribute level level | 可选 缺省情况下,命令级别为0 | |

设置本地用户的服务类型 | service-type terminal | 必选 缺省情况下,无用户服务类型 | |

配置AUX用户界面的公共属性 | - | 可选 详细配置请参见2.2.7 配置Console口登录方式的公共属性(可选) | |

![]()

使能命令行授权功能后,还需要进行如下配置才能保证命令行授权功能生效:

l 需要创建HWTACACS方案,在方案中指定授权服务器的IP地址以及授权过程的其它参数,详细介绍请参见“安全配置指导”中的“AAA配置”。

l 需要在ISP域中引用已创建的HWTACACS方案,详细介绍请参见“安全配置指导”中的“AAA配置”。

![]()

使能命令行计费功能后,还需要进行如下配置才能保证命令行计费功能生效:

l 需要创建HWTACACS方案,在方案中指定计费服务器的IP地址以及计费过程的其它参数,详细介绍请参见“安全配置指导”中的“AAA配置”。

l 需要在ISP域中引用已创建的HWTACACS方案,详细介绍请参见“安全配置指导”中的“AAA配置”。

![]()

需要注意的是用户采用Scheme认证方式登录设备时,其所能访问的命令级别取决于AAA方案中定义的用户级别。

l AAA方案为local认证时,用户级别通过authorization-attribute level level命令设定。

l AAA方案为RADIUS或者HWTACACS方案认证时,在相应的RADIUS或者HWTACACS服务器上设定相应用户的级别。

有关AAA、RADIUS、HWTACACS的详细内容,请参见“安全配置指导”中的“AAA配置”。

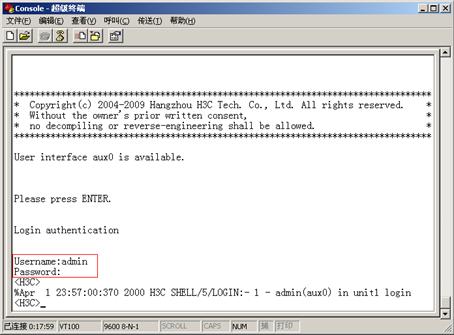

配置完成后,当用户再次通过Console口登录设备时,键入回车后,设备将要求用户输入登录用户名和密码,正确输入用户名(此处以用户为admin为例)和密码并回车,登录界面中出现命令行提示符(如<H3C>),如图2-9所示。

图2-9 用户通过Console口登录设备时AAA认证登录界面

- 2020-07-03回答

- 评论(4)

- 举报

-

(0)

# 配置AUX接口认证模式为scheme模式(用户名+密码认证)。

[H3C] line aux 0

[H3C-ui-aux0] authentication-mode scheme //另两种认证模式为None(无密码)和Password(单密码)

[H3C-ui-aux0] user-role network-admin

[H3C-ui-aux0] quit

# 创建本地账号abc,密码为123456,权限级别为最高的管理员权限network-admin。

[H3C] local-user abc

[H3C-luser-abc] password simple 123456

[H3C-luser-abc] service-type terminal

[H3C-luser-abc] authorization-attribute user-role network-admin

[H3C-luser-abc] quit

- 2020-07-03回答

- 评论(1)

- 举报

-

(0)

我配置了单密码认证模式,断开连接,重连发现没起作用,我的机器命令是user-interface ,不是line.

我配置了单密码认证模式,断开连接,重连发现没起作用,我的机器命令是user-interface ,不是line.

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

您好,我更新了回复,可参考下。这个是针对7500E系列的交换机的。