在已有的ap无密码的情况下怎么设上密码

- 0关注

- 1收藏,2598浏览

问题描述:

wap360下接两个wap621,都设置的自动管理ap,设置完wan口后,默认搜到h3c的wifi信号,是没有密码的,如何把这个h3c的信号改为密码登录,谢谢。。。

组网及组网描述:

- 2020-08-24提问

- 举报

-

(0)

最佳答案

连接H3C这个信号,网卡配置地址为192.168.0.xx

浏览器输入192.168.0.50 默认的账户admin 密码h3capadmin,按照以下配置好无线以后i,将VLAN1的地址修改掉,防止和另一个AP冲突。

配置接入服务

接入服务配置的推荐步骤如下表所示。

步骤 | 配置任务 | 说明 |

1 | 新建无线服务 | 必选 |

2 | 配置clear类型的无线服务 | 两者必选其一 按实际需求完成接入服务页面的安全设置部分 |

3 | 配置crypto类型的无线服务 | |

4 | 绑定AP的射频 | 必选 |

5 | 开启无线服务 | 必选 |

6 | 开启射频 | 可选 |

2.1.1 新建无线服务

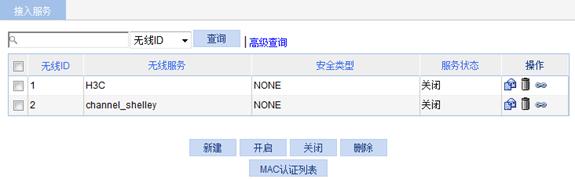

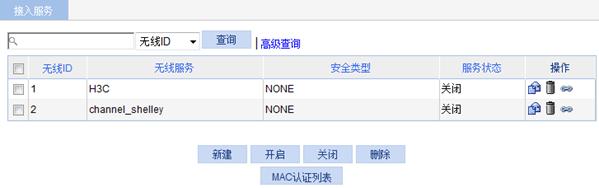

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”,进入如下图所示接入服务配置页面。

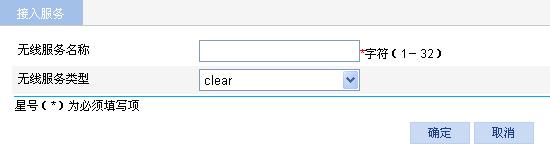

(2) 单击<新建>按钮,进入如下图所示无线服务新建页面。

(3) 配置无线服务,详细配置如下表所示。

(4) 单击<确定>按钮完成操作。

配置项 | 说明 |

无线服务名称 | 设置SSID SSID的名称应该尽量具有唯一性。从安全方面考虑不应该体现公司名称,也不推荐使用长随机数序列作为SSID,因为长随机数序列只是增加了Beacon报文长度和使用难度,对无线安全没有改进 |

无线服务类型 | 选择无线服务类型: · clear:使用明文发送数据 · crypto:使用密文发送数据 |

2.1.2 配置clear类型无线服务

1. clear类型无线服务基本配置

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。

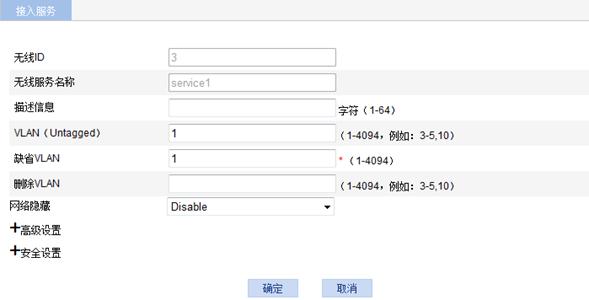

(2) 在列表中找到要进行配置的clear类型无线服务,单击对应的![]() 图标,进入如下图所示的配置页面。

图标,进入如下图所示的配置页面。

图2-3 clear类型无线服务基本配置页面

(3) 配置clear类型无线服务基本信息,详细配置如下表所示。

(4) 单击<确定>按钮完成操作。

表2-3 clear类型无线服务基本配置的详细配置

配置项 | 说明 |

无线ID | 显示无线服务的ID信息 |

无线服务名称 | 显示选择的SSID |

VLAN(Untagged) | 添加Untagged的VLAN ID,VLAN(Untagged)表示端口成员发送该VLAN报文时不带Tag标签 |

缺省VLAN | 设置端口的缺省VLAN 在缺省情况下,所有端口的缺省VLAN均为VLAN 1,设置新的缺省VLAN后,VLAN 1为Untagged的VLAN ID |

删除VLAN | 删除已有Tagged和Untagged的VLAN ID |

网络隐藏 | 配置是否在信标帧中通告SSID,缺省情况下,信标帧通告SSID · Enable:禁止在信标帧中通告SSID · Disable:在信标帧中通告SSID

· SSID隐藏后,AP发送的信标帧里面不包含SSID信息,接入客户端必须在无线网卡上手动配置该SSID标识才能接入AP · 隐藏SSID对无线安全意义不大。允许广播SSID可以使客户端更容易发现AP |

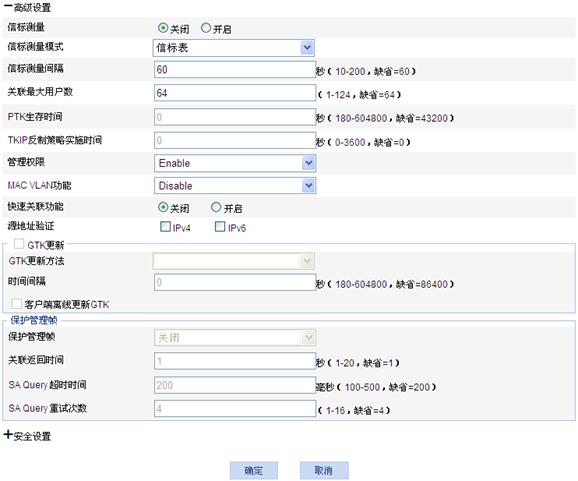

2. clear类型无线服务高级配置

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。

(2) 在列表中找到要进行配置的clear类型无线服务,单击对应的![]() 图标,进入如下图所示clear类型无线服务高级配置页面。

图标,进入如下图所示clear类型无线服务高级配置页面。

图2-4 clear类型无线服务高级配置页面

(3) 配置clear类型无线服务高级信息,详细配置如下表所示。

(4) 单击<确定>按钮完成操作。

表2-4 clear类型无线服务高级配置的详细配置

配置项 | 说明 |

信标测量 | · 开启:开启信标测量功能 · 关闭:关闭信标测量功能 缺省情况下,信标测量功能处于关闭状态 信标测量是802.11k协议定义的一套用于无线设备向其他无线设备查询无线环境信息的标准方法之一。开启信标测量功能后,AP会周期性地向客户端发送信标测量请求,客户端收到信标测量请求后,会回复信标测量报告。AP通过信标测量报告获取客户端收集到的信标测量信息 |

信标测量模式 | 信标测量的三种模式: · 主动模式:AP向客户端发送信标测量请求,客户端收到信标测量请求后,会在其支持的所有信道上广播发送Probe Request帧,然后设置一个测量持续时长,在测量结束后,处理收到的所有Beacon帧和Probe Response帧,并编制信标测量报告回复给AP · 信标表模式:AP向客户端发送信标测量请求,客户端收到信标测量请求后,不执行额外的测量,直接向AP回复信标测量报告,该报告中包含客户端当前存储的所有信标测量信息 · 被动模式:AP向客户端发送信标测量请求,客户端收到信标测量请求后,会设置一个测量持续时长,在测量结束后,处理收到的所有Beacon帧和Probe Response帧,并编制信标测量报告回复给AP |

信标测量间隔 | 配置信标测量请求的发送间隔 |

关联最大用户数 | 在一个射频下,某个SSID下关联客户端的最大个数

当某个SSID下关联的客户端达到最大个数时,该SSID会自动隐藏 |

MAC VLAN功能 | · Enable:表示在指定无线服务下开启mac-vlan功能 · Disable:表示在指定无线服务下禁止mac-vlan功能 |

快速关联功能 | · 开启:开启快速关联功能 · 关闭:关闭快速关联功能 缺省情况下,快速关联功能处于关闭状态 开启此功能后,设备不会对关联到此无线服务的客户端进行频谱导航计算 |

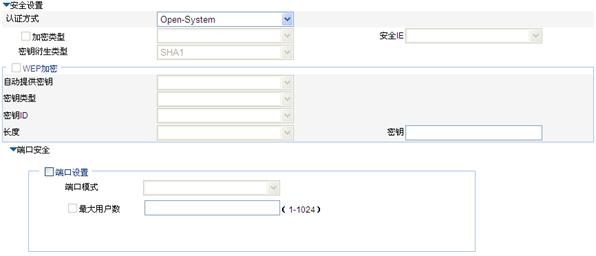

3. clear类型无线服务安全配置

(1) 在界面左侧的导航栏中选择“无线服务 > 接入服务”。

(2) 在列表中找到要进行配置的clear类型无线服务,单击对应的![]() 图标,进入clear类型无线服务安全配置页面。

图标,进入clear类型无线服务安全配置页面。

图2-5 clear类型无线服务安全配置页面

(3) 配置clear类型无线服务安全信息,详细配置如下表所示。

(4) 单击<确定>按钮完成操作。

表2-5 clear类型无线服务安全配置的详细配置

配置项 | 说明 |

认证方式 | clear类型只能选择Open-System方式 |

端口安全 | · mac-authentication:对接入用户采用MAC地址认证 · mac-else-userlogin-secure:端口同时处于mac-authentication模式和userlogin-secure模式,但MAC地址认证优先级大于802.1x认证;对于非802.1x报文直接进行MAC地址认证。对于802.1x报文先进行MAC地址认证,如果MAC地址认证失败进行802.1x认证 · mac-else-userlogin-secure-ext:与mac-else-userlogin-secure类似,但允许端口下有多个802.1x和MAC地址认证用户 · userlogin-secure:对接入用户采用基于端口的802.1X认证,此模式下,端口允许多个802.1X认证用户接入,但只有一个用户在线 · userlogin-secure-or-mac:端口同时处于userlogin-secure模式和mac-authentication模式,但802.1x认证优先级大于MAC地址认证;在用户接入方式为无线的情况下,报文首先进行802.1x认证,如果802.1x认证失败再进行MAC地址认证 · userlogin-secure-or-mac-ext:与userlogin-secure-or-mac类似,但允许端口下有多个802.1x和MAC地址认证用户 · userlogin-secure-ext:对接入用户采用基于MAC的802.1x认证,且允许端口下有多个802.1x用户

由于安全模式种类较多,为便于记忆,部分端口安全模式名称的构成可按如下规则理解: · “userLogin”表示基于端口的802.1X认证 · “mac”表示MAC地址认证 · “Else”之前的认证方式先被采用,失败后根据请求认证的报文协议类型决定是否转为“Else”之后的认证方式 · “Or”连接的两种认证方式无固定生效顺序,设备根据请求认证的报文协议类型决定认证方式,但无线接入的用户先采用802.1X认证方式 · 携带“Secure”的userLogin表示基于MAC地址的802.1X认证 · 携带“Ext”表示可允许多个802.1X用户认证成功,不携带则表示仅允许一个802.1X用户认证成功 |

最大用户数 | 控制能够通过某端口接入网络的最大用户数 |

绑定AP的射频

(1) 在导航栏中选择“无线服务 > 接入服务”。

(2) 在列表里查找到需要绑定射频的无线服务,单击对应的![]() 图标,进入下图所示页面。

图标,进入下图所示页面。

图2-17 绑定AP的射频

(3) 选中需要绑定的射频前的复选框。

(4) 单击<绑定>按钮完成操作。

2.1.5 开启无线服务

(1) 在导航栏中选择“无线服务 > 接入服务”,进入如下图所示页面。

图2-18 开启无线服务

(2) 选中需要开启的无线服务前的复选框。

(3) 单击<开启>按钮完成操作。

2.1.6 开启射频

在导航栏中选择“射频 > 射频设置”,进入射频设置页面,确认射频处于开启状态。

- 2020-08-24回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论