问题描述:

5560交换机启用了端口安全后,端口绑定指定MAC及IP后。其他电脑插在这个端口还可以访问业务是什么原因

- 2020-09-14提问

- 举报

-

(0)

最佳答案

IP+MAC方法一:

在全局模式使用arp static方式进行绑定,命令如下:

arp static 1.1.1.1 0023-24a1-0605

IP+MAC方法二:

进入接口使用arp filter方式进行绑定,命令如下:

int GigabitEthernet 1/0/1

arp filter binding 1.1.1.1 0023-24a1-0605

IP+MAC方法三:

进入接口使用动态绑定表项的方式进行绑定,命令如下:

int GigabitEthernet 1/0/1

ip source binding ip-address 1.1.1.1 mac-address 0023-24a1-0605

ip verify source ip-address mac-address

也可在系统模式下使用动态绑定表项的方式进行绑定,命令如下:

ip source binding ip-address 1.1.1.1 mac-address 0023-24a1-0605

IP+MAC方法四:

如果本设备配置为DHCP服务器,且需要实现IP+MAC的静态绑定,命令如下:

dhcp enable

dhcp server ip-pool 123

static-bind ip-address 1.1.1.1 24

static-bind mac-address 0023-24a1-0605

- 2020-09-14回答

- 评论(0)

- 举报

-

(0)

您好,请知:

具体需检查下您端口安全的配置,确保绑定MAC是安全通过的。

以下是端口安全的配置举例,请参考:

1.10 端口安全典型配置举例

1.10.1 端口安全autoLearn模式配置举例

1. 组网需求

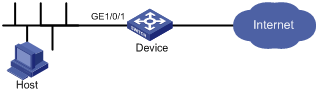

在Device的端口GigabitEthernet1/0/1上对接入用户做如下的限制:

· 允许64个用户自由接入,不进行认证,将学习到的用户MAC地址添加为Sticky安全MAC地址,老化时间为30分钟;

· 当安全MAC地址数量达到64后,停止学习;当再有新的MAC地址接入时,触发入侵检测,并将此端口关闭30秒。

2. 组网图

图1-1 端口安全autoLearn模式组网图

3. 配置步骤

(1) 具体的配置步骤

<Device> system-view

# 使能端口安全功能。

[Device] port-security enable

# 设置Sticky MAC地址的老化时间为30分钟。

[Device] port-security timer autolearn aging 30

# 打开入侵检测Trap开关。

[Device] port-security trap intrusion

[Device] interface gigabitethernet 1/0/1

# 设置端口安全允许的最大MAC地址数为64。

[Device-GigabitEthernet1/0/1] port-security max-mac-count 64

# 设置端口安全模式为autoLearn。

[Device-GigabitEthernet1/0/1] port-security port-mode autolearn

# 设置触发入侵检测特性后的保护动作为暂时关闭端口,关闭时间为30秒。

[Device-GigabitEthernet1/0/1] port-security intrusion-mode disableport-temporarily

[Device-GigabitEthernet1/0/1] quit

[Device] port-security timer disableport 30

(2) 验证配置结果

上述配置完成后,可以用display命令显示端口安全配置情况,如下:

[Device] display port-security interface gigabitethernet 1/0/1

Equipment port-security is enabled

Intrusion trap is enabled

AutoLearn aging time is 30 minutes

Disableport Timeout: 30s

OUI value:

GigabitEthernet1/0/1 is link-up

Port mode is autoLearn

NeedToKnow mode is disabled

Intrusion Protection mode is DisablePortTemporarily

Max MAC address number is 64

Stored MAC address number is 0

Authorization is permitted

Security MAC address learning mode is sticky

Security MAC address aging type is absolute

可以看到端口安全所允许的最大MAC数为64,端口模式为autoLearn,入侵检测Trap开关打开,入侵保护动作为DisablePortTemporarily,入侵发生后端口禁用时间为30秒。

配置完成后,允许地址学习,学习到的MAC地址数可以用上述命令显示,如学习到5个,那么存储的安全MAC地址数就为5,可以在端口视图下用display this命令查看学习到的MAC地址,如:

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] display this

#

interface GigabitEthernet1/0/1

port-security max-mac-count 64

port-security port-mode autolearn

port-security mac-address security sticky 0002-0000-0015 vlan 1

port-security mac-address security sticky 0002-0000-0014 vlan 1

port-security mac-address security sticky 0002-0000-0013 vlan 1

port-security mac-address security sticky 0002-0000-0012 vlan 1

port-security mac-address security sticky 0002-0000-0011 vlan 1

#

当学习到的MAC地址数达到64后,用命令display port-security interface可以看到端口模式变为secure,再有新的MAC地址到达将触发入侵保护,Trap信息如下:

#Jul 14 10:39:47:135 2009 Device PORTSEC/4/VIOLATION:Traph3cSecureViolation

An intrusion occurs!

IfIndex: 9437185

Port: 9437185

MAC Addr: 00:02:00:00:00:32

VLAN ID: 1

IfAdminStatus: 1

并且可以通过下述命令看到端口安全将此端口关闭:

[Device-GigabitEthernet1/0/1] display interface gigabitethernet 1/0/1

GigabitEthernet1/0/1 current state: DOWN ( Port Security Disabled )

IP Packet Frame Type: PKTFMT_ETHNT_2, Hardware Address: 000f-cb00-5558

Description: GigabitEthernet1/0/1 Interface

......

30秒后,端口状态恢复:

[Device-GigabitEthernet1/0/1] display interface gigabitethernet 1/0/1

GigabitEthernet1/0/1 current state: UP

IP Packet Frame Type: PKTFMT_ETHNT_2, Hardware Address: 000f-cb00-5558

Description: GigabitEthernet1/0/1 Interface

......

此时,如手动删除几条安全MAC地址后,端口安全的状态重新恢复为autoLearn,可以继续学习MAC地址。

- 2020-09-14回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论