V7防火墙SSLVPN不能ping通内网地址

- 1关注

- 1收藏,2881浏览

问题描述:

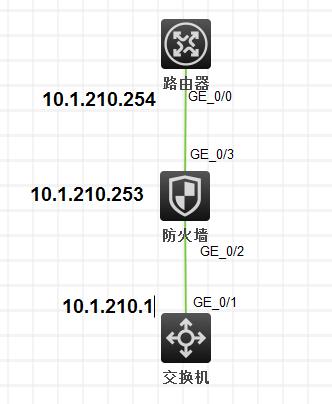

根据案例中心的案例配置了V7版本防火墙的SSL VPN(防火墙透明接入网络),登录、获取地址都正常,但是访问其他内网资源就不通,比如与防火墙直连的路由器和交换机的接口地址。

请大神帮忙看看还有配置哪里有问题。

组网及组网描述:

主要配置如下:

#

version 7.1.064, Release 9510P03

#

context Admin id 1

#

telnet server enable

#

vlan 1

#

interface Vlan-interface1

ip address 10.1.210.253 255.255.255.0

#

interface SSLVPN-AC0

ip address 10.1.230.1 255.255.255.0

#

object-policy ip 1

rule 0 pass

#

object-policy ip Any-Any

rule 0 pass

#

security-zone name Local

#

security-zone name Trust

import interface SSLVPN-AC0

import interface Vlan-interface1

import interface GigabitEthernet1/0/2 vlan 1

#

security-zone name DMZ

#

security-zone name Untrust

import interface GigabitEthernet1/0/3 vlan 1

#

security-zone name Management

import interface GigabitEthernet1/0/0

#

zone-pair security source Any destination Any

object-policy apply ip Any-Any

packet-filter 3333

#

zone-pair security source Trust destination Local

object-policy apply ip 1

#

zone-pair security source Trust destination Untrust

object-policy apply ip 1

#

scheduler logfile size 16

#

ip route-static 0.0.0.0 0 10.1.210.254

#

ssh server enable

#

acl advanced 3333

rule 0 permit ip

#

domain system

#

domain default enable system

#

user-group user-group1

authorization-attribute sslvpn-policy-group pgroup

#

local-user h3c class network

password cipher $c$3$AAzi0Vtpp97MYZbnthSPqojocAs/ejgOpgJDiA==

service-type sslvpn

group user-group1

authorization-attribute user-role network-operator

#

pki domain sslvpn

public-key rsa general name sslvpn

undo crl check enable

#

ssl server-policy ssl

pki-domain sslvpn

#

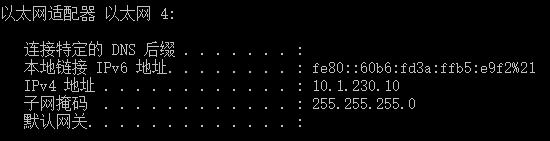

sslvpn ip address-pool 1 10.1.230.10 10.1.230.50

#

sslvpn gateway gw

ip address 10.1.210.253 port 5000

ssl server-policy ssl

service enable

#

sslvpn context ctx1

gateway gw

ip-tunnel interface SSLVPN-AC0

ip-tunnel address-pool 1 mask 255.255.255.0

ip-route-list 123

include 10.1.0.0 255.255.0.0

policy-group pgroup

filter ip-tunnel acl 3333

ip-tunnel access-route ip-route-list 123

default-policy-group pgroup

service enable

#

- 2018-04-23提问

- 举报

-

(0)

最佳答案

trust到trust的策略放通下

防火墙ping你的内网资源能通吗

- 2018-04-23回答

- 评论(4)

- 举报

-

(0)

不行,还是不通

有会话吗,display session table ipv4 destination-ip x.x.x.x ver,x.x.x.x是你ping的那个地址,看看有路由吗,回程有路由吗

有会话,但都是内部地址的会话,没有vpn ip的会话。路由器回指了一条10.1.230.0 255.255.255.0 10.1.210.253的路由

最后怎么解决的,遇到相同的问题

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

最后怎么解决的,遇到相同的问题