iMC UAM 穿越NAT的Portal认证的典型配置

- 1关注

- 4收藏 2828浏览

iMC UAM 穿越NAT的Portal认证的典型配置

一、 组网需求:

1:iMC服务器必须位于公网,接入用户位于私网;

2:iMC服务器和接入设备之间只能穿越一层NAT;

3:接入设备和接入终端之间不能跨越三层设备。

注:以上均为硬性要求,如果组网不符合以上要求,会导致认证失败。

二、 组网图:

穿越NAT的Portal认证组网如图2-1所示

图2- 1

路由器:MSR30-20;交换机:S-5500-HI;

PC:172.16.1.13;vlan3:172.16.1.3;G0/1:192.168.2.2;

G0/0:202.114.0.2;iMC:202.114.0.1

三、 配置步骤:

1. 接入设备配置

(1): 配置各接口IP地址(略)

保证PC与iMC服务器路由可达;

(2): 配置radius方案为h3c

[sw] radius scheme h3c

[sw-radius-h3c] server-type extended

[sw-radius-h3c] primary authentication 202.114.0.1 1812

[sw-radius-h3c] primary accounting 202.114.0.1 1813

[sw-radius-h3c] key authentication simple h3c

[sw-radius-h3c] key accounting simple h3c

(3): 配置domain为portal引用方案h3c

[sw] domain portal

[sw-isp-portal] authentication portal radius-scheme h3c

[sw-isp-portal] authorization portal radius-scheme h3c

[sw-isp-portal] accounting portal radius-scheme h3c

(4):配置Portal服务器,名称为portal

[sw] portal server portal ip 202.114.0.1 key h3c url http:// 202.114. 0.1:8080/portal

(5):vlan接口下引用portal服务

[sw] interface Vlan-interface3

[sw-Vlan-interface3] ip address 172.16.1.3 255.255.255.0

[sw-Vlan-interface3] portal server portal method direct

(6) 将域portal配置为默认域,此时用户名认证时可不携带后缀。

[sw]domain default enable portal

2.路由器配置:

(1) 配置各接口IP地址;

(2) 配置ACL,只有172.16.1.0/24网段的流量会被进行NAT转换。

[mce]acl number 3000

[mce-acl-adv-3000] rule 0 permit ip source 172.16.1.0 0.0.0.255

[mce-acl-adv-3000] rule 1 deny ip

(3) 接口配置NAT,并引用ACL 3000

[mce-acl-adv-3000]inter g0/0

[mce-GigabitEthernet0/0] ip address 202.114.0.2 255.255.255.0

[mce-GigabitEthernet0/0]nat server protocol udp global 202.114.0.2 any inside 192.168.2.1 any

[mce-GigabitEthernet0/0]nat outbound 3000

注:因为没有其他可用的公网IP地址,所以不用配置NAT地址组,直接使用easy ip即可。

3.iMC侧配置:

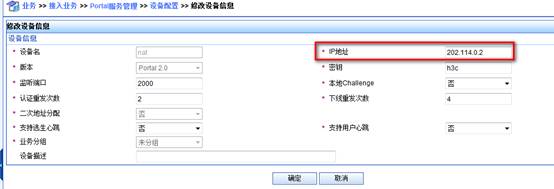

(1):接入设备配置

业务—接入业务—接入设备管理—接入设备配置

图3- 1

此处接入设备的IP地址必须配置为映射的公网地址,即202.114.0.2。

(2):服务、接入用户配置略;

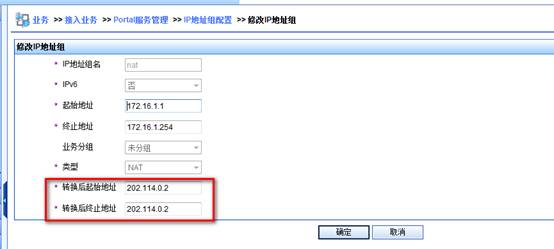

(3):Portal服务器配置

IP地址组配置:

业务—接入业务—Portal服务管理—IP地址组配置

其中,起始、终止IP为用户实际IP地址,转换后IP地址为启用NAT的端口IP地址,即202.114.0.2.

图3- 2

Portal设备配置:

IP地址为起用NAT的接口IP地址。

图3- 3

端口组配置:

是否NAT:选择“是”并引用之前配置的IP地址组。

图3- 4

四.注意事项

1.此配置适用于用户只有一个公网IP,即接口的IP地址,此时接入设备、Portal设备的IP地址均为此地址;

2.如果用户有两个可用公网IP地址,端口IP和另一个可用IP:202.114.0.3,此时可将接入设备的IP地址映射为202.114.0.3,Portal设备的IP地址在iMC中配置为接口IP,在起Portal的接口视图下需配置两条nat server命令分别映射到Portal设备和接入设备即:

nat server protocol udp global 202.114.0.3 any inside 192.168.2.1 any

nat server protocol udp global 202.114.0.2 any inside 172.16.1.3 any

此时在iMC中接入设备的IP地址应改为202.114.0.3,Portal设备的IP仍为202.114.0.2.

图4- 1

另外,还需在NAT设备配置NAT地址组,注意不能包含接口IP:

[rt2] nat address-group 1

[rt2-nat-address-group-1] address 202.114.0.3 202.114.0.3

进入接口视图引用该地址组:

[rt2-GigabitEthernet0/0]nat outbound 3000 address-group 1

最后就是iMC的IP地址组配置范围,只需将下图中转换后IP地址改为202.114.0.3即可。

图4- 2

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作