某局点S6520X-EI和7606对接VPLS 不通问题处理经验案例

- 0关注

- 0收藏 1163浏览

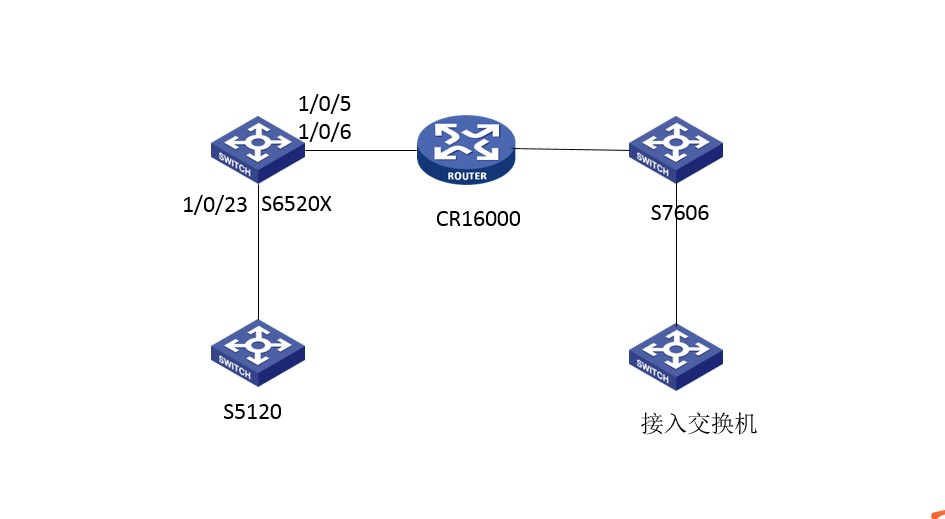

组网及说明

组网图:

问题描述

现场反馈之前使用CE3000,业务一切都正常,后续设备更新,把6520X替换CE3000 之后,业务出现不通,查看两边的VPLS隧道能正常建立,两端通过隧道都能学习到对端的mac地址。

从反馈信息看到

查看vpls隧道正常

===============display l2vpn forwarding pw===============

Total number of VSIs: 10

Total number of PWs: 31, 31 up, 0 blocked, 0 down

VSI Name In/Out Label NID Link ID State

jf5 131195/131160 2 2048 Up

能看到两端都能通过隧道学到对方终端的Mac地址

<Longtangdafeng-SW-S6520X>display l2vpn mac-address

0009-xxxx-xxxx Dynamic jf5 XGE1/0/23 Aging

<ZhuanXian-S7606>display l2vpn mac-address

000b-xxxx-xxxx Dynamic jf5 270 Aging

过程分析

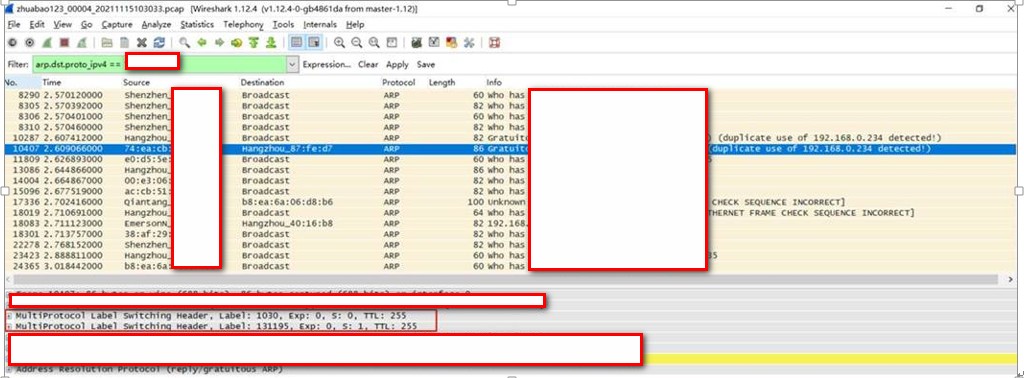

后续进一步流统发现和 debug arp 发现76下联终端192.168.1.237有发ARP Request报文给6520X下联终端的192.168.1.238,并且该报文正确发送到给192.168.1.238终端,通过在6520X-EI上打印上送CPU的报文确认下联终端也有发起相应的ARP Reply报文回复237终端,但是自身没有发起ARP Request报文去请求237的地址。怀疑报文存在封装的异常导致两端没有相互学到对端的ARP,后续安排现场进行抓包查看报文的具体封装情况。

正常的ARP reply 报文外层TTL为255

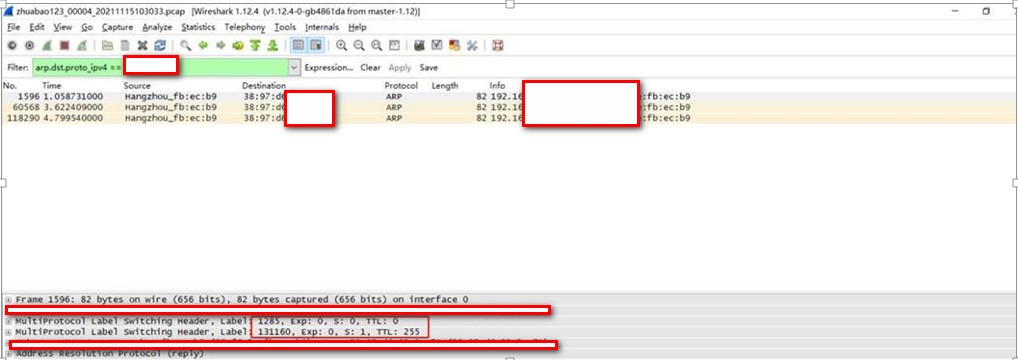

6520下联终端238回复的arp reply 外层标签TTL值为0:

至此判断出报文存在封装错误,进一步分析发现6520X上之前配置了一条 mpls ttl propagate vpn命令。

指导一线工程师undo mpls ttl propagate vpn命令,并在相应的VSI中进行shutdown和undo shutdown命令振荡之后业务回复正常

解决方法

解决办法:

undo mpls ttl propagate vpn命令,并在相应的VSI中进行shutdown和undo shutdown命令振荡之后业务回复正常。

后续版本也会对mpls ttl propagate vpn命令的影响作用进行优化。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作