U-Center2.0产品关于Apache log4j2漏洞

- 0关注

- 0收藏 1608浏览

漏洞相关信息

漏洞描述

Apache Log4j2 是一款开源的 Java 日志记录工具,大量的业务框架都使用了该组件。此次漏洞是用于 Log4j2 提供的 lookup 功能造成的,该功能允许开发者通过一些协议去读取相应环境中的配置。但在实现的过程中,并未对输入进行严格的判断,从而造成漏洞的发生。

此次受影响版本如下:

Log4j版本

是否受影响

2.x<=2.14.1

漏洞解决方案

修复版本:可通过升级PLAT_2.0版本至E0613及以上或者E0706及以上版本修复,组件版本需查看版本说明书中平台版本的适配关系确认是否需要同步升级

临时规避方案如下:

1.

a)

b)

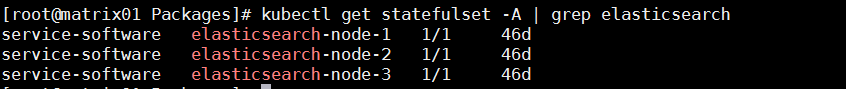

kubectl get statefulset -A | grep elasticsearch

如下图所示,通过命令查询到涉及漏洞elasticsearch组件有3个,需对3个资源分别进行修复

c)

kubectl edit statefulset [资源名称] -n service-software

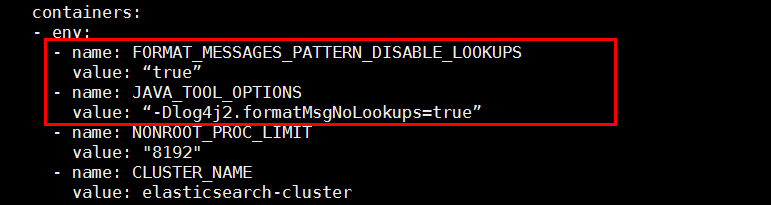

在env段加入如下内容:

- name: FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS

value: “true”

- name: JAVA_TOOL_OPTIONS

value: “-Dlog4j2.formatMsgNoLookups=true”

d) 按下Esc键,输入:wq保存,相关服务会自动重启,第二步命令返回的3个资源配置都需进行修改

a)

b)

c)

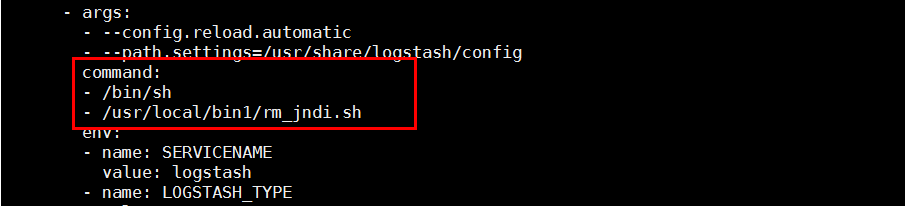

kubectl edit deployment logstash -n service-software

在path.settings下面增加command启动命令:

--path.settings=/usr/share/logstash/config

command:

- /bin/sh

- /usr/local/bin1/rm_jndi.sh

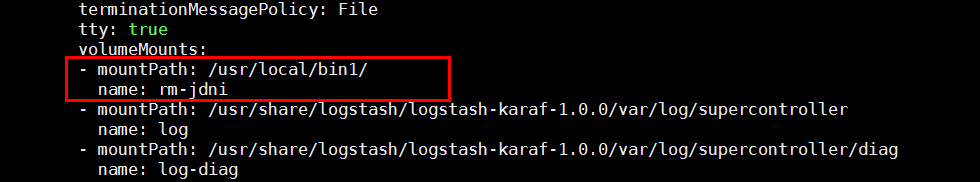

在volumeMounts下增加映射目录:

- mountPath: /usr/local/bin1/

name: rm-jdni

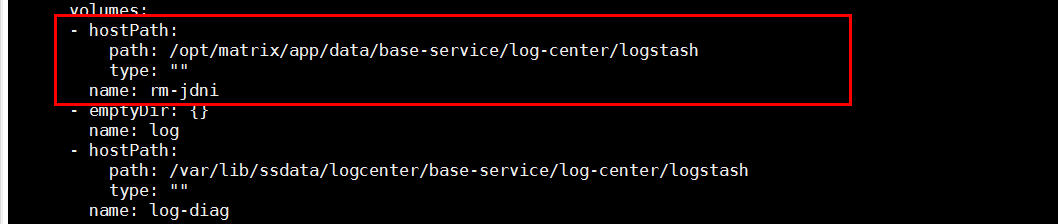

在volumes下增加挂载目录:

- hostPath:

path: /opt/matrix/app/data/base-service/log-center/logstash

type: ""

name: rm-jdni

按下Esc键,输入:wq保存编辑,相关服务会自动重启。

通过ssh登陆统一数字底盘后台全部节点,在全部节点执行如下命令编辑配置文件并重启服务。

a)

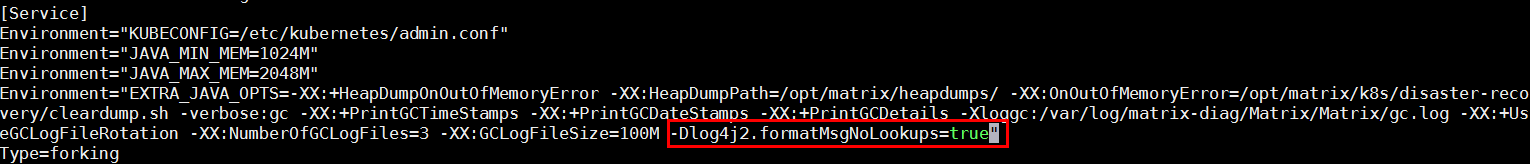

新增字段-Dlog4j2.formatMsgNoLookups=true,修改后如下:

EnvirOnment="EXTRA_JAVA_OPTS=-XX:+HeapDumpOnOutOfMemoryError -XX:HeapDumpPath=/opt/matrix/heapdumps/ -XX:OnOutOfMemoryError=/opt/matrix/k8s/disaster-recovery/cleardump.sh -verbose:gc -XX:+PrintGCTimeStamps -XX:+PrintGCDateStamps -XX:+PrintGCDetails -Xloggc:/var/log/matrix-diag/Matrix/Matrix/gc.log -XX:+UseGCLogFileRotation -XX:NumberOfGCLogFiles=3 -XX:GCLogFileSize=100M -Dlog4j2.formatMsgNoLookups=true"

b)

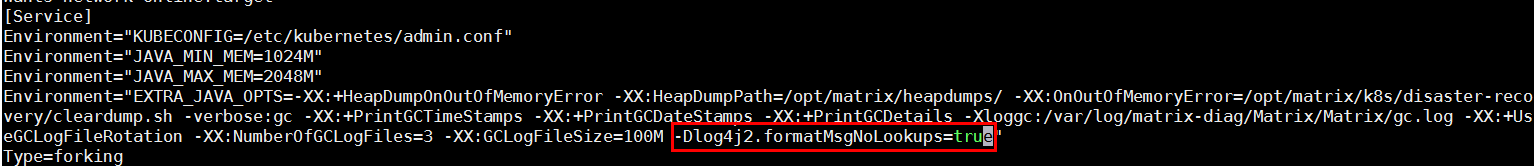

新增字段-Dlog4j2.formatMsgNoLookups=true,修改后如下:

EnvirOnment="EXTRA_JAVA_OPTS=-XX:+HeapDumpOnOutOfMemoryError -XX:HeapDumpPath=/opt/matrix/heapdumps/ -XX:OnOutOfMemoryError=/opt/matrix/k8s/disaster-recovery/cleardump.sh -verbose:gc -XX:+PrintGCTimeStamps -XX:+PrintGCDateStamps -XX:+PrintGCDetails -Xloggc:/var/log/matrix-diag/Matrix/Matrix/gc.log -XX:+UseGCLogFileRotation -XX:NumberOfGCLogFiles=3 -XX:GCLogFileSize=100M -Dlog4j2.formatMsgNoLookups=true"

c)

d)

- 附件下载: rm_jndi.zip

- 2021-12-15 发表

- 举报

- 导出案例(pdf)

- 导出案例(word)

-

(0)

该案例对您是否有帮助:

您的评价:1

若您有关于案例的建议,请反馈:

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作