iMC UAM、iNode与AC结合进行无线802.1X EAP-TLS证书认证的典型配置

一、 组网需求:

无线802.1x支持PEAP及EAP-TLS证书认证,相比Portal认证,提高了安全性,在安全性要求较高的场合应用较多。windows系统自带的认证客户端由于不支持安全检查,难以保证接入终端的安全性,H3C推出的iMC UAM-AC-iNode无线802.1x证书认证方案较好的解决了这一问题,本文以EAP-TLS为例进行802.1x认证。

二、 组网图:

说明:

AC型号:WX3010;

iMC、接入交换机、AC同处于vlan 10里面,IP为172.16.100.0/24

图中红色区域内为一台AC设备,为了便于理解,虚拟出AC自带的无线交换机

AP属于VLAN 4,网关为172.16.4.1,在AC上;

PC属于VLAN 8,网关为172.16.8.1,在AC上;

无线SW与AC相连的接口分布为G1/0/11和G1/0/1,端口类型为trunk类型,只需放通VLAN 4、10即可(PC的报文在经过AP时会被打上VLAN 4的包头)。

三、 配置步骤:

1.接入交换机配置

[1234-vlan10]vlan 10

[1234-vlan10]port g2/0/42 g2/0/10

[1234-Vlan-interface10]ip add 172.16.100.1 24

添加静态路由,指向PC网关

[1234]ip route-static 172.16.8.0 24 172.16.100.144

2.无线交换机配置:

[SW]vlan 10

[SW-vlan10]port g1/0/4

[SW-Vlan-interface10]ip add 172.16.100.144 24

[SW]vlan 4

[SW-vlan4]port g1/0/7

G1/0/11为与AC互联端口,需要保证vlan 4和10的报文经过,所以需将链路类型改为trunk

[SW]inter g1/0/11

[SW-GigabitEthernet1/0/11] port link-type trunk

[SW-GigabitEthernet1/0/11]port trunk permit vlan 4 10

[SW-GigabitEthernet1/0/11]port trunk pvid vlan 10

添加静态路由,保证路由可达:

ip route-static 0.0.0.0 0.0.0.0 172.16.100.1 preference 60

ip route-static 172.16.8.0 255.255.255.0 172.16.100.166 preference 60

3.AC配置:

DHCP功能配置及接口IP配置略;

[H3C]vlan 10

[H3C-vlan10]port g1/0/1

[H3C]inter vlan 10

[H3C-Vlan-interface10]ip add 172.16.100.166 24

进入互联端口视图:

[H3C-Vlan-interface10]inter g1/0/1

[H3C-GigabitEthernet1/0/1] port link-type trunk

[H3C-GigabitEthernet1/0/1]port trunk permit vlan 4 10

[H3C-GigabitEthernet1/0/1]port trunk pvid vlan 10

使能端口安全,类似于交换机全局dot1x作用:

[H3C]port-security enable

证书认证只能采用eap认证方式

[H3C]dot1x authentication-method eap

配置radius 方案h3c:

[H3C]radius scheme h3c

[H3C-radius-h3c] server-type extended

[H3C-radius-h3c] primary authentication 172.16.100.122

[H3C-radius-h3c] primary accounting 172.16.100.122

秘钥需与接入设备保持iMC---接入设备配置保持一致:

[H3C-radius-h3c] key authentication h3c

[H3C-radius-h3c] key accounting h3c

配置domain 8021x,引用radius scheme h3c

[H3C]domain 8021x

[H3C-isp-8021x] authentication lan-access radius-scheme h3c

[H3C-isp-8021x] authorization lan-access radius-scheme h3c

[H3C-isp-8021x] accounting lan-access radius-scheme h3c

创建crypto类型的服务模板3:

[H3C]wlan service-template 3 crypto

在该模板下创建SSID----xun-dot1x:

[H3C-wlan-st-3]ssid xun-dot1x

将服务模板3与无线接口3绑定:

[H3C-wlan-st-3]bind WLAN-ESS 3

配置在帧加密时使用的加密套件为tkip:

[H3C-wlan-st-3]cipher-suite tkip

设置在AP发送信标和探查响应帧时携带WPA IE,即认证方式为WPA

[H3C-wlan-st-3]security-ie wpa

服务模板默认未激活,激活服务模板:

[H3C-wlan-st-3]service-template enable

创建无线接口 3:

[H3C]inter WLAN-ESS 3

允许用户流量通过:

[H3C-WLAN-ESS3] port access vlan 8

对接入用户采用基于MAC的802.1X认证,且允许端口下有多个802.1X用户

[H3C-WLAN-ESS3]port-security port-mode userlogin-secure-ext

忽略radius服务器下发的授权信息:

[H3C-WLAN-ESS3]port-security authorization ignore

开启11key类型的密钥协商功能:

[H3C-WLAN-ESS3]port-security tx-key-type 11key

指定用户的认证域为8021x:

[H3C-WLAN-ESS3]dot1x mandatory-domain 8021x

进入AP管理模板,AP名称为ap_xun,型号名称为WA2210-AG

[H3C]wlan ap ap_xun model WA2210-AG id 1

[H3C-wlan-ap-ap_xun] serial-id 210235A29DB095000845

进入射频视图

[H3C-wlan-ap-ap_xun]radio 1 type dot11g

默认情况下,没有任何服务模板与射频相关联,需将服务模板3映射到射频1

[H3C-wlan-ap-ap_xun-radio-1] service-template 3

启用射频1

[H3C-wlan-ap-ap_xun-radio-1]radio enable

4.iMC侧配置:

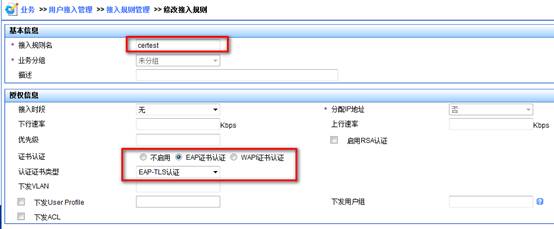

接入规则配置为eap-tls认证(如果是PEAP认证,只需将此处修改为PEAP即可,设备配置无需修改)

配置服务,引用该接入规则:

配置接入设备:

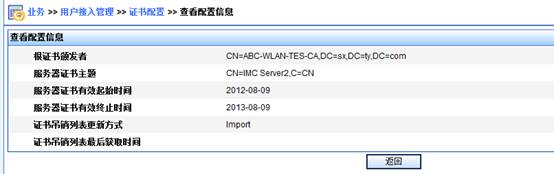

证书配置:

配置接入用户:

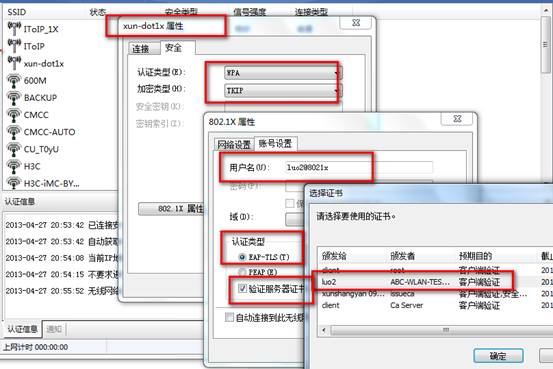

5.客户端配置:

四、 配置关键点:

1:服务模板认证类型必须配置为crypto;

2:客户端证书名称需与认证账号一致;

3:所有证书需由同一机构颁发;

4:iNode客户端---操作---取消“使用windows管理无线网络”。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作