某局点使用inode结合imc的ead做安全检查不通过

- 0关注

- 0收藏 1714浏览

组网及说明

现场客户采用inode客户端做1x认证,并联动imc的ead组件进行安全检查

问题描述

现场客户采用inode客户端做1x认证,并联动imc的ead组件进行安全检查,希望对终端的防病毒软件进行检查,保证终端正确运行软件,并确保杀毒软件的病毒库版本,发现终端在使用inode认证完成后,显示安全检查不通过,提示安全检查结果不正常,防病毒软件检查不合格,软件运行异常

过程分析

首先检查基本配置

可以看到做的是防病毒软件检测

并修改了预定义的杀毒软件名称,为了进程测试,只勾选了检测项,没有勾选检测病毒库和软件引擎版本

对于定制的客户端,需要修改名称为预定义的名称加;后接自定义的名称

即修改为360;xxx专用版,测试后问题现象依然存在

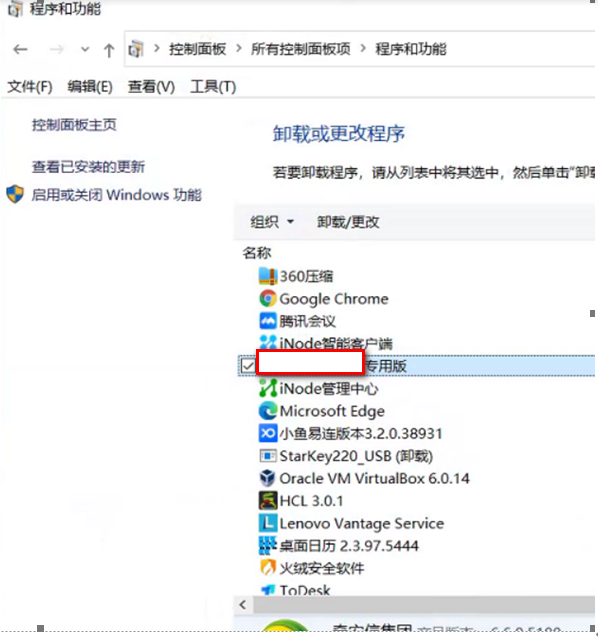

进一步查看电脑客户端上,确认inode认证检测期间,杀毒软件客户端在线并能正常使用,在控制面版也能看到软件信息

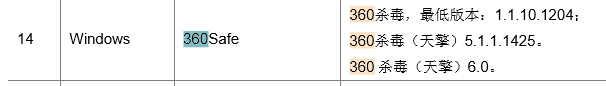

进一步检查inode以及ead组件上对于该360杀毒软件的支持情况,考虑是否存在适配的因素,发现也是支持的

Inode配套关系

Ead配套关系

4 Windows 360Safe 360杀毒,最低版本:1.1.10.1204。

基础配置检查完毕继续收集inode的详细日志及ead的policyserver的debug级别日志进行分析,能够看到对应时间点有inode和ead交互的报文过程

out-pkt [1]为EAD认证上线报文:

[2022-02-16 14:17:28] [DtlCmn] [1bbc] SecPkt secPushInner: out-pkt [1]

wang

00:0E:C6:C8:F9:98

zwGLL3vJ

10102

CH V7.30-0583

CH iNode PC 7.3 (E0583)

172.16.101.21

Windows 10 Home China

2022-02-15 15:35:13

true

1

iNode给策略服务器发送了EAD1号报文,服务器也正常回应了EAD2号报文transfer [2] [19050],如下:

[2022-02-16 14:17:28] [DtlCmn] [1bbc] SecPkt secPushInner: the state send before is 3

[2022-02-16 14:17:28] [Dbg] [5148] SecPkt secRcvThrd: [192.168.100.1 : 9019] sent me 876 bytes.

[2022-02-16 14:17:28] [Dbg] [5148] SecPkt secDataProc: The head id is ad879

[2022-02-16 14:17:28] [Dbg] [5148] SecPkt secDataProc: The type is 2

[2022-02-16 14:17:28] [Dbg] [5148] SecPkt secDataProc: The id is 19050

[2022-02-16 14:17:28] [DtlCmn] [5148] SecPkt sndSecMsg: transfer [2] [19050]

。。。。

>

false

T=2;V=7.30-0521;U=http://192.168.100.1:8080/selfservice/1xdl?

720

3

PluginForbidden

360

XXX专用版

360|0

Virus-Engine-Version;Virus-Def-Version \\下发的安全检查列表,

false

false

MinimumPassWordAge=0;MaximumPasswordAge=30;MinimumPasswordLength=0;PasswordComplexity=0;PasswordHistorySize=0;

false

false

afterCheck

Critical,repair;Important,repair;Moderate,repair;Low,repair

false

false

0

false

zwGLL3vJ

iMCV700R003B05D042

[2022-02-16 14:17:28] [DtlCmn] [57ac] SecPkt secPushInner: out-pkt [97]

wang

00:0E:C6:C8:F9:98

zwGLL3vJ

[2022-02-16 14:17:28] [DtlCmn] [57ac] SecPkt secPushInner: the state send before is 5

[2022-02-16 14:17:28] [Dbg] [5148] SecPkt secDataProc: The head id is ad879

[2022-02-16 14:17:28] [Dbg] [5148] SecPkt secDataProc: The type is 62

[2022-02-16 14:17:28] [Dbg] [5148] SecPkt secDataProc: The id is 19051

[2022-02-16 14:17:28] [DtlCmn] [5148] SecPkt sndSecMsg: transfer [98] [19051]

sIP=0.0.0.0;sMk=0.0.0.0;dIP=192.168.100.0;dMk=255.255.255.0;sPt=0;dPt=0;ptl=65535;drt=1;drp=0;

0

sIP=0.0.0.0;sMk=0.0.0.0;dIP=0.0.0.0;dMk=0.0.0.0;sPt=0;dPt=0;ptl=65535;drt=1;drp=0;

0

0 \\取值0或者1,0代表隔离ACL,1代表安全ACL,该属性表示服务器默认一开始设置隔离ACL还是安全ACL

[2022-02-16 14:18:18] [DtlCmn] [2574] SecPkt secPushInner: out-pkt [3]

wang

00:0E:C6:C8:F9:98

zwGLL3vJ

true

Virus-Def-Version|2021-12-23

AV-Software|360

AV-Client-Exception

[2022-02-16 14:18:18] [DtlCmn] [5148] SecPkt sndSecMsg: transfer [6] [19052]

Virus-Engine-Version

Virus-Def-Version

repair

2NDOXkXvVt8=

AV-Client-Exception|repair

不正常

请点击此链接进行修改

true

60

true

avexcept;;;

查看报文交互及相关信息,发现ead报文里已经正常识别了杀毒软件的型号名称已经版本,并且病毒库上报的日期格式也没有异常,到此发现都测试正常,怀疑是否因为定制版的原因导致异常。

解决方法

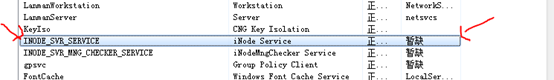

当前分析看是安全检查正常,但是现场开启了实时监控。实时监控检测到了异常

怀疑是这个版本还无法对这个特殊程序进行实时监控,取消实时监控应该可以规避。需要在客户端部分进行替换验证。

客户端替换方法:

1.

2.

3.

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作