组网及说明

不涉及

问题描述

某局点用iNode客户端配合EIA做ssl vpn登录,同时配置了EAD安全检查,在EAD安全策略中加了下发acl的策略,在使用iNode登录时提示:未收到服务器回应,即将强行下线。iNode已经定制了启用下发ACL功能。

过程分析

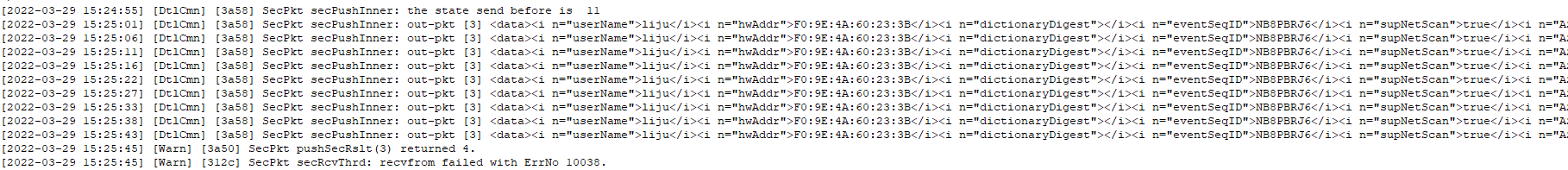

一、首先收集iNode侧详细级别日志,从而确定是服务器没有发送相关报文给iNode终端,还是服务器侧发送了相关报文但是iNode侧没有收到,iNode侧日志分析如下:

[2022-03-29 15:24:54] [DtlCmn] [2760] SecPkt secPushInner: out-pkt [1] \\EAD认证上线报文

[2022-03-29 15:24:54] [DtlCmn] [312c] SecPkt sndSecMsg: transfer [2] [10841] \\EAD认证上线回应报文

[2022-03-29 15:24:54] [DtlCmn] [408] SecPkt secPushInner: out-pkt [97] \\ACL请求报文

[2022-03-29 15:24:54] [DtlCmn] [312c] SecPkt sndSecMsg: transfer [98] [10842] \\ACL下发报文

[2022-03-29 15:24:55] [DtlCmn] [3a58] SecPkt secPushInner: out-pkt [3] \\安全认证检查结果上报报文

但是此后,策略服务器没有给iNode发送回应报文。iNode不断重传三号报文,始终没有回应,然后下线。

二、分析策略服务器调试日志,确认服务器是否发送了回应报文,但是在服务器日志中,搜索该用户的相关信息,发现iNode发送给该策略服务器的EAD3号报文服务器并没有收到

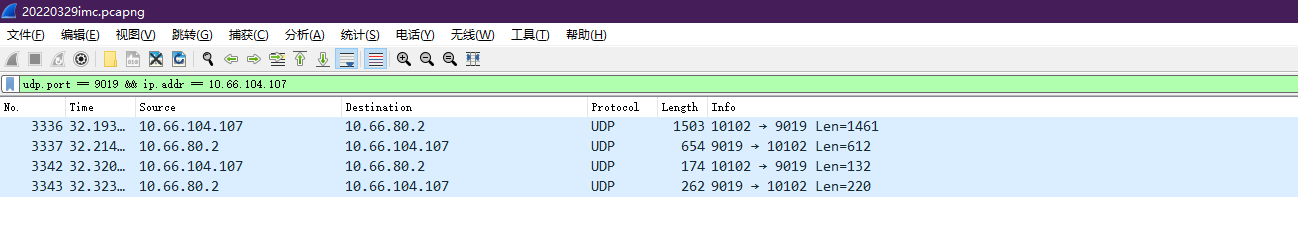

三、在iMC的抓包同时也能说明,没有收到EAD 3号报文

从上述分析可以知道,EAD 3号报文在网络中被阻塞或者丢弃,首先想到的是排查网络侧。

经排查,网络没有防火墙策略,iNode终端所在操作系统也没有开启防火墙及杀毒软件,网络方面没发现问题。

解决方法

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作