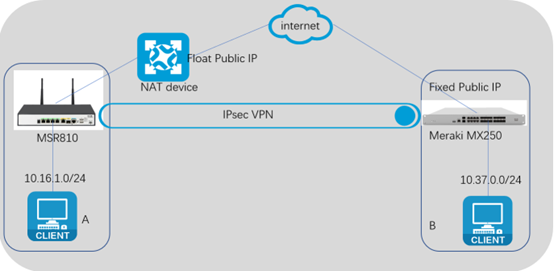

组网及说明

说明:

1.

2.

3.

4.

配置步骤

二、实验步骤:

接口IP,底层路由信息等不在此做描述,只显示IPsec VPN协商参数部分配置。

1.

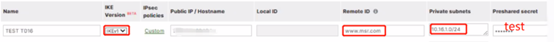

|

Pre-share KEY |

test |

|

IKE version |

IKEv1 |

|

DH |

Group2 |

|

Encryption |

AES-128 |

|

HASH |

SHA1 |

|

Exchange-mode |

Main |

|

封装类型 |

ESP |

|

第二阶段 |

AES-128/SHA-1 |

|

PFS |

PFS Grupo 2 |

|

协商超时 |

28800 s |

Meraki配置截图为:

其中custom的参数配置为:

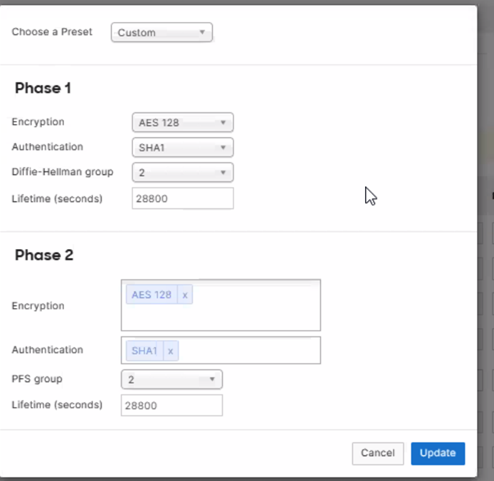

2.

(1)

(2)

acl advanced 3001

rule 0 permit ip source 10.16.1.0 0.0.0.255 destination 10.37.0.0 0.0.0.255

(3)

ipsec transform-set tran1

esp encryption-algorithm aes-cbc-128

esp authentication-algorithm sha1

pfs dh-group2

封装模式默认为ESP。

(4)

ike keychain keychain1

pre-shared-key address x.x.x.x 255.255.255.0 key simple test

(5)

ike profile profile1

keychain keychain1

local-identity user-fqdn ***.***

match remote identity address x.x.x.x 255.255.255.0 //对端公网IP

proposal 1

(6)

ipsec policy map1 10 isakmp

transform-set tran1

security acl 3001

remote-address x.x.x.x

ike-profile profile1

sa duration time-based 28800

(7)

interface GigabitEthernet0/0

ipsec apply policy map1

配置关键点

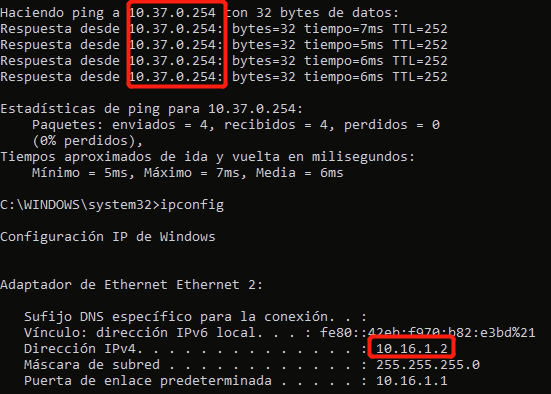

三、验证:

通过A侧主机ping B侧主机,结果如下:

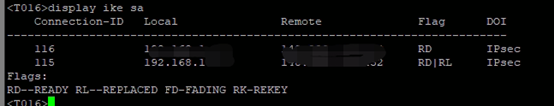

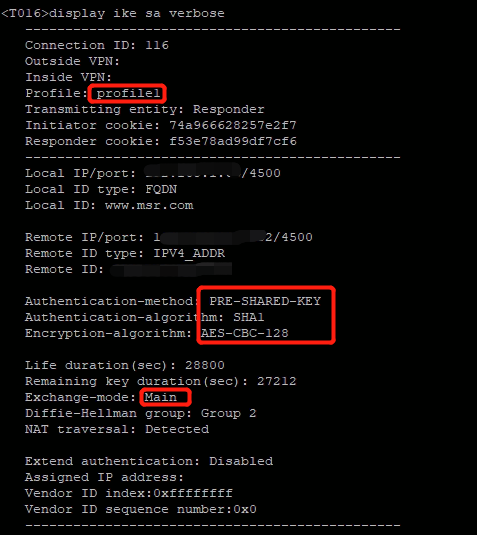

Ping通后,查看IKE协商

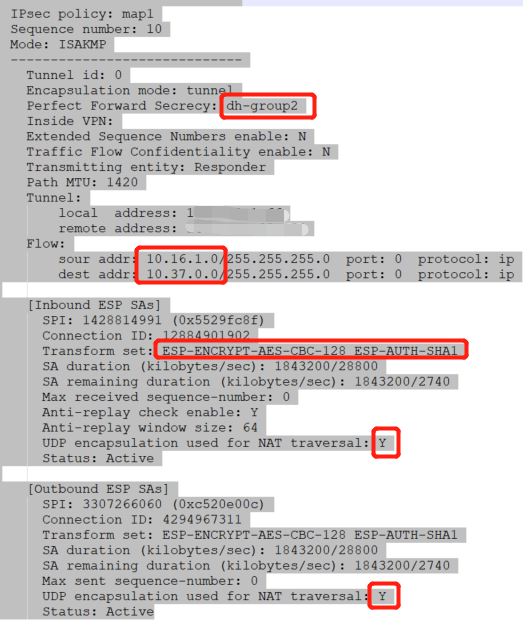

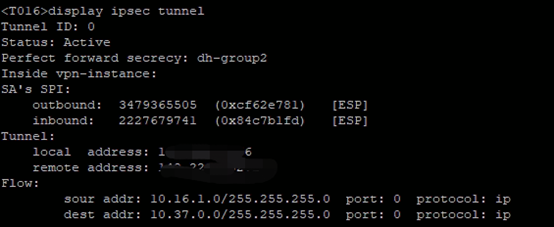

通过display ipsec sa可以查看IPsec VPN建立情况:

四、故障排查:

https://www.h3c.com/cn/d_202302/1784745_30005_0.htm#_Toc128078004

- 附件下载: H3C MSR810与Cisco Meraki MX250的IPsec VPN对接案例V0.1.docx

- 2023-04-26 发表

- 举报

- 导出案例(pdf)

- 导出案例(word)

-

(1)

该案例对您是否有帮助:

您的评价:1

若您有关于案例的建议,请反馈:

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作