漏洞相关信息

无

IPMI v2.0密码哈希泄露漏洞

安管一体机

漏洞描述

安全产品中的服务器,比如安管一体机、态势感知等产品用漏扫扫描出了高危漏洞,漏洞名称是“IPMI v2.0密码哈希泄露漏洞”。

此漏洞主要是IPMI2.0协议支持RMCP+机制引入导致,远程攻击者可以将HDM响应的RAKP包中密码的哈希值抓取,从而实施离线口令猜测攻击。 该漏洞是协议机制导致,软件层面无法去修复,相关描述如下图说明。

来源:国家信息安全漏洞库

实际测试各大服务器厂商均没有修复此漏洞,测试结果如下图:

友商测试结果和H3C我司结果一致 。

漏洞解决方案

规避措施:

如果管理网IP(HDM)没有直接连接到公网,此漏洞被利用的风险极小;建议管理网不在公网暴露IP。

如果管理网IP(HDM)是暴露在公网中,那么建议如下方式:

方法一,增加密码复杂度,避免使用弱密码。

方法二,增加白名单访问机制,其次将已知的访问源IP都增加到白名单,这样能有效遏制恶意攻击源。

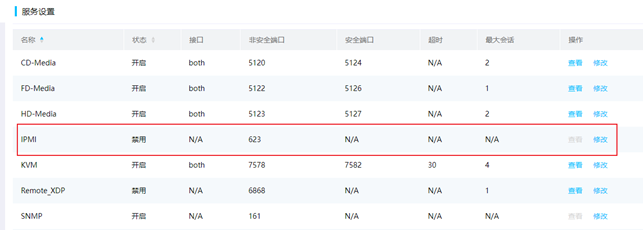

方法三,如果纳管不是基于IPMI over LAN的,那么可以通过HDM页面关闭IPMI端口,漏洞不会再对外暴露,也无法被扫描到。

0

个评论

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

➤

✖

亲~登录后才可以操作哦!

确定

✖

✖

你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

✖