某局点当前采用V5 WX5510E 部署无线网络,基于用户网络安全部署了802.1x认证,认证服务器是ldap服务器,配置完之后发现手机终端可以正常认证成功,电脑用iNode 也能正常认证成功,但是win 7电脑用自带的拨号客户端无法认证成功。

关键配置信息:

dot1x authentication-method eap

ldap scheme nongda

authentication-server 114.213.144.4

authorization-server 114.213.144.4

login-dn "cn=directory manager"

login-password cipher $c$3$2rPdHQo8ZwQshHChBW5VmzqKy1NkJmlbG7Mc3Is=

user-parameters search-base-dn ou=people,dc=ahau,dc=edu,dc=cn

user-parameters user-name-attribute uid

#

radius scheme nongda

primary authentication 210.45.176.26

primary accounting 210.45.176.26

key authentication cipher $c$3$r4JbDLah/OlM96pNCQRRAIYCpLVI3jofxDEv

key accounting cipher $c$3$zt9w3e4dERRCvqoSbk002v9euxKgmRB8dZP5

user-name-format without-domain

nas-ip 10.3.255.253

#

domain h3c

authentication portal radius-scheme nongda

authorization portal radius-scheme nongda

accounting portal radius-scheme nongda

access-limit disable

state active

idle-cut disable

self-service-url disable

domain ldap

authentication lan-access local

authorization lan-access none

accounting lan-access none

access-limit disable

state active

idle-cut disable

self-service-url disable

pki entity en

common-name common

#

pki domain do

certificate request from ca

certificate request entity en

crl check disable

wlan service-template 2 crypto

ssid ahau

bind WLAN-ESS 2

cipher-suite tkip

cipher-suite ccmp

security-ie rsn

security-ie wpa

client forwarding-mode local vlan 21 to 25

service-template enable

ssl server-policy eap-policy

pki-domain do

#

eap-profile default-profile

ssl-server-policy eap-policy

method tls

method peap-gtc

user-credentials ldap-scheme nongda

local-server authentication eap-profile default-profile

#

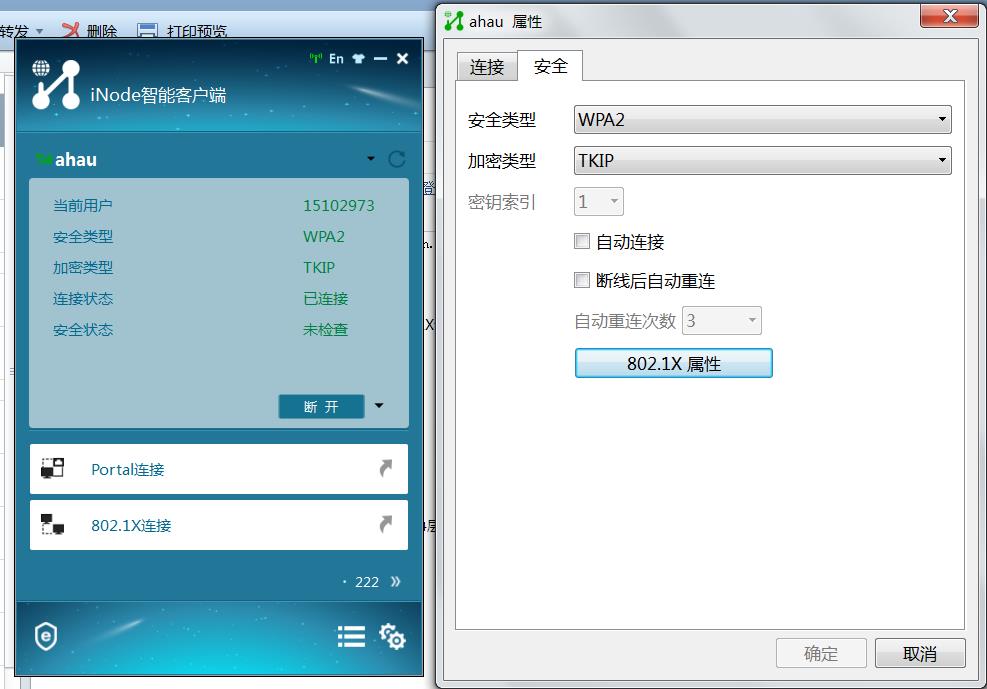

电脑用inode认证成功截图:

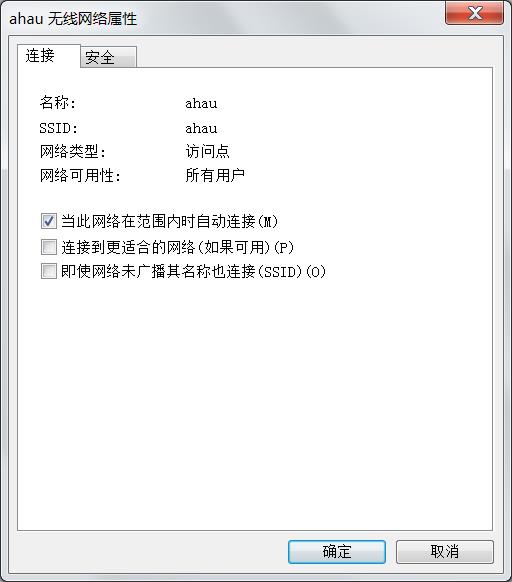

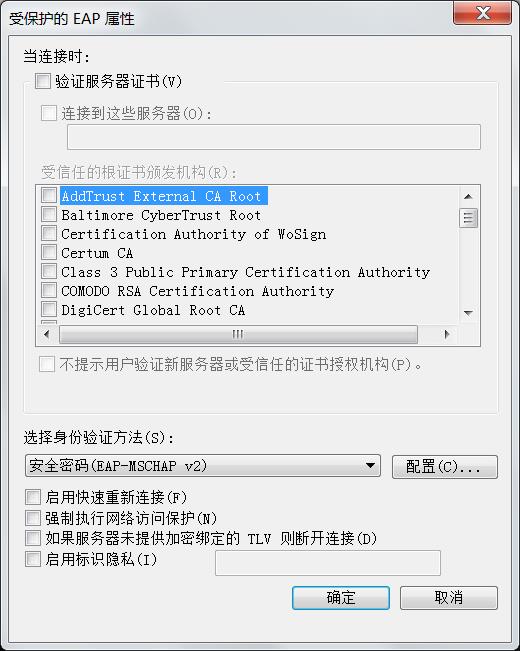

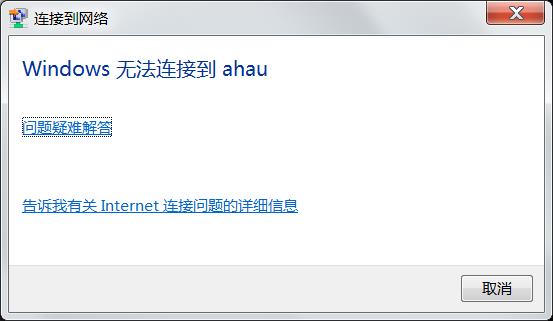

电脑自带客户端不成功截图:

分析三种拨号方式的区别,发现手机和inode 都支持PEAP-GTC,但是电脑只支持PEAP-MSCHAPv2,而且设备上的配置也是用的GTC,后续通过修改设备上的配置,改成MSCHAPv2,发现电脑用自带的客户端还是无法拨号成功,并且手机和inode 也都不行了,怀疑结合ldap认证不支持用MSCHAPv2方式。

eap-profile default-profile

ssl-server-policy eap-policy

method tls

method peap-gtc //改成这个method peap-mschapv2

user-credentials ldap-scheme nongda

最终跟研发确认802.1x 结合LDAP 认证设备只支持TLS和GTC这两种,不支持MSCHAPv2。

规避方案:

1. 更改配置,采用TLS 证书认证方式。

2. 电脑用inode 客户端认证或者换其他能支持GTC的客户端。

3. 更改认证方式,不用LDAP,用普通的radius。

1.V5无线控制器802.1X的TLS与GTC方式支持与ldap服务器组合进行认证

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作