[2011-07-29]Comware V3防火墙NAT日志(syslog格式)功能的配置

- 0关注

- 1收藏 1828浏览

Comware V3防火墙NAT日志功能的配置

一、 组网需求:

客户网络出口使用一台Comware V3平台防火墙设备,用于内网与公网间安全隔离及NAT转换。因安全审计需要,需对设备上的NAT会话信息记录日志并审计。客户安装有SecCenter FW Manager配置完成审计工作。

二、 组网图:

设备名称、型号:SecPath F1000S

设备软件版本:Release 1662P14

本配置案例中,防火墙GE0/0连接公网,地址为172.16.0.1/24;GE0/1连接内网,地址为192.168.1.1/24;Eth1/0连接SecCenter服务器,地址为10.153.43.131/24;SecCenter服务器地址为10.153.43.130。配置路由协议保证各设备与服务器间路由可达。

具体组网图略。

三、 配置步骤:

1. 设备侧配置

1.1 防火墙基本配置

配置防火墙默认包过滤策略为permit,并将接口加入相应的安全区域,否则防火墙接口不能正常转发数据。如果不配置防火墙默认包过滤策略为permit,则必须在接口配置相应的包过滤策略,否则防火墙接口会按默认禁止策略阻止数据包通过。

firewall packet-filter enable

firewall packet-filter default permit

#

firewall zone trust

add interface GigabitEthernet0/1

add interface Ethernet1/0

add interface Ethernet1/1

set priority 85

#

firewall zone untrust

add interface GigabitEthernet0/0

set priority 5

1.2 接口IP地址及NAT配置

配置防火墙连接内外网接口IP地址及NAT,特别注意在NAT所引用的ACL中,规则必须配置logging参数。

nat address-group 1 172.16.0.100 172.16.0.200

#

acl number 3001

rule 5 permit ip source 192.168.1.0 0.0.0.255 logging

#

interface GigabitEthernet0/0

ip address 172.16.0.1 255.255.255.0

nat outbound 3001 address-group 1

#

interface GigabitEthernet0/1

ip address 192.168.1.1 255.255.255.0

#

interface Ethernet1/0

ip address 10.153.43.131 255.255.255.0

1.3 NAT日志相关配置

本案例以设备发送syslog格式的NAT日志为例,因此需更改防火墙NAT日志格式为syslog。系统默认配置即为syslog格式。还需配置日志主机,确保设备可以将syslog日志发送到正确的服务器。SecCenter默认接收syslog的端口为30514,可修改。本案例以在设备侧配置为例。

firewall nat log-type syslog

#

info-center loghost 10.153.43.130 port 30514

1.4 SecCenter日志服务器相关配置

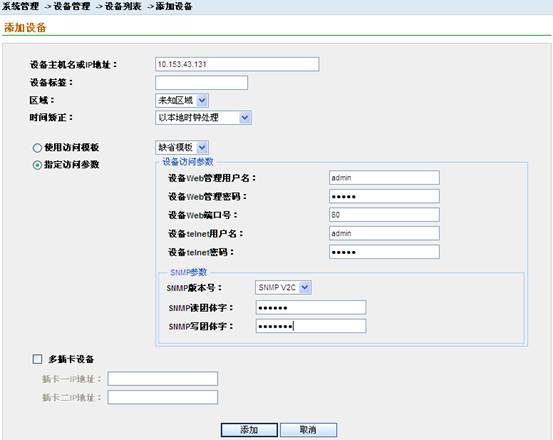

在服务器上安装并注册好SecCenter FW Manager后,在“系统管理”-“设备管理”-“设备列表”添加防火墙设备,添时需正确填写设备IP地址、访问参数等,设备侧需正确配置SNMP等相关参数。“时间娇正”在保证设备与服务器系统时间设定一致的前提下,选择“以本地时钟处理”。

添加设备后,请检查设备状态是否正常。

检查SecCenter管理端口配置是否正常。

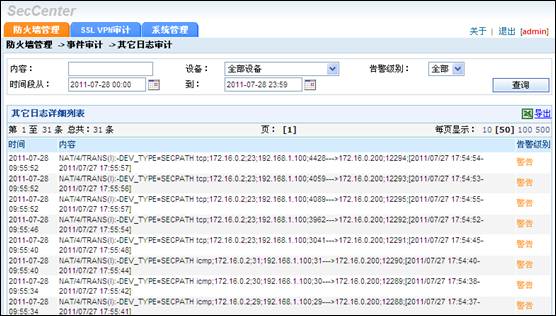

当防火墙进行NAT转换操作并产生了相应的NAT日志发送至服务器后,在SecCenter的“防火墙管理”-“事件审计”-“其它日志审计”中可以看到详细日志列表。因为本案例防火墙是以syslog格式发送NAT日志的,所以SecCenter不会将这些日志归类到“NAT日志审计”中。要查询日志时,注意查询时间设定范围。

四、 配置关键点:

在案例所示的版本配套关系下,防火墙输出至SecCenter的NAT日志,其日志中携带的时间戳不准确,防火墙后续版本会改进。目前可以按SecCenter接收到本条日志的时间记录为准。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作