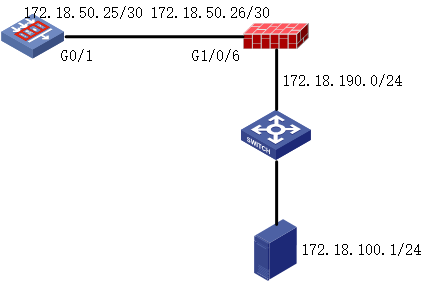

组网及说明

设备接口地址:

DDOS: 172.18.50.25/30

F1070:

G1/0/6 172.18.50.26/30

G1/0/25 172.18.190.253/24

Server:172.18.100.1/24

问题描述

实现需求:所有经过防火墙访问server 172.18.100.1的流量,都先通过BGP路由到DDOS 172.18.50.25,再通过G1/0/6上策略路由下一跳丢给172.。18.190.253。但配置策略路由后没有生效,tracert发现流量在防火墙来回转发。

一共测试两次。

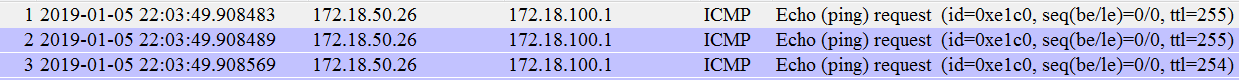

第一次使用防火墙ping 172.18.100.1,流量在DDOS和防火墙之间来回转发,在DDOS上抓包有数据包回来。

排除从防火墙上直接ping测试的干扰

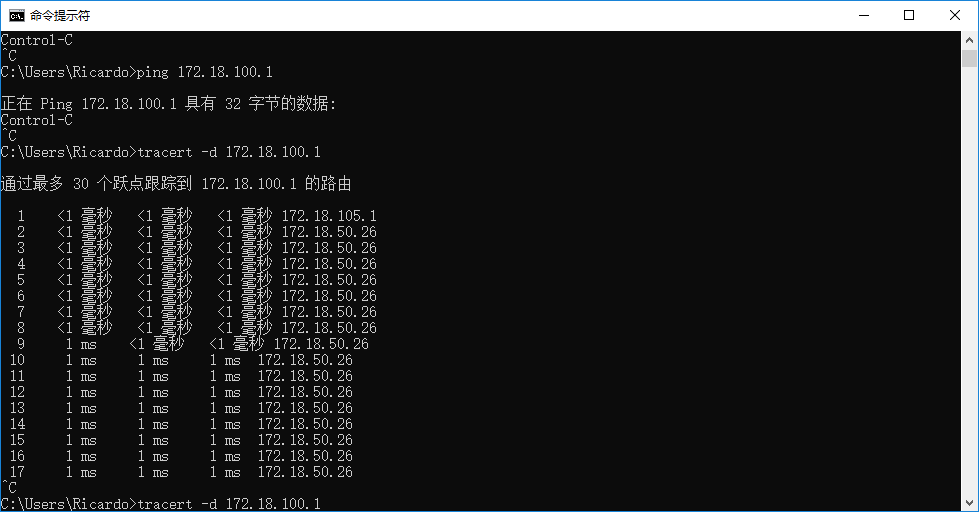

第二次用PC连接防火墙,地址配置为172.18.105.133,ping 172.18.100.1,流量依旧在DDOS和防火墙之间来回转发, tracert如截图所示。

过程分析

1、检查设备侧配置

policy-based-route permit-afc-out permit node 10

if-match acl 3999

apply next-hop 172.18.190.253

acl advanced 3999

description afc

rule 0 permit ip destination 172.18.100.1 0

traffic classifier c-afc-in operator and

if-match acl 3999

interface GigabitEthernet1/0/6

port link-mode route

description TO HWL-C01-DDOS-01-G0/1

ip address 172.18.50.26 255.255.255.252

ip policy-based-route permit-afc-out

2、查看设备路由表项

172.18.100.1/32 BGP 255 0 172.18.50.25 GE1/0/6

分析路由和流量走向没问题

3、DDOS抓包,显示有回包(防火墙直接ping 172.18.100.1)

4、debugging ip policy-based-route无任何回显(t d和t m已开启)

解决方法

结合防火墙特性,快转负载分担功能默认处于开启状态。对于开启快速转发负载分担功能后,当一条数据流从不同入接口上来进行转发时,不再根据入接口不同区分数据流,根据报文中的信息标识一条数据流。

关闭快速转发负载分担功能后,将会根据入接口的不同对已标识的数据流再次做出区分,即将入接口作为区分数据流的另一特征标识。

通过在F1070上配置undo ip fast-forwarding load-sharing解决,此时设备处理流量时会关心报文入接口。五元组相同,入接口不同的流量会建立新的快转表项。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作