IPRAN组网政企业务专线典型配置—点到点VLL(5)

- 0关注

- 0收藏 1656浏览

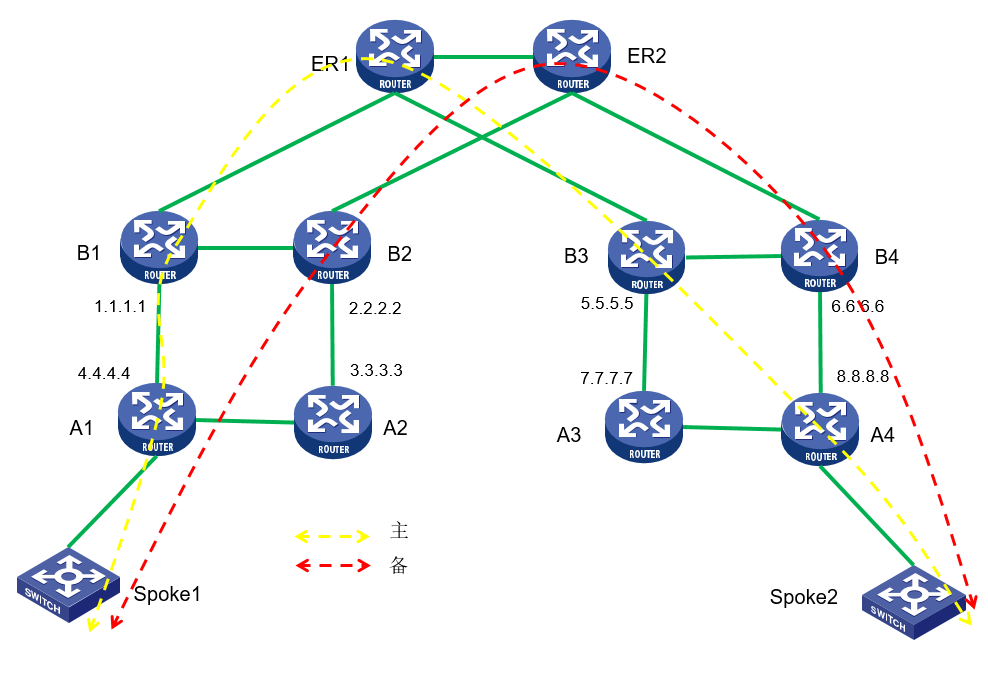

某地市已经部署了我司IPRAN环网,现在客户希望在环网上增加某政企客户的二层专线业务,从而实现该客户同城两个办公楼之前的业务二层互通。

因为两个站点不在同一B下挂环网内,A-B与B-ER路由隔离,所以我们需要在B设备上部署分段PW功能,对PW进行桥接;同时我们还需要部署主备PW,提高网络的可靠性;

如图所示,本地已经部署了IPRAN网络,两个办公楼分别位于A1/A4处,现在需要在A1-A4之间建立2条二层通道VLL,一主一备当主用链路出现问题时自动切换至备用链路,实现SPOKE1与SPOKE2之间的二层互通。两个分支的报文均不带Tag;

进行二层专线配置之前需要先保证环网部分路由互通正常,且全网已经使能了MPLS及LDP协议。

|

A1配置 |

|

l2vpn enable # pw-class vll pw-type ethernet vccv cc router-alert vccv bfd

xconnect-group 1 connection 1 revertive wtr 300 protection dual-receive ac interface GigabitEthernet0/2 service-instance 10 access-mode ethernet peer 1.1.1.1 pw-id 14 pw-class vll backup-peer 2.2.2.2 pw-id 24 pw-class vll

interface GigabitEthernet0/2 port link-mode bridge service-instance 10 encapsulation default

|

|

B1配置 |

|

l2vpn enable # pw-class vll pw-type ethernet vccv cc router-alert vccv bfd

xconnect-group 1 connection 1 peer 4.4.4.4 pw-id 14 pw-class vll peer 5.5.5.5 pw-id 15 pw-class vll

|

|

B2配置 |

|

l2vpn enable # pw-class vll pw-type ethernet vccv cc router-alert vccv bfd

xconnect-group 1 connection 1 peer 4.4.4.4 pw-id 24 pw-class vll peer 6.6.6.6 pw-id 26 pw-class vll

|

|

B3配置 |

|

l2vpn enable # pw-class vll pw-type ethernet vccv cc router-alert vccv bfd

xconnect-group 1 connection 1 peer 1.1.1.1 pw-id 15 pw-class vll peer 8.8.8.8 pw-id 58 pw-class vll

|

|

B4配置 |

|

l2vpn enable # pw-class vll pw-type ethernet vccv cc router-alert vccv bfd

xconnect-group 1 connection 1 peer 2.2.2.2 pw-id 26 pw-class vll peer 5.5.5.5 pw-id 68 pw-class vll

|

|

A3配置 |

|

l2vpn enable # pw-class vll pw-type ethernet vccv cc router-alert vccv bfd

xconnect-group 1 connection 1 revertive wtr 300 protection dual-receive ac interface GigabitEthernet0/2 service-instance 10 access-mode ethernet peer 5.5.5.5 pw-id 58 pw-class vll backup-peer 6.6.6.6 pw-id 68 pw-class vll

interface GigabitEthernet0/2 port link-mode bridge service-instance 10 encapsulation default

|

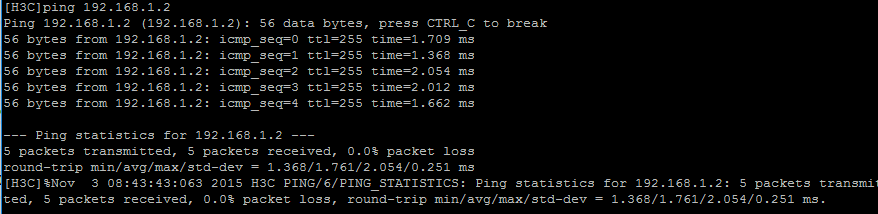

配置验证:

两个Spoke之间互通;

可以通过以下命令查看相关pw信息:

display l2vpn pw verbose

display l2vpn forwarding ac verbose

display l2vpn forwarding pw verbose

1. 本文仅介绍L2VPN基本配置,相关BFD及基础协议配置未涉及;

2. 四种方式的组合,主要在于AC接入类型的组合,通过AC接入类型的配置,可以控制A1/A2设备对于报文Tag的处理;

3. 下面通过一个表格展示下四种方式对已VLAN tag的处理区别:

|

A1 |

A2 |

PW |

A1 AC |

A2 AC |

备注 |

|

Vlan 10 |

Vlan 10 |

Ethernet |

Ethernet |

Ethernet |

AC接入类型为Eth,交换机带上来的为U-Tag;PW类型为Eth,不允许P-Tag传输,不影响U-Tag,所以报文原tag会带到对端 |

|

Vlan 10 |

Vlan 20 |

Ethernet |

Vlan |

Vlan |

AC接入类型为VLAN,交换机带上来的为P-Tag;PW类型为Eth,不允许P-Tag传输,所以报文原tag删除,然后到对端从对应接口出去的时候打上对应的Tag |

|

无 |

Vlan 10 |

Ethernet |

Ethernet |

Vlan |

AC接入类型为VLAN,交换机带上来的为P-Tag;AC接入类型为Eth,交换机带上来的为U-Tag;;PW类型为Eth,不影响U-Tag传输,但是会去掉P-Tag,报文到达对端打上或者替换对应的Tag转发出去 |

|

无 |

无 |

Ethernet |

Ethernet |

Ethernet |

AC接入类型为Eth,交换机带上来的为U-Tag;PW类型为Eth,不允许P-Tag传输,不影响U-Tag,所以报文原tag会带到对端,没有Tag,就没有Tag |

4. PW配置相关注意事项

· PW ID是一对PE之间PW的标识,本端和远端PE上为同一PW指定的PW ID必须相同。

·在本端PE上,远端PE的LSR ID和PW ID唯一标识一条PW。配置PW时指定的远端PE的LSR ID和PW ID,不能与已经存在的VPLS PW、交叉连接PW的LSR ID和PW ID同时相同。

· PW冗余保护功能和多段PW功能互斥。即,如果在交叉连接视图下通过重复执行peer命令配置了两条PW,则不能在交叉连接PW视图下执行backup-peer命令配置备份PW;反之亦然。

·如果为静态PW指定的入标签与已经存在的静态LSP/静态CRLSP的入标签相同,则会导致标签冲突,静态PW不可用。即使修改静态LSP/静态CRLSP的入标签,静态PW仍不可用,需要手工删除该静态PW并重新配置。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作