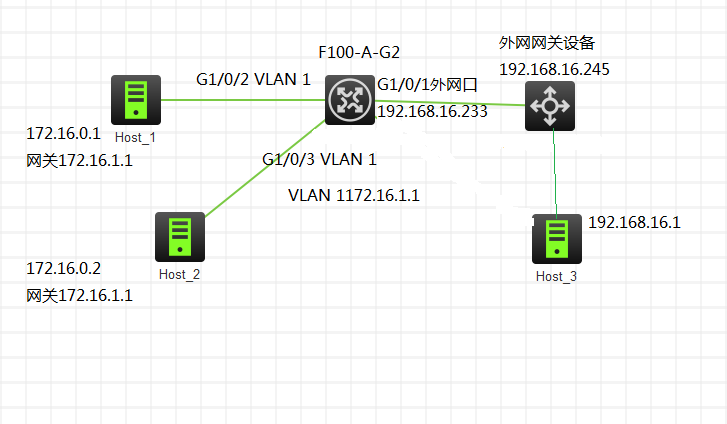

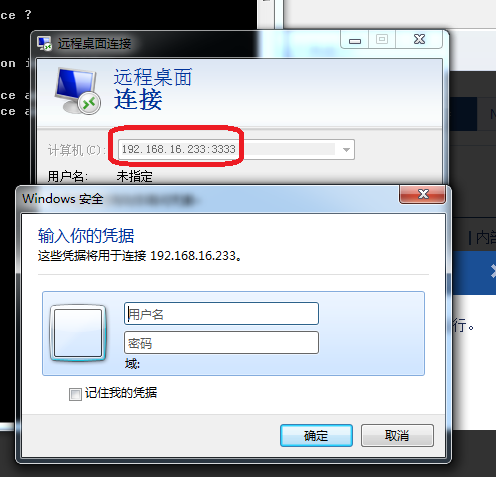

1 外网交换机下的电脑能通过防火墙G1/0/1的ip和3389端口号访问内网172.16.0.1 的3389服务

2 内网的另一电脑能通过防火墙G1/0/1的ip和3389端口号访问内网172.16.0.1 的3389服务

sys

security-zone name Trust

import interface GigabitEthernet1/0/0

interface GigabitEthernet1/0/0

port link-mode route

ip address 100.0.0.1 255.255.255.0

acl advanced 3333

rule 0 permit ip

zone-pair security source Trust destination local

packet-filter 3333

zone-pair security source local destination Trust

packet-filter 3333

local-user admin class manage

password hash admin

service-type telnet terminal http https

authorization-attribute user-role level-3

authorization-attribute user-role network-admin

ip http enable

ip https enable

配置后,电脑连接G1/0/0,G1/0/0用于当做管理口,电脑配置100.0.0.2 ip地址。使用web的用户名和密码为admin admin 登入防火墙

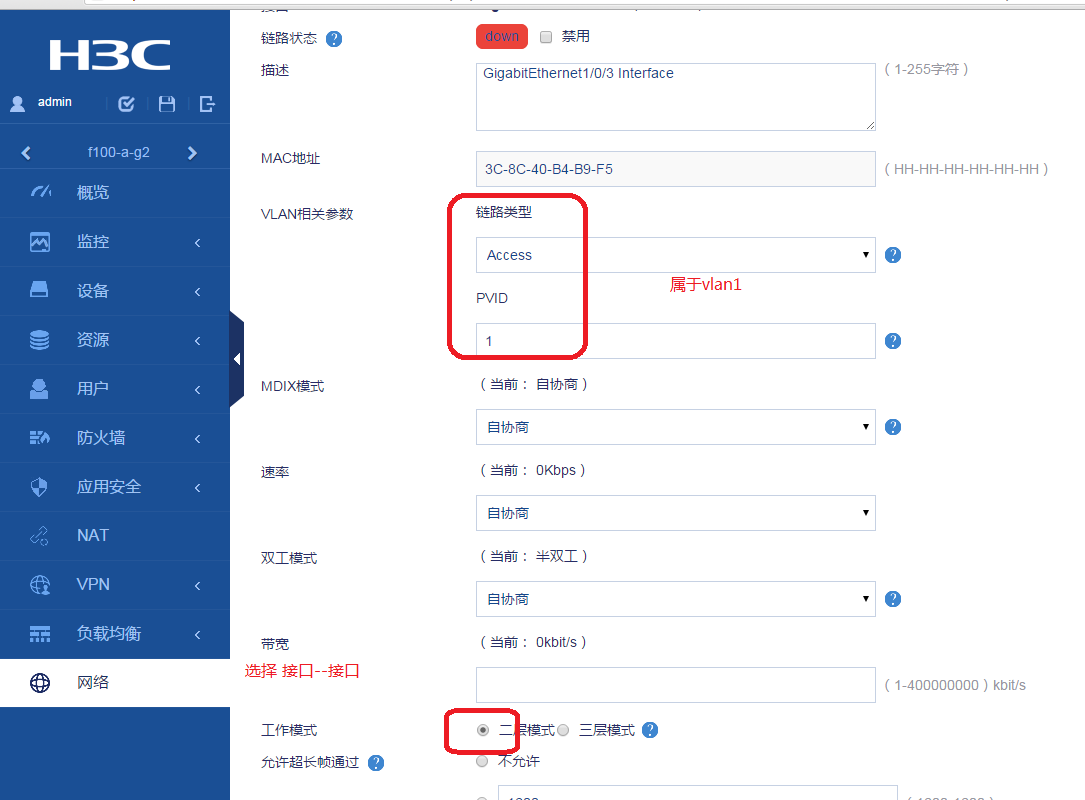

2 配置内网接口

G1/0/2 和G1/0/3二层口都属于vlan1 inter vlan1 的ip

2 配置内网接口的dhcp

2 配置外网接口

3 把内网的G1/0/1和G1/0/2和外网接G1/0/1口加入安全域trust

4 配置trust到trust的互访

5 nat动态地址转换

6 配置去外网的静态默认路由

7 dns 配置,开启dns服务器和dns代理

8 配置nat内部服务器

上述只能实现外网电脑通过wan的ip访问内部服务器

interface Vlan-interface1

nat hairpin enable

配置后vlan1 内的用户是可以通过wan的ip访问内部服务器

配置测试结果

内网和外网电脑都能通过192.168.16.233:3333远程访问到内部pc机172.16.0.1的3389端口

1 V7防火墙的菜单和V5差别很大,新增的菜单基本都是标示符+

2 要用的接口都要加入安全域,而且也要配置同级安全域的互访,同一安全域内报文过滤的缺省动作为deny。

3 基本配置要点:nat动态地址转换,静态默认路由,dns服务器器,nat内部服务器,内网接口配置nat hairpin enable,相当于内网口应用了如下命令:

nat outbound 2000

nat server protocol tcp global current-interface 3333 inside 172.16.0.1 3389

4 内网电脑的网关要指向防火墙的内网接口

5 内部服务器配置和V5的差别比较大,根据实际情况选择好映射方式

六 命令行配置

dhcp server ip-pool vlan

gateway-list 172.16.1.1

network 172.16.0.0 mask 255.255.0.0

interface Vlan-interface1

ip address 172.16.1.1 255.255.0.0

nat hairpin enable

interface GigabitEthernet1/0/1

port link-mode route

ip address 192.168.16.233 255.255.255.0

nat outbound 2000

nat server protocol tcp global current-interface 3333 inside 172.16.0.1 3389

security-zone name Trust

import interface GigabitEthernet1/0/0

import interface GigabitEthernet1/0/1

import interface Vlan-interface1

import interface GigabitEthernet1/0/2 vlan 1

import interface GigabitEthernet1/0/3 vlan 1

zone-pair security source Trust destination Trust

object-policy apply ip Trust-Trust

ip route-static 0.0.0.0 0 192.168.16.254

acl basic 2000

rule 10 permit source 172.16.0.0 0.0.255.255 logging counting

acl advanced 3333

rule 0 permit ip

zone-pair security source Trust destination local

packet-filter 3333

zone-pair security source local destination Trust

packet-filter 3333

security-zone intra-zone default permit

zone-pair security source Trust destination Trust

object-policy apply ip Trust-Trust

local-user admin class manage

password hash admin

service-type telnet terminal http https

authorization-attribute user-role level-3

authorization-attribute user-role network-admin

ip http enable

ip https enable

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作