问题描述:

2个核心交换机是堆叠 ,防火墙也是堆叠,现在防火墙想改为RBM,防火墙配置案例有吗?

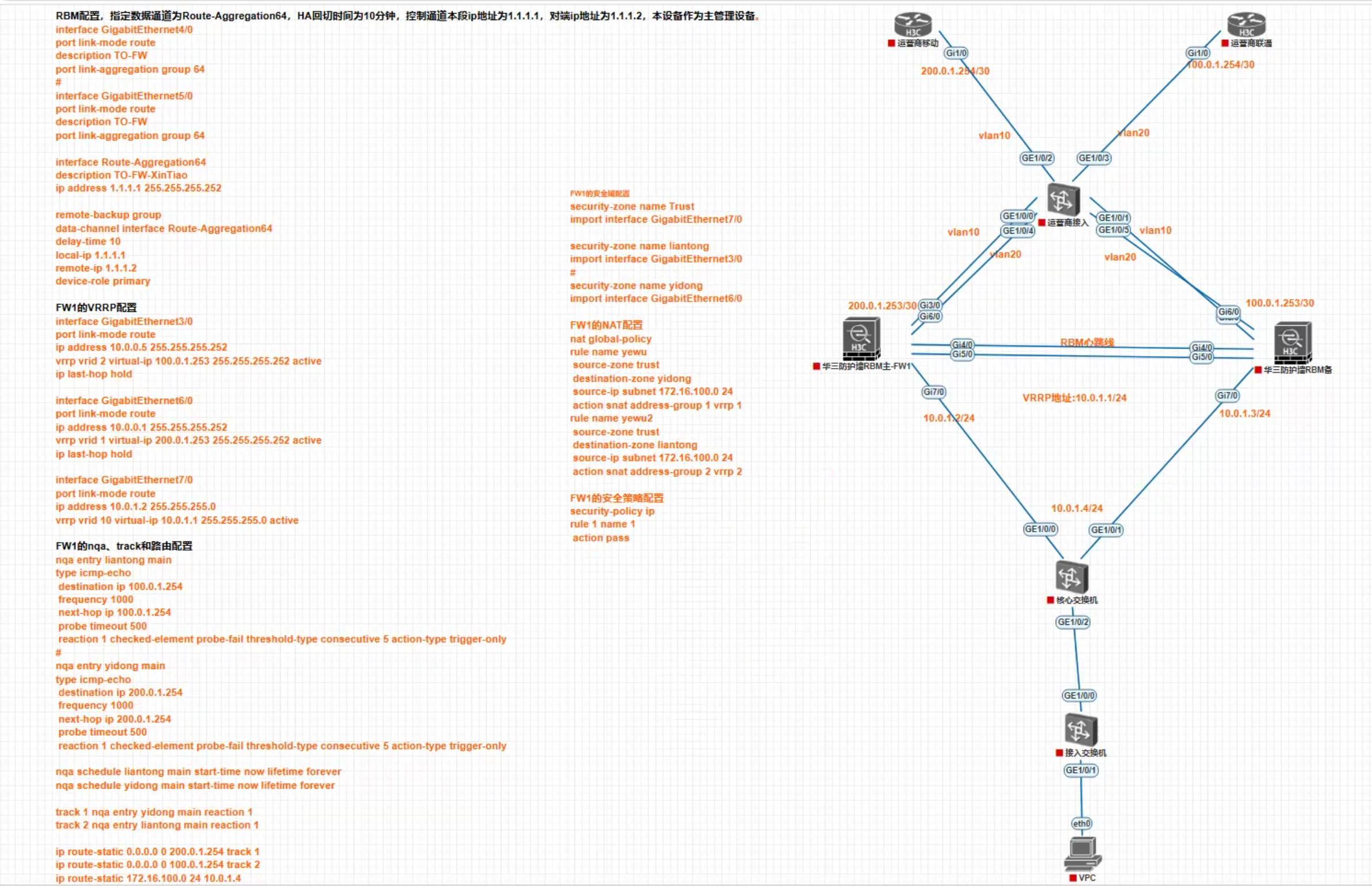

组网及组网描述:

咨询一个问题 就是我2个核心交换机是堆叠 ,防火墙也是堆叠,现在防火墙想改为RBM,但是看案例好像没有这种,有人可以解答下RBM的情况下防火墙配置案例吗?谢谢

- 2026-04-15提问

- 举报

-

(0)

最佳答案

一、为什么要从防火墙 IRF 改成 RBM

- IRF(堆叠)问题:

- 两台防火墙虚拟成一台,跨框流量大、易拥塞

- 分裂(脑裂)+ MAD 容易双杀(两台一起挂)

- 故障切换慢、会话易断、升级风险高

- RBM 优势(适合安全设备):

- 两台独立设备、双控制面,无跨框转发

- 会话 / NAT / 策略热备份,切换毫秒级、不断流

- 支持主备 / 双主,和核心 IRF 完美兼容

- H3C 官方现在防火墙高可用首选 RBM

二、整体组网拓扑(你现在的结构)

互联网

↑

[出口路由器/光猫]

↑

┌─────────────────┐

│ 防火墙A (RBM主) │◄──心跳/同步线──►│ 防火墙B (RBM备) │

└─────────┬───────┘ └───────┬───────┘

│ │

└───────────┬─────────────────────┘

│

┌─────────────────────┐

│ 核心交换机(IRF堆叠)│

└───────────┬─────────┘

↓

内网服务器/终端

- 核心保持IRF 堆叠不变

- 防火墙拆除 IRF → 改为RBM 主备(或双主)

- 防火墙上下行分别双归接入核心 IRF(Trunk / 聚合)

三、实施步骤(从 IRF→RBM)

1. 准备工作(必做)

- 备份两台防火墙配置plaintext

save backup startup-configuration to tftp://x.x.x.x/fw.cfg - 确认版本:两台防火墙同型号、同版本、同 License

- 规划地址:

- RBM 控制 / 数据通道:

10.255.255.0/30(独立 VLAN / 接口) - 内网 VRRP:

192.168.1.1/24(VIP) - 外网 WAN:PPPoE / 静态(保持原有)

- RBM 控制 / 数据通道:

2. 拆除防火墙 IRF(关键)

# 先取消IRF模式(重启生效)

undo chassis convert mode irf

reboot

# 重启后确认:独立模式

display chassis-mode

# 显示:independent

注意:拆 IRF 会清空堆叠相关配置,业务接口 / 策略需重新配置。

3. RBM 基础配置(两台都配)

(1)配置 RBM 控制 / 数据通道(独立接口)

system-view

sysname FW_A

# 心跳接口(建议专用口/万兆口)

interface GigabitEthernet 1/0/24

port link-mode route

ip address 10.255.255.1 255.255.255.252

description RBM_Control

# 启用RBM

remote-backup group

# 本端/对端IP(心跳口)

local-ip 10.255.255.1

remote-ip 10.255.255.2

# 数据同步通道

data-channel interface GigabitEthernet 1/0/24

# 角色:主/备

device-role primary

# 主备模式(默认)

undo backup-mode

# 热备份(会话/NAT同步)

hot-backup enable

# 配置自动同步

configuration auto-sync enable

# 监控上下行接口(故障切换)

track interface GigabitEthernet 1/0/1 # 外网WAN

track interface GigabitEthernet 1/0/2 # 内网LAN

quit

system-view

sysname FW_B

interface GigabitEthernet 1/0/24

port link-mode route

ip address 10.255.255.2 255.255.255.252

description RBM_Control

remote-backup group

local-ip 10.255.255.2

remote-ip 10.255.255.1

data-channel interface GigabitEthernet 1/0/24

device-role secondary

hot-backup enable

configuration auto-sync enable

track interface GigabitEthernet 1/0/1

track interface GigabitEthernet 1/0/2

quit

4. 业务接口:Reth 冗余口(对接核心 IRF)

(1)内网 LAN(Reth1,对接核心)

# 先建Reth接口

interface Reth 1

member interface GigabitEthernet 1/0/2 # 本设备内网口

ip address 192.168.1.2 255.255.255.0 # 实IP(备机设为192.168.1.3)

# 配置VRRP(内网网关VIP)

vrrp vrid 1

virtual-ip 192.168.1.1

priority 120 # 主120,备100

track 1 reduced 30 # 外网故障降优先级

quit

(2)外网 WAN(Reth2,PPPoE / 静态)

interface Reth 2

member interface GigabitEthernet 1/0/1

# PPPoE示例

pppoe-client dial-bundle-number 1

# 静态IP示例

# ip address x.x.x.x 255.255.255.0

# gateway x.x.x.1

quit

# 拨号接口

interface Dialer 1

ip address pppoe

nat outbound

quit

5. 核心 IRF 对接配置(Trunk)

# 核心交换机(IRF)

interface Bridge-Aggregation 10

port link-type trunk

port trunk permit vlan all # 业务VLAN

port trunk pvid vlan 1

# 分别接入两台防火墙

interface GigabitEthernet 1/0/5

port link-aggregation group 10

interface GigabitEthernet 2/0/5

port link-aggregation group 10

6. 双主模式(可选,负载分担)

# 主设备

remote-backup group

backup-mode dual-active # 双主

quit

# 内网配两个VRRP组

# VRRP 1:FW_A主 FW_B备

# VRRP 2:FW_B主 FW_A备

四、关键检查命令

# 查看RBM状态

display remote-backup group

# 显示:Primary/Secondary、Hot-backup: Enabled

# 查看Reth接口

display interface reth

# 状态:Up

# 查看VRRP

display vrrp brief

# 状态:Master/Backup

# 查看会话同步

display session table statistics

# 主备数量接近一致

五、常见问题(你这种组网必看)

- 核心 IRF + 防火墙 RBM,会不会环路?

- 不会。核心是单逻辑设备,防火墙 Reth+VRRP只有主设备转发,备机接口阻塞流量,无环路。

- 原 IRF 配置能直接迁移吗?

- 不能。拆 IRF 后接口编号会变(如 2/0/1→1/0/1),策略、路由、接口需重新配置 / 导入。

- 切换时断网吗?

- 开启

hot-backup enable后,会话 / NAT / 策略实时同步,切换毫秒级、不断流。

- 开启

- 为什么不建议防火墙 IRF?

- 安全设备有大量状态表,跨框转发性能差、易分裂、切换慢。

- RBM 是防火墙专用 HA,更稳定。

六、实施建议(风险最低)

- 先一台一台拆 IRF,先改 FW_B→配置 RBM→再改 FW_A

- 先在低峰期操作,保留回滚方案

- 配置完主备切换测试(shutdown 主设备内网口)

- 确认内外网流量、NAT、策略、会话正常

- 2026-04-15回答

- 评论(0)

- 举报

-

(0)

有在核心交换机堆叠的环境下,将防火墙部署为RBM主备模式是完全可行的。

方案选择:二层网络 vs. 三层网络

这两种方案的核心区别在于交换机与防火墙之间的互联方式,各有侧重:

| 对比维度 | 方案一:二层网络 + VRRP (主备) | 方案二:三层网络 + 动态路由 (主备) |

|---|---|---|

| 对接方式 | 防火墙与交换机之间跑二层,通过VRRP协议提供虚拟网关地址。 | 防火墙与交换机之间跑三层,通过动态路由协议(如OSPF)交换路由信息。 |

| 适用场景 | 防火墙作为网络网关,上下行流量都必须经过防火墙。 | 网络规模较大,已有动态路由协议,防火墙旁挂作为安全业务节点。 |

| 优点 | 配置简单,所有流量路径清晰,便于统一管控。 | 灵活性高,便于引入路由策略(如策略路由PBR)引导流量,扩展性好。 |

| 缺点 | 流量可能绕行,对防火墙性能要求较高。 | 配置相对复杂,需要精心设计路由协议,防止次优路径。 |

方案一:二层网络 + VRRP 对接配置案例

此方案是经典的“网关模式”部署。

1. 防火墙 RBM 基础配置

首先,在两台防火墙上配置RBM,建立心跳和数据同步通道。

data-channel interface GigabitEthernet1/0/3 # 指定心跳线接口

configuration sync-check interval 1 # 开启配置一致性检查

local-ip 10.2.1.1 # 本端心跳IP

remote-ip 10.2.1.2 # 对端心跳IP

device-role primary # 指定主设备

track 1 interface GigabitEthernet1/0/1 # 监控上下行接口状态

track 2 interface GigabitEthernet1/0/2

# === 在防火墙上(备设备)=== # 配置类似,仅修改local-ip/remote-ip及设备角色为secondary

remote-backup group

data-channel interface GigabitEthernet1/0/3

configuration sync-check interval 1

local-ip 10.2.1.2

remote-ip 10.2.1.1

device-role secondary

track 1 interface GigabitEthernet1/0/1

track 2 interface GigabitEthernet1/0/2

2. 防火墙 VRRP 配置

在上下行业务接口上配置VRRP,并将VRRP组与RBM关联。

port link-mode route

ip address 2.1.1.1 255.255.255.0

vrrp vrid 1 virtual-ip 2.1.1.3 # 上行的VRRP虚拟网关

vrrp vrid 1 active # 主设备用active,备设备用standby

# 下联接口 interface GigabitEthernet1/0/2

port link-mode route

ip address 10.1.1.1 255.255.255.0

vrrp vrid 2 virtual-ip 10.1.1.3 # 下行的VRRP虚拟网关

vrrp vrid 2 active # 主设备用active,备设备用standby

3. 核心交换机配置

交换机侧配置相对简单,在VLAN接口下将默认路由指向防火墙的VRRP虚拟网关即可。

ip address 10.1.1.2 255.255.255.0

ip route-static 0.0.0.0 0.0.0.0 10.1.1.3 # 默认路由指向VRRP虚拟网关

方案二:三层网络 + 动态路由 (OSPF) 对接配置案例

此方案适用于防火墙旁挂的场景。

1. 防火墙 RBM 基础配置

RBM基础配置与方案一相同,请参考上文。

2. 防火墙 OSPF 配置

配置OSPF,并启用RBM对路由开销的调整功能,确保流量优先走主设备。

adjust-cost ospf enable # 开启HA调整备设备路由开销的功能[reference:7]

area 0.0.0.0

network 192.168.10.0 0.0.0.255

interface GigabitEthernet1/0/1

ip address 192.168.10.2 255.255.255.0

adjust-cost ospf enable命令会在备设备上自动增加OSPF开销值(Cost),使交换机优先通过主设备转发流量。

3. 核心交换机 OSPF 配置

配置OSPF,并务必在两台交换机互联的三层接口上,通过ospf peer命令抑制它们之间的OSPF邻居关系,以避免产生等价路由,防止流量绕行或丢包。

interface GigabitEthernet1/0/1

ospf 1

area 0.0.0.0

ip address 192.168.10.1 255.255.255.0

# 在与另一台核心交换机互联的接口下,配置忽略建立邻居

interface GigabitEthernet1/0/24

ospf peer 192.168.100.2 ignore

# 抑制两台交换机间的OSPF邻居

ip address 192.168.100.1 255.255.255.0

此步骤非常关键,它能有效防止业务流量错误地通过交换机互联链路转发,从而避免占用

peer-link带宽或造成丢包。关键注意事项

RBM vs. IRF:对于V7平台的防火墙,官方更推荐使用RBM而非IRF做双机热备。因为RBM不存在“会话跨框”问题,主备切换更稳定可靠。

链路聚合:RBM防火墙不支持跨设备链路聚合。因此,建议在方案二中使用三层路由接口与交换机对接,避免使用二层链路聚合。

M-LAG 高级对接:如果交换机支持M-LAG技术,也可用于连接RBM防火墙。

配置同步:配置完成后,在RBM主设备上执行

configuration manual-sync命令,将配置手工同步到备设备。状态验证:使用

dis remote-backup-group status命令检查HA状态是否为primary/secondary,并通过display vrrp确认VRRP状态正常。

- 2026-04-15回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论