S10504交换机V7配置RADIUS方案时指定extended类型的RADIUS服务器的命令是

- 0关注

- 1收藏,4668浏览

问题描述:

V5版本如下:【命令】server-type {

extended | standard }undo server-type【视图】RADIUS方案视图【缺省级别】2:系统级【参数】extended:指定extended类型的RADIUS服务器(一般为CAMS/iMC),即要求RADIUS客户端和RADIUS服务器按照私有RADIUS协议的规程和报文格式进行交互。standard:指定standard类型的RADIUS服务器,即要求RADIUS客户端和RADIUS服务器按照标准RADIUS协议(RFC 2865/2866或更新)的规程和报文格式进行交互。【描述】server-type命令用来配置设备支持的RADIUS服务器类型。undo

server-type命令用来恢复缺省情况。缺省情况下,设备支持的RADIUS服务器类型为standard。相关配置可参考命令radius scheme。【举例】# 将RADIUS方案radius1的RADIUS服务器类型设置为standard。

组网及组网描述:

V5版本如下:【命令】server-type {

extended | standard }undo server-type【视图】RADIUS方案视图【缺省级别】2:系统级【参数】extended:指定extended类型的RADIUS服务器(一般为CAMS/iMC),即要求RADIUS客户端和RADIUS服务器按照私有RADIUS协议的规程和报文格式进行交互。standard:指定standard类型的RADIUS服务器,即要求RADIUS客户端和RADIUS服务器按照标准RADIUS协议(RFC 2865/2866或更新)的规程和报文格式进行交互。【描述】server-type命令用来配置设备支持的RADIUS服务器类型。undo

server-type命令用来恢复缺省情况。缺省情况下,设备支持的RADIUS服务器类型为standard。相关配置可参考命令radius scheme。【举例】# 将RADIUS方案radius1的RADIUS服务器类型设置为standard。

- 2020-07-02提问

- 举报

-

(0)

最佳答案

您好,请知:

看了下没有了这个server-type的命令,应该是在V7平台优化了。

可参考如下802.1X、radius的典型配置:

1.12.1 802.1X认证配置举例

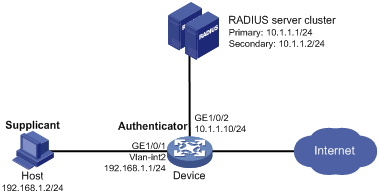

1. 组网需求

用户通过Device的端口GigabitEthernet1/0/1接入网络,设备对该端口接入的用户进行802.1X认证以控制其访问Internet,具体要求如下:

· 由两台RADIUS服务器组成的服务器组与Device相连,其IP地址分别为10.1.1.1/24和10.1.1.2/24,使用前者作为主认证/计费服务器,使用后者作为备份认证/计费服务器。

· 端口GigabitEthernet1/0/1下的所有接入用户均需要单独认证,当某个用户下线时,也只有该用户无法使用网络。

· 认证时,首先进行RADIUS认证,如果RADIUS服务器没有响应则进行本地认证。

· 所有接入用户都属于同一个ISP域bbb。

· Device与RADIUS认证服务器交互报文时的共享密钥为name、与RADIUS计费服务器交互报文时的共享密钥为money。

2. 组网图

图1-12 802.1X认证组网图

3. 配置步骤

· 下述配置步骤中包含了若干AAA/RADIUS协议的配置命令,关于这些命令的详细介绍请参见“安全命令参考”中的“AAA”。

· 完成802.1X客户端的配置。若使用H3C iNode 802.1X客户端,为保证备选的本地认证可成功进行,请确认802.1X连接属性中的“上传客户端版本号”选项未被选中。

· 完成RADIUS服务器的配置,添加用户帐户,保证用户的认证/授权/计费功能正常运行。

(1) 配置各接口的IP地址(略)

# 添加网络接入类本地用户,用户名为localuser,密码为明文输入的localpass。(此处添加的本地用户的用户名和密码需要与服务器端配置的用户名和密码保持一致,本例中的localuser仅为示例,请根据实际情况配置)

[Device] local-user localuser class network

[Device-luser-network-localuser] password simple localpass

# 配置本地用户的服务类型为lan-access。

[Device-luser-network-localuser] service-type lan-access

[Device-luser-network-localuser] quit

# 创建RADIUS方案radius1并进入其视图。

[Device] radius scheme radius1

# 配置主认证/计费RADIUS服务器的IP地址。

[Device-radius-radius1] primary authentication 10.1.1.1

[Device-radius-radius1] primary accounting 10.1.1.1

# 配置备份认证/计费RADIUS服务器的IP地址。

[Device-radius-radius1] secondary authentication 10.1.1.2

[Device-radius-radius1] secondary accounting 10.1.1.2

# 配置Device与认证/计费RADIUS服务器交互报文时的共享密钥。

[Device-radius-radius1] key authentication simple name

[Device-radius-radius1] key accounting simple money

# 配置发送给RADIUS服务器的用户名不携带域名。

[Device-radius-radius1] user-name-format without-domain

[Device-radius-radius1] quit

发送给服务器的用户名是否携带域名与服务器端是否接受携带域名的用户名以及服务器端的配置有关:

· 若服务器端不接受携带域名的用户名,或者服务器上配置的用户认证所使用的服务不携带域名后缀,则Device上指定不携带用户名(without-domain);

· 若服务器端可接受携带域名的用户名,且服务器上配置的用户认证所使用的服务携带域名后缀,则Device上指定携带用户名(with-domain)。

# 创建域bbb并进入其视图。

# 配置802.1X用户使用RADIUS方案radius1进行认证、授权、计费,并采用local作为备选方法。

[Device-isp-bbb] authentication lan-access radius-scheme radius1 local

[Device-isp-bbb] authorization lan-access radius-scheme radius1 local

[Device-isp-bbb] accounting lan-access radius-scheme radius1 local

[Device-isp-bbb] quit

# 开启端口GigabitEthernet1/0/1的802.1X。

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] dot1x

# 配置端口的802.1X接入控制方式为mac-based(该配置可选,因为端口的接入控制在缺省情况下就是基于MAC地址的)。

[Device-GigabitEthernet1/0/1] dot1x port-method macbased

# 指定端口上接入的802.1X用户使用强制认证域bbb。

[Device-GigabitEthernet1/0/1] dot1x mandatory-domain bbb

[Device-GigabitEthernet1/0/1] quit

# 开启全局802.1X。

4. 验证配置

使用命令display dot1x interface可以查看端口GigabitEthernet1/0/1上的802.1X的配置情况。当802.1X用户输入正确的用户名和密码成功上线后,可使用命令display dot1x connection查看到上线用户的连接情况。

- 2020-07-02回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论