MSR5660设备作为MPLS PE时公网口做nat问题经验案例

- 0关注

- 0收藏 2714浏览

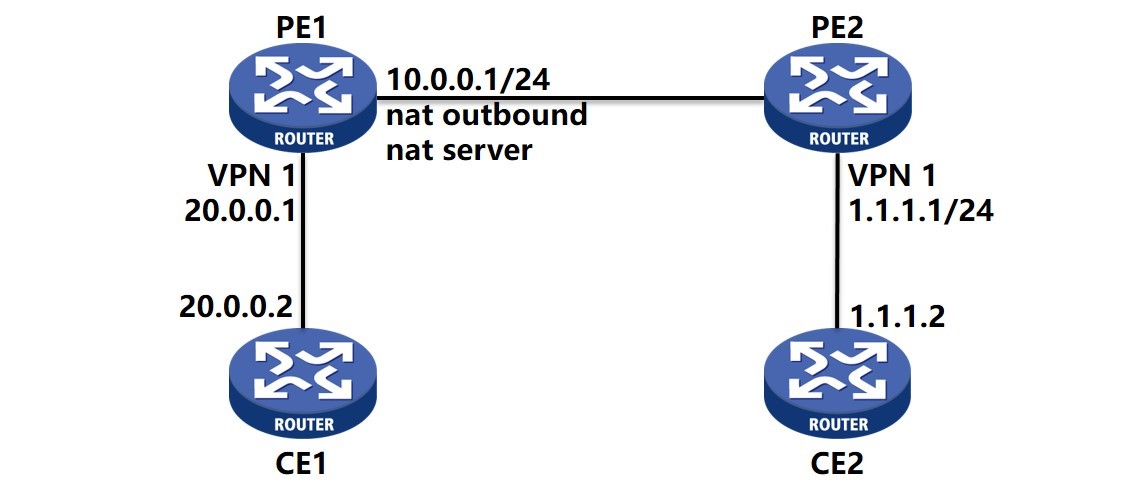

组网及说明

MSR5660设备作为MPLS组网的PE。公网口地址10.0.0.1/24。

问题描述

客户需求该PE下私网访问对端PE下私网的流量都做nat转源地址;同时要在该PE的公网口做nat server,对端私网访问nat server地址时PE转目的地址,映射到本PE下的私网地址去。

过程分析

MPLS组网做nat这个需求比较特殊。对于MPLS组网,从公网口出去的报文一般是带私网、公网两层标签,公网口下的nat outbound、nat server、mpls、ldp的处理顺序比较复杂。本案例仅验证MSR G2设备在该组网下的处理情况,不代表适用于SR66、SR88等设备。

PE之间IGP互通、MPLS-IBGP建立、私网路由发布配置略,请参考配置指导MPLS L3VPN部分内容。

1、公网口做nat outbound

#

acl advanced 3000

rule 5 permit ip vpn-instance 1 //软件处理设备,acl匹配私网报文要带vpn实例

#

nat address-group 1

address 123.1.1.1 123.1.1.1

//要定义单独的nat地址池,不能nat outbound/nat server成公网口地址,否则对于bgp、ldp等邻居建立有影响

#

interface GigabitEthernet2/0/2

ip address 10.0.0.1 255.255.255.0

mpls enable

mpls ldp enable

nat outbound 3000 address-group 1 vpn-instance 1 //nat后要带vpn实例

#

bgp 100

#

ip vpn-instance 1

#

address-family ipv4 unicast

import-route direct //要把nat地址池的路由发给对端PE,可以在bgp里面引入直连

#

在CE1上面ping对端PE2的私网地址1.1.1.1能通,

Ping 1.1.1.1 (1.1.1.1): 56 data bytes, press CTRL_C to break

56 bytes from 1.1.1.1: icmp_seq=0 ttl=254 time=5.369 ms

在PE2上面debug icmp,可以看到源地址已转换为地址池中的123.1.1.1,

ICMP Input:

ICMP Packet: vpn = 1(1), src = 123.1.1.1, dst = 1.1.1.1

type = 8, code = 0 (echo)

*May 12 03:08:53:718 2013 PE2 SOCKET/7/ICMP: -MDC=1-Chassis=1-Slot=3;

ICMP Output:

ICMP Packet: vpn = 1(1), src = 1.1.1.1, dst = 123.1.1.1

type = 0, code = 0 (echo-reply)

2、公网口做nat server + nat outbound

#

interface GigabitEthernet2/0/2

ip address 10.0.0.1 255.255.255.0

mpls enable

mpls ldp enable

nat outbound 3000 address-group 1 vpn-instance 1

nat server global 123.1.1.1 vpn-instance 1 inside 20.0.0.2 vpn-instance 1

//与上述nat outbound过程类似,注意要带vpn实例。global地址不能是公网口地址,会影响协议

#

在PE2上面ping一下nat server global地址进行验证,能ping通,

Ping 123.1.1.1 (123.1.1.1): 56 data bytes, press CTRL_C to break

56 bytes from 123.1.1.1: icmp_seq=0 ttl=254 time=3.297 ms

在CE1上debug icmp,可以看到有报文到达CE1,说明PE1上面nat server已生效,

ICMP Input:

ICMP Packet: src = 1.1.1.1, dst = 20.0.0.2

type = 8, code = 0 (echo)

*Feb 21 14:01:57:053 2019 MSR5660-2 SOCKET/7/ICMP: -Slot=2;

ICMP Output:

ICMP Packet: src = 20.0.0.2, dst = 1.1.1.1

type = 0, code = 0 (echo-reply)

解决方法

在MPLS组网中做nat,与具体组网情况、设备型号和版本都有关系,上述情况仅对MSR5660 V7版本适用。其他情况下MPLS中做nat需要实际评估测试。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作